Clear Sky Science · sv

Flerstegsmetod för filtrering av nätverkssäkerhetslarm baserad på DBSCAN-algoritmen och Rete-regelinferens

Varför smartare larm spelar roll

Varje modern organisation är idag beroende av nätverk som aldrig sover, från sjukhus och banker till molnleverantörer och stadsinfrastruktur. Dessa nätverk övervakas av säkerhetsverktyg som spottar ur sig tusentals larm per dag—mycket mer än vad mänskliga analytiker rimligen kan granska. Begravda i flödet finns ett fåtal larm som signalerar verkliga intrång eller allvarliga svagheter. Denna artikel presenterar ett nytt sätt att skilja dessa avgörande signaler från bruset, genom att minska falska larm samtidigt som fler genuina attacker fångas, och göra detta med mycket låg beräkningskostnad.

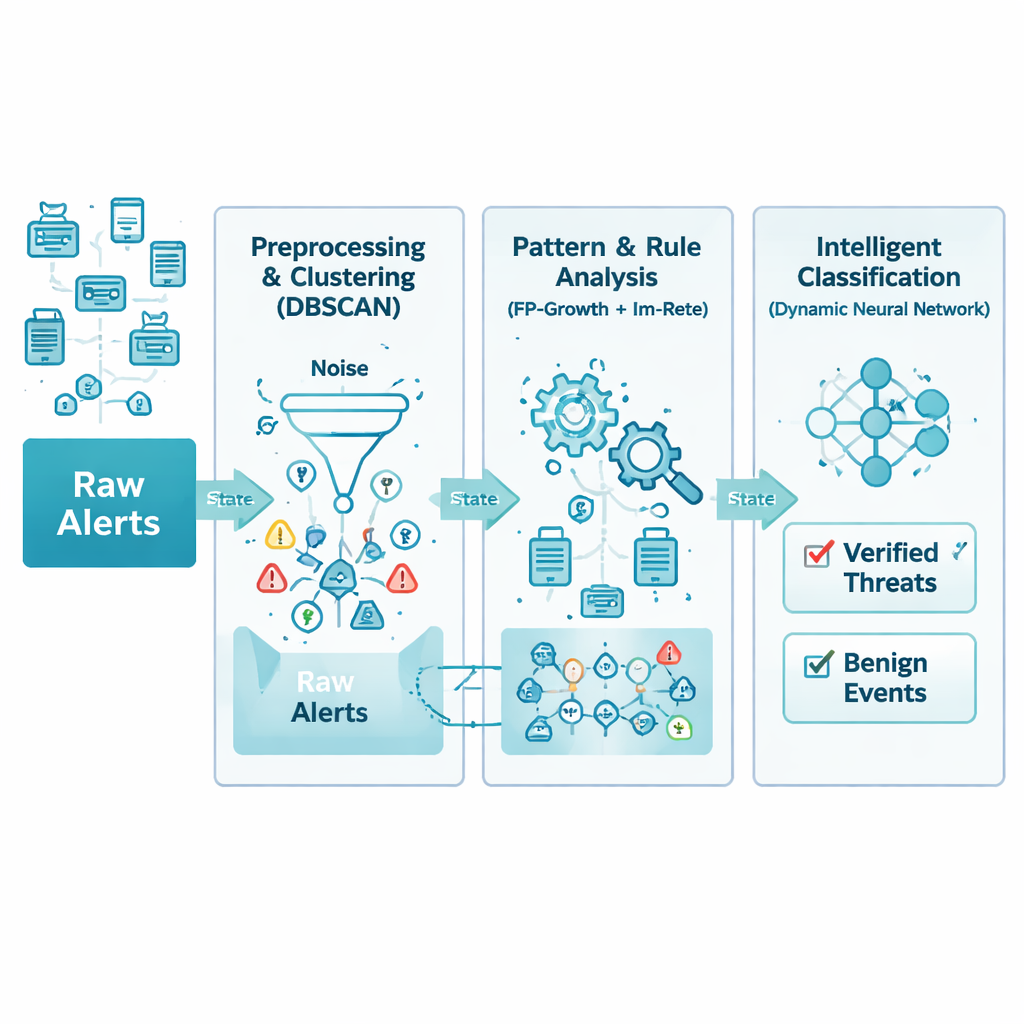

Från röriga loggar till rena, användbara data

Nätverkslarm kommer från många olika enheter och leverantörer, alla med eget format och detaljnivå. Författarna hanterar först detta kaos med ett noggrant steg för rensning och standardisering. Alla inkommande larm översätts till en gemensam struktur och rensas från dubbletter, saknade fält och uppenbara fel. Till exempel slås upprepade varningar från flera enheter om samma attack inom några sekunder ihop till en enda, rikare post. Resultatet är en strömlinjeformad databas av larm som bevarar det viktigaste—vad som hände, när det hände och vilka system som var inblandade—samtidigt som skräp som bara skulle sakta ner senare analys tas bort.

Låta tidsmönster avslöja verkliga problem

Även rensade data kan vara överväldigande, så nästa nivå letar efter naturliga grupperingar i tiden. Metoden bygger på en teknik som kallas densitetsbaserad klustring, vilken i praktiken söker efter perioder då relaterade larm dyker upp nära varandra, samtidigt som isolerade eller slumpmässiga larm behandlas som brus. Detta undviker att man måste gissa i förväg hur många typer av incidenter som finns. Systemet använder också glidande tidsfönster som överlappar, så att snabbrörliga attacker inte av misstag delas upp i olika partier. Vid noggrann inställning behåller detta steg de mest informativa aktivitetsutbrotten samtidigt som upp till en tredjedel av vilseledande bakgrundsbrus i de råa strömmarna kastas bort.

Lära regler att hantera saknade bitar

Verkliga nätverk är ofullkomliga: paket tappas bort, enheter beter sig konstigt och vissa larm når aldrig fram. Traditionella regelmotorer förväntar sig komplett information och fallerar helt om en del saknas. Här redesignar författarna det klassiska Rete-regelsystemet så att varje villkor i en regel får en vikt, vilket speglar hur viktigt det är. Istället för att kräva att varje detalj matchar perfekt, kontrollerar motorn om tillräckligt många av de viktiga delarna stämmer över tid. Detta ”fuzzy”-angreppssätt låter systemet ändå känna igen ett attackmönster även om till exempel en tidig sondering eller en mindre sensorvarning aldrig registrerats. Samtidigt beskärs sällan använda eller länge inaktiva regelgrenar för att hålla minnesanvändningen låg.

Neuralt nätverk som formar sig självt

När mönster och regler har omvandlat larmen till mer meningsfulla egenskaper använder en sista fas ett neuralt nätverk för att avgöra vilka händelser som är verkliga hot och vilka som är godartade. Till skillnad från många maskininlärningsmodeller som är fasta när de väl designats kan detta nätverk växa eller krympa sina dolda lager under träning. Det startar litet, lägger till noder när det tydligt förbättrar prestandan och skär bort delar som inte bidrar. Denna adaptiva design hjälper modellen att passa både enkla och komplexa datamängder utan gissningar, minskar risken för överanpassning och kortar träningstiden samtidigt som noggrannheten bibehålls hög.

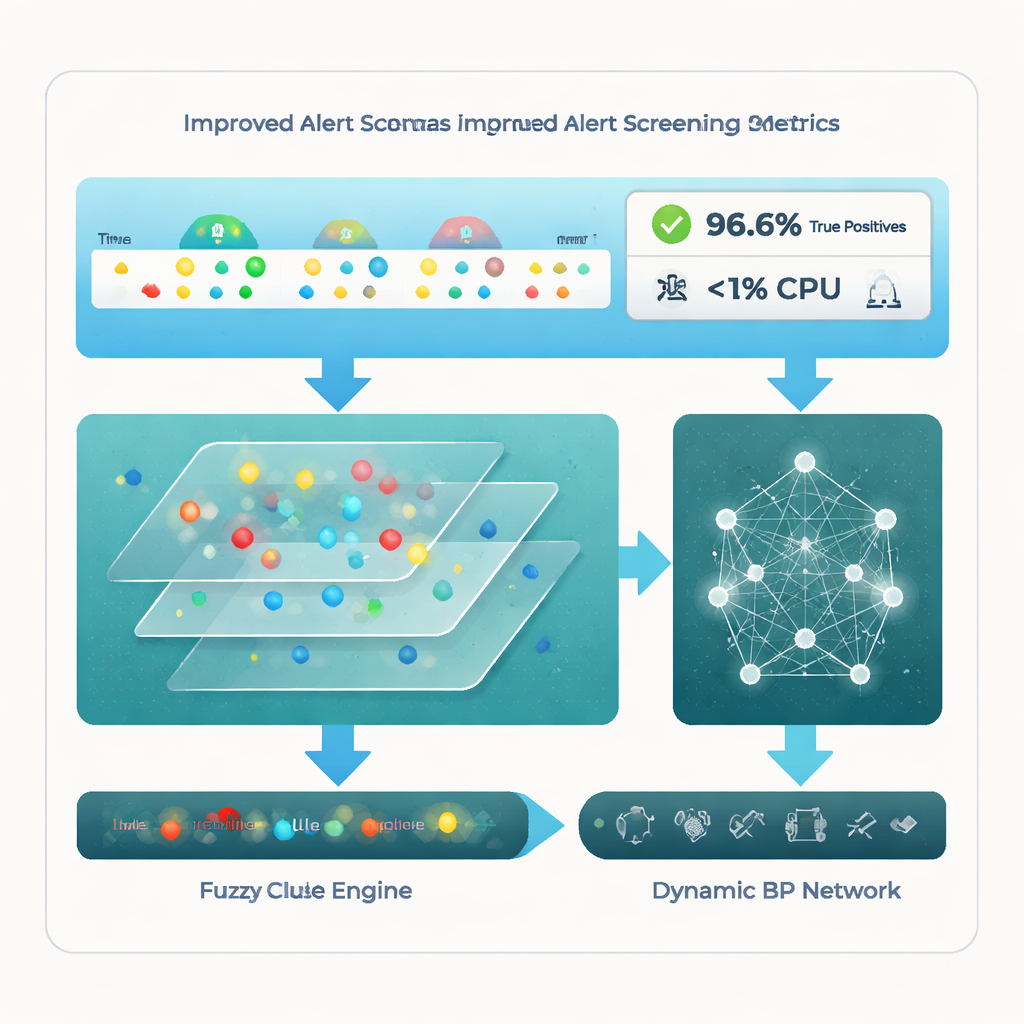

Vad testerna visar i praktiken

Teamet utvärderar sin ram på välkända publika intrångsdataset och på en stor verklig samling företagslarm. Jämfört med fyra nyare avancerade metoder—inbegripet ren klustring, specialiserade IoT-larmssystem och finjusterade neurala nätverk—står den nya flernivåpipelinan ut. Den når en sann positiv andel på omkring 96,6%, vilket betyder att den korrekt flaggar nästan alla verkliga attacker, samtidigt som brusiga eller irrelevanta larm hålls till cirka 18,7%. Lika anmärkningsvärt är att den gör detta med mindre än 1% CPU-användning, långt under konkurrenternas metoder. Statistiska tester bekräftar att dessa förbättringar inte beror på slumpen utan på hur metoden kombinerar klustring, regleresonemang och adaptiv inlärning.

Vad detta innebär för vardagliga säkerhetsteam

För säkerhetsanalytiker som dagligen drunknar i larm pekar detta arbete mot verktyg som både är mer träffsäkra och snällare mot begränsad hårdvara. Genom att rensa data, gruppera den intelligent över tid, tolerera saknade bitar och använda ett självjusterande neuralt nätverk hjälper ramen till att lyfta fram den relativt lilla mängd larm som verkligen förtjänar uppmärksamhet. Det innebär snabbare respons på verkliga attacker, färre bortslösade timmar på falska spår och bättre användning av befintlig utrustning. När nätverk växer i storlek och komplexitet kan sådan flernivåfiltrering bli en nyckelingrediens för att hålla digital infrastruktur säker utan att överväldiga dem som försvarar den.

Citering: Ni, L., Zhang, S., Huang, K. et al. Multi-level screening method for network security alarms based on DBSCAN algorithm and rete rule inference. Sci Rep 16, 5632 (2026). https://doi.org/10.1038/s41598-026-36369-6

Nyckelord: nätverkssäkerhet, intrångsdetektion, larmfiltrering, maskininlärning, detektion av cyberattacker