Clear Sky Science · sv

Nytt transformerbaserat modell för NID i ett fog computing‑miljö

Varför smartare försvar i nätverkets kant spelar roll

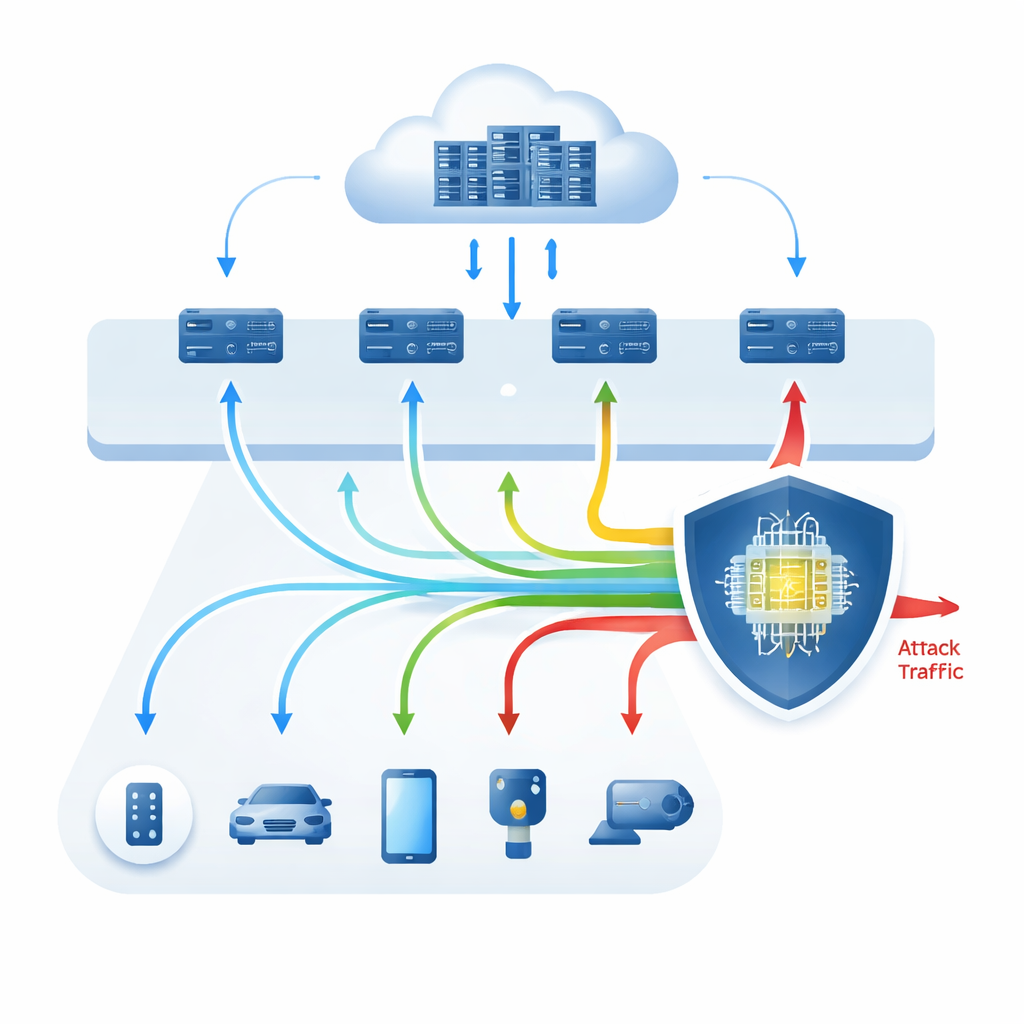

Våra hem, bilar, fabriker och städer är nu beroende av otaliga små enheter som ständigt kommunicerar med varandra och med molnet. För att hålla fördröjningen låg hanteras mycket av denna digitala trafik i ett mellanlager kallat ”fog computing”, bestående av lokala gateways och mini‑datacenter nära användarna. Men samma bekvämlighet öppnar nya dörrar för hackare. Denna artikel undersöker hur en ny typ av artificiell intelligens‑modell, känd som en Transformer, kan fungera som en ovanligt skarp vakthund i detta fog‑lager och upptäcka farlig aktivitet i nätverkstrafiken innan den når kritiska system.

Datorer mellan dig och molnet

Fog computing ligger mellan små enheter i kanten (som sensorer, telefoner och smarta apparater) och kraftfulla moln‑datacenter. Istället för att skicka all data direkt till avlägsna servrar behandlas eller filtreras mycket av den tillfälligt i närliggande fog‑noder. Denna uppställning minskar fördröjning och sparar bandbredd, men innebär också att säkerhetskontroller måste göras snabbt och med begränsade resurser. Nätverksintrångsdetektionssystem är verktyg som övervakar trafiken efter tecken på attacker såsom överbelastningsattacker (denial‑of‑service), sök‑ och skanningsförsök eller smygande försök att ta över konton. Traditionella system förlitar sig på fasta regler eller signaturer för kända attacker och missar ofta nya eller föränderliga hot, särskilt i den stora, mångfacetterade trafik som moderna Internet of Things (IoT)‑enheter genererar.

Från klassiska algoritmer till djupinlärning och vidare

Författarna inleder med en översikt av hur befintliga metoder försöker upptäcka intrång i denna krävande miljö. Klassiska maskininlärningsmetoder lär sig hur ”normal” trafik ser ut och flaggar avvikelser, med algoritmer som k‑närmaste grannar, beslutsstammar, random forests och enkla neurala nätverk. Djupinlärningsmetoder, inklusive rekurrenta nätverk och deras varianter (RNN, LSTM, GRU), går längre genom att automatiskt upptäcka komplexa mönster i rå trafik och kan fånga tidigare osedda attacker. Dessa djupa modeller kräver dock vanligtvis stora mängder märkt data, är dyra att köra och beter sig ofta som svarta lådor, vilket ger liten insikt i varför de höjer ett larm. Dessa begränsningar är särskilt problematiska i fog computing, där hårdvaran är modest och säkerhetsanalytiker behöver begripliga larm.

Ett nytt sätt att läsa nätverkstrafik

För att övervinna dessa problem föreslår artikeln ett Transformer‑baserat ramverk anpassat för nätverksintrångsdetektion i fog‑miljöer. Istället för att behandla varje trafikpost som en platt lista med siffror ser modellen varje attribut som en ”token” i en kort sekvens, vilket låter dess attention‑mekanism lära sig hur attribut relaterar till varandra över hela posten. Författarna utforskar tre varianter: en decoder‑only‑stil likt GPT, en encoder‑only‑stil likt BERT, och en fullständig encoder–decoder‑Transformer. Alla tränas och testas på ett välanvänt riktmärke (NSL‑KDD) och en mer modern IoT‑fokuserad datamängd (IoT‑20). Noggrann databehandling, korsvalidering och tekniker för att hantera sällsynta attacktyper används för att minska bias och överanpassning.

Nästan perfekt prestanda och tydligare beslut

Resultaten är slående. På NSL‑KDD‑benchmarken når den fulla Transformer‑modellen 100 % i noggrannhet, precision, recall och F1‑poäng både för enkla ”attack vs. normal”‑beslut och för att särskilja mellan flera attackkategorier. På IoT‑20‑datasetet, som bättre speglar dagens varierade IoT‑trafik, uppnår modellen fortfarande mycket höga resultat: omkring 99,6 % noggrannhet för binär klassificering och över 95 % för flera attacktyper. Författarna jämför också sitt system med många state‑of‑the‑art maskininlärnings‑ och djupinlärningsmetoder och finner att Transformern i allmänhet matchar eller överträffar dem samtidigt som den är tillräckligt snabb för att kunna driftsättas på fog‑noder. För att göra dess beteende mer transparent använder studien förklarbar AI‑verktyg som rankar vilka trafikfunktioner som mest påverkar varje beslut, och den testar robusthet genom att skapa avsiktligt störda ”adversariella” exempel. Transformern bibehåller stark prestanda även under sådana attacker och visar vilka funktioner den förlitar sig mest på.

Från laboratoriesuccé till verkligt skydd

Enkelt uttryckt visar detta arbete att samma teknik som driver moderna språkmodeller kan anpassas till en mycket kapabel, mer tolkbar säkerhetsvakt för fog‑nätverk. Genom att lära sig hur olika delar av nätverksdata samspelar kan det Transformer‑baserade systemet upptäcka både bekanta och sällsynta intrång med anmärkningsvärd noggrannhet, samtidigt som det körs tillräckligt snabbt för att vara praktiskt nära nätverkets kant. Författarna noterar att ytterligare försök på verklig, ständigt föränderlig trafik fortfarande behövs, och att framtida arbete bör fokusera på att skala metoden, hantera skiftande attackmönster och skydda integriteten över många distribuerade fog‑noder. Studien tyder ändå på att Transformer‑stilens modeller kan bli en hörnsten i försvaret av de omfattande, enhetsrika nätverk som ligger till grund för våra dagliga liv.

Citering: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Nyckelord: fog computing‑säkerhet, nätverksintrångsdetektion, transformermodeller, IoT‑cyberattacker, edge‑AI