Clear Sky Science · sv

Förbättrad prestanda vid malware-detektion med hybrid djup representationsinlärning och heuristiska sökalgoritmer

Varför det blir svårare att garantera din telefons säkerhet

De flesta av oss förlitar oss nu på smartphones för bankärenden, shopping, arbete och privata samtal. Samtidigt utvecklar brottslingar allt mer svårupptäckta skadliga appar som kan stjäla data, spionera på användare eller kapra enheter. Traditionella antivirusverktyg har svårt att hänga med. Denna studie introducerar ett nytt sätt att upptäcka farliga Android-appar genom en avancerad blandning av djupinlärningstekniker, med målet att leverera snabbare och mer tillförlitligt skydd i verkliga miljöer.

Det växande hotet inuti vardagliga appar

Malware — skadlig programvara — har utvecklats från irriterande virus till ett sofistikerat verktyg för cyberbrott. På Android-telefoner i synnerhet kan falska appar och förgiftade nedladdningar tyst ge åtkomst till bankuppgifter, privata foton, företagshemligheter eller till och med hela nätverk. Brottslingar döljer i allt större utsträckning sin kod med tricks som kryptering, kodpackning och fördröjda skadliga funktioner, så att enkla engångsskanningar inte längre avslöjar vad en app verkligen gör. Som följd måste säkerhetssystem lära sig att känna igen subtila beteendemönster istället för att förlita sig på fasta signaturer eller en begränsad lista över kända hot.

Att lära maskiner att känna igen farliga mönster

Maskininlärning och djupinlärning — former av artificiell intelligens som lär av data — har visat lovande resultat för malware-detektion. Istället för att förlita sig på handskrivna regler tränas dessa system på stora samlingar av appar märkta som säkra eller skadliga. De lär sig vilka kombinationer av egenskaper, såsom rättigheter, programinstruktioner eller användningshistorik, som tenderar att signalera fara. Dock snubblar befintliga modeller ofta när dataset är enorma, obalanserade eller brusiga, och många kräver för mycket beräkningskraft för praktisk användning på telefoner eller andra resurssvaga enheter. De kan också misslyckas med att anpassa sig när brottslingar uppfinner helt nya angreppsstilar, vilket lämnar skyddet bristfälligt.

En hybridhjärna för smartare appgranskning

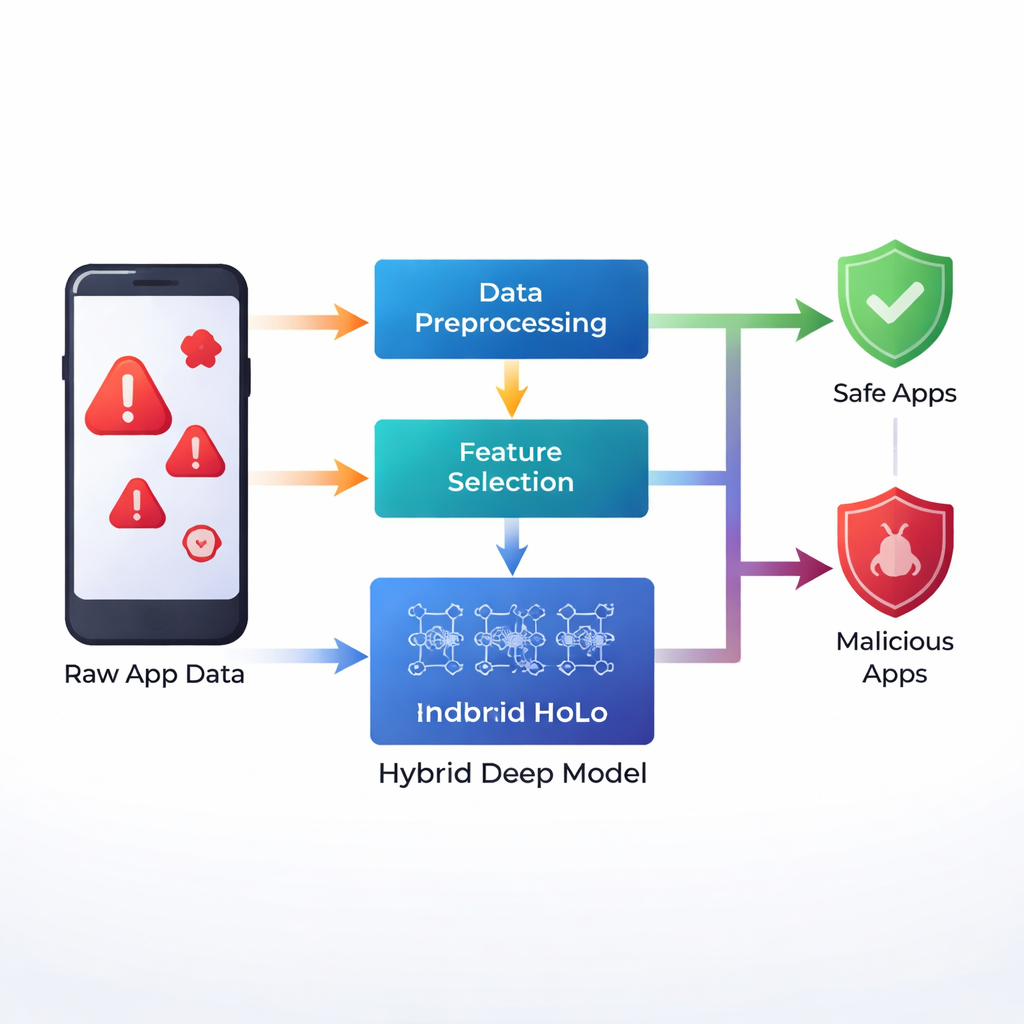

Författarna föreslår ett nytt ramverk, kallat IMDP‑HDL, som kombinerar flera byggstenar inom djupinlärning för att bättre fånga ledtrådarna som döljer sig i Android-appdata. Först använder de ett statistiskt steg känt som Z‑score-standardisering, som omskalear varje egenskap till ett gemensamt intervall så att ingen enskild typ av information dominerar inlärningsprocessen. Därefter tillämpar de en heuristisk sökmetod för att välja endast de mest informativa egenskaperna, vilket tar bort brus och snabbar upp träningen. Kärnan i deras system är ett hybridnätverk som blandar tre idéer: konvolutionella lager, som är bra på att hitta lokala mönster; en bidirektionell long short‑term memory‑modul (BiLSTM), som kan följa händelsesevenemang framåt och bakåt i tiden; och en self‑attention‑mekanism, som lär modellen att fokusera på de mest relevanta delarna av datan när den fattar ett beslut.

Hur väl det nya systemet presterar

För att testa sitt angreppssätt använde forskarna flera offentligt tillgängliga Android-malware-dataset, vilka tillsammans omfattade över femtontusen appar och hundratals beskrivande egenskaper per app. De tränade sin hybridmodell i etapper, ökade gradvis antalet träningscykler, och följde klassiska prestandamått såsom noggrannhet, precision, återkallning och ett kombinerat mått kallat F1. Med det huvudsakliga Android-malware-datasetet nådde IMDP‑HDL-ramverket en noggrannhet på cirka 99,2 procent, vilket överträffade en rad konkurrerande metoder, inklusive konventionella neuronätverk, rekurrenta nätverk och andra hybrida djupinlärningsmodeller. Det körde också märkbart snabbare än konkurrerande djupinlärningssystem och avslutade sin analys på mindre än fem sekunder där andra behövde ungefär dubbelt eller tredubbelt så lång tid.

Begränsningar i dag och förhoppningar för morgondagen

Trots dessa starka resultat medger författarna att modellen tränades på specifika dataset som kanske inte återspeglar hela mångfalden av hot som cirkulerar i verkligheten. Snabbrörliga taktiker som zero‑day‑exploits och starkt muterade malware‑familjer skulle fortfarande kunna smita igenom. Att köra en sådan modell direkt på telefoner, bilar eller små Internet of Things‑enheter kan också vara utmanande när minne och processorkraft är begränsade. Forskarna ser därför detta arbete som en grund. De rekommenderar att man utvidgar till bredare dataset, lägger till mekanismer som tillåter modellen att uppdatera sig när nya hot uppstår, och utforskar sätt att förklara dess beslut så att säkerhetsanalytiker och användare kan förstå varför en viss app flaggades.

Vad detta betyder för vardagsanvändare

Enkelt uttryckt visar denna studie att genom att blanda flera avancerade inlärningstekniker kan datorer bli avsevärt bättre på att skilja säkra appar från farliga, även när illasinnade aktörer gör sitt bästa för att dölja sig. Även om det inte kommer att eliminera behovet av varsamt användarbeteende — såsom att bara ladda ner appar från betrodda källor — pekar det mot lättare, snabbare och mer precisa försvar inbyggda i framtida säkerhetsverktyg. Om metoder som IMDP‑HDL förfinas och distribueras i stor skala kan det bli mycket svårare för dold malware att leva oupptäckt på de smartphones och uppkopplade enheter vi litar på varje dag.

Citering: Anuradha, A., Chouhan, A.S. & Srinivas Rao, S. Improving malware detection performance using hybrid deep representation learning with heuristic search algorithms. Sci Rep 16, 4847 (2026). https://doi.org/10.1038/s41598-026-35481-x

Nyckelord: Android-malware, djupinlärningssäkerhet, mobil cybersäkerhet, skadliga appar, neuronätverk