Clear Sky Science · sv

En hybrid maskininlärningsmetod för att upptäcka DDoS-attacker i mjukvarudefinierade nätverk

Varför det är viktigt att stoppa översvämningar av internetttrafik

När du streamar en film, handlar eller använder molnprogram färdas dina data genom nätverk som måste vara snabba och pålitliga. Ett allt vanligare sätt att driva dessa nätverk är mjukvarudefinierade nätverk (SDN), vilket ger företag större kontroll och flexibilitet — men öppnar också för kraftfulla cyberattacker som kallas distribuerade överbelastningsattacker (DDoS). Dessa attacker överväldigar system med skräptrafik tills riktiga användare stängs ute. Denna studie visar hur en skräddarsydd form av maskininlärning kan upptäcka sådana trafiköversvämningar tidigt och med hög noggrannhet, vilket hjälper till att hålla onlinetjänster tillgängliga när vi behöver dem som mest.

En ny typ av nätverk — med nya svaga punkter

Traditionella nätverk förlitar sig på enheter som routrar som både bestämmer vart data ska skickas och faktiskt förflyttar den. SDN separerar dessa roller: en central "hjärna" kallad controller bestämmer hur trafiken ska flöda, medan enklare switchar bara följer dess instruktioner. Denna separation gör nätverk enklare att hantera, billigare att bygga och mer anpassningsbara för krävande användningar som datacenter, molnplattformar, 5G och sakernas internet. Men det finns en avvägning. Eftersom så mycket makt koncentreras till controllern och exponeras via öppna mjukvarugränssnitt kan angripare rikta sina ansträngningar där. Om de kan dränka controllern i falska förfrågningar kan de slå ut hela nätverket på en gång.

Hur angripare förvandlar hjälpsamma funktioner till vapen

DDoS-attacker mobiliserar arméer av kapade enheter — allt från hem-datorer till osäkra kameror — för att sända vågor av oönskad trafik mot ett mål. I SDN är detta mål ofta controllern eller switcharna som rapporterar till den. Varje ny eller ovanlig dataflöde kan tvinga controllern att fatta ett beslut och uppdatera regler i switcharna. Under en DDoS-översvämning kan antalet flöden och kontrollmeddelanden skjuta i höjden, vilket tröttar ut controller-resurserna och blockerar normala användare. Tidigare detektionsverktyg förlitade sig ofta på gammal, icke-SDN-data eller fasta tröskelvärden, vilket gjorde att de hade svårt att hantera nyare, mer förslagna attacker och de skiftande mönstren i modern nätverkstrafik.

Att bygga en realistisk bild av attack och normal trafik

För att åtgärda dessa luckor byggde forskarna en egen SDN-testmiljö istället för att återanvända äldre dataset. Med en välkänd öppen källkodscontroller (Ryu) och en virtuell switch skapade de ett enkelt men noggrant kontrollerat nätverk där de kunde generera både vardaglig trafik och flera typer av DDoS-översvämningar (baserade på TCP, UDP och ICMP). Controllern samlade regelbundet in detaljerade statistikvärden om varje dataflöde och varje switchport, såsom hur länge flöden varade, hur många paket och byte som passerade, hur många flöden som var aktiva och hur mycket bandbredd varje port använde. Dessa mätvärden omvandlades till 22 fokuserade funktioner, inklusive nya medelvärden som fångar hur mycket data varje flöde bär. Varje flödespost märktes automatiskt som antingen godartad eller skadlig, vilket resulterade i ett medelstort, SDN-specifikt dataset med 99 225 exempel.

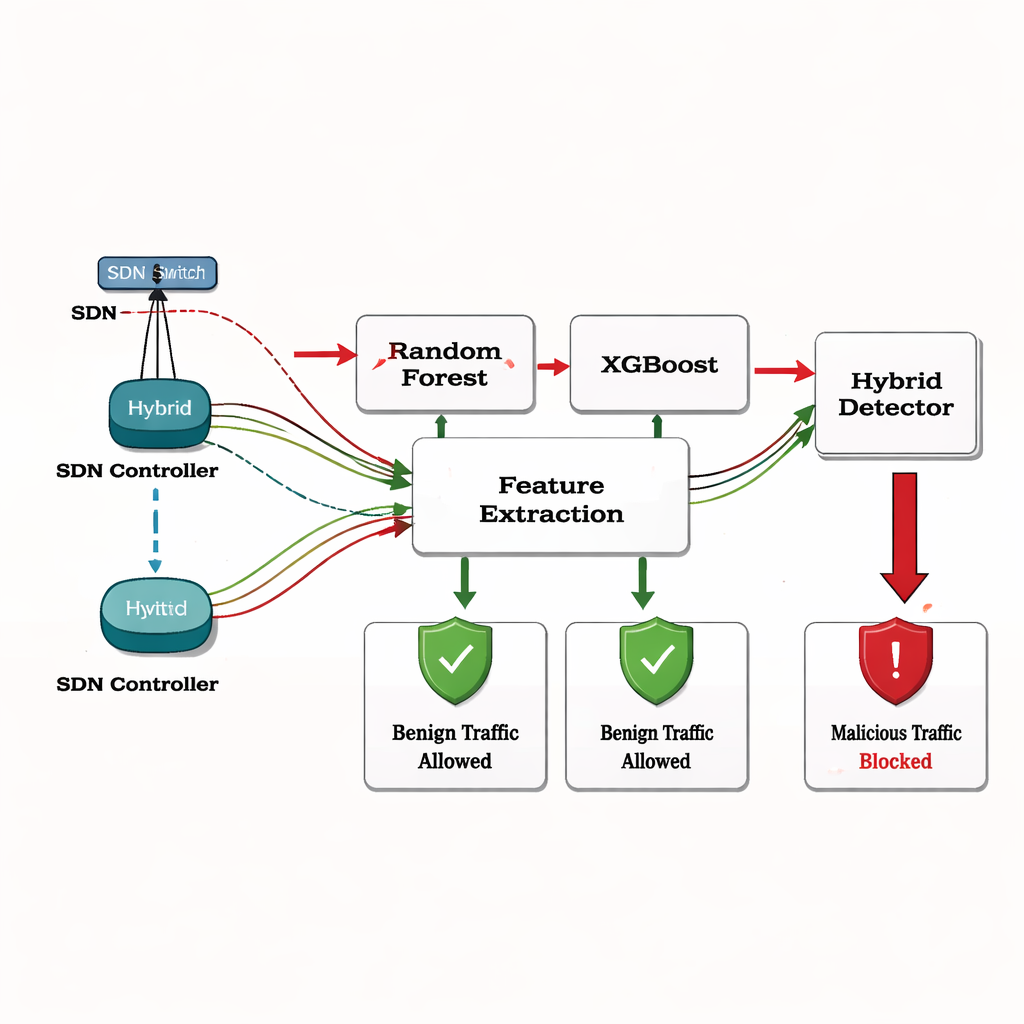

En kombinerad lärande-motor för att upptäcka problem

Med detta dataset jämförde teamet en rad maskininlärningsmetoder för att klassificera flöden som normala eller som attacktrafik. De fann att enkla modeller som logistisk regression eller grundläggande beslutsträd missade många av de subtila mönstren som fanns i statistiken. Två träd-baserade "ensemble"-metoder — Random Forest och XGBoost — utmärkte sig, var och en på sitt sätt för att hantera komplexa relationer. Forskarna kombinerade dem sedan till en hybridmodell som låter båda metoderna rösta om resultatet. Denna samverkande detektor nådde en noggrannhet på 99,36 %, med mycket få falska larm och nästan inga missade attacker. Tester med hjälp av mottagarens operativa karakteristikkurvor (ROC) visade en prestanda nära perfekt, vilket innebär att modellen kan skilja attacktrafik från normal trafik över ett brett spektrum av inställningar.

Från tidigt varningssystem till automatisk försvarsåtgärd

Utöver detektion beskriver författarna hur en sådan modell kan kopplas direkt in i en SDN-controller. När controllern samlar in live-statistik kan den mata dessa data till den tränade modellen och, när ett flöde ser skadligt ut, omedelbart trycka ut nya regler till switcharna för att släppa, bromsa eller blockera den trafiken. Även om denna studie endast testades i en kontrollerad miljö med en enda switch och syntetisk trafik visar den att noggrant utvalda SDN-anpassade funktioner i kombination med en smart hybridinlärningsmetod kan upptäcka DDoS-attacker i tid för att reagera. För icke-specialister är huvudbudskapet att para ihop moderna nätverksdesigner med lika moderna, datadrivna försvar kan göra de onlinetjänster vi förlitar oss på mer motståndskraftiga mot storskaliga trafiköversvämningar.

Citering: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Nyckelord: mjukvarudefinierade nätverk, DDoS-attacker, maskininlärning, nätverkssäkerhet, trafikdetektion