Clear Sky Science · sv

Kombination av kvantbaserad optimerare och feature pyramid‑nätverk för intrångsdetektion i Cloud‑IoT‑miljöer

Smartare skydd för en värld av uppkopplade prylar

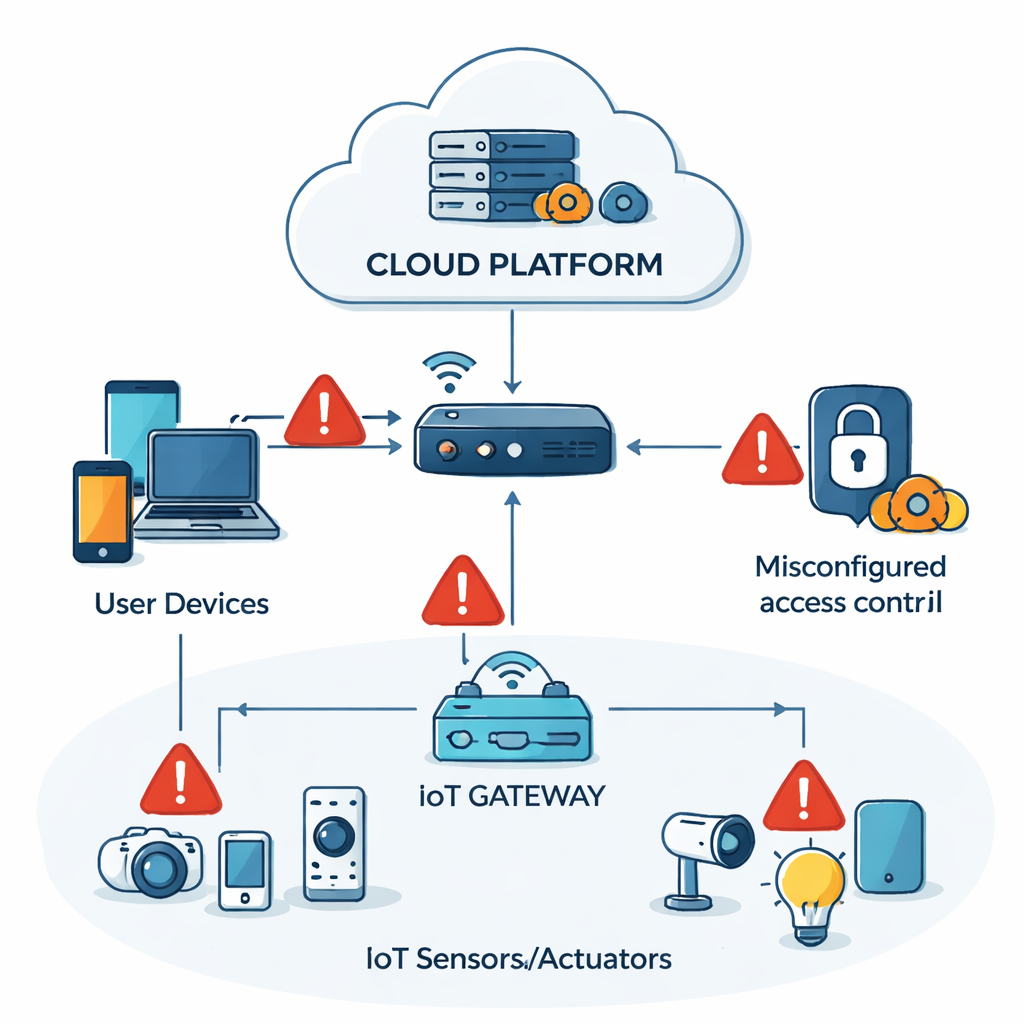

Från smarta lås och babymonitorer till fabriksensorer och sjukhusutrustning — miljarder IoT‑enheter kommunicerar nu med kraftfulla molnservrar. Den där bekvämligheten har en dold kostnad: angripare kan smyga in via små enheter och sprida sig i molnet, stjäla data eller slå ut tjänster. Denna artikel introducerar ett nytt, AI‑drivet försvarssystem utformat för att upptäcka sådana intrång mer precist och anpassa sig till snabbt föränderliga angreppsmetoder i moderna Cloud‑IoT‑nätverk.

Varför vardagliga smarta enheter är enkla mål

De flesta IoT‑prylar är byggda för att vara billiga, små och energieffektiva — inte tungt bepansrade. De kör ofta svag kryptering och föråldrade firmware, samtidigt som molnplattformarna som hanterar dem erbjuder många dörrar och korridorer som en angripare kan utnyttja. Ett verkligt exempel som författarna nämner rör ett intrång 2023 i en hotellkedja med smarta lås och HVAC‑sensorer; hackare utnyttjade sårbara enheter och rörde sig genom molnbakändan för att störa verksamheten i dussintals anläggningar. Traditionella system för intrångsdetektion, som antingen letar efter kända signaturer eller grova avvikelser, har svårt i denna miljö: nätverkstrafiken är högdimensionell, blandar många numeriska och kategoriska fält, och angreppsmönster utvecklas snabbt. Följden blir att subtila, flerstegsattacker ofta smälter in i normal bakgrundsaktivitet.

Att förvandla nätverksloggar till bilder som AI verkligen kan se

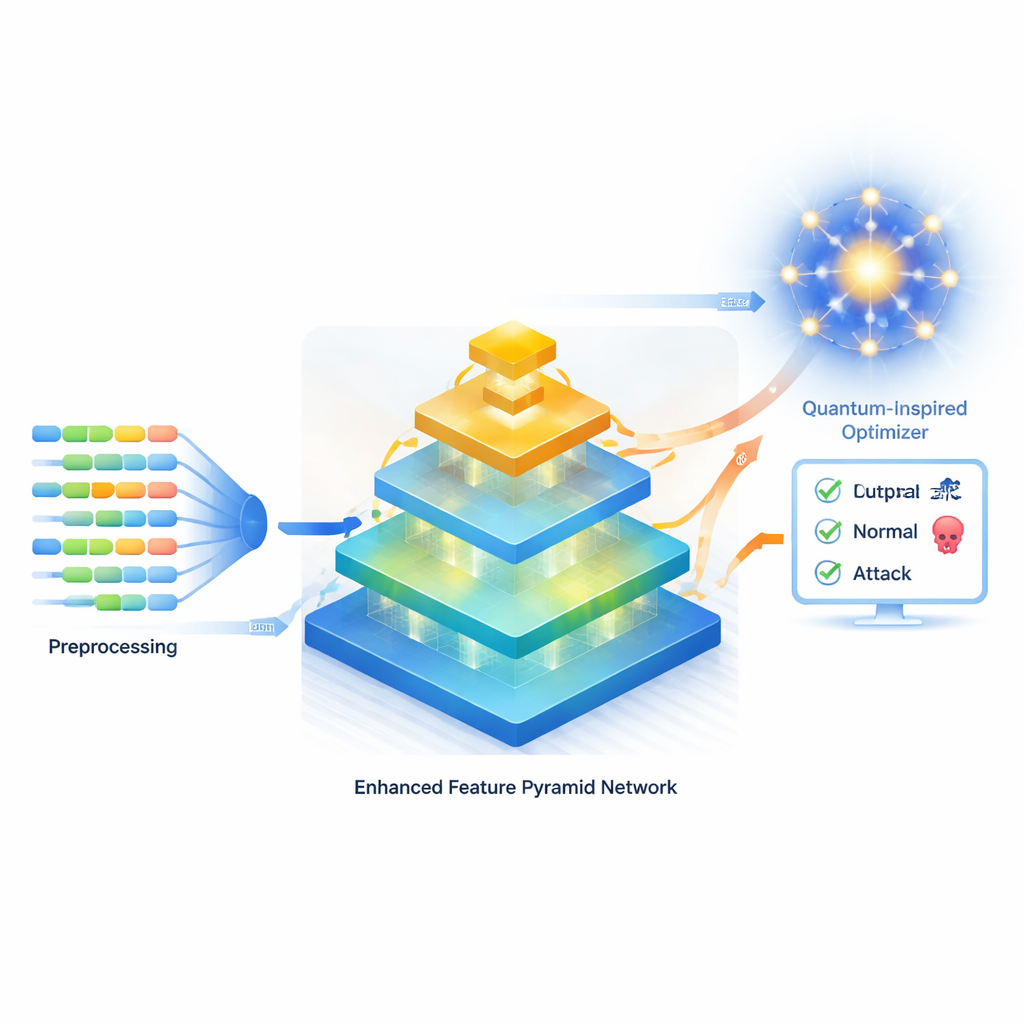

Författarna föreslår ett nytt angreppssätt som börjar med noggrann rensning och omformning av råa nätverksloggar. Kategoriska fält som protokolltyp eller tjänstenamn omvandlas till numeriska vektorer, medan kontinuerliga storheter som paketstorlek och flödeslängd normaliseras så att ingen egenskap dominerar inlärningen. För att hantera att verkliga attacker är sällsynta jämfört med normal trafik använder de en teknik kallad SMOTE för att generera realistiska syntetiska exempel av underrepresenterade angreppsklasser och därigenom minska skevheten mot majoritetsklassen. Avgörande är att de sedan omarrangerar denna tabulära data till strukturerade ”pseudo‑bilder”, vilket gör att ett kraftfullt visionsliknande neuralt nätverk, deras Enhanced Feature Pyramid Network (EFPN), kan analysera mönster i flera skalor i stället för att behandla varje funktion isolerat.

En flerskiktad ”pyramid” som läser både stora och små mönster

EFPN är inspirerat av bildigenkänningssystem som är duktiga på att upptäcka både fina detaljer och breda former. I kärnan finns en ryggrad liknande ResNet34, som bygger upp en hierarki av feature‑kartor. En bottom‑up‑väg fångar successivt mer abstrakta mönster, medan en top‑down‑väg använder dekonvolution (en smartare form av uppsampling) för att återställa finare spatial detalj som enklare metoder ofta suddar ut. En Deep Semantic Embedding‑modul blandar sedan låg‑nivå, detaljrika signaler med hög‑nivå, kontextmedvetna signaler, vilket bevarar både ”närbild” och ”vidvinkel” av trafiken. Slutligen bearbetar en tvågrensad fusionsfas globala mönster och lokala nyanser parallellt — med specialiserade konvolutioner som effektivt vidgar receptive field — innan de slås ihop till en enda, kompakt representation som används för klassificering.

Lånar idéer från barns skisser och kvantfysik

Att utforma nätverket är bara halva striden; att finjustera dess många reglage — som inlärningshastighet, filterstorlekar och antalet feature‑kartor — påverkar starkt noggrannheten. Istället för att förlita sig på långsam grid search eller standardoptimerare introducerar författarna en kvantförstärkt metaheuristik kallad Q‑CDDO (Quantum‑Enhanced Child Drawing Development Optimizer). Den är löst inspirerad av hur barns teckningar utvecklas: tidiga kladdar, imitation av bättre exempel, en framväxande känsla för proportion (kopplat till det gyllene snittet), kreativitet och minne av framgångsrika mönster. Matematiskt kodas detta i en populationsbaserad sökning som utforskar och förfinar kandidatuppsättningar av hyperparametrar. Den ”kvantförstärkta” delen representerar varje kandidat som en sträng av qubits i superposition; genom att tillämpa rotationsgrindar styrda av de bästa lösningarna som hittats kan algoritmen utforska det stora sökutrymmet bredare samtidigt som den förmår inrikta sig mot lovande regioner.

Att sätta det nya försvaret på prov

Hela EFPN–Q‑CDDO‑ramverket utvärderades på två välanvända benchmark‑dataset: CIC‑IDS‑2017, som efterliknar ett konventionellt företagsnätverk med flera angreppstyper, och Bot‑IoT, som fokuserar på IoT‑typisk botnet‑trafik. Efter femfaldig korsvalidering och noggrann hantering av klassobalans uppnådde systemet 96,3 % noggrannhet på CIC‑IDS‑2017 och 94,6 % på Bot‑IoT, och besegrade flera starka baslinjer, inklusive avancerade djuplärande‑hybrider och andra metaheuristiskt justerade modeller. Det visade också högre F1‑poäng — en balans mellan precision och återkallelse — vilket indikerar färre missade attacker och färre falsklarm. Ablationsstudier visade att båda huvudingredienserna är viktiga: att uppgradera ett standard feature pyramid till den förbättrade versionen förbättrar resultaten, och att byta till Q‑CDDO från konventionella optimerare ger ytterligare prestandaökning samt jämnare och snabbare konvergens under träning.

Vad detta betyder för att säkra den uppkopplade världen

För icke‑experter är huvudbudskapet att försvar av Cloud‑IoT‑system inte bara handlar om starkare lösenord eller bättre brandväggar; det kräver smartare mönsterigenkänning som kan tolka komplex och brusig trafik utan att dränka analytiker i falska larm. Genom att omvandla råa nätverksloggar till bildliknande strukturer och kombinera en multiskalig neural ”pyramid” med en kvantinspirerad finjusteringsstrategi levererar detta arbete en intrångsdetektor som är både mer noggrann och mer anpassningsbar än många befintliga system. Även om de kvanteffekter som används här är simulerade snarare än beroende av verklig kvantmaskinvara, hjälper idéerna optimizern att undkomma snäva lokala lösningar och hitta bättre inställningar. I takt med att IoT‑utbyggnaden fortsätter in i hem, städer och kritisk infrastruktur kan tillvägagångssätt som EFPN–Q‑CDDO bli en kraftfull del av det osynliga säkerhetslagret som håller dessa uppkopplade miljöer motståndskraftiga mot ständigt utvecklande cyberhot.

Citering: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Nyckelord: intrångsdetektion, Cloud‑IoT‑säkerhet, djuplärande, quantuminspirerad optimering, nätverkstrafikanalys