Clear Sky Science · sv

Effektiv funktionsrankad hybridram för Android-IoT-malwaredetektion

Varför dina smarta prylar behöver bättre livvakter

Från smarta ringklockor och TV-apparater till fabriksensorer och uppkopplade bilar drivs nu miljarder enheter av Android. Den bekvämligheten har en dold kostnad: dessa prylar blir allt oftare måltavlor för malware som kan stjäla data, spionera på användare eller kapa hela nätverk. Denna artikel presenterar ett nytt sätt att upptäcka sådana attacker snabbt och effektivt, även på strömsvaga enheter, och erbjuder en väg mot säkrare hem, sjukhus, städer och industrier.

Det växande problemet i vardagsenheter

Android har blivit standardoperativet för många Internet of Things‑enheter eftersom det är flexibelt, öppet och billigt att anpassa. Samma öppenhet gör det attraktivt för kriminella. Många Android‑baserade prylar saknar antivirus, förlitar sig på opålitliga appbutiker och får sällan snabba säkerhetsuppdateringar. Nyliga hot — inklusive stora botnät som skickar trafikstörande attacker och spionprogram som tyst samlar in lösenord, meddelanden och till och med biometriska data — visar hur snabbt mobil‑ och IoT‑malware utvecklas. Traditionella försvar, som signaturmatchning och enkla rättighetskontroller, har svårt att hänga med, särskilt när angripare döljer sin kod eller ändrar beteende i farten.

Se appar från två håll samtidigt

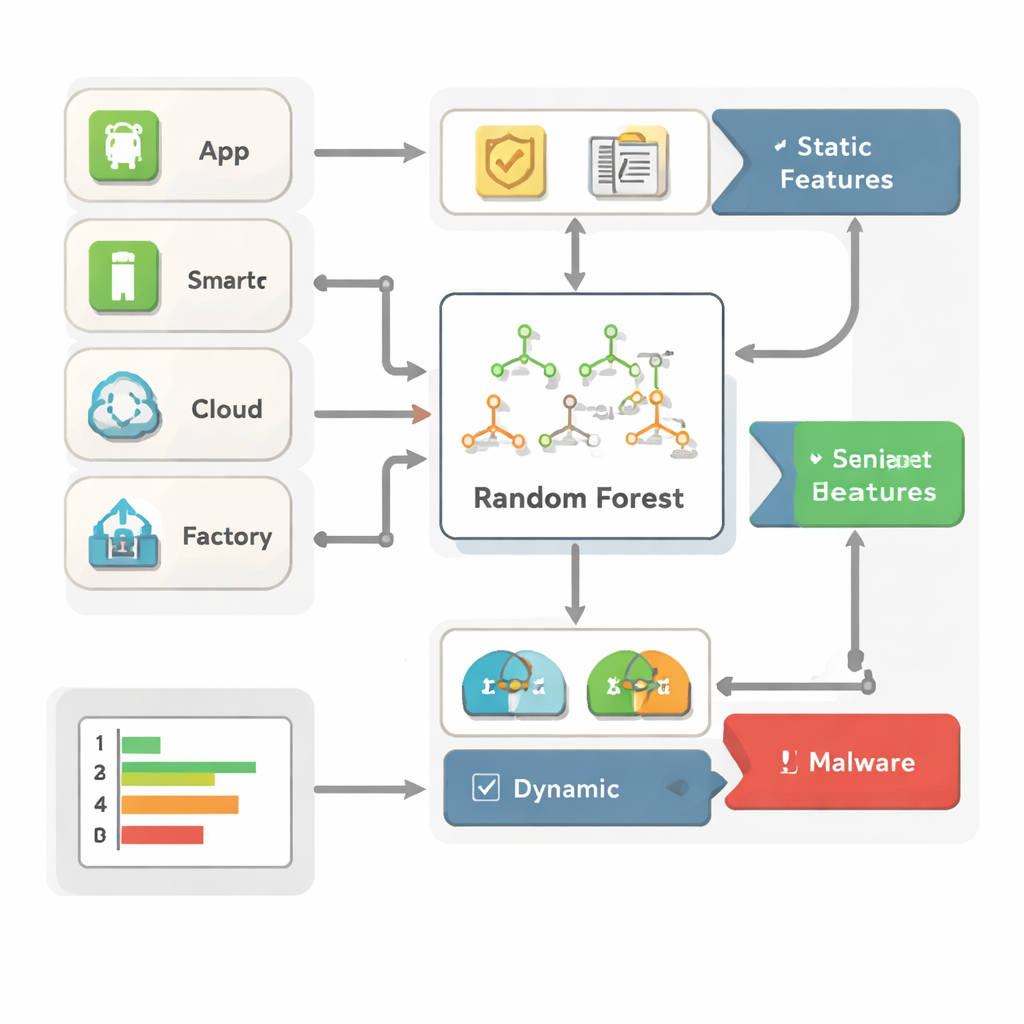

Författarna menar att en enskild vy av en app inte längre räcker. Istället kombinerar de två kompletterande perspektiv. Det första, ofta kallat statisk analys, undersöker vad en app begär och hur den är byggd — dess rättigheter, de programmeringsgränssnitt den använder och grundläggande metadata — utan att köra den. Det andra, dynamisk analys, observerar vad appen faktiskt gör när den körs: hur den använder minne och processor, vilka systemanrop den gör och hur den kommunicerar över nätverket. Genom att förena dessa två typer av ledtrådar kan ramverket fånga både uppenbara hot och mer subtil, formskiftande malware som skulle lura bara en metod.

Lära en skog av beslutsträd att upptäcka dåligt beteende

För att omvandla denna rika blandning av ledtrådar till beslut använder systemet en maskininlärningsmetod kallad Random Forest, som kan ses som en skara enkla beslutsträd som röstar om en app är ofarlig eller skadlig. Avgörande är att författarna inte matar in alla råa detaljer i modellen. Istället rankar de funktioner med två mått på användbarhet och behåller endast de mest informativa. Detta beskärningssteg minskar datamängden modellen måste bearbeta, påskyndar upptäckt och klargör vilka signaler — som vissa SMS‑behörigheter, misstänkta nätverksportar eller udda minnesmönster — som driver dess bedömningar. Eftersom Random Forests naturligt framhäver vilka indata som är viktigast kan säkerhetsanalytiker bättre förstå och lita på systemets val.

Testning över olika typer av attacker och data

Ramverket utvärderas på fyra välkända samlingar av Android‑ och industriell IoT‑data. En (Drebin) fokuserar på app‑behörigheter och kod, en annan (TUANDROMD) inkluderar mer detaljerade appdrag, en tredje (CCCS‑CIC‑AndMal‑2020) spårar hur appar beter sig vid körning, och en fjärde (CIMD‑2024) loggar årsvis nätverksaktivitet från verkliga industriella enheter. På de första tre når systemet slående hög träffsäkerhet — runt 99 till 100 procent — med lika stark precision och recall, vilket innebär att det sällan missar malware eller felklassar rena appar. Det körs också snabbt och med måttliga minneskrav, vilket gör det lämpligt för edge‑enheter som inte kan köra tunga djupinlärningsmodeller. Den industriella datamängden blottlägger en viktig begränsning: eftersom legitim trafik vida överstiger attacker kan en enklare modell verka träffsäker samtidigt som den missar många sällsynta men farliga hot, vilket understryker behovet av särskilda tekniker för att hantera snedfördelad data.

Begränsningar idag och hur detta kan förbättras imorgon

Även om den föreslagna metoden presterar extremt väl på flera benchmarktest är den mindre effektiv när skadlig trafik är sällsynt och varierad, som i verkliga industriella nätverk. Författarna noterar öppet att modellen i sådana fall tenderar att favorisera majoritetsklassen ”säker” och förbiser mindre familjer av malware. De föreslår att detta kan förbättras med smartare sampling, kostnadskänslig träning och fortsatt funktionsingenjörskap, samt tester mot listigt förklädd malware som försöker lura lärande system. Trots detta visar arbetet att en omsorgsfullt utformad, transparent modell kan ge nästan toppskydd utan djupinlärningens stora kostnader, och erbjuder en praktisk mall för att försvara det växande universumet av Android‑drivna prylar.

Vad detta betyder för vardaglig säkerhet

För icke‑experter är slutsatsen enkel: det är möjligt att bygga malwareförsvar som både är smarta och lätta nog att köras på vardagliga enheter, och tydliga nog för att mänskliga experter ska kunna granska hur de fungerar. Genom att kombinera vad appar påstår att de gör med vad de faktiskt gör i praktiken, och genom att fokusera på de mest talande varningssignalerna, förvandlar detta ramverk Android‑baserade telefoner och prylar till betydligt mindre inbjudande mål. Med ytterligare förfining för starkt obalanserad, verklig data skulle liknande system kunna bli en nyckelkomponent i det osynliga säkerhetsnät som skyddar våra uppkopplade hem, sjukhus, fabriker och städer från digitalt intrång.

Citering: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Nyckelord: Android‑malware, IoT‑säkerhet, maskininlärning, hybridanalys, random forest