Clear Sky Science · sv

Blockkedjeaktiverad identitetshantering för IoT: ett flerskiktat försvar mot fientlig AI

Varför skydd av uppkopplade prylar nu kräver nya trick

Hem, sjukhus, fabriker och städer fylls av internetuppkopplade prylar — från smarta lås och kameror till medicinska sensorer och styrsystem för elnätet. Dessa enheter arbetar ofta tyst i bakgrunden, men om deras identiteter förfalskas eller stjäls kan kriminella — eller fientliga stater — låsa upp dörrar, kapa utrustning eller slå ut tjänster. Denna artikel undersöker ett nytt sätt att skydda “vem som är vem” i Internet of Things (IoT) genom att använda blockkedja och avancerad kryptografi för att ligga steget före allt mer slipade attacker med artificiell intelligens (AI).

Vad som går fel med dagens förtroendesystem

De flesta uppkopplade enheter i dag förlitar sig på centrala myndigheter, som certifikatservrar, för att bevisa vilka de är. Om en av dessa centrala noder blir hackad kan en angripare utge sig för ett stort antal enheter samtidigt. Samtidigt kan AI-verktyg — särskilt generativa modeller — förfalska biometriska signaler och beteendemönster som ser nästan äkta ut, lura ansikts- eller pulssensorer och till och med efterlikna hur du skriver eller rör musen. Författarna konstaterar att mer än fyra av fem IoT-system fortfarande är sårbara för sådana avancerade tricks. De pekar också på att många befintliga blockkedje–"smart contracts", de små programmen som automatiserar åtgärder på en blockkedja, innehåller dolda buggar som AI-drivna angripare kan utnyttja.

Bygga en delad, manipulationssäker adressbok för enheter

Det föreslagna systemet ersätter den enda, centrala myndigheten med en delad huvudbok baserad på blockkedjeteknik. Varje IoT-enhet skapar ett kryptografiskt nyckelpar, och endast en envägsförvrängd version (en hash) av dess publika nyckel lagras i kedjan som dess permanenta ID. Detta gör identitetsposten manipulationssäkert och extremt svårt att förfalska. Innan en enhet accepteras måste den klara ett liveness-test — visa att dess biometriska signal eller annan fysisk signatur verkligen kommer från en verklig, närvarande enhet snarare än från en generativ modell — och sedan bevisa, på ett integritetsskyddande sätt, att den innehar motsvarande privata nyckel. En kommitté av oberoende validatorer kontrollerar detta bevis och röstar om huruvida enheten ska godkännas, så att ingen enskild part tyst kan skjuta in falska enheter i systemet.

Lägga till smarta kontrakt, lärande och beteende i försvaret

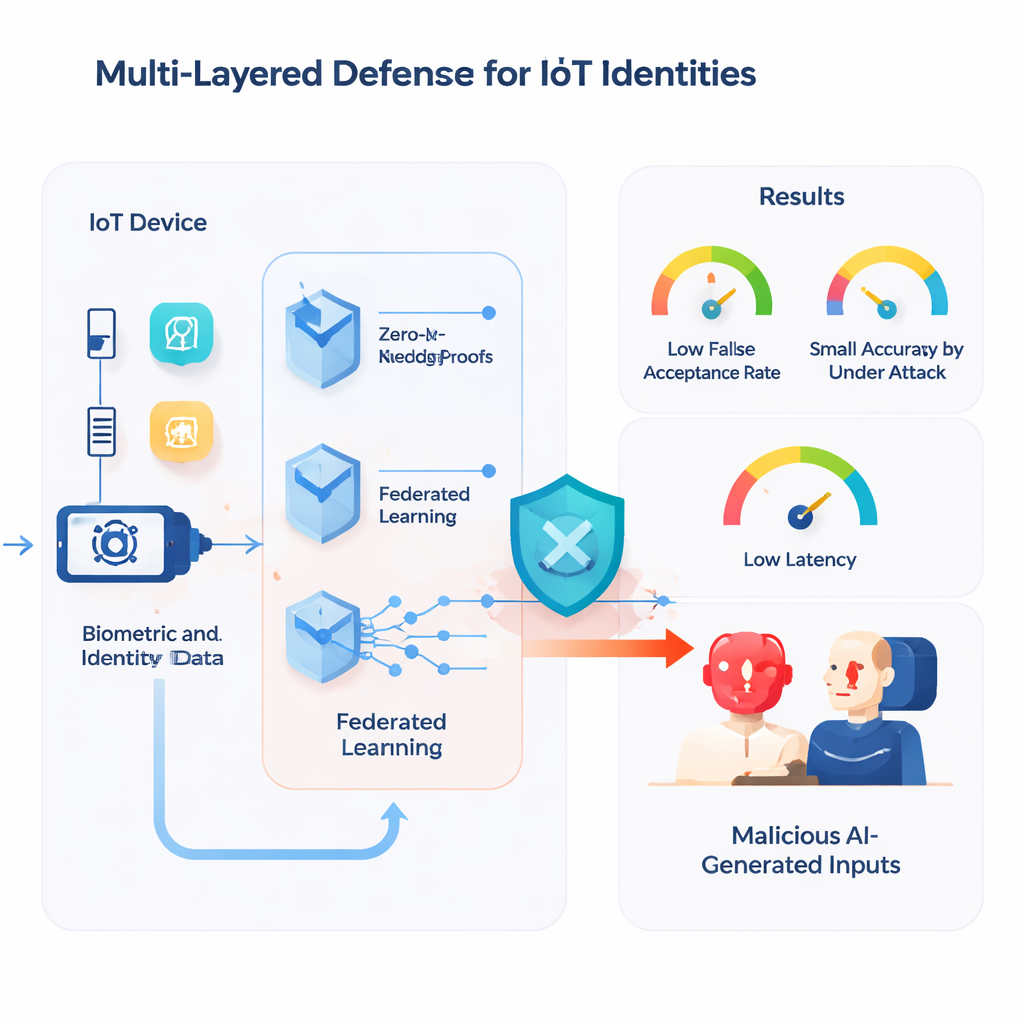

Ovanpå detta identitetslager ligger smarta kontrakt som automatiskt hanterar enheters livscykler: registrering, verifiering, återkallelse och åtkomstkontroll. Dessa kontrakt skrivs för att följa strikta, formellt kontrollerade regler så att till exempel en enhet inte kan registreras två gånger under olika skepnader. För att skydda mot AI-attacker som försöker förgifta delade maskininlärningsmodeller använder systemet en robust form av federerat lärande: enheter tränar modeller lokalt och skickar endast uppdateringar, vilka sedan filtreras av en algoritm som kasserar misstänkta bidrag. Författarna integrerar också beteendebiometri på användargränssnittsnivå, som lär sig en persons typiska skriv- och muskvanor. Om live-beteendet avviker för mycket från den inlärda profilen kan systemet kräva extra autentisering eller blockera åtkomst, vilket hjälper till att stoppa deepfake-baserade nätfiskeskärmar.

Hålla plånböcker och mjukvara ärliga under press

Där användare interagerar med systemet via digitala plånböcker och webbgränssnitt får även dessa komponenter extra skydd. Känsliga åtgärder, som att återkalla en kritisk enhet eller ändra autentiseringsuppgifter, kräver tröskelsignaturer — flera betrodda parter måste var och en lägga till en partiell godkännande innan blockkedjan accepterar transaktionen. En inbäddad AI-modell bevakar ovanliga mönster i transaktionsavgifter eller aktivitetsutbrott som kan signalera botar eller automatiserat bedrägeri. I bakgrunden testar författarna sina smarta kontrakt i en simulerad blockkedjemiljö som efterliknar verkliga förhållanden, och bombarderar dem sedan med automatiskt genererade "konstiga" indata designade för att exponerare sällsynta buggar eller sårbarheter innan distribution.

Hur väl det flerskiktade skyddet står emot AI-angripare

Teamet byggde en fungerande prototyp med Ethereum-verktyg, en React-baserad front-end och populära plånböcker som MetaMask. De iscensatte sedan en serie adversariella tester. AI-genererade biometriska förfalskningar användes för att försöka föra igenom falska enheter vid registrering, maskininlärningsmodeller förgiftades avsiktligt, och konstruerade transaktioner försökte kringgå plånboksskydd. I dessa experiment höll systemet den falska accepteringsgraden för förfalskade biometriska data nere till endast 0,07 %, begränsade modellens noggrannhetsförlust under förgiftning till cirka 1,5 %, och verifierade integritetsskyddande bevis på ungefär 142 millisekunder på blygsam edge-hårdvara — tillräckligt snabbt för många realtids-IoT‑användningar. Inga bedrägliga transaktioner accepterades i deras testsituationer, och formella verktyg bekräftade att viktiga kontraktsregler, som att förhindra dublettregistreringar, höll över alla undersökta fall.

Vad detta betyder för vardagslivet med uppkopplade enheter

Enkelt uttryckt visar studien att det är möjligt att ge miljarder kostnadseffektiva enheter ett mer pålitligt "pass" som är svårt för AI-drivna bedragare att förfalska, utan att sakta ner systemet till en krypande hastighet. Genom att kombinera blockkedjans delade register, matematiska bevismetoder som döljer hemligheter, noggrann granskning av automatisk kod och smartare hantering av beteende och lärande beskriver författarna en praktisk ritning för att göra IoT‑ekosystem både säkrare och mer motståndskraftiga. Allteftersom angripare förlitar sig mer på AI kan försvar som detta flerskiktade identitetsramverk bli en hörnsten för att skydda allt från hemmaprylar till sjukhusutrustning och nationell infrastruktur.

Citering: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

Nyckelord: Säkerhet för Internet of Things, blockkedjeidentitet, fientlig AI, nollkunskapsbevis, federerat lärande