Clear Sky Science · sv

En dataset insamlad i verkliga industriella styrsystem för nätverksattackdetektion

Varför dolda attacker på fabriksnätverk berör dig

El, rent vatten och tillverkade varor berör av osynliga datorer som diskret styr pumpar, turbiner och ventiler. När dessa industriella styrsystem kopplas till bredare nätverk för att bli mer “smarta” och effektiva, ärver de också samma cyberrisker som kontorsdatorer och hemmaroutrar. Denna artikel presenterar ICS-NAD, en stor och realistisk samling nätverksdata från verkliga industrimiljöer som syftar till att hjälpa forskare att upptäcka och stoppa cyberattacker innan de ställer till med störningar i vardagen.

Moderna fabriker är inte längre avskilda

Industriella styrsystem var tidigare fysiskt isolerade, med liten eller ingen koppling till internet. I strävan mot Industry 4.0 kopplar företag nu upp dessa system för att kunna överväga utrustning på distans, analysera prestanda och tillämpa artificiell intelligens. Baksidan är att angripare också kan ta sig in via dessa digitala vägar. Runt om i världen har allvarliga incidenter redan slagit mot kraft, vatten och andra kritiska tjänster, vilket visar att insatserna är höga. Att upptäcka intrång tidigt kräver bra träningsdata för säkerhetsverktyg, men de få befintliga datasetten är ofta små, konstgjorda eller saknar rätt typer av attacker och etiketter.

Att bygga en mer verklighetstrogen bild av industriella nätverk

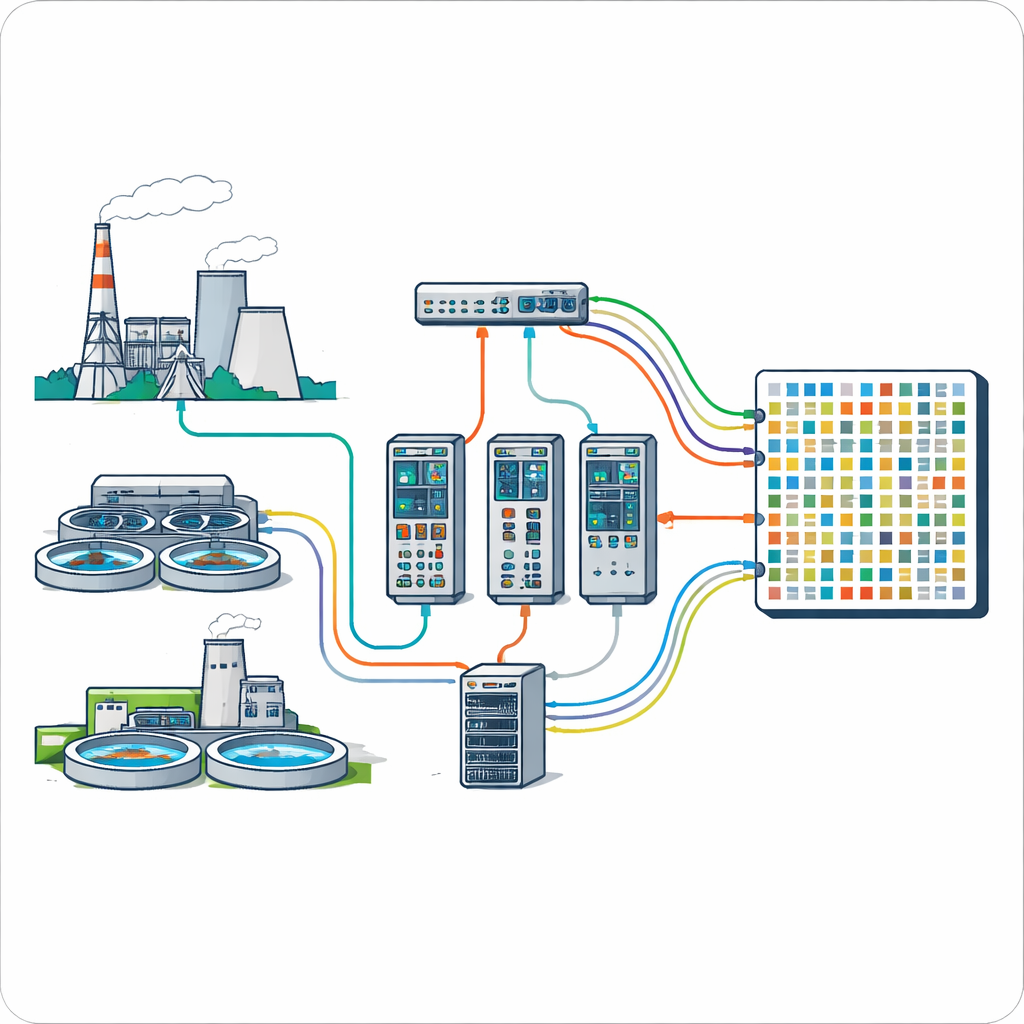

Författarna tar itu med dessa brister genom att skapa ICS-NAD, ett referensdataset inspelat från en stor testanläggning som speglar verklig industri. Anläggningen inkluderar tio fabrikanter av industriella styrenheter och tio olika processuppsättningar; i datasetet fokuserar de på tre välkända tillverkare som används i en modell av ett termiskt kraftverk och en modell av en reningsanläggning för avloppsvatten. Varje fabrikant använder ett annorlunda, vida använda industriellt protokoll som sänder meddelanden utan kryptering, vilket gör att forskarna kan observera finförniga detaljer om hur enheter kommunicerar. Nätverkstrafik spelas in direkt från switcharna när människa–maskin-gränssnitt skickar kommandon till programmerbara logiska styrsystem som i sin tur driver pumpar, värmare och annan utrustning.

Att fånga många sätt att sabotera ett system

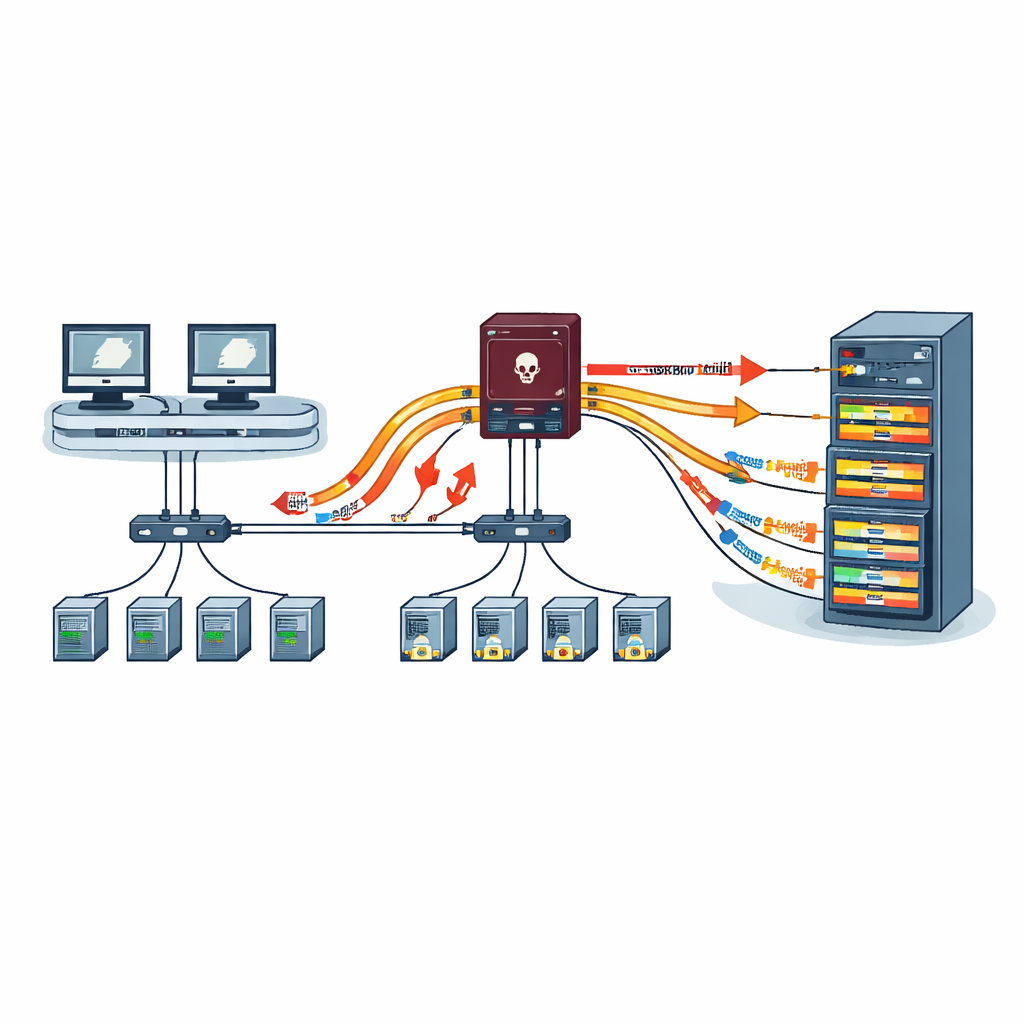

För att återspegla variationen i verkliga hot inkluderar ICS-NAD 20 vanliga attacktyper grupperade i fyra familjer. Undersökningsattacker skannar tyst efter aktiva enheter och öppna portar. Tjänsteförnekelse- och distribuerade tjänsteförnekelseattacker öser paker̈ med nätverkstrafik i syfte att överväldiga enheter så att legitima kommandon fördröjs eller tappas bort. Falska data-injektionsattacker förfalskar meddelanden och svar för att vilseleda styrsystem eller operatörer, medan man-i-mitten-attacker placerar sig mellan enheter och ändrar trafiken under överföring. För varje scenario spelar forskarna inte bara in råa paket utan dokumenterar också när varje attack startar och stoppar, och tillämpar sedan en tvåstegs-etiketteringsmetod som kombinerar dessa tidsloggar med attack-specifika regler. Detta ger tydliga etiketter som anger om varje observerad flöde är ofarligt eller hör till en viss attack.

Att se trafikmönster före och under en attack

Utöver att enbart logga paket extraherar teamet 60 beskrivande egenskaper ur trafiken, som hur många paket som rör sig i vardera riktningen, hur stora de är och hur snabbt de anländer. Dessa egenskaper täcker både grova trender över tid och finkorniga detaljer inom enskilda paket. Genom att granska trafik från ett av styrsystemen visar de hur en intensiv översvämningsattack förändrar kommunikationens rytm: paketutbrott blir skarpare, toppar högre och stilleståndsintervaller kortare, vilket allt kan fångas av statistiska mått. Denna rikare bild hjälper algoritmer att skilja naturliga variationer i industriell aktivitet från suspekta fluktuationer orsakade av en angripare.

Att testa datasetet med inlärningsmaskiner

För att visa att ICS-NAD är praktiskt använder författarna det för att träna och utvärdera tio olika maskininlärnings- och djupinlärningsmetoder, från klassiska beslutsträd och närmaste granne-scheman till moderna boostade träd och neurala nätverk. Efter grundläggande rensning och skalning väljer de automatiskt en liten uppsättning av de mest informativa funktionerna, till stor del relaterade till storleken och innehållet i trafikflöden. Även med bara fyra funktioner per modell når de flesta metoder höga poäng i att identifiera attacker över alla fyra attackfamiljer, ofta över 90 procent för noggrannhet, återkallelse, precision och F1-poäng. Detta tyder på att ICS-NAD innehåller tillräcklig variation och realism för att forskare ska kunna bygga och jämföra avancerade detektionsverktyg.

Vad detta betyder för säkrare infrastruktur

Enkelt uttryckt är ICS-NAD som en detaljerad färdskrivare för fabriksnätverk: den fångar hur verkliga industriella system beter sig under normala förhållanden och under många olika typer av cyberattacker. Eftersom datasetet är stort, mångsidigt och öppet tillgängligt ger det säkerhetsforskare, ingenjörer och studenter en gemensam testbänk för att utveckla bättre larm för kritisk infrastruktur. Allteftersom kraft- och fabriksanläggningar fortsätter att koppla upp mer av sin utrustning kommer dataset som ICS-NAD vara avgörande för att omvandla råt nätverksbrus till tidiga varningssystem som hjälper till att hålla strömmen på, kranarna rinnande och produktionslinjerna igång.

Citering: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Nyckelord: industriella styrsystem, detektion av cyberattacker, dataset för nätverksintrång, säkerhet för kritisk infrastruktur, säkerhet inom maskininlärning