Clear Sky Science · ru

Взлом протоколов распределения квантовых ключей с непрерывными переменными с использованием фотофрактивного эффекта в волноводах на основе протонного обмена/отожжённого протонного обмена

Почему это важно для защищённой связи

Каждый день через оптические волокна проходит всё больше нашей частной информации: финансовые операции, медицинские записи, даже государственные сообщения. Распределение квантовых ключей (QKD) часто рассматривается как способ защиты, устойчивый к будущим вычислительным возможностям, поскольку оно опирается на законы физики, а не на предположения о мощности компьютеров. В этой статье показано, что даже квантовые системы можно тихо саботировать — не ломая физику, а смещая реальное оборудование от его идеального поведения с помощью слабого видимого луча света.

Как ключи должны оставаться в безопасности

В QKD с непрерывными переменными информация кодируется в тонких характеристиках лазерного света и передаётся по оптическим волокнам. Два пользователя, обычно называемые Алисой и Бобом, делят случайные ключи, модулируя амплитуду и фазу световых импульсов, а затем измеряя их чувствительными детекторами. Доказательства безопасности, гарантирующие, что прослушивающие не смогут узнать ключ, предполагают, что устройства Алисы и Боба ведут себя точно так, как в модели — например, что «переменный оптический аттенюатор» действительно ослабляет каждый исходящий импульс на заданную величину. Если реальное устройство отклоняется от этой идеальной модели, возникает скрытый побочный канал, открывающий злоумышленнику потайную дверь.

Тонкий способ вывести оборудование из строя

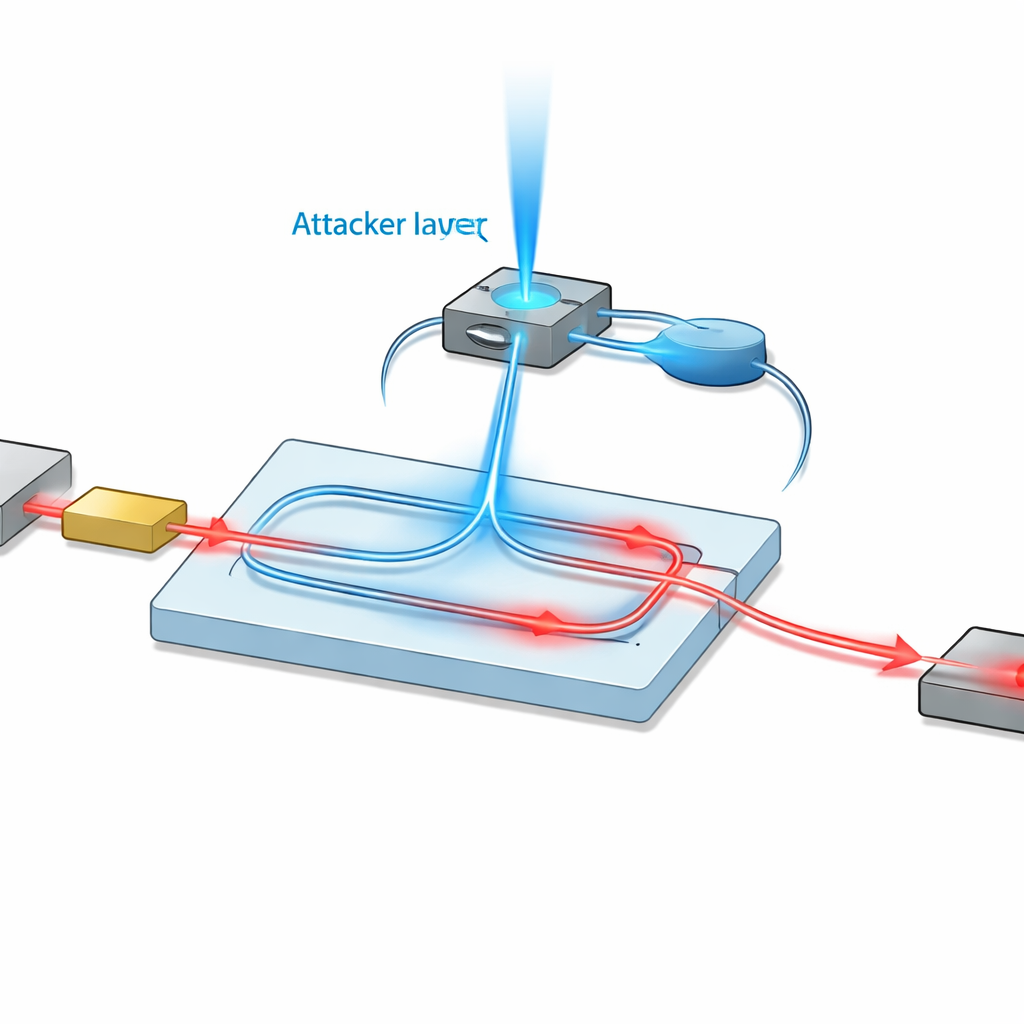

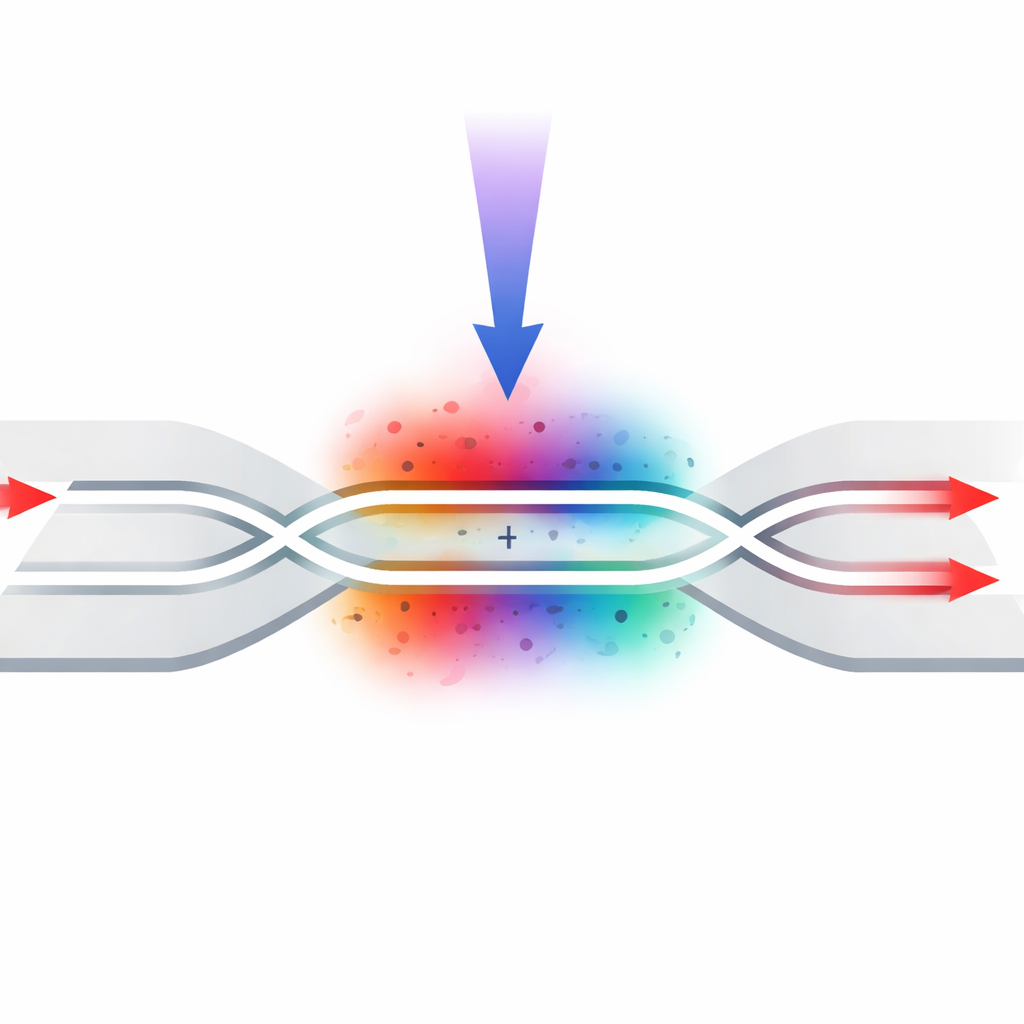

Многие компоненты современных квантовых систем связи изготовлены из ниобата лития — кристалла, ценимого за способность формировать и модулировать свет на чипе. У ниобата лития есть менее известный побочный эффект: при освещении внутренняя структура может перестраиваться так, что немного меняется преломление света — явление, называемое фотофрактивным эффектом. Авторы изучают, что происходит, когда злоумышленница Ева вводит очень слабый видимый луч с длиной волны 488 нм в аттенюатор Алисы на основе ниобата лития. Это дополнительное освещение вызывает небольшие, но стойкие изменения показателя преломления кристалла, что в свою очередь меняет фазовый баланс внутри миниатюрного интерферометра, который на самом деле выполняет ослабление. В результате устройство тихо перестаёт затемнять сигнал настолько, насколько полагает Алиса.

От крошечных изменений к эксплуатационным лазейкам

Исследование подробно моделирует этот эффект для двух распространённых технологий волноводов из ниобата лития, известных как протонный обмен и отожжённый протонный обмен. Связав мощность введённого света с изменением показателя преломления кристалла, а затем с выходной интенсивностью интерферометра, авторы показывают, как даже низкая засветка — порядка нескольких ватт на квадратный сантиметр, что соответствует суммарной мощности на уровне субмикроватт — может заметно снизить ослабление. Критично то, что Алиса и Боб обычно оценивают шум и потери в канале, сравнивая часть своих данных с теоретической моделью. Когда аттенюатор изменён, их статистика смещается так, что канал выглядит чище и менее шумным: они переоценивают качество волокна и недооценивают возмущение, полагая, что могут безопасно извлечь больше битов ключа, чем это действительно возможно, не замечая явной аномалии.

Атака на продвинутые протоколы в стиле «независимых устройств»

Работа выходит за рамки базовой односторонней QKD и анализирует схемы с непрерывными переменными, независимые от устройств измерения (CV-MDI), которые специально разработаны, чтобы закрыть все лазейки на стороне детектора, размещая наиболее уязвимые измерения на ненадёжном ретрансляторе. Это оставляет источники как последнее существенное слабое место. Авторы показывают, что те же изменения, вызванные светом в ниобатных аттенюаторах на сторонах пользователей, могут подорвать безопасность CV-MDI. В зависимости от того, как организован шаг классической коррекции ошибок — используются ли данные Алисы или Боба как эталон — Ева выигрывает больше, атакуя одного пользователя, другого или обоих. Моделирование показывает, что при сравнительно скромной введённой мощности она может создать большую разницу между «кажущейся» безопасной скоростью ключа, которую вычисляют пользователи, и гораздо меньшей скоростью, которая действительно безопасна.

Возможные защиты и их пределы

Понимая, что полная переработка аппаратного обеспечения сложна, авторы обсуждают практические контрмеры. Фильтры и селективные по длине волны компоненты могут уменьшить нежелательное освещение, но фотофрактивный эффект охватывает широкий спектр длин волн, и коммерческие фильтры или плотные мультиплексоры по длине волны могут не обеспечить достаточного подавления. Оптические изоляторы могут ослабевать при сильной засветке или воздействии магнитных полей, и даже улучшенные ограничители мощности могут пропускать больше света, чем требует эта атака. Более перспективный подход — активный мониторинг: отбирать небольшую долю ослабленного сигнала с помощью дополнительного фотодиода и постоянно проверять, соответствует ли его интенсивность ожидаемому значению. Если это не так, Алиса может скорректировать свои данные или приостановить протокол, закрыв лазейку, созданную индуцированными изменениями в её устройстве.

Что в итоге показывает исследование

Проще говоря, это исследование демонстрирует, что квантовая безопасность может провалиться не потому, что квантовая теория неверна, а потому что реальные компоненты из ниобата лития чувствительны к постороннему свету. Эксплуатируя эту чувствительность, злоумышленник может слегка изменить поведение критических чипов, чтобы обмануть стандартные проверки безопасности, используя при этом чрезвычайно низкие уровни света, которые трудно обнаружить. Результаты подчёркивают, что строительство действительно безопасных квантовых сетей требует не только надёжных протоколов и математических доказательств, но и глубокого понимания материалов и устройств, на которых опираются эти доказательства, а также могут стимулировать разработку более надёжных конструкций и стратегий мониторинга для будущей квантовой инфраструктуры связи.

Цитирование: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

Ключевые слова: распределение квантовых ключей, атака через побочный канал, ниобат лития, фотофрактивный эффект, криптография с непрерывными переменными