Clear Sky Science · ru

Обнаружение поведенческих вторжений в реальном времени на основе федеративного обучения с использованием LSTM, внимания, GAN и больших языковых моделей

Почему более разумная киберзащита важна для всех

Каждое отправленное вами письмо, поделённая фотография или оплаченный онлайн счёт проходит через сети, которые постоянно подвергаются атакам. Традиционные средства защиты с трудом обнаруживают новые, редкие или хитро замаскированные вторжения, не нарушая при этом приватность пользователей или не заваливая аналитиков бесполезными предупреждениями. В этой статье представлен новый подход к наблюдению за цифровым трафиком, который стремится быть одновременно высокоточным и уважительным к приватности, а также объяснять свои решения понятным языком.

Наблюдение за атаками без сбора ваших данных

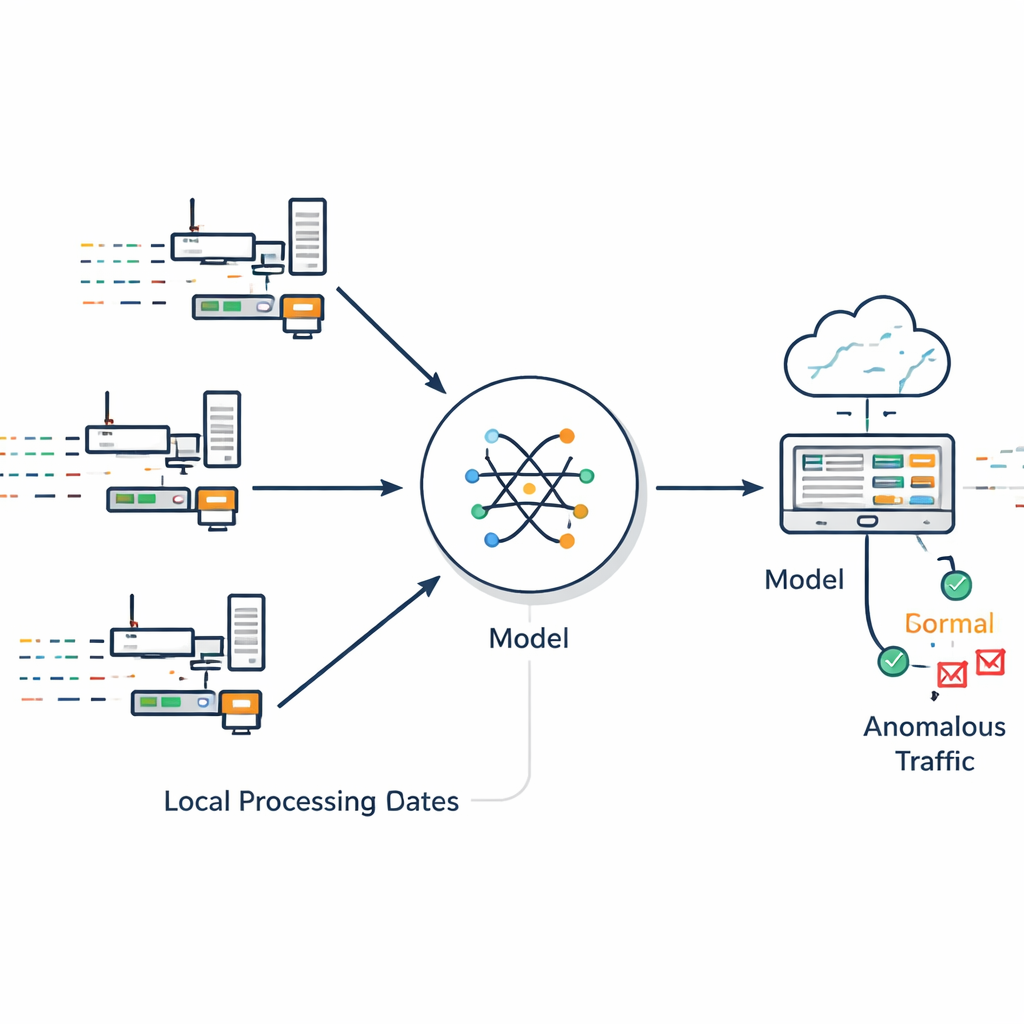

Большинство систем обнаружения вторжений работают как центральный контрольно‑пропускной пункт: они стягивают сырые данные с многих устройств в одно место и сканируют их на наличие угроз. Это вызывает очевидные опасения по поводу приватности и становится сложнее масштабировать по мере роста сетей. Авторы предлагают другой подход — Федеративную рамочную систему обнаружения и смягчения вторжений (FIDMF). Вместо отправки сырых логов трафика на центральный сервер каждое участвующее устройство или сайт обучает локальную модель обнаружения на собственных данных. Делятся и объединяются только обновления параметров модели, а затем глобальная модель отправляется обратно на устройства. Таким образом система учится на широком наборе реальных условий, не раскрывая при этом исходные приватные данные.

Обучение на поведении во времени

Атаки часто разворачиваются как последовательности: сканирование, затем зондирование, затем взлом, иногда растянутые во времени. FIDMF сосредоточен на этих поведенческих паттернах, а не на простых сигнатурах. Он использует нейросеть, учитывающую последовательность событий и способную запоминать, что происходило ранее в соединении, а также компонент «внимания», который выделяет наиболее важные части потока трафика. Это помогает системе фокусироваться на признаках, действительно указывающих на подозрительное поведение — например, внезапные всплески попыток соединения или необычные сочетания протоколов — вместо того чтобы отвлекаться на рутинные вариации нормального использования.

Заполнение пробелов синтетикой и семантическим контекстом

В реальных сетях обычной активности значительно больше, чем атак, и некоторые типы атак крайне редки. Обучение детектора на таком несбалансированном наборе данных обычно приводит к тому, что он пропускает необычные угрозы. FIDMF решает эту проблему двумя способами. Во‑первых, он использует математические методы для генерации дополнительных примеров редких типов атак, чтобы модель могла лучше изучить их шаблоны. Во‑вторых, он задействует генеративные модели, управляемые контекстом на основе языка, чтобы придумывать новые, правдоподобные вариации атак, соответствующие тому, как эксперты описывают угрозы. Эта двойная стратегия даёт детектору гораздо больше значимых примеров для обучения, повышая его готовность выявлять незнакомые или «нулевого дня» вторжения, отличающиеся от всего, что встречалось ранее.

Обучение машин пониманию сетевых историй

Ключевое новшество этой работы — привнесение текстоориентированных языковых моделей в область сетевой защиты. Многие сетевые признаки — такие как имена сервисов, типы протоколов и состояния соединений — несут тонкие смыслы, которые простые числовые кодировки не в состоянии передать. Авторы преобразуют эти категориальные детали в короткие фразы и подают их в компактные языковые модели, которые создают богатые, контекстно‑осведомлённые представления. Эти представления помогают детектору улавливать взаимосвязи, которые иначе были бы невидимы, например как определённые сервисы и флаги часто встречаются вместе в рискованных ситуациях. Та же языковая технология направляет генератор синтетических данных, обеспечивая, что придуманные паттерны атак остаются когерентными и реалистичными, а не представляют собой случайный шум.

Понятные объяснения для аналитиков‑людей

Команды по безопасности с осторожностью относятся к «чёрным ящикам», которые подают тревогу, не объясняя причин. FIDMF решает эту проблему, сочетая детектор на основе поведения с другой языковой моделью, специализирующейся на объяснениях. После того как система пометит событие как подозрительное, она выделяет признаки, которые внесли наибольший вклад в решение — например всплеск коротких соединений или необычное использование протокола — и превращает их в краткий, читабельный рассказ. В тестах с экспертами такие объяснения признали понятными и полезными для реагирования на инциденты, что помогает аналитикам доверять системе и действовать на основе её выводов.

Что означают результаты для повседневной безопасности

На нескольких широко используемых эталонных наборах данных FIDMF достиг очень высокой точности, правильно идентифицируя нормальный и вредоносный трафик в более чем 99 случаях из 100, при этом исходные данные остаются на локальных устройствах. Не менее важно, что он гораздо лучше справлялся с редкими типами атак по сравнению с предыдущими методами и сохранял высокую производительность в разных типах сетей. Для повседневных пользователей вывод таков: становится возможным создавать защиты, которые не только более сильны и адаптивны, но и более приватны и прозрачны. Такие фреймворки, как FIDMF, указывают на будущее, где ваши устройства тихо сотрудничают, чтобы защищать вас в сети — не отдавая ваши данные и не оставляя вас в неведении относительно того, как принимаются решения.

Цитирование: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

Ключевые слова: обнаружение вторжений, федеративное обучение, кибербезопасность, глубокое обучение, большие языковые модели