Clear Sky Science · ru

Ансамблевое машинное обучение для проактивного обнаружения вымогателя на Android по сетевому трафику

Почему интернет-переписка вашего телефона важна

Наши смартфоны бесшумно общаются с интернетом весь день. В этой «переписке» киберпреступники могут скрыть опасную атаку — вымогатель, который блокирует файлы или даже всё устройство до тех пор, пока не будет выплачен выкуп. В статье показано, как внимательное наблюдение за сетевым трафиком — а не за самими приложениями — может выявить Android-вымогатель на ранней стадии, используя ансамбль продвинутых моделей машинного обучения, которые обучаются и адаптируются по мере изменения приемов злоумышленников.

Как вымогатель захватывает Android‑телефон

Вымогатель обычно начинается с простой ошибки: установки кажущегося безобидным приложения из стороннего магазина, перехода по ссылке в сообщении или установки фальшивого обновления. Попав на телефон, приложение запрашивает широкие разрешения — доступ к хранилищу, камере, микрофону или системным функциям. Получив их, оно может незаметно зашифровать фотографии, документы и сообщения и отправить конфиденциальные данные на удалённые серверы. Только затем проявляется истинная суть: экран блокировки или предупреждение с требованием оплаты, часто в криптовалюте, за восстановление доступа. Некоторые варианты устойчивы к попыткам удаления, что делает их особенно трудными для устранения и превращает один момент невнимательности в дни нарушений для частных лиц и организаций.

Наблюдение за потоками вместо файлов

Традиционные антивирусы ищут известные «подписи» вредоносного кода, что плохо работает, когда злоумышленники постоянно переписывают и маскируют свои программы. В этом исследовании выбран другой путь: фокус на метаданных сетевого трафика — числах, описывающих, как данные входят и исходят с телефона, например размеры пакетов, интервалы между ними и шаблоны соединений. Авторы используют более 200 000 записей трафика, включающих обычную активность и десять известных семейств вымогателей, чтобы построить систему, которая выучивает характерный ритм вымогателей: резкие всплески трафика, необычные длительности соединений или редкие сочетания технических флагов, редко встречающиеся в повседневном использовании. Поскольку этот подход анализирует поведение, а не код, он способен обнаруживать новые или изменённые семейства вымогателей, которых ранее не каталогизировали.

Создание команды цифровых «судей»

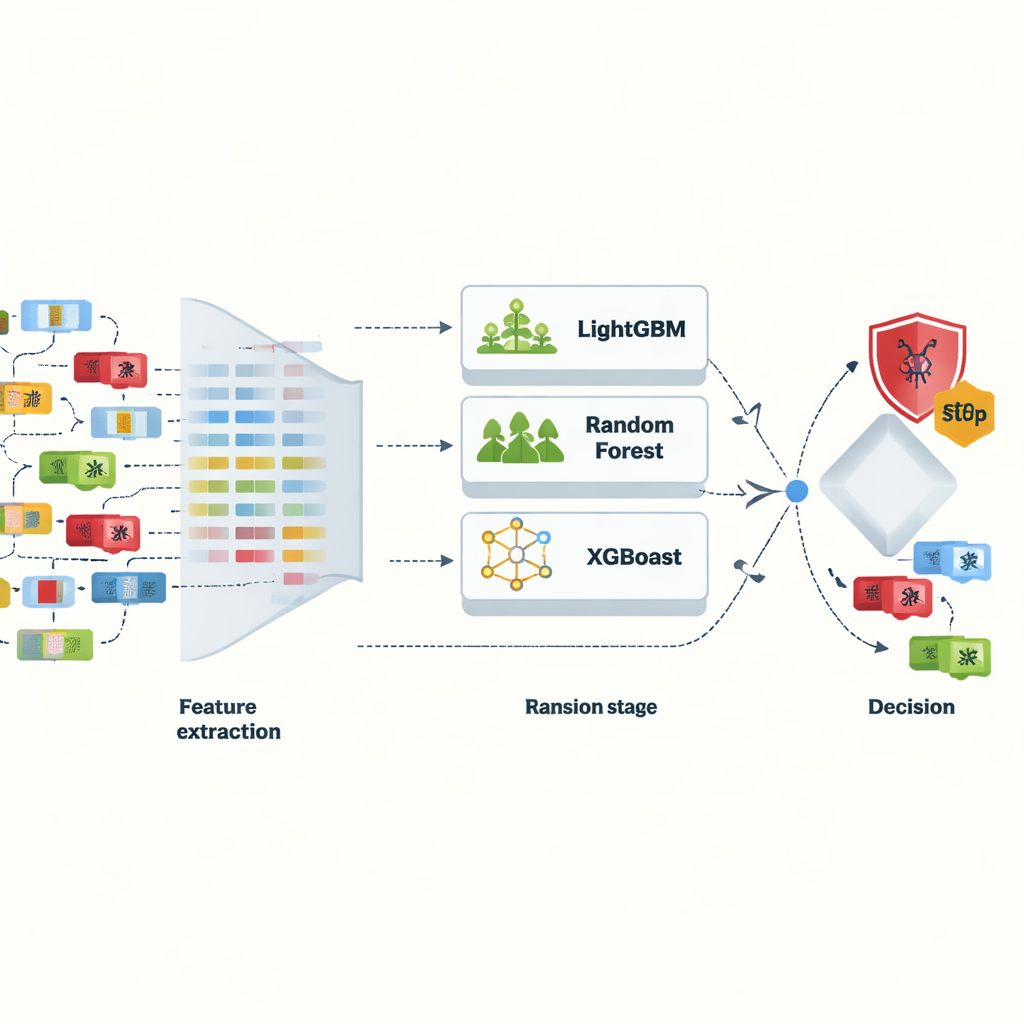

Вместо того чтобы полагаться на одну модель, исследователи комбинируют несколько подходов машинного обучения — LightGBM, XGBoost, Random Forest и другие — в ансамбль, подобно привлечению панели экспертов вместо единственного рецензента. Сначала они очищают и нормализуют данные, затем отбирают наиболее информативные признаки с помощью трёхэтапного пайплайна, который фильтрует, тестирует и ранжирует атрибуты сети. Для балансировки набора данных используют методы вроде SMOTE, чтобы примеры вымогателей не терялись на фоне обычного трафика. После тщательной настройки и пятикратной кросс-валидации модели сравнивают между собой. LightGBM демонстрирует особенно впечатляющие результаты, верно отличая вымогатель от доброкачественного трафика почти во всех тестах, при этом используя относительно небольшой и эффективный набор признаков, пригодный для реального времени на устройствах с ограниченными ресурсами.

Открывая «чёрный ящик» для аналитиков

Высокая точность сама по себе недостаточна для команд безопасности, которым нужно понять, почему система пометила соединение как опасное. Для этого авторы применяют инструменты объяснимого ИИ — SHAP и LIME. Эти методы показывают, какие паттерны трафика оказали наибольшее влияние на каждое решение — например, чрезвычайно короткие паузы между пакетами, напоминающие стремительное шифрование, или необычно длительные потоки данных, похожие на вывоз информации на удалённый сервер. Соотнесение таких признаков с известными тактиками злоумышленников, задокументированными в фреймворке MITRE ATT&CK, превращает оповещения системы не просто в «да/нет», а в подсказки, по которым аналитики могут работать. Такая прозрачность упрощает доверие к модели, настройку правил защиты и более быструю реакцию при появлении новой волны вымогателей.

Адаптация по мере эволюции атакующих

Киберпреступники не стоят на месте, поэтому единожды обученная модель со временем теряет эффективность по мере эволюции вымогателей. Чтобы исследовать пути актуализации, авторы имитируют течение времени, разделив данные трафика на пять хронологических блоков и поэтапно обновляя модель LightGBM, имитируя сценарий онлайн‑обучения. В то время как статическая модель теряет точность в меняющемся окружении, инкрементально обновляемая версия сохраняет более стабильную производительность, хотя и теряет часть преимуществ к последнему блоку. Этот эксперимент подчёркивает и ценность, и пределы инкрементального обучения: непрерывные обновления помогают, но для долгосрочной устойчивости всё равно потребуются периодическое переобучение или более продвинутые адаптивные стратегии, особенно по мере того, как злоумышленники придумывают новые способы маскировки в зашифрованных и шумных сетевых средах.

Что это значит для обычных пользователей

Для неспециалистов посыл обнадёживает: фокус на том, как данные перемещаются, а не на попытках каталогизировать каждый возможный вредоносный файл, позволяет системам безопасности быстро и точно обнаруживать вымогателей на Android — даже когда те меняют облик. Предложенная в статье архитектура показывает, что хорошо продуманный ансамбль моделей машинного обучения, поддержанный тщательной обработкой данных и понятными объяснениями, может стать основой практической защиты в реальном времени для мобильных устройств. Хотя необходима дополнительная работа по укреплению методов против будущих угроз и оптимизации их работы на телефонах и устройствах периферии, исследование указывает на будущее, в котором тонкие закономерности в сетевом трафике вашего телефона служат ранним предупреждением, тихо блокируя вымогателей до того, как они успеют захватить вашу цифровую жизнь.

Цитирование: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Ключевые слова: Вымогатель для Android, анализ сетевого трафика, безопасность с помощью машинного обучения, ансамблевые модели, мобильная кибербезопасность