Clear Sky Science · ru

Повышение безопасности в IoMT с помощью федеративного TinyGAN для легкого и точного обнаружения вредоносного ПО

Почему более умная защита важна для подключенных медицинских устройств

От больничных коек до фитнес‑часов — все больше медицинских гаджетов выходят в сеть, тихо собирая частоту сердечных сокращений, уровень инсулина и другую конфиденциальную информацию. Этот «Интернет медицинских вещей» (IoMT) обещает более быстрое и качественное обслуживание — но также открывает новые возможности для хакеров. В статье, обобщенной здесь, представлен новый способ обнаружения вредоносного ПО на этих устройствах, который сочетает высокую точность с бережным отношением к их ограниченной батарее, памяти и вычислительным ресурсам.

Растущая угроза в мире умных устройств

Миллиарды повседневных объектов — от инфузионных насосов до домашних тонометров — обмениваются данными через интернет. Поскольку они дешевы, компактны и производятся многими разными компаниями, у них часто отсутствует надежная и единообразная защита. Вредоносное ПО, попавшее на хотя бы одно такое устройство, может быстро распространиться по сети больницы или дома, похитить личные данные или запустить разрушительные атаки, подобные знаменитому ботнету Mirai, когда‑то выведшему из строя крупные сайты. Традиционные средства защиты часто опираются на центральные серверы, которые собирают сырые данные со всех устройств, анализируют их и возвращают решения. Хотя такой подход эффективен, он может перегружать хрупкие устройства, вносить задержки и создавать лакомую цель для злоумышленников, которым достаточно взломать центральную базу данных, чтобы получить доступ ко всему.

Новый способ учиться у устройств, не раскрывая их данные

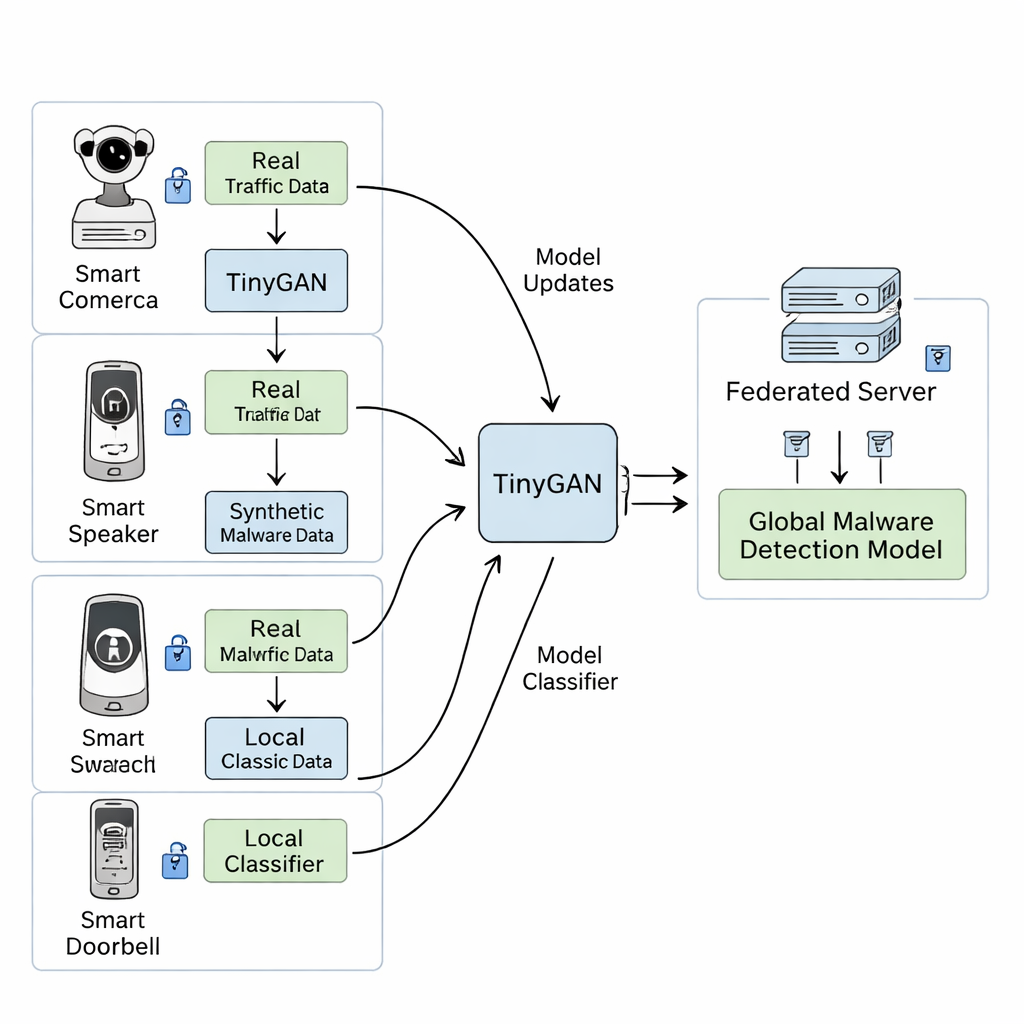

Авторы предлагают другую стратегию, основанную на технике, называемой федеративным обучением. Вместо того чтобы пересылать сырые данные на центральный сервер, каждое устройство обучает свою небольшую модель обнаружения локально на собственных журналах трафика. Периодически устройства отправляют только анонимизированные обновления модели — своего рода уточнённые «эмпирические правила» — на центральный сервер, который усредняет их в более сильную общую модель и возвращает улучшенную версию обратно. Личные или медицинские данные при этом никогда не покидают устройств. Такая архитектура снижает использование пропускной способности, соответствует законам о конфиденциальности и ожиданиям пациентов и может адаптироваться по мере появления новых образцов атак в реальной среде.

Обучение системе обнаруживать редкие и новые атаки

Ключевая проблема в защите — обнаружение редкого или ранее неизвестного (так называемого «нулевого дня») вредоносного ПО. Реальные наборы данных часто несбалансированы: повсеместно встречаются одни атаки, тогда как другие, опасные варианты появляются лишь в единичных случаях. Чтобы решить эту задачу, в рамках предложенной схемы добавлен компактный генератор синтетических данных под названием TinyGAN. На каждом устройстве TinyGAN изучает статистическую «форму» вредоносных сетевых потоков и затем создает реалистичные искусственные примеры, напоминающие трудноуловимые образцы вредоносного ПО. Эти синтетические образцы смешивают с реальным трафиком для обучения локального детектора, что дает ему более богатое представление о возможных проявлениях вредоносного поведения без необходимости собирать огромные объемы реальных атак.

Испытание системы на реальном сетевом трафике

Исследователи протестировали свой подход на IoT‑23, большом публичном наборе данных интернет‑трафика, включающем многие известные семейства IoT‑вредоносного ПО, такие как Mirai и Hajime. Систему развернули на двух скромных периферийных устройствах — Raspberry Pi и NVIDIA Jetson Nano — подключенных к центральному серверу, имитируя небольшую, но реалистичную IoMT‑сети. Сравнивали три варианта: простую нейронную сеть (MLP), более глубокую модель, сочетающую полносвязные и рекуррентные слои (FNN/LSTM), и их федеративный TinyGAN. В то время как более тяжелая FNN/LSTM демонстрировала очень высокую точность в простой задаче из двух классов (вредоносно vs. доброкачественно), ей было сложно различать множество типов вредоносного ПО, и она требовала больше времени и ресурсов. Простая MLP легко запускалась на небольших устройствах, но не умела обобщать на сильно различающиеся данные, которые видели разные устройства. В отличие от них, федеративная система TinyGAN сходилась быстро — примерно за 20 раундов обучения — и показала точность (precision) 99,30%, полную полноту (recall) 100% и общий F1‑балл около 99,5%, при этом сохраняя небольшой размер модели и низкое потребление памяти, достаточные для реального IoT‑оборудования.

Надежная приватная защита для медицинского интернета

Помимо чистой точности, авторы изучили поведение своей системы в стрессовых условиях. Они показали, что даже если одно устройство в небольшой сети скомпрометировано и намеренно маркирует данные неправильно, или если канал связи шумен, производительность глобальной модели ухудшается лишь незначительно и продолжает улучшаться со временем. Анализ синтетических данных подтвердил, что TinyGAN генерирует разнообразные, реалистичные примеры вредоносного ПО, а не просто копирует обучающий набор, что помогает модели избегать переобучения и лучше справляться с незнакомыми атаками. В целом исследование делает вывод, что сочетание федеративного обучения с легковесным генератором синтетических данных предлагает практичный, сохраняющий конфиденциальность способ защищать медицинские и другие IoT‑устройства от развивающегося вредоносного ПО, не требуя мощного оборудования и не подвергая риску чувствительную информацию пациентов.

Цитирование: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Ключевые слова: безопасность IoT, медицинские устройства, обнаружение вредоносного ПО, федеративное обучение, синтетические данные