Clear Sky Science · ru

Умные IoT‑приложения для обнаружения множественных атак с использованием подхода Cluster F1MI

Почему вашим подключённым устройствам нужна более умная защита

От умных дверных звонков и камер до медицинских датчиков и промышленных станков — Интернет вещей (IoT) сегодня незаметно управляет большой частью повседневной жизни. Но эти подключённые устройства часто слабо защищены и представляют лёгкую цель для злоумышленников, которые могут шпионить за нами, нарушать работу сервисов или красть данные. В этой статье предложена недорогая автоматизированная система защиты, которая отслеживает сетевой трафик, в реальном времени выявляет различные виды атак и подаёт сигнал тревоги до того, как случится серьёзный ущерб.

Цифровое «наблюдение за районом» для умных устройств

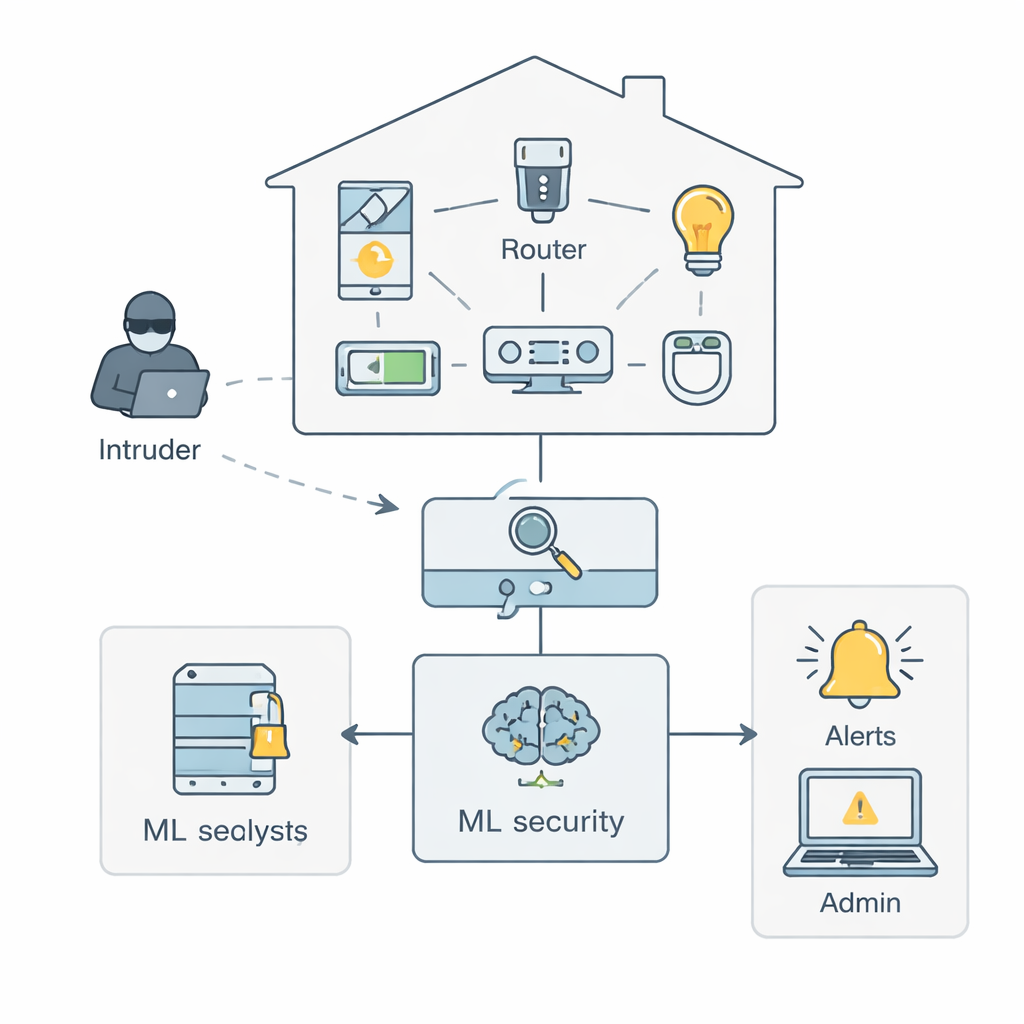

Представьте дом или рабочее пространство, заполненные умными гаджетами, которые все общаются друг с другом через общий роутер. В описанном авторами сценарии злоумышленник пытается проникнуть в этот трафик, заливая сеть вредоносными пакетами или скрытно перехватывая данные. Инструмент мониторинга сначала захватывает все пакеты, проходящие через роутер, и преобразует их в структурированный набор данных. Модуль безопасности на основе машинного обучения затем изучает эти данные, чтобы отличить нормальное поведение от подозрительных паттернов, и при обнаружении угрозы уведомляет администраторов и может запустить тревогу. Такая система действует как некое «наблюдение за районом» для ваших устройств, постоянно сканируя аномалии в поведении без необходимости, чтобы человек весь день следил за панелями мониторинга.

Обучение машин обращать внимание на правильные признаки

Исходные сетевые данные хаотичны: они содержат миллионы записей и десятки технических измерений для каждого соединения, многие из которых повторяются или малоинформативны. Авторы предлагают Smart Secured IoT Framework (SSIF), который сначала очищает и стандартизирует эти данные, затем балансирует их, чтобы редкие, но опасные атаки не терялись на фоне повседневного трафика. Далее — ядро их метода: схема обработки признаков под названием Cluster F1–MI. Проще говоря, система учится определять, какие измерения несут наибольшую полезную информацию об атаках — например, сколько длится соединение, сколько пакетов отправлено в одном направлении или насколько нерегулярна задержка между пакетами. Она ранжирует эти измерения по их способности отделять атаки от нормального трафика, удаляет те, которые мало добавляют, и группирует схожие признаки в кластеры, чтобы сохранять лишь по одному представителю из каждой группы.

Преобразование шаблонов трафика в метки атак

Когда фреймворк сводит данные к компактному набору сильных сигналов, он обучает ряд моделей машинного обучения распознавать разные угрозы. Модели обучают на наборе данных BoT‑IoT — крупной реалистичной коллекции трафика имитируемых IoT‑устройств, содержащей как нормальную активность, так и множество атак. Эти атаки делятся на три широкие категории: сбор разведданных (например, сканирование сети и определение типов устройств), нарушение работы сервиса (включая потоки поддельного трафика, которые перегружают устройство) и утечка данных (кража паролей, нажатий клавиш или другой конфиденциальной информации). Авторы тестируют несколько популярных алгоритмов — опорные векторы (SVM), случайный лес, методы градиентного бустинга, XGBoost и нейронные сети — с тщательной кросс‑валидацией и настройкой параметров, чтобы избежать чрезмерного оптимизма в оценках.

Насколько эффективно работает этот фреймворк на практике?

Уточнённый набор признаков и настроенные модели показали высокую эффективность. Для 11 различных типов атак лучшая модель — Random Forest — достигла точности выше 97% с аналогично высокими показателями precision, recall и F1. На практике это означает, что система не только обнаруживает большинство атак, но и сохраняет низкий уровень ложных срабатываний. Даже для тонких угроз, таких как кража учётных данных или утечки информации, которые встречаются в данных реже, фреймворк поддерживает высокие показатели обнаружения. По сравнению с ранними подходами к обнаружению вторжений, которые либо использовали слишком мало признаков, либо слишком много, SSIF находит баланс: он сокращает количество измерений, которые модели должны учитывать, одновременно улучшая качество обнаружения и сохраняя вычислительные затраты на уровне, приемлемом для устройств с ограниченными ресурсами.

От лабораторного фреймворка к повседневному щиту

Для неспециалистов главный вывод в том, что возможно создать автоматический, постоянно включённый уровень безопасности, который защищает большие парки умных устройств без необходимости дорогого оборудования или постоянного человеческого контроля. Позволяя алгоритмам выявлять, какие шаблоны в сетевом трафике устройств действительно значимы, и постоянно проверяя три основные разновидности вредоносного поведения — разведку, нарушение и кражу данных — Smart Secured IoT Framework может выдавать ранние предупреждения по электронной почте и через сигналы тревоги всякий раз, когда обнаруживается аномальная активность. В то время как будущая работа будет расширять исследования более разнообразными и близкими к реальному миру наборами данных, это исследование демонстрирует ясный путь к превращению уязвимых умных домов, больниц и производств в значительно более устойчивые подключённые системы.

Цитирование: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Ключевые слова: безопасность IoT, обнаружение аномалий, машинное обучение, сетевые атаки, обнаружение вторжений