Clear Sky Science · ru

Рамочная система кибербезопасности с ИИ для будущих 5G-беспроводных инфраструктур

Почему защита 5G важна для повседневной жизни

Беспроводные сети пятого поколения (5G) обещают сверхбыстрые загрузки, более плавные видеозвонки, умные города, дистанционную хирургию и самоуправляемые автомобили. Но те же свойства, которые делают 5G мощным — подключение огромного числа устройств, перенос вычислительных мощностей к краю сети и разделение одной физической сети на множество виртуальных — также открывают новые возможности для кибератак. В этой статье рассматривается, как защитить будущие сети, чтобы сервисы, от которых люди зависят каждый день, оставались безопасными, заслуживающими доверия и доступными.

Новые сильные стороны, новые уязвимости

Ранние мобильные сети были ориентированы главным образом на более быстрый интернет и более четкие звонки. В отличие от них, 5G задуман как гибкий цифровой каркас для всего — от домашних датчиков до промышленных роботов. Он использует такие техники, как сетевой слайсинг (несколько виртуальных сетей на общем оборудовании), периферийные вычисления (обработка данных рядом с местом их появления) и плотное распределение малых базовых станций. Эти улучшения значительно повышают скорость и отзывчивость, но также увеличивают число точек проникновения для злоумышленников. Небезопасные дешевые гаджеты, открытые программные интерфейсы и сложные связи между устройствами, радиобашнями, периферийными серверами и центральными дата‑центрами вместе создают значительно большую поверхность атаки, чем в 4G.

Как злоумышленники могут использовать 5G

Авторы описывают широкий ландшафт угроз, охватывающий как физический, так и цифровой миры. Физическое оборудование, такое как антенны и уличные шкафы, может быть вандализировано или подвержено саботажу. Радиолинии можно заглушить или подделать, чтобы телефоны и датчики подключались к фальшивым базовым станциям. Внутри сети широкое использование программного обеспечения и виртуализации означает, что одно скомпрометированное управляющее приложение может перенаправлять трафик, шпионить за пользователями или нарушать работу сервисов. Слайсы сети, предназначенные для разных задач — например, стриминга развлечений и дистанционной хирургии — могут «протекать» друг в друга при нарушении изоляции. Миллиарды дешевых, плохо защищенных устройств Интернета вещей могут быть захвачены в ботнеты, которые заливают сеть вредоносным трафиком. Сверх этого, хорошо финансируемые государственные группы могут тихо внедряться в инфраструктуру 5G, ожидая удобного момента для кражи данных или создания масштабных сбоев.

Более умная защита через слои и обучение

В ответ статья предлагает многоуровневую рамочную систему безопасности, которая рассматривает 5G не как единую периметральную границу, а как стек взаимосвязанных зон. Внизу каждое устройство должно доказать свою надежность перед подключением, используя защитные аппаратные проверки, проверенное программное обеспечение и динамический «балл доверия», который обновляется по мере наблюдения за его поведением. В середине каждый сетевой слайс получает свои индивидуальные правила безопасности и строгую сегрегацию от других слайсов, ограничивая возможности перемещения злоумышленника. Специальный слой управления отслеживает взаимодействия виртуальных сетевых функций; любое неожидаемое соединение между программными компонентами помечается и может быть автоматически отключено. На вершине продвинутые методы искусственного интеллекта в реальном времени анализируют паттерны трафика в поиске тонких признаков атак, которые старые инструменты могут не заметить.

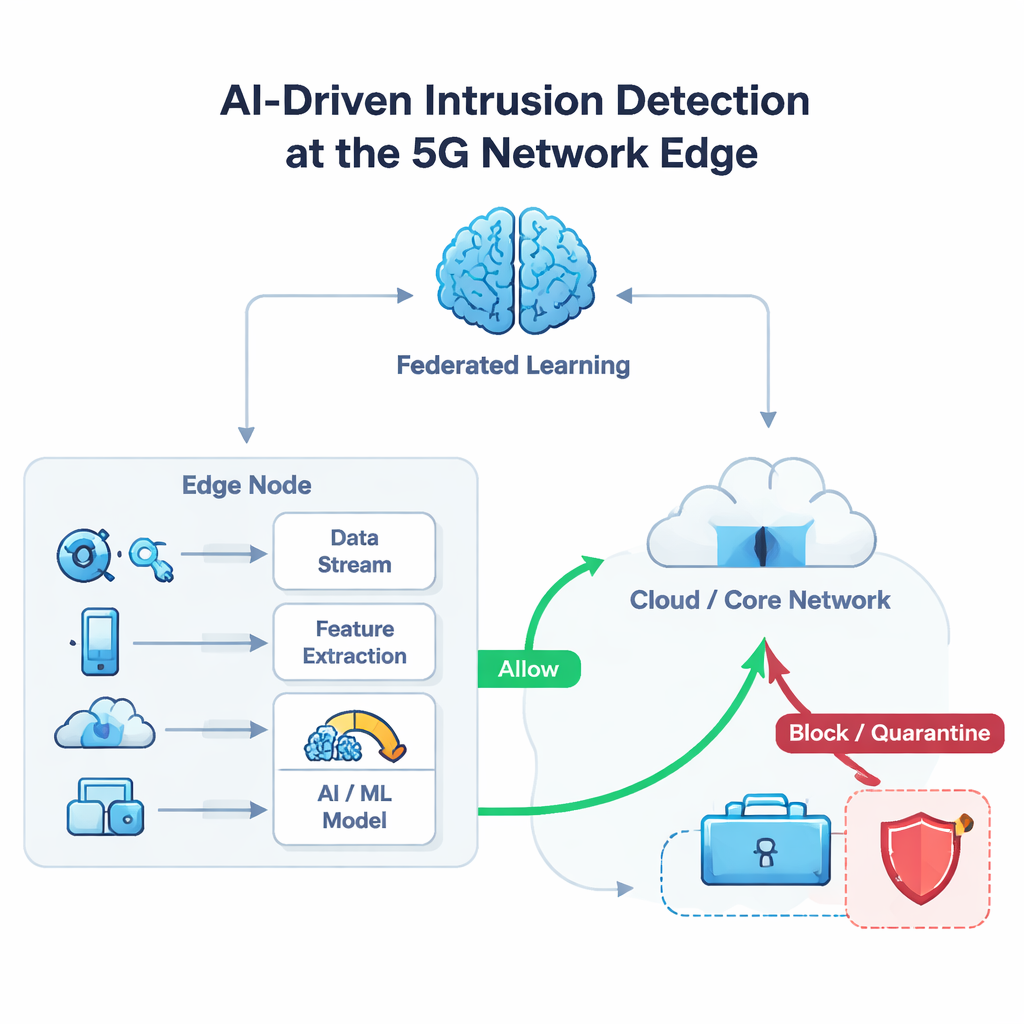

ИИ, работающий на краю сети

Ключевая идея рамки — вынести интеллект на край сети, туда, где данные сначала генерируются. Периферийные серверы запускают модели машинного обучения, которые анализируют потоки пакетов от близлежащих устройств и присваивают каждому потоку вероятность вредоносности. Если риск кажется высоким, периферийный узел может мгновенно заблокировать устройство, поместить его трафик в карантин или перенаправить, остановив многие атаки до того, как они доберутся до ядра сети. Чтобы обучать эти модели, не копируя чувствительные данные в центральную базу, система использует федеративное обучение: узлы на краю учатся на локальных данных, затем делятся лишь абстрактными обновлениями модели, а не сырыми записями. В тестах в эмулированной среде 5G с до миллионами симулированных устройств и смешанным нормальным и вредоносным трафиком такой подход выявлял угрозы с точностью примерно 97,6% при сохранении задержек до 6,5 миллисекунд даже при активной атаке.

Что это значит для будущего связности

Для неспециалистов главный вывод таков: обеспечение безопасности 5G не будет зависеть от единственного волшебного щита, а от множества скоординированных слоев, которые постоянно измеряют доверие, следят за необычным поведением и реагируют автоматически за доли секунды. Исследование показывает, что сочетание традиционных идей безопасности с ИИ и продуманной архитектурой сети может сделать будущие беспроводные системы одновременно быстрыми и устойчивыми, даже когда они обслуживают миллионы устройств одновременно. Авторы утверждают, что такие проактивные защиты с поддержкой ИИ будут необходимы не только для текущих развертываний 5G, но и для будущих сетей 6G, которым, возможно, придется защищать ещё более требовательные приложения — например, голографические встречи и оперативное управление машинами по всему миру.

Цитирование: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

Ключевые слова: кибербезопасность 5G, обнаружение угроз на базе ИИ, безопасность сетевого слайсинга, безопасность периферийных вычислений, безопасность Интернета вещей