Clear Sky Science · ru

Энергоэффективное обнаружение вторжений с протокольно‑ориентированной гибридной моделью трансформер–спайкинг

Почему важна более умная и экономная киберзащита

По мере того как наши дома, офисы и города заполняются подключёнными устройствами, сети, которые их связывают, становятся одновременно незаменимыми и уязвимыми. Системы обнаружения вторжений отслеживают этот цифровой трафик в поисках признаков атак, но многие современные инструменты либо потребляют слишком много энергии для мелких устройств, либо пропускают редкие, тонкие вторжения, наносящие наибольший вред. В этой работе представлен новый тип детектора вторжений, который заимствует идеи как у языковых моделей, так и у биологически вдохновлённых вычислений, чтобы точнее выявлять угрозы при меньших затратах энергии, что делает его более пригодным для следующего поколения всегда‑подключённого аппаратного обеспечения с ограниченными ресурсами.

Современная защита упирается в пределы

Традиционное обнаружение вторжений вначале опиралось на фиксированные сигнатуры — например, поиск известных цифровых «отпечатков» вредоносного ПО. Такой подход рушится, когда злоумышленники изменяют тактику или придумывают новые приёмы. Машинное обучение и, позже, глубокое обучение улучшили ситуацию, позволяя моделям напрямую изучать закономерности в сетевых данных. Однако эти модели по‑прежнему сталкиваются с тремя критическими проблемами: им требуется значительная вычислительная мощность и энергия; они часто ведут себя как чёрные ящики, труднопояснимые; и они склонны пропускать редкие, но опасные типы атак, скрытые в подавляюще нормальном трафике. Модели трансформеров, та же семья алгоритмов, что лежит в основе многих продвинутых языковых инструментов, подняли точность, улавливая дальние зависимости в сетевых соединениях. Но они вычислительно тяжёлы, что делает их плохим выбором для энергоограниченных сенсоров и edge‑устройств в Интернете вещей.

Гибридный подход, вдохновлённый мозгом

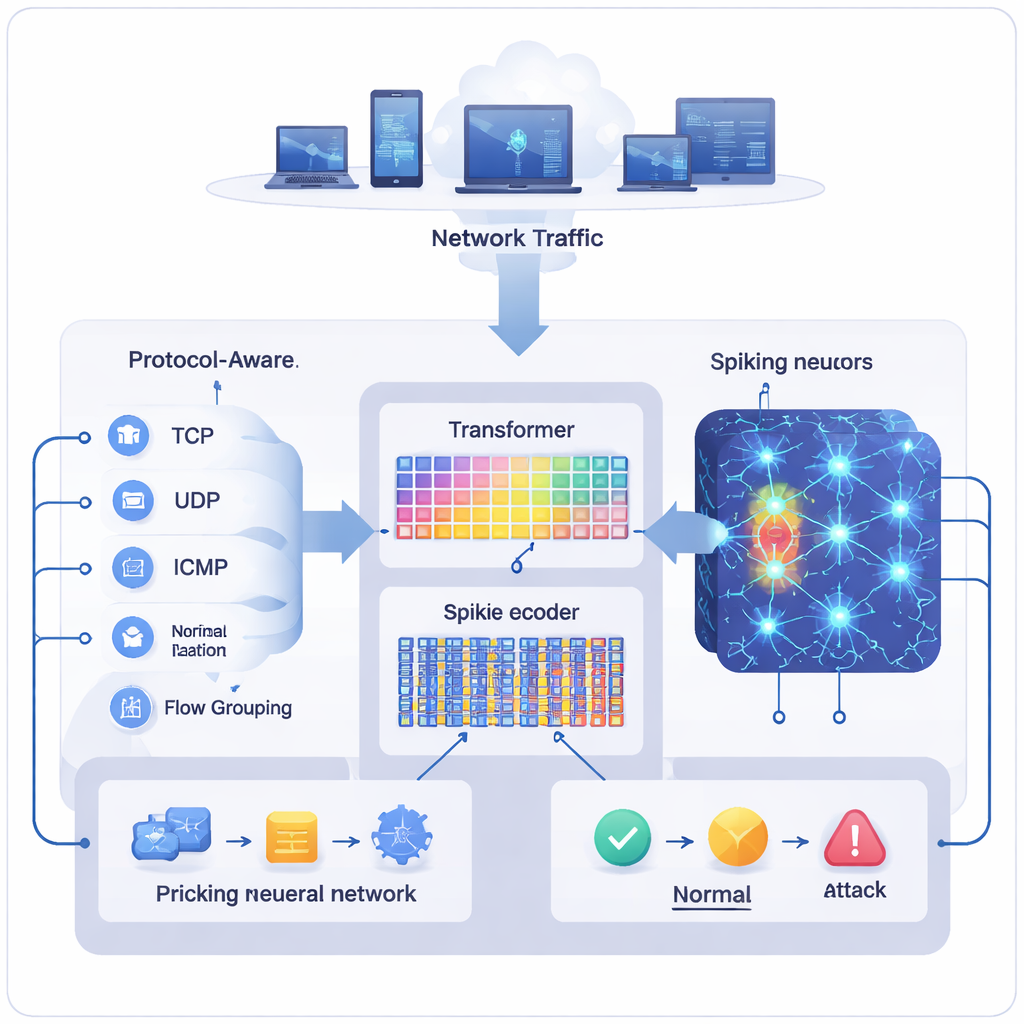

Авторы предлагают гибридную модель под названием Transformer‑Augmented Spiking Neural Network (TASNN), которая объединяет компактный трансформер со спайкинговой нейронной сетью — классом моделей, обрабатывающих информацию в виде кратких электрических импульсов, похожих на сигналы биологических нейронов. Сторона трансформера специализируется на понимании контекста: как протокол соединения, служба и недавняя активность соотносятся друг с другом в коротких «псевдо‑потоках» трафика. Спайкинговая часть превосходна в энергоэффективных событийно‑управляемых вычислениях, «просыпаясь» только при значимых изменениях. Между ними система использует специализированную предварительную обработку, чтобы равномерно учитывать разные сетевые протоколы, восстанавливает короткие шаблоны взаимодействий даже из табличных журналов и кодирует признаки в разреженные потоки спайков, так что большинство нейронов остаются молчаливыми, если не происходит чего‑то подозрительного.

Обучение модели выделять по‑настоящему важное

Значительная часть силы TASNN заключается в том, как она подготавливает и фильтрует данные перед принятием решения. Вместо того чтобы нормализовать весь трафик единым массивом, модель корректирует признаки отдельно для записей TCP, UDP и ICMP, чтобы один протокол не доминировал в процессе обучения. Также связанные записи группируются в короткие, потокоподобные последовательности, фиксируя сигналы такие, как внезапные изменения объёма байтов или всплески необычных флагов, которые часто сопровождают сканирования или попытки взлома. Эти сконструированные признаки затем переводятся в спайки, которые срабатывают только когда значения меняются достаточно, чтобы быть заметными. Механизм внимания внутри трансформера выделяет, какие поля — например длительность, тип протокола или роли портов — наиболее влиятельны, а механизм ворот использует это внимание, чтобы решать, какой объём спайковой активности допускать. Этап отбора признаков сопоставляет внимание трансформера с тем, сколько спайков вызывает признак, отбрасывая входы, которые увеличивают затраты, не улучшая решения.

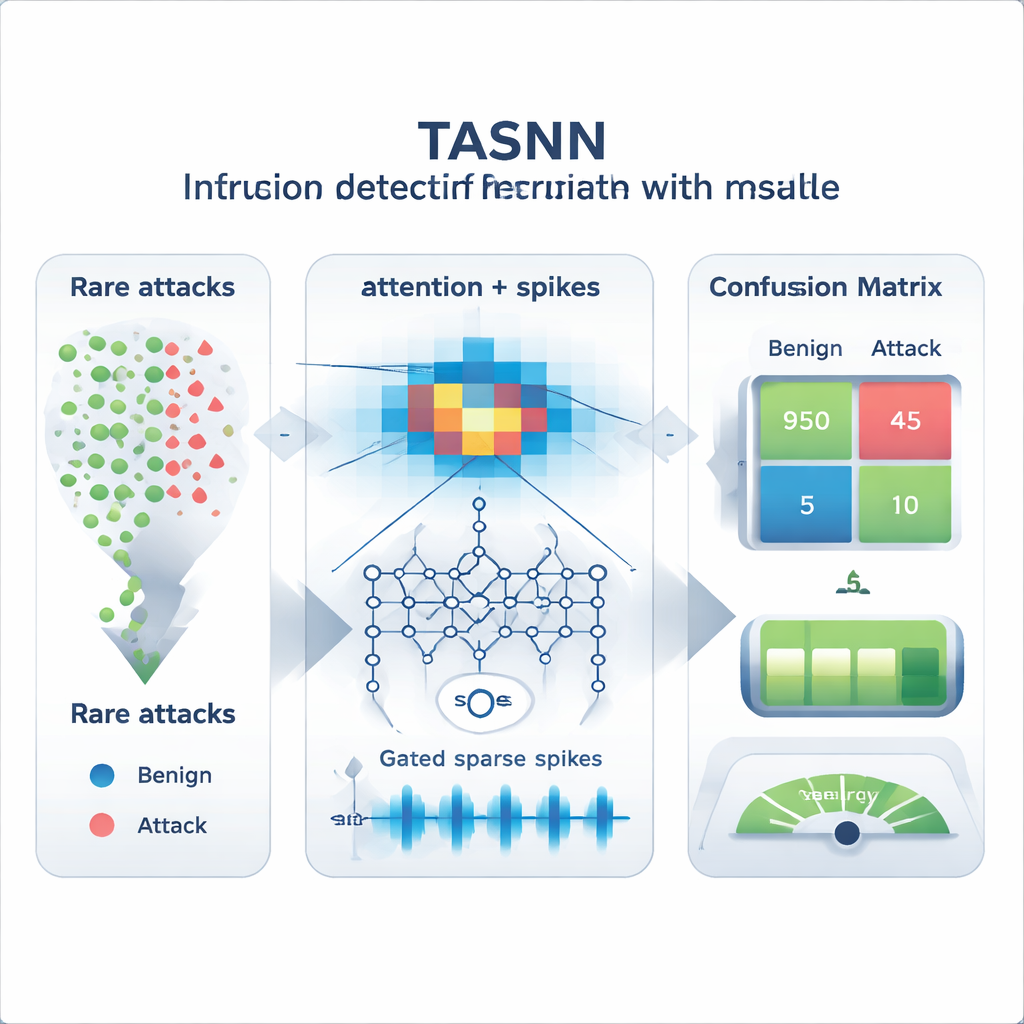

Лучше ловит редкие атаки и делает больше при меньших затратах

Исследователи оценили TASNN на нескольких стандартных наборах данных по вторжениям, включая NSL‑KDD, его более сложный сплит KDDTest+21 и части CICIDS‑2017. В разных разбиениях данных на обучающую и тестовую выборки гибридная модель последовательно демонстрировала более высокую общую точность и более сильные макро‑усреднённые показатели по сравнению с традиционными методами машинного обучения, сверточными сетями и базовыми моделями только на трансформерах. Проще говоря, она оставалась хорошей в классификации обычного трафика, при этом значительно улучшая обнаружение редких атак, которые ранее системы часто ошибочно маркировали как норму. Одновременно симуляции спайковой активности показали, что нейроны срабатывают в среднем лишь около одного–двух спайков на образец, а решения принимаются за считанные миллисекунды. По сравнению с похожей моделью без спайков это эквивалентно примерно 22‑процентной экономии энергии — обнадеживающий показатель для устройств на батарее или нейроморфного оборудования.

Что это значит для повседневной сетевой безопасности

Для неспециалистов главный вывод таков: TASNN действует как более наблюдательный, но экономный охранник цифровых сетей. Он обращает внимание на правильные детали для каждого типа трафика, запоминает короткие всплески аномального поведения и реагирует только тогда, когда изменения действительно важны, вместо того чтобы постоянно работать на полной мощности. В результате получается детектор вторжений, который лучше улавливает как распространённые, так и редкие атаки, одновременно экономя вычислительные ресурсы и приближая продвинутую киберзащиту к крошечным энергоограниченным устройствам, которые теперь лежат в основе нашей цифровой жизни.

Цитирование: Karthik, M.G., Keerthika, V., Mantena, S.V. et al. Energy-efficient intrusion detection with a protocol-aware transformer–spiking hybrid model. Sci Rep 16, 7095 (2026). https://doi.org/10.1038/s41598-026-37367-4

Ключевые слова: обнаружение вторжений, кибербезопасность, спайкинговые нейронные сети, модели трансформеров, энергоэффективный ИИ