Clear Sky Science · ru

Категориальная основа для квантово‑устойчивой «нулевой доверенности» в безопасности ИИ

Почему защита ИИ требует нового типа замка

По мере того как искусственный интеллект проникает в больницы, фабрики и дома, модели, питающие эти системы, становятся приоритетной целью для хакеров. Одновременно с этим будущие квантовые компьютеры угрожают сломать многие схемы шифрования, защищающие сегодняшние данные. В статье предложен новый способ защиты моделей ИИ, рассчитанный на противостояние как умелым человеческим злоумышленникам, так и грядущим квантовым машинам, при этом остающийся пригодным для работы на небольших недорогих устройствах.

Построение «крепости ни в кого не верить» вокруг ИИ

Авторы исходят из философии безопасности, называемой «нулевой доверием» (zero trust). Вместо предположения, что всё внутри корпоративной сети безопасно, нулевая доверенность рассматривает каждую попытку доступа как подозрительную. В предложенной архитектуре внешние клиенты должны пройти через брокер на базе ESP32, а затем через агент безопасности также на ESP32, прежде чем получить доступ к моделям ИИ в защищённой локальной сети. Каждое обращение проверяется по тому, кто запрашивает, какую модель хотят использовать, когда выполняется запрос и откуда он исходит. Доступ жёстко ограничен, имеет временные рамки и привязан к конкретным ролям, так что даже при компрометации одной части системы злоумышленники не смогут свободно перемещаться по другим моделям или данным.

Замки, выдерживающие квантовые компьютеры

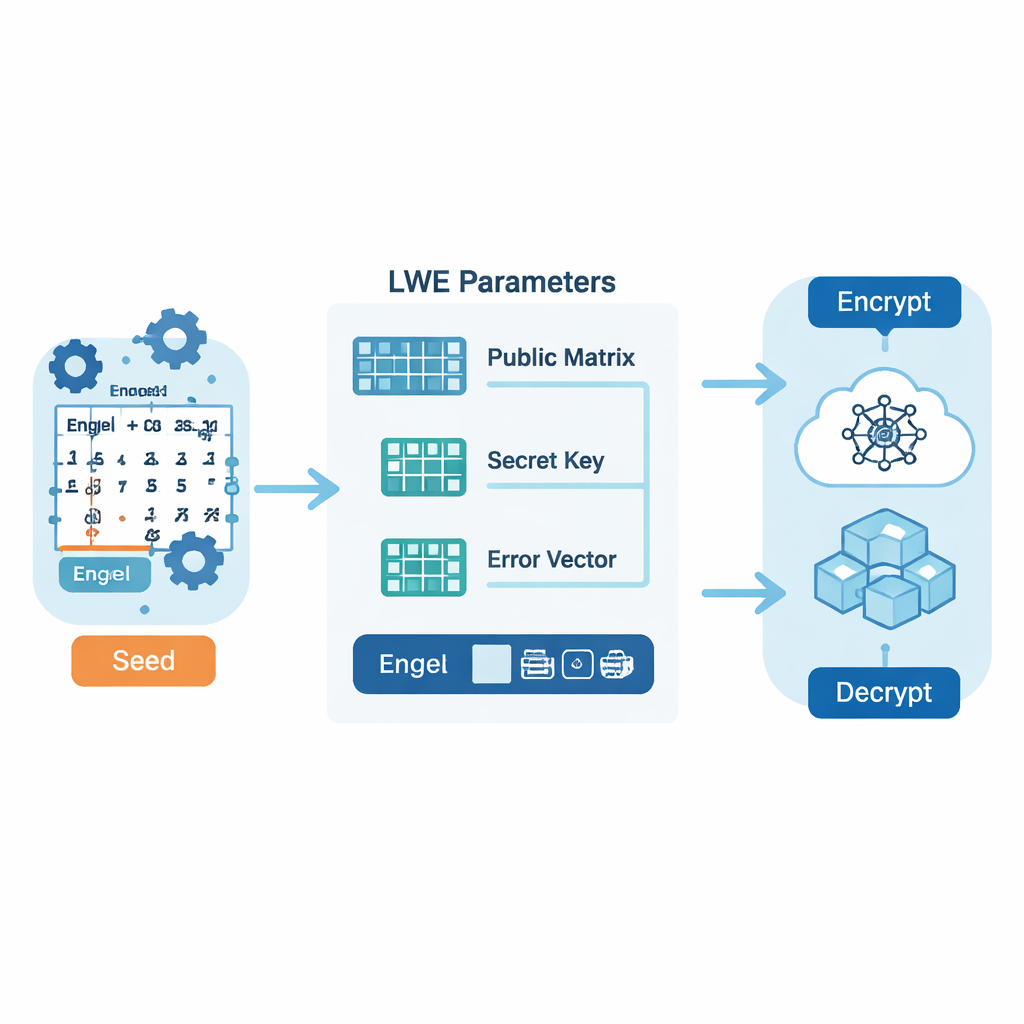

Для защиты сообщений, проходящих через этот шлюз нулевой доверенности, система опирается на семейство методов, известных как решётчатая постквантовая криптография. В отличие от привычных сегодня задач теории чисел, эти схемы скрывают информацию в многомерных сетках чисел, которые, как предполагается, трудно решить даже для квантовых машин. Ключевой технический ход в работе — способ генерации «выглядящих как случайные» чисел, управляющих шифрованием. Вместо обычного генератора случайных чисел авторы начинают с секретного вещественного числа и расширяют его в длинную последовательность цифр методом, называемым разложением Энгеля, затем дополнительно перемешивают с помощью хаотического отображения. Это даёт поток значений, достаточно структурированный для компактного хранения и воспроизведения, но достаточно непредсказуемый, чтобы противостоять известным атакам.

Превращение глубокой математики в план обеспечения безопасности

Особенность этой схемы — использование раздела математики, называемого теорией категорий, для описания всего рабочего процесса безопасности. Вместо фокусировки на низкоуровневом коде теория категорий рассматривает каждую криптографическую операцию — например, генерацию ключей, шифрование или перестановку случайных последовательностей — как некую стрелку между абстрактными объектами, а политики безопасности — как отображения более высокого уровня между этими стрелками. Организуя систему таким образом, авторы могут выражать важные гарантии — такие как «расшифрование после шифрования восстанавливает исходное сообщение» или «изменение параметра не ослабляет безопасность незаметно» — в виде простых правил диаграмм. Это даёт строгий чек‑лист, помогающий сохранить корректность дизайна даже при замене или обновлении компонентов.

Как обеспечить сильную защиту на крошечном оборудовании

Помимо теории, статья приводит полную реализацию на недорогих микроконтроллерах ESP32, выступающих в роли брокера и агента перед сервисами ИИ. Несмотря на выполнение квантово‑устойчивого шифрования, устройства остаются высокоэффективными: шифрование занимает примерно 11 миллисекунд, расшифровка — менее 3 миллисекунд, а использование памяти оставляет свыше 90% свободного кучи после криптографических операций. Измерения потребления показывают стабильную базовую мощность около 300 милливатт с кратковременными пиками ниже 500 милливатт при интенсивных решётчатых вычислениях — уровни, подходящие для сенсоров на батарейном питании. В тестировании система заблокировала 100% из более чем 1000 неавторизованных попыток доступа, добавив при этом менее секунды к общему времени отклика ИИ, причём большая часть задержки приходилась на сами модели, а не на шифрование.

Подготовка к будущим обновлениям без нарушения безопасности

Та же математическая структура поддерживает и «крипто‑гибкость»: возможность заменить один криптографический компонент на другой — например, заменить нынешнюю решётчатую схему будущим стандартом — без полной переработки остальной системы. В категориальном представлении каждый криптографический алгоритм — это «вставной» модуль, а безопасные переходы между ними выражаются как структурированные отображения, сохраняющие цели безопасности, такие как конфиденциальность и целостность. Это уменьшает объём кода, подлежащего изменению, и объём повторного тестирования при появлении новых постквантовых стандартов или аппаратных оптимизаций.

Что это значит для повседневных пользователей

Для неспециалистов практическое послание таково: сильная, защищённая от будущего безопасность ИИ не обязательно должна быть прерогативой только крупных дата‑центров. Сочетая проверки нулевой доверенности, квантово‑устойчивую математику и вдумчивое представление о согласованности всех компонентов, авторы демонстрируют, что даже маленькие дешёвые чипы могут выступать надёжными привратниками для мощных моделей ИИ. Их прототип отвергает все неавторизованные запросы, сохраняет низкие задержки и может развиваться по мере изменения криптографических практик. При широком внедрении подобные подходы могут помочь гарантировать, что ИИ‑сервисы, которыми люди пользуются — от умного сельского хозяйства до медицинского мониторинга — останутся безопасными, несмотря на усложнение способов атак и развитие вычислительных технологий.

Цитирование: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Ключевые слова: постквантовая криптография, архитектура нулевой доверенности, безопасность моделей ИИ, шифрование на решетках, безопасность встроенных IoT‑устройств