Clear Sky Science · ru

Усиленное неконечное внимание в глубоком обучении для надёжного обнаружения кибератак в системах SCADA на базе промышленного Интернета вещей

Почему важно защищать умную промышленность

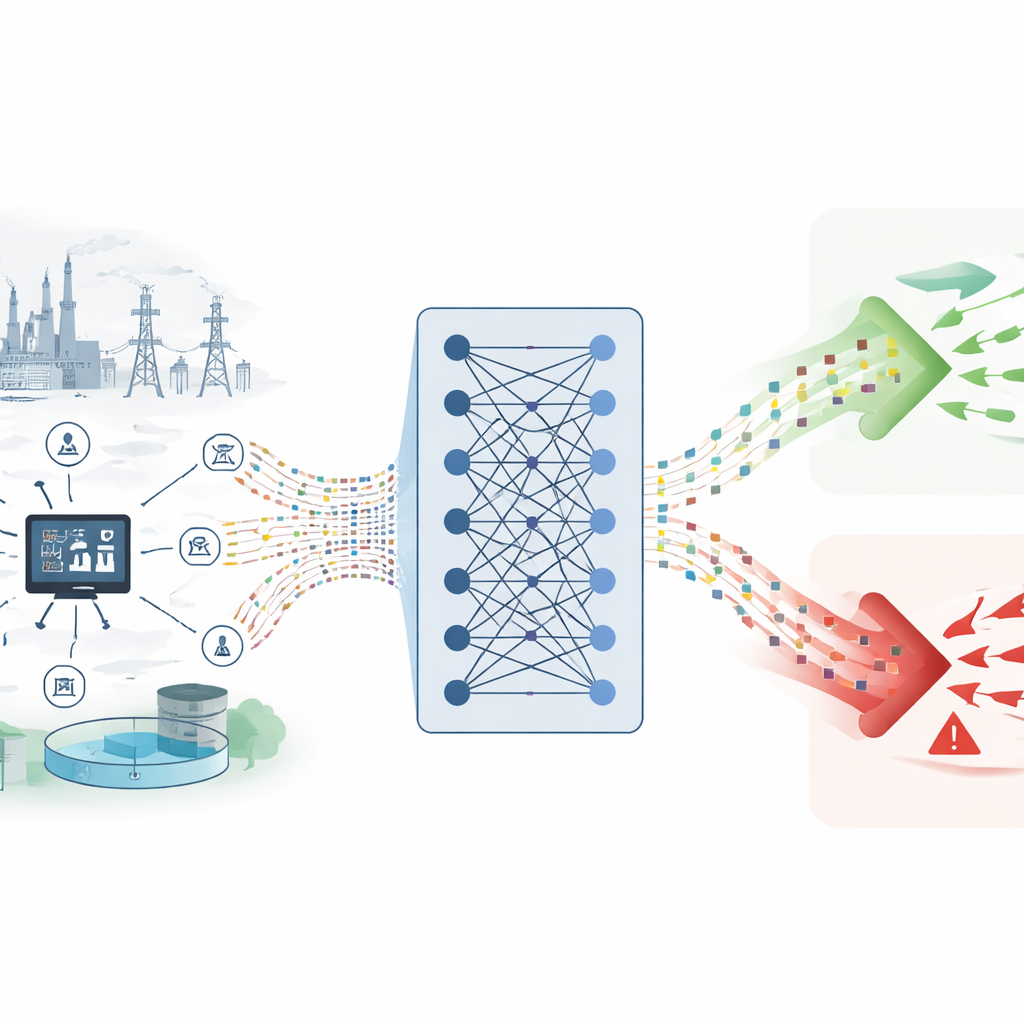

Современные заводы, энергосети и водные системы всё чаще полагаются на подключённые к сети датчики и контроллеры для поддержания бесперебойной работы. Эта сеть устройств, часто называемая промышленным Интернетом вещей, даёт операторам мощное представление в реальном времени — но одновременно открывает доступ злоумышленникам. Статья, лежащая в основе этого резюме, изучает новую систему искусственного интеллекта, созданную для обнаружения даже самых редких и скрытных кибератак в этих критичных сетях до того, как они приведут к отключениям, отравлению воды или остановке производственных линий.

Как современная промышленность связана воедино

Во многих критических отраслях центральная платформа управления, известная как SCADA, контролирует тысячи полевых устройств: программируемые логические контроллеры, управляющие насосами и турбинами, датчики, измеряющие давление и расход, и удалённые блоки, переключающие выключатели или клапаны. Эти компоненты постоянно обмениваются данными по промышленным сетям, передавая информацию в диспетчерские и получая команды в ответ. Поскольку такие системы теперь широко подключены — иногда даже доступны из публичного интернета — они стали привлекательной целью. Одно уязвимое или устаревшее устройство с ограниченной вычислительной мощностью и слабой защитой может дать атакующему опору для нарушения работы целого предприятия или региона.

Почему старые средства защиты не справляются

Традиционные методы защиты таких сетей во многом опираются на фиксированные правила: брандмауэры, блокирующие трафик, соответствующий известным шаблонам, и инструменты обнаружения вторжений, ищущие сигнатуры знакомого вредоносного ПО. Такие статические подходы с трудом противостоят постоянно меняющимся угрозам. Современные злоумышленники применяют ранее неизвестные «нулевые» уязвимости, долгие скрытные кампании и тонкие искажения показаний датчиков или управляющих сигналов, которые могут ускользнуть от проверок по правилам. В то же время люди‑аналитики не в состоянии в реальном времени отслеживать поток промышленных сетевых данных. Эти ограничения усилили интерес к машинному обучению и глубокому обучению, которые могут выучивать паттерны нормального поведения и автоматически выделять необычную активность.

Более умный способ наблюдать сетевой трафик

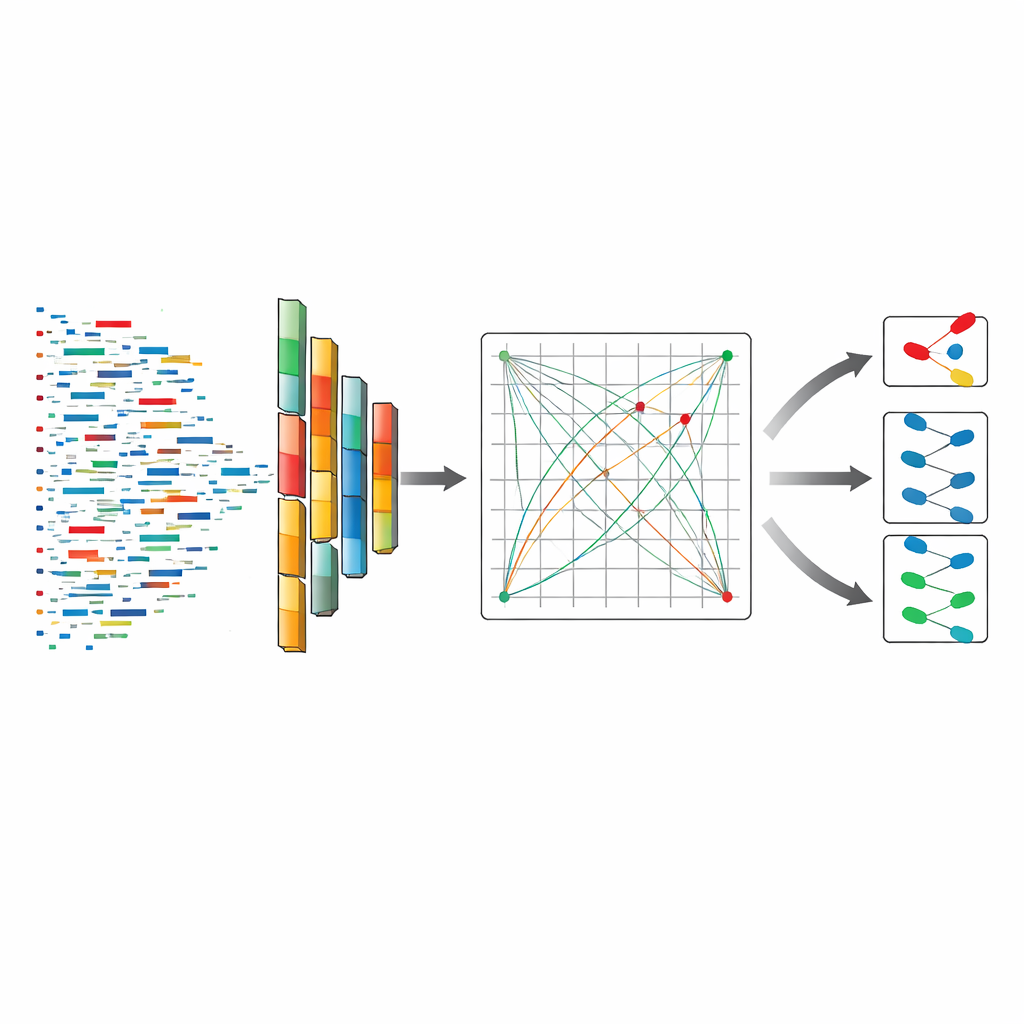

Авторы представляют модель глубокого обучения под названием DeepNonLocalNN, разработанную специально для трафика промышленного IoT и SCADA. Вместо того чтобы рассматривать каждую точку данных по отдельности, модель анализирует паттерны во времени и одновременно по множеству различных измерений — таких как размеры пакетов, интервалы между ними и скорости обмена данными между устройствами. Она начинается с сверточных слоёв, хорошо выявляющих локальные паттерны, например повторяющиеся всплески от некорректно работающего устройства. Поверх них добавлены блоки «неконечного внимания», позволяющие модели учитывать взаимосвязи между удалёнными событиями в потоке трафика. Такое сочетание помогает обнаруживать тонкие, распределённые признаки злонамеренной активности, которые более простые модели могут пропустить.

Тестирование модели в реалистичных условиях

Чтобы оценить эффективность DeepNonLocalNN, исследователи использовали большой публичный набор данных, имитирующий реальную промышленную сеть, содержащий более миллиона примеров как повседневного, так и вредоносного трафика. Большая часть данных выглядит нормально, тогда как лишь крошечная доля соответствует серьёзным атакам — скрытым бэкдорам или тщательно сконструированным внедрениям команд. Это несоответствие отражает реальность: атаки редки, но критичны. Команда сравнила свою модель с несколькими устоявшимися подходами глубокого обучения, включая рекуррентные сети, отслеживающие последовательности, и другие архитектуры на основе внимания. Оценивали не только общую точность, но и то, насколько хорошо каждый метод распознаёт каждый тип атаки, особенно редкие.

Что показали результаты

DeepNonLocalNN показала исключительно хорошие результаты. Модель почти во всех случаях правильно классифицировала трафик, достигнув близких к идеальным показателей по стандартным метрикам точности и обнаружения. Более важно то, что она значительно превосходила конкурентов в выявлении самых редких, но наиболее опасных типов атак. В то время как другие методы часто ошибочно относили эти редкие случаи к нормальным, новая модель обнаружила большинство из них благодаря способности сочетать детальные локальные признаки с глобальным представлением о потоке трафика. Авторы также использовали специализированные приёмы обучения, чтобы противостоять дисбалансу данных, обеспечив, что модель не будет просто отдавать предпочтение преобладающему нормальному классу.

Что это значит для повседневной жизни

Для неподготовленной аудитории ключевой вывод таков: более умные алгоритмы могут обеспечить гораздо более надёжную систему раннего предупреждения для критической инфраструктуры, от которой мы зависим — электроэнергии, воды, транспорта и производства. DeepNonLocalNN демонстрирует, что, позволив модели ИИ учитывать как локальные детали, так и широкий контекст сетевого поведения, можно обнаруживать даже скрытные и редкие кибератаки до того, как они приведут к физическому ущербу. Работа ещё не готова к простому внедрению в каждом предприятии — будущие усилия должны сократить её вычислительные требования и протестировать в большем числе реальных сред — но она указывает путь к системам обнаружения вторжений, которые будут быстрыми, адаптивными и значительно способнее правил‑основанных средств защиты прошлого.

Цитирование: Yilmaz, M.T., Polat, O., Algul, E. et al. Non-local attention enhanced deep learning for robust cyberattack detection in industrial IoT-based SCADA systems. Sci Rep 16, 7857 (2026). https://doi.org/10.1038/s41598-026-37146-1

Ключевые слова: безопасность промышленного Интернета вещей, кибератаки на SCADA, обнаружение вторжений, глубокое обучение, неконечное внимание