Clear Sky Science · ru

Параметрическое действие гомоморфного образа модулярной группы и его применение в шифровании изображений

Почему спрятать изображение сложнее, чем кажется

Каждый день мы пересылаем фотографии по интернету — медицинские снимки, удостоверения личности, семейные снимки — часто не задумываясь о том, кто ещё может их увидеть. Традиционные методы шифрования были разработаны для текста и чисел и испытывают трудности с огромным объёмом и структурой изображений. В этой статье предложен математически изощрённый способ перемешивания изображений так тщательно, что они устойчивы к многим современным методам взлома, оставаясь при этом достаточно эффективными для практического использования.

От простых замков к более умным цифровым ключам

Большинство современных алгоритмов шифрования данных, включая изображения, опираются на блочные шифры: алгоритмы, разбивающие информацию на небольшие блоки и многократно преобразующие их. В основе многих блочных шифров лежит S-блок, или таблица подстановки, которая берёт небольшой фрагмент данных (часто один байт) и заменяет его на другое значение по заранее заданной таблице. Этот шаг даёт основную «нелинейность» — контролируемый хаос, который затрудняет атакующему восстановление исходных данных по зашифрованным. При плохой конструкции S-блока весь шифр становится легче взломать. Авторы сосредотачиваются на создании более надёжных S-блоков, адаптированных для изображений, где повторяющиеся структуры и корреляции между соседними пикселями могут утекать информацию, если их не разрушить должным образом.

Использование экзотической геометрии для перемешивания данных

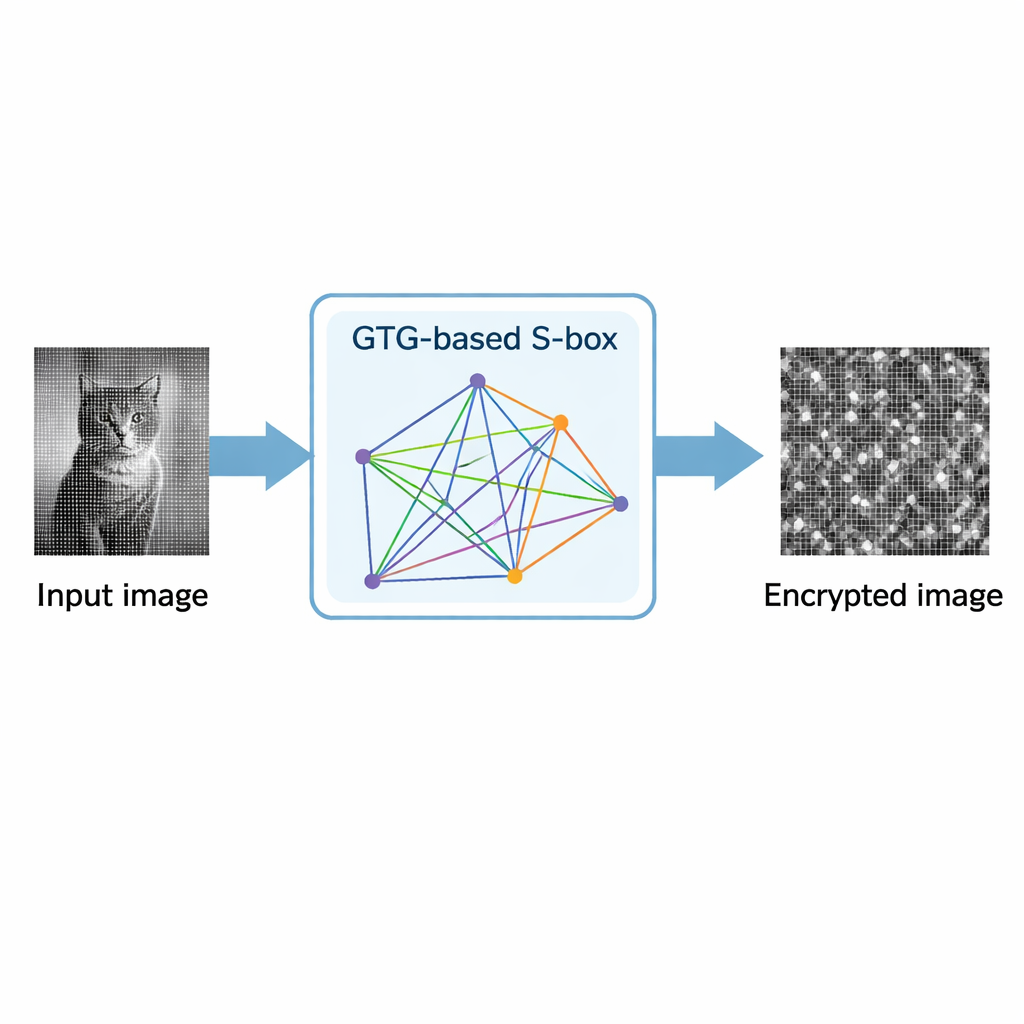

Ключевое новшество статьи — построение S-блоков на основе богатой ветви абстрактной алгебры, называемой обобщёнными треугольными группами, связанных с известной модулярной группой из теории чисел. Вместо опоры только на простые арифметические формулы или хаотические отображения, авторы изучают, как эти группы действуют на проективных прямых над конечными полями — математических структурах, организующих элементы в высокосимметричной, но сложной форме. Тщательная «параметризация» таких действий приводит к косетным диаграммам: графоподобным изображениям, описывающим, как элементы переставляются. Каждая комбинация параметров даёт разный рисунок циклов и связей, который в свою очередь определяет конкретный S-блок. Поскольку полученные перестановки менее регулярны и более разнообразны, чем у классических групп, они предлагают меньше предсказуемых структур, которыми мог бы воспользоваться атакующий.

Проектирование более сильного блока подстановки

Опираясь на эту алгебраическую основу, авторы генерируют S-блок размером 8×8 (отображающий 256 возможных входных значений в 256 выходных) над конечным полем с 2⁸ элементами — того же размера, что используется в широко применяемом шифре AES. Подстановка базируется на повторных применениях определённого слова в группе, записанного математически как произведение преобразований вроде xyxy², с последующим удалением неподвижных точек и особых случаев, чтобы избежать уязвимых мест. Полученный S-блок тщательно проверяют по стандартным криптографическим критериям: нелинейность (насколько он далёк от любой простой линейной зависимости), эффект лавины (насколько сильно меняется выход при инверсии одного входного бита), независимость битов (ведут ли себя выходные биты независимо), дифференциальная однородность (устойчивость к атакам, основанным на разностях вход-выход) и вероятность линейных приближений. По этим показателям их S-блок соответствует или превосходит многие недавно предложенные конструкции, достигая высокой нелинейности, низкого смещения в линейных траекториях и благоприятного профиля против дифференциальных атак.

Применение новой конструкции к изображениям

Чтобы показать практическую полезность S-блока, исследователи встроили его в схему шифрования градаций серого. Процесс использует S-блок многократно: сначала для сдвига и подстановки значений пикселей, затем в шаге перемешивания, который распространяет небольшие изменения по всему изображению. Метод протестирован на примере фотографии и проанализирован статистически. Гистограмма зашифрованного изображения почти плоская, что указывает на равномерное распределение уровней яркости и отсутствие визуальных закономерностей. Меры корреляции между соседними пикселями падают с очень высоких значений (близких к 1) в исходном снимке до почти нуля в зашифрованном. Другие стандартные индикаторы, такие как энтропия (близкая к идеальному значению 8 бит), NPCR (около 0.9959) и UACI (около 0.3348), показывают, что даже крошечные изменения в исходном изображении приводят к большим, непредсказуемым изменениям после шифрования, что делает дифференциальные и статистические атаки крайне затруднительными.

Что это означает для повседневной безопасности

Проще говоря, статья демонстрирует, что идеи из глубокой, на первый взгляд абстрактной математики могут быть использованы для создания очень практичных средств защиты цифровых изображений. Используя обобщённые треугольные группы для генерации S-блоков, авторы получают гибкое семейство таблиц подстановок с сильной перемешивающей способностью и минимальным количеством обнаруживаемых закономерностей. Их прототип схемы шифрования изображений демонстрирует как высокую безопасность, так и разумную эффективность, что позволяет предположить, что такие алгебраические конструкции могут стать надёжной альтернативой более традиционным или чисто хаотическим подходам. Для пользователей такая работа помогает гарантировать, что чувствительные изображения — от медицинских снимков до личных фотографий — могут быть защищены от всё более сложных атак.

Цитирование: Rafiq, A., Bibi, S., Abbasi, A.Z. et al. Parametric action of homomorphic image of modular group and it’s application in image encryption. Sci Rep 16, 6264 (2026). https://doi.org/10.1038/s41598-026-37082-0

Ключевые слова: шифрование изображений, блок подстановки, обобщённые треугольные группы, криптография, конечные поля