Clear Sky Science · ru

Оценка уязвимостей систем распознавания походки с помощью PPO и GAN-сгенерированных атак

Почему важно обмануть образ походки

Большинство из нас узнают друзей и родственников по тому, как они идут, даже на расстоянии. Компьютеры теперь умеют делать нечто подобное: системы «распознавания походки» анализируют стиль ходьбы человека, чтобы идентифицировать его без отпечатков пальцев или сканирования лица. Эти инструменты всё чаще применяются в системах безопасности и наблюдения. В этом исследовании поставлен тревожный вопрос: насколько легко обмануть такие системы с помощью крошечных, тщательно продуманных изменений, которые человек не заметит, но заметит машина? Ответ имеет серьёзные последствия для приватности, безопасности и степени доверия к искусственному интеллекту в критических ситуациях.

Как компьютеры читают нашу походку

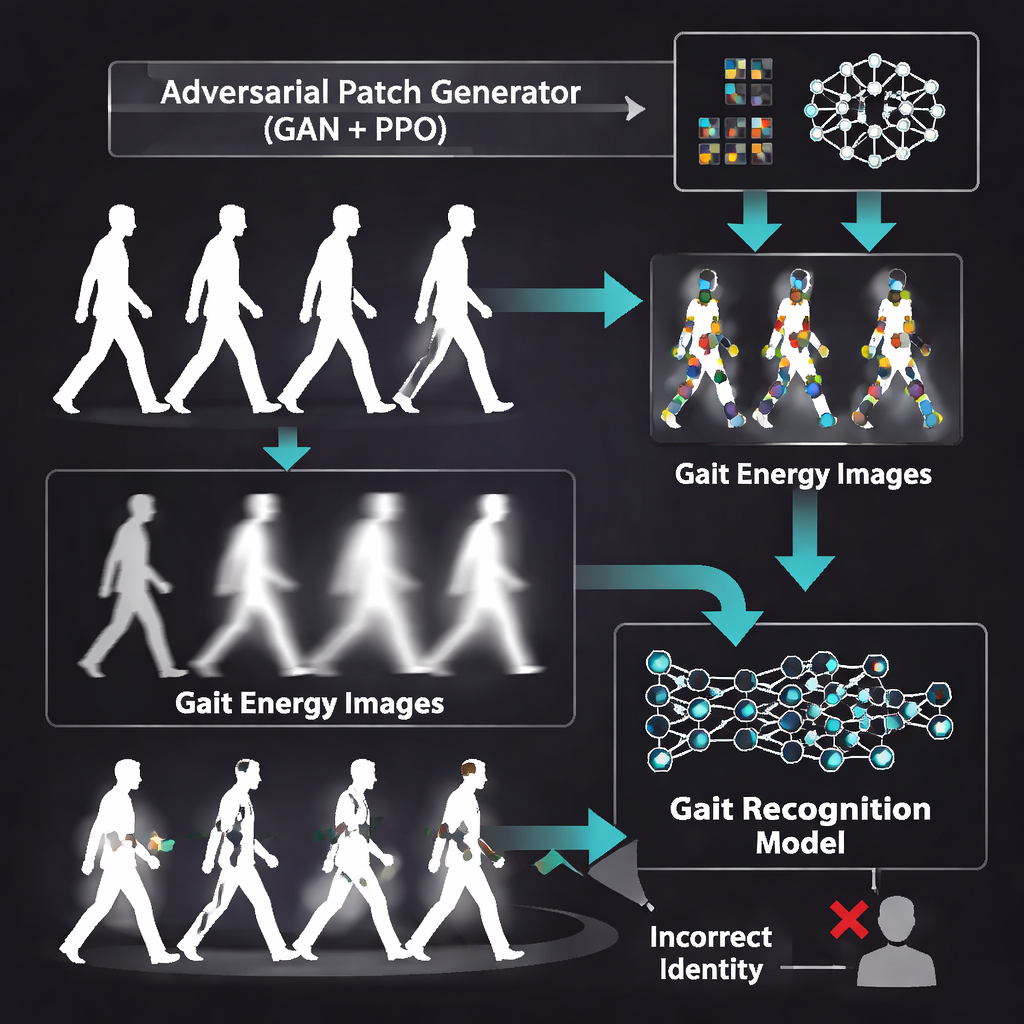

Современное распознавание походки опирается на методы глубокого обучения — тот же класс технологий, что лежит в основе распознавания лиц и автономного вождения. Вместо одного кадра эти системы объединяют множество кадров человека в движении в единое «изображение энергии походки» — нечто вроде размывшейся силуэтной диаграммы, фиксирующей движение частей тела за полный цикл шага. Пользовательская нейронная сеть обучается различать походки разных людей, даже при изменениях одежды или предметов, которые человек несёт. В тестах на двух крупных исследовательских наборах видеозаписей ходьбы (датасеты CASIA-B и OU-ISIR) базовая модель авторов правильно идентифицировала людей более чем в 97% случаев — высокая точность, которая может создать впечатление готовности технологии к практическому использованию.

Невидимые наклейки, обманывающие умные камеры

Суть работы не в создании лучшей системы идентификации, а в намеренном её взломе для выявления слабых мест. Исследователи генерируют небольшие «враждебные патчи» — квадратные участки изменённых пикселей, которые выглядят безобидно, но математически настроены так, чтобы запутать нейросеть. Для создания этих патчей они используют генеративную состязательную сеть (GAN) — вид ИИ, который учится производить реалистичные изображения, соревнуясь с внутренним критиком. GAN обучают непосредственно на изображениях энергии походки, чтобы его вывод естественно вписывался в призрачные силуэты. Эти патчи сконструированы так, чтобы быть достаточно тонкими: при беглом взгляде на образ походки человек вряд ли заметит что-то необычное.

Даем агенту-обучаемому найти уязвимые места

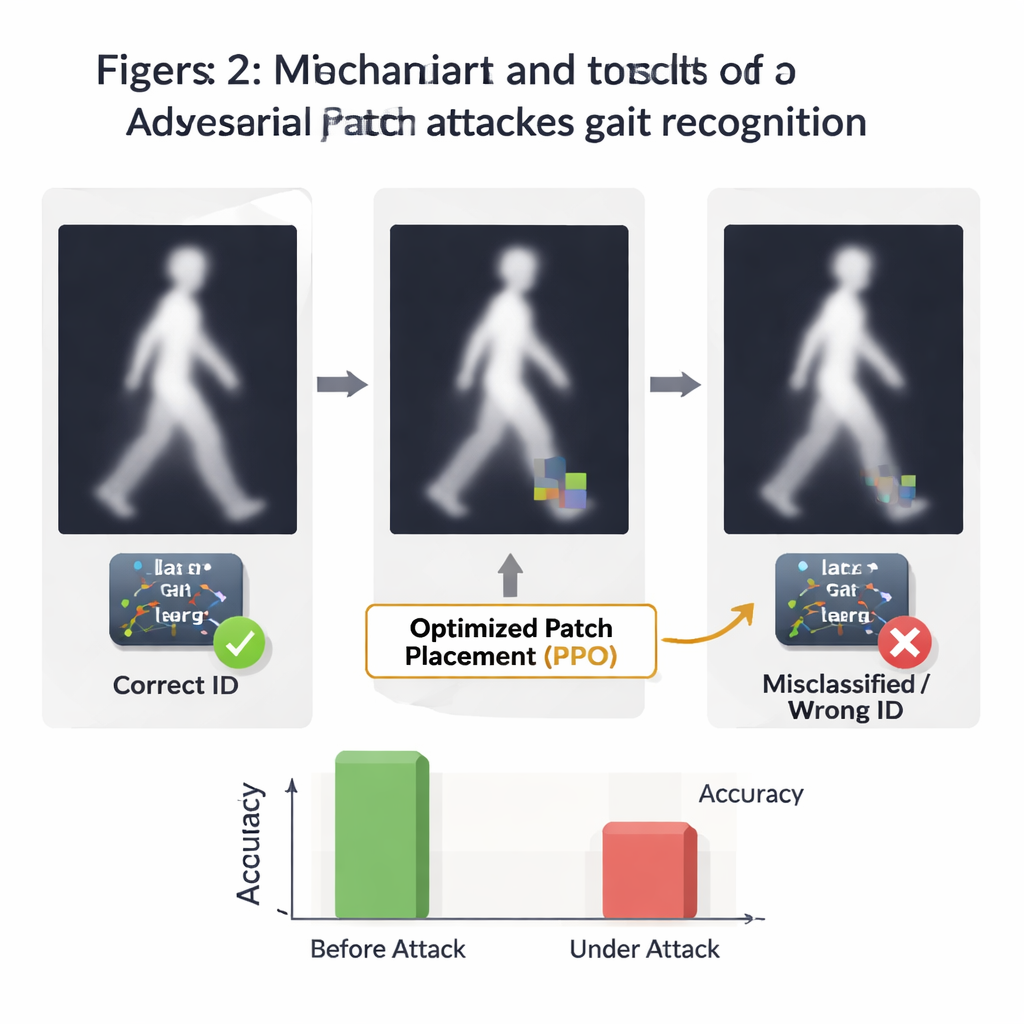

Положение патча может быть так же важно, как и его внешний вид. Чтобы обнаружить наиболее разрушительные позиции, авторы обращаются к методу обучения с подкреплением Proximal Policy Optimization (PPO). Они рассматривают каждое изображение походки как окружение в виде сетки и позволяют программному «агенту» перемещать патч — вверх, вниз, влево или вправо — наблюдая, насколько падает уверенность системы распознавания. Если в позиции модель ошибочно определяет человека, агент получает награду; если нет — штраф. За множество эпизодов агент вырабатывает стратегию размещения патчей в особо уязвимых областях изображения походки, часто рядом с движущимися частями тела, на которые модель опирается сильнее всего.

Что происходит, когда атака разворачивается

После обучения и генератора патчей, и стратегии размещения команда атакует собственную высокоэффективную систему распознавания походки. В нормальных условиях система демонстрирует отличную точность, низкий уровень ложных срабатываний и хорошее разделение между правильными и неправильными совпадениями. Однако после добавления враждебных патчей производительность резко падает. В зависимости от того, насколько агрессивно патч допускается перемещаться по изображению, уровень успешных атак превышает 60%, а доля правильно идентифицированных людей может упасть почти до одной трети от исходного уровня. Кривые, которые раньше показывали почти совершенное различение между настоящими пользователями и поддельщиками, опускаются в сторону линии случайного угадывания, демонстрируя, как легко модель можно сбить с курса без видимых искажений.

Что это значит для повседневной безопасности

Для неспециалистов вывод ясен: система распознавания походки, которая в лаборатории выглядит крайне точной, может оказаться удивительно хрупкой при столкновении с хитроумным, машинно сгенерированным вмешательством. Исследование показывает, что сочетание генеративных инструментов и обучения методом проб и ошибок может создавать крошечные, почти невидимые изменения, приводящие к серьёзным ошибкам идентификации. Это не инструкция для реального использования в злоумышленных целях, а предупреждение и тестовая платформа. Работа даёт разработчикам инструмент для проверки и измерения уязвимости их моделей и подчёркивает необходимость разработки защит от таких атак прежде, чем распознавание походки начнут широко использовать для наблюдения, контроля доступа или других критически важных задач.

Цитирование: Saoudi, E.M., Jaafari, J. & Jai Andaloussi, S. Evaluating gait system vulnerabilities through PPO and GAN-generated adversarial attacks. Sci Rep 16, 6039 (2026). https://doi.org/10.1038/s41598-026-37011-1

Ключевые слова: распознавание походки, биометрическая безопасность, враждебные атаки, глубокое обучение, обучение с подкреплением