Clear Sky Science · ru

Интегрированная в решётки система AES для сверхзащиты биометрии на ресурсно‑ограниченных периферийных устройствах

Почему вашему отпечатку нужен дополнительный уровень защиты

Многие из нас теперь снимают блокировку телефона, оплачивают счета или входят в приложения пальцем, а не паролем. Это удобно и выглядит высокотехнологично, но скрывает серьёзную проблему: если кто‑то украдёт цифровую копию вашего отпечатка, вы не сможете заменить её так же легко, как пароль. В этой статье предлагается новый способ защиты данных отпечатков на повседневных устройствах, чтобы даже при взломе девайса злоумышленники не могли повторно использовать или восстановить ваш отпечаток.

От простого кода разблокировки — к цифровому сокровищу

Наши телефоны и другие «периферийные» устройства постоянно собирают чувствительную информацию — что мы покупаем, где бываем и как взаимодействуем в сети. Отпечатки стали популярным способом защиты этих данных, потому что их легко использовать и они уникальны. Но современные системы часто хранят обработанный «шаблон» отпечатка, который, если его скопировать, можно воспроизвести или использовать для обмана других устройств. Традиционные криптографические механизмы типа RSA, ElGamal или RC5 могут защищать такие шаблоны, но на малых устройствах, вроде смартфонов или умных замков, они обычно медленны и энергоёмки и всё равно оставляют дыры, которыми могут воспользоваться опытные атакующие.

Преобразование отпечатка в несломаемый ключ

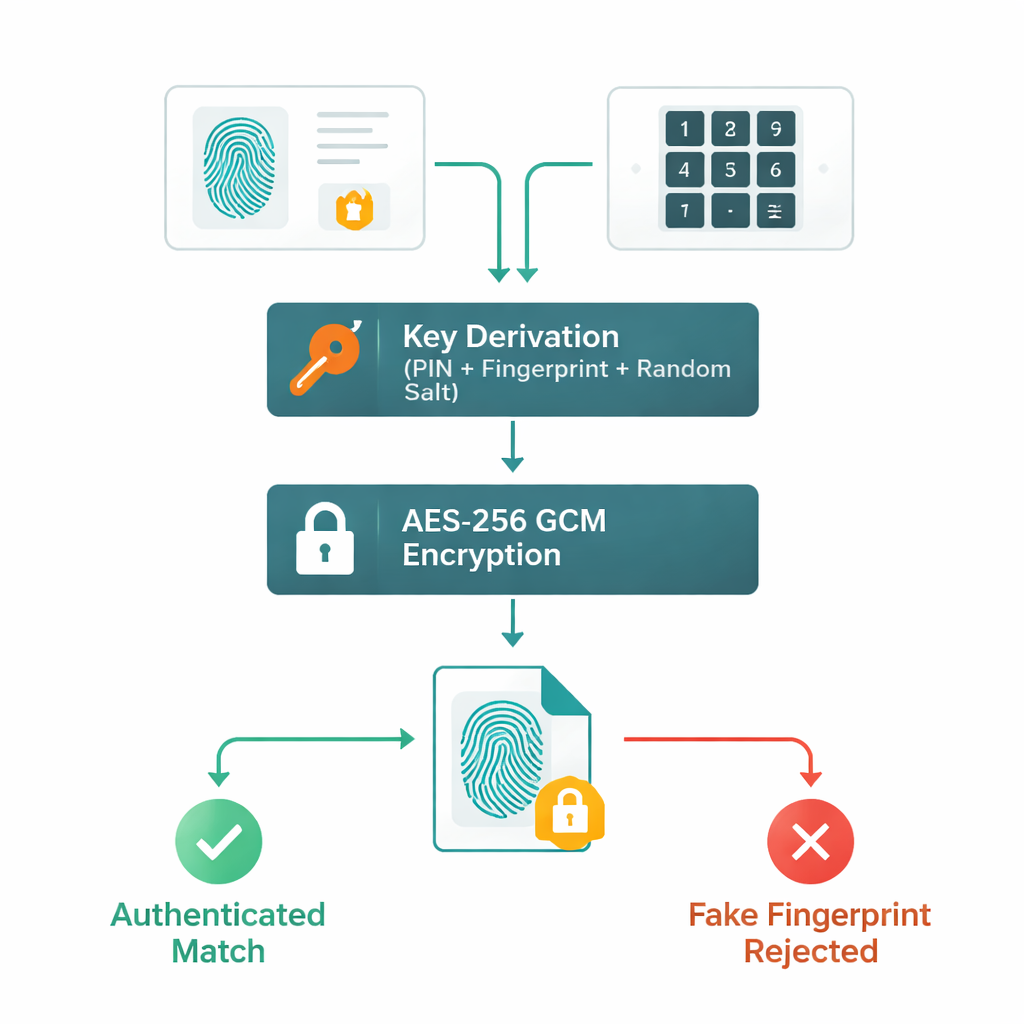

Авторы предлагают архитектуру, в которой отпечаток рассматривается не просто как идентификатор, а как часть одноразового сверхнадёжного криптографического ключа. Сначала изображение отпечатка очищают и улучшают, чтобы крошечные структуры гребней — так называемые минутии — можно было зафиксировать в компактном цифровом шаблоне. Этот шаблон затем комбинируют с вашим персональным PIN, но не простым способом: PIN пропускают через серьёзную хеш‑функцию (SHA‑512) и процедуру деривации ключа, повторяющую вычисления тысячи раз. Параллельно специальный генератор случайных чисел, вдохновлённый решётчатой математикой и приёмом «learning with errors», создаёт непредсказуемые значения «соли» и уникальные невопросы (nonces). Все эти компоненты — признаки отпечатка, PIN и решётчатая случайность — объединяются в 256‑битный ключ, используемый алгоритмом шифрования AES‑256 в режиме Galois/Counter Mode (GCM).

Быстрая блокировка и разблокировка на мелких устройствах

После генерации ключа сам шаблон отпечатка шифруют в небольшой, перемешанный блок данных объёмом менее килобайта. Когда вы позже разблокируете устройство, система сканирует новый отпечаток, восстанавливает ключ по новому скану и PIN и пытается расшифровать сохранённый блок. Если что‑то было изменено, встроенная проверка целостности AES‑GCM не проходит — доступ отклоняется. Поскольку случайная соль получается от лёгкого решётчатого генератора, а не от тяжёлой пост‑квантовой схемы, весь процесс занимает менее десятой доли секунды на обычном аппаратном обеспечении уровня смартфона, сохраняя отзывчивость системы и одновременно противостоя грубому подбору, повторным воспроизведениям и многим приёмам побочных каналов, пытающимся косвенно вывести ключи.

Проверка системы в действии

Чтобы оценить эффективность своей схемы, исследователи использовали открытые коллекции отпечатков, включая широко применяемые наборы FVC2002 и SOCOFing, а также синтетические отпечатки, созданные для имитации реальной структуры гребней. Они измеряли, насколько точно система отличает реальных пользователей от злоумышленников, а также время шифрования и расшифровки. Новая архитектура корректно выявляла поддельные или несоответствующие отпечатки в 98,69% случаев — лучше ряда конкурирующих подходов — и шифровала либо расшифровывала шаблоны примерно за 20 миллисекунд каждая операция. Дополнительный анализ показал, что зашифрованные шаблоны выглядят практически как случайный шум, без видимой структуры для злоумышленников, но при этом могут быть полностью восстановлены при авторизованном использовании.

Что это значит для обычных пользователей

Проще говоря, эта работа показывает способ сделать входы по отпечатку куда безопаснее, не замедляя телефон или умное устройство. Ваш отпечаток никогда не хранится на устройстве в виде читаемого изображения или простого шаблона; вместо этого он участвует в создании одноразового замка, который может открыть только сочетание вашего пальца, PIN и встроенной случайности. Даже если злоумышленники скопируют зашифрованные данные, они не смогут обратить их, чтобы восстановить отпечаток или применить его где‑то ещё. По мере распространения умных устройств в домах, автомобилях и городах подобные подходы могут позволить нам увереннее полагаться на биометрию, зная, что наши «неизменные» биологические подписи остаются приватными.

Цитирование: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

Ключевые слова: безопасность отпечатков пальцев, биометрическая аутентификация, шифрование AES-256, периферийные устройства, криптография на основе решёток