Clear Sky Science · ru

Новая трансформерная модель для обнаружения вторжений в среде туманных вычислений

Почему важна более умная защита на краю сети

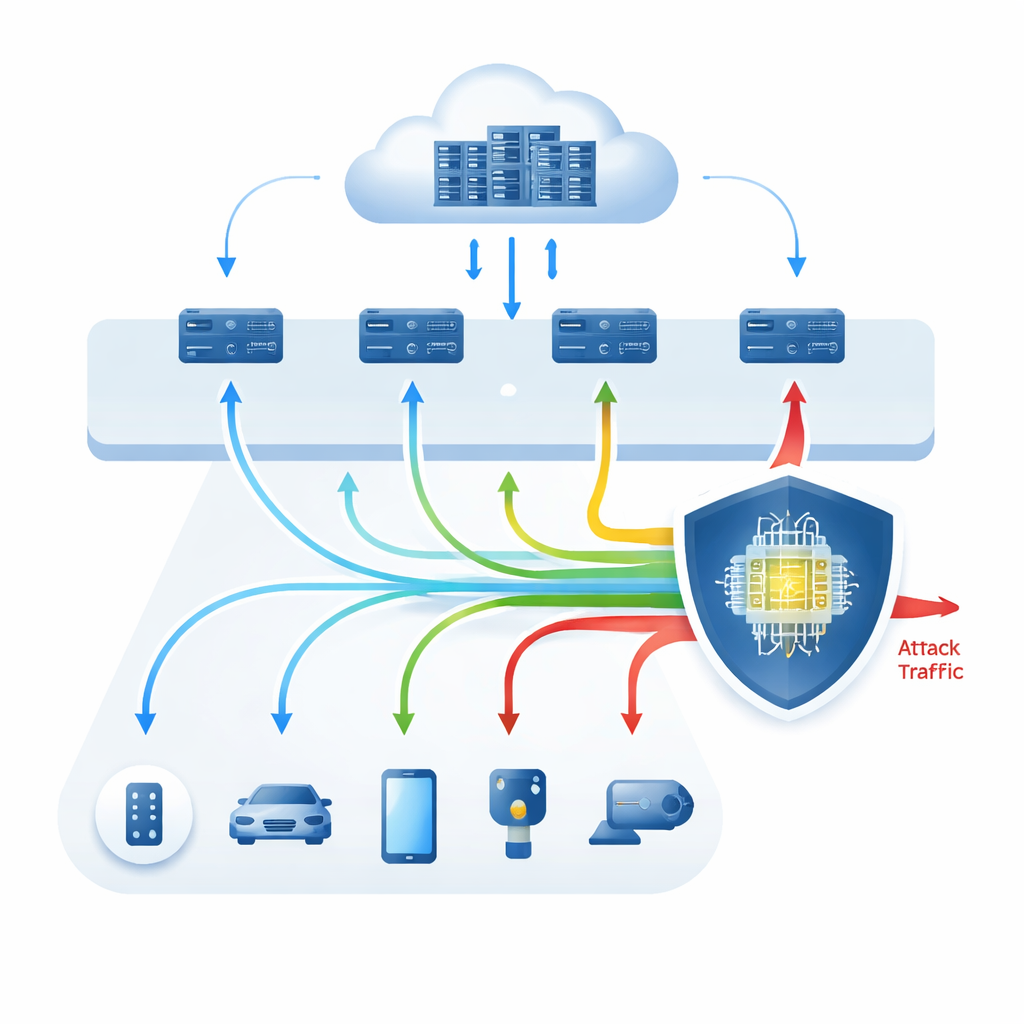

Наши дома, автомобили, фабрики и города теперь зависят от множества небольших устройств, которые постоянно обмениваются данными друг с другом и с облаком. Чтобы минимизировать задержки, большая часть этого цифрового обмена обрабатывается на промежуточном уровне, называемом «туманные вычисления» — это локальные шлюзы и мини‑центры обработки данных рядом с пользователями. Однако это удобство открывает новые возможности для хакеров. В статье исследуется, как новый тип моделей искусственного интеллекта, известный как трансформер, может выступать в роли особенно острого сторожевого пса на этом туманном уровне, обнаруживая опасную активность в сетевом трафике до того, как она достигнет критических систем.

Компьютеры между вами и облаком

Туманные вычисления располагаются между малыми устройствами на краю сети (датчики, телефоны, «умная» бытовая техника) и мощными облачными центрами обработки данных. Вместо отправки всех данных на удалённые серверы, большая их часть кратковременно обрабатывается или фильтруется в ближайших узлах тумана. Такая схема уменьшает задержки и экономит пропускную способность, но также требует, чтобы проверки безопасности выполнялись быстро и с ограниченными ресурсами. Системы обнаружения сетевых вторжений — это инструменты, которые отслеживают трафик на предмет признаков атак, таких как DDoS‑наводнения, сканирование или скрытые попытки захватить учётные записи. Традиционные системы опираются на фиксированные правила или сигнатуры известных атак и часто пропускают новые или эволюционирующие угрозы, особенно на фоне огромного и разнообразного трафика, создаваемого современными устройствами Интернета вещей (IoT).

От классических алгоритмов к глубокому обучению и дальше

Авторы сначала рассматривают, как существующие методы пытаются обнаруживать вторжения в этой сложной среде. Классические подходы машинного обучения учатся распознавать, как выглядит «нормальный» трафик, и отмечают отклонения, используя алгоритмы вроде k‑ближайших соседей, деревьев решений, случайных лесов и простых нейронных сетей. Методы глубокого обучения, включая рекуррентные сети и их варианты (RNN, LSTM, GRU), идут дальше, автоматически выявляя сложные закономерности в необработанных данных и способны ловить ранее неизвестные атаки. Однако такие глубокие модели обычно требуют больших объёмов размеченных данных, дорого обходятся в эксплуатации и часто работают как «чёрные ящики», давая мало объяснений причин тревоги. Эти ограничения особенно критичны в туманных вычислениях, где оборудование скромно, а аналитикам безопасности нужны понятные оповещения.

Новый способ «читать» сетевой трафик

Чтобы преодолеть эти проблемы, в статье предложена архитектура на основе трансформера, адаптированная для обнаружения вторжений в туманной среде. Вместо того чтобы рассматривать каждую запись трафика как плоский список чисел, модель трактует каждую признак как «токен» в короткой последовательности, позволяя механизму внимания (attention) изучать взаимосвязи между признаками по всей записи. Авторы исследуют три варианта: только декодер в стиле GPT, только энкодер в стиле BERT и полный энкодер‑декодерный трансформер. Все модели обучаются и тестируются на широко используемом эталонном наборе данных (NSL‑KDD) и на более современном наборе, ориентированном на IoT (IoT‑20). Тщательная подготовка данных, перекрёстная проверка и техники работы с редкими типами атак применяются для снижения смещения и переобучения.

Почти идеальные результаты и более прозрачные решения

Результаты впечатляют. На эталоне NSL‑KDD полная трансформерная модель достигает 100% точности, precision, recall и F1‑меры как для простой бинарной классификации «атака против нормального», так и для различения нескольких категорий атак. На наборе IoT‑20, который лучше отражает современный разнообразный трафик IoT, модель по‑прежнему показывает очень высокие показатели: примерно 99,6% точности для бинарной классификации и более 95% для множественных типов атак. Авторы также сравнивают свою систему со множеством передовых методов машинного и глубокого обучения и обнаруживают, что трансформер, как правило, соответствует им или превосходит их, оставаясь при этом достаточно быстрым для развертывания на узлах тумана. Чтобы сделать поведение модели более прозрачным, в исследовании используются инструменты объяснимого ИИ, которые ранжируют, какие признаки трафика сильнее всего влияют на каждое решение, а также тестируется робастность с помощью намеренно искажённых «адверсариальных» примеров. Трансформер сохраняет высокую производительность даже при таких атаках и показывает, на какие признаки он опирается в первую очередь.

От успеха в лаборатории к защите в реальном мире

Проще говоря, работа демонстрирует, что та же технология, которая лежит в основе современных языковых моделей, может быть адаптирована в высокоэффективного и более интерпретируемого сторожа для туманных сетей. Изучая взаимодействия различных фрагментов сетевых данных, система на основе трансформера способна обнаруживать как распространённые, так и редкие вторжения с поразительной точностью, при этом работая достаточно быстро, чтобы быть практичной на краю сети. Авторы отмечают, что необходимы дальнейшие испытания на живом, постоянно меняющемся трафике, и что будущие работы должны сосредоточиться на масштабировании подхода, учёте меняющихся схем атак и защите приватности в распределённых узлах тумана. Тем не менее исследование указывает на то, что модели в стиле трансформера могут стать краеугольным камнем защиты разросшихся сетей, насыщенных устройствами, которые обеспечивают нашу повседневную жизнь.

Цитирование: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Ключевые слова: безопасность туманных вычислений, обнаружение сетевых вторжений, модели трансформеров, кибератаки на IoT, edge AI