Clear Sky Science · ru

Повышение эффективности обнаружения вредоносного ПО с помощью гибридного глубокого представления и эвристических алгоритмов поиска

Почему обеспечить безопасность вашего телефона становится всё сложнее

Большинство из нас теперь полагается на смартфоны для банковских операций, покупок, работы и приватных разговоров. В то же время преступники создают всё более хитроумные вредоносные приложения, которые могут красть данные, шпионить за пользователями или захватывать устройства. Традиционные антивирусы с трудом успевают за этими угрозами. В этом исследовании предлагается новый способ выявления опасных Android‑приложений с помощью продвинутого сочетания методов глубокого обучения, нацеленного на более быструю и надёжную защиту в реальных условиях.

Растущая угроза в обычных приложениях

Вредоносное ПО эволюционировало от раздражающих вирусов до сложного набора инструментов для киберпреступлений. Особенно на Android поддельные приложения и заражённые загрузки могут тайно получить доступ к банковским данным, личным фотографиям, корпоративным секретам или даже к целым сетям. Злоумышленники всё чаще прячут свой код с помощью шифрования, «упаковки» кода и отсрочки активации вредоносных функций, поэтому простые одноразовые сканирования больше не выявляют истинное поведение приложения. В результате системам безопасности приходится учиться распознавать тонкие поведенческие паттерны, а не полагаться на фиксированные сигнатуры или ограниченные списки известных угроз.

Обучение машин распознавать опасные шаблоны

Машинное обучение и глубокое обучение — формы искусственного интеллекта, обучающиеся на данных — показали многообещающие результаты в обнаружении вредоносного ПО. Вместо ручных правил эти системы обучаются на больших коллекциях приложений, помеченных как безопасные или вредоносные. Они выявляют комбинации признаков, таких как разрешения, инструкции кода или история использования, которые обычно сигнализируют об опасности. Однако существующие модели часто дают сбой при работе с очень большими, несбалансированными или шумными наборами данных, а многие из них требуют слишком много вычислительных ресурсов для практического использования на телефонах или других устройствах с ограниченными ресурсами. Они также могут не успевать адаптироваться, когда злоумышленники придумывают совершенно новые способы атак, оставляя уязвимости в защите.

Гибридный «мозг» для более умного скрининга приложений

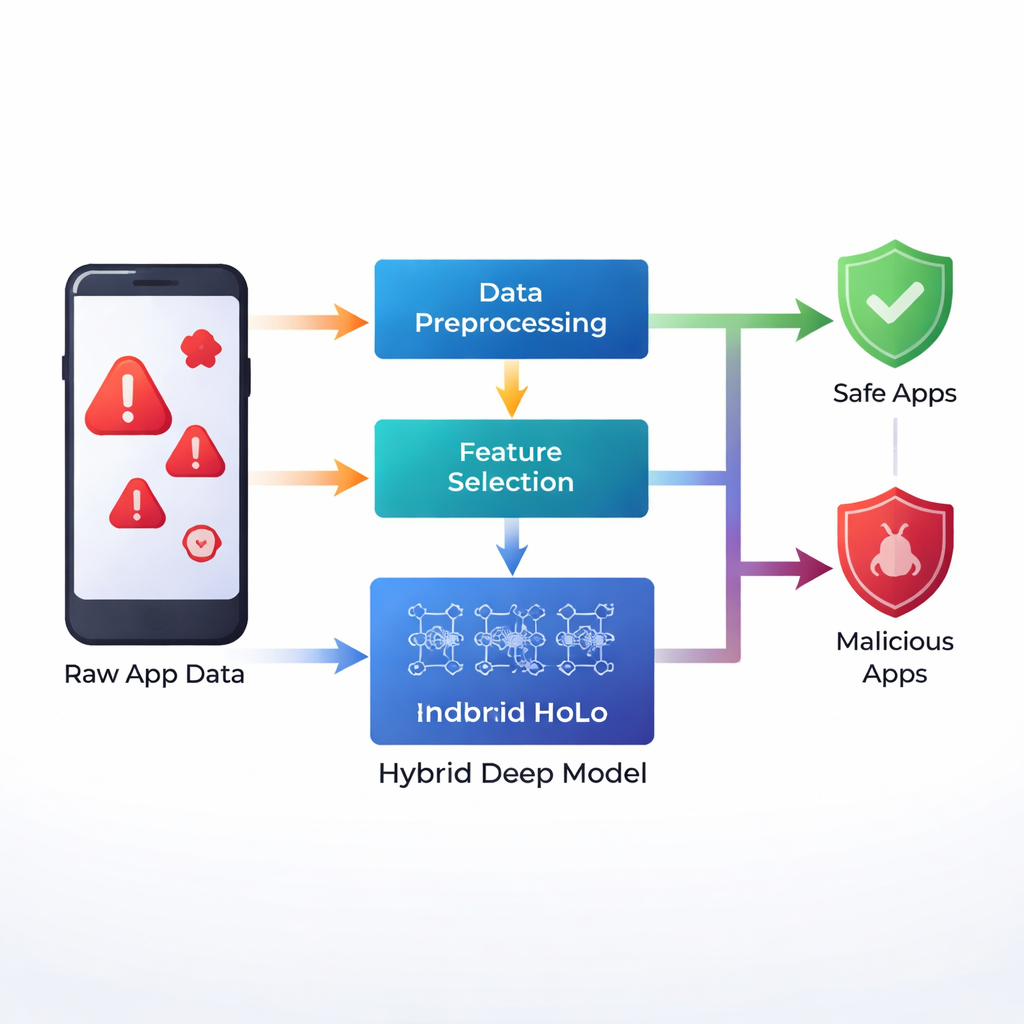

Авторы предлагают новую архитектуру под названием IMDP‑HDL, которая сочетает несколько элементов глубокого обучения, чтобы лучше улавливать признаки в данных Android‑приложений. Сначала применяется статистическая процедура стандартизации Z‑оценок, которая масштабирует каждую характеристику в общий диапазон, чтобы ни один тип информации не доминировал в процессе обучения. Затем используется эвристический метод поиска для отбора только самых информативных признаков — это отбрасывает шум и ускоряет обучение. Сердцем системы является гибридная сеть, объединяющая три идеи: сверточные слои, хорошо выявляющие локальные шаблоны; двунаправленный модуль длительной краткосрочной памяти (BiLSTM), способный отслеживать последовательности событий вперёд и назад во времени; и механизм самовнимания, который учит модель фокусироваться на наиболее релевантных частях данных при принятии решения.

Насколько хорошо работает новая система

Для проверки подхода исследователи использовали несколько общедоступных наборов данных по вредоносному ПО для Android, в совокупности включающих более пятнадцати тысяч приложений и сотни описательных признаков на приложение. Они обучали гибридную модель поэтапно, постепенно увеличивая число циклов обучения, и отслеживали классические метрики качества, такие как точность, precision, recall и объединённая метрика F1. На основном наборе данных для Android фреймворк IMDP‑HDL достиг точности около 99,2 процента, опередив ряд конкурирующих методов, включая обычные нейронные сети, рекуррентные сети и другие гибридные модели глубокого обучения. Он также работал заметно быстрее по сравнению с сопоставимыми глубокими моделями, завершая анализ менее чем за пять секунд, тогда как другим требовалось примерно в два‑три раза больше времени.

Ограничения сегодня и перспективы на завтра

Несмотря на сильные результаты, авторы признают, что модель была обучена на конкретных наборах данных, которые могут не отражать всей полноты угроз, циркулирующих в реальной среде. Быстро меняющиеся приёмы злоумышленников, такие как zero‑day‑уязвимости и сильно мутировавшие семейства вредоносов, всё ещё могут проходить незамеченными. Запуск такой модели напрямую на телефонах, автомобилях или миниатюрных устройствах Интернет‑вещей также может быть проблематичным при ограниченной памяти и вычислительной мощности. Исследователи рассматривают эту работу как фундамент: они рекомендуют расширять наборы данных, добавлять механизмы, позволяющие модели обновляться по мере появления новых угроз, и изучать способы объяснения её решений, чтобы аналитики по безопасности и пользователи понимали, почему то или иное приложение было помечено.

Что это означает для обычных пользователей

Проще говоря, это исследование показывает, что сочетание нескольких продвинутых методов обучения позволяет компьютерам значительно лучше отличать безопасные приложения от опасных, даже когда злоумышленники активно пытаются скрыть своё вмешательство. Хотя это не отменит необходимости соблюдать осторожность — например, скачивать приложения только из доверенных источников — работа указывает путь к более лёгким, быстрым и точным средствам защиты, встроенным в будущие инструменты безопасности. При дальнейшем совершенствовании и широком внедрении подходы наподобие IMDP‑HDL могут сделать намного труднее для скрытого вредоносного ПО оставаться незамеченным на смартфонах и подключённых устройствах, которыми мы ежедневно пользуемся.

Цитирование: Anuradha, A., Chouhan, A.S. & Srinivas Rao, S. Improving malware detection performance using hybrid deep representation learning with heuristic search algorithms. Sci Rep 16, 4847 (2026). https://doi.org/10.1038/s41598-026-35481-x

Ключевые слова: Вредоносное ПО для Android, безопасность глубокого обучения, мобильная кибербезопасность, вредоносные приложения, нейронные сети