Clear Sky Science · ru

Гибридный подход машинного обучения для обнаружения DDoS-атак в программно-определяемых сетях

Почему важно останавливать потоки интернет-трафика

Когда вы смотрите фильм онлайн, делаете покупки или пользуетесь облачными приложениями, ваши данные проходят через сети, которые должны оставаться быстрыми и надежными. Популярный современный способ управления такими сетями — программно-определяемые сети (SDN) — даёт компаниям больше контроля и гибкости, но одновременно открывает путь мощным кибератакам, известным как распределённые атаки отказа в обслуживании (DDoS). Эти атаки переполняют системы «мусорным» трафиком, пока обычные пользователи не окажутся заблокированы. В этом исследовании показано, как специально настроенная модель машинного обучения может рано и точно обнаруживать такие потоки, помогая сохранять доступность онлайн‑сервисов тогда, когда это важно больше всего.

Новый тип сети — новые уязвимости

Традиционные сети полагаются на устройства вроде маршрутизаторов, которые одновременно решают, куда направлять данные, и фактически их передают. SDN разделяет эти роли: центральный «мозг», называемый контроллером, принимает решения о потоках, а более простые коммутаторы лишь выполняют его инструкции. Такое разделение упрощает управление сетями, удешевляет их создание и делает их более адаптивными для ресурсоёмких задач — дата‑центров, облачных платформ, 5G и Интернета вещей. Но есть и обратная сторона. Поскольку большая часть власти сосредоточена в контроллере и открыта через программные интерфейсы, атакующие могут сконцентрировать усилия именно на нём. Если им удастся загнать контроллер под обстрел ложными запросами, они могут парализовать всю сеть разом.

Как злоумышленники превращают полезные функции в оружие

DDoS-атаки используют армии взломанных устройств — от домашних компьютеров до небезопасных камер — чтобы направлять потоки нежелательного трафика на цель. В SDN такой целью часто становится контроллер или коммутаторы, сообщающие ему данные. Каждый новый или необычный поток может вынудить контроллер принять решение и обновить правила в коммутаторах. Во время ливня DDoS количество потоков и управляющих сообщений может взлететь, перегружая ресурсы контроллера и блокируя нормальных пользователей. Ранее применявшиеся инструменты обнаружения часто опирались на устаревшие, не‑SDN данные или фиксированные пороги, поэтому они испытывали трудности с новыми, более изощрёнными атаками и меняющимися паттернами современного сетевого трафика.

Построение реалистичной картины атаки и обычной работы

Чтобы устранить эти пробелы, исследователи создали собственное тестовое окружение SDN вместо использования унаследованных наборов данных. Используя широко применимый открытый контроллер SDN (Ryu) и виртуальный коммутатор, они построили простую, но тщательно контролируемую сеть, в которой могли генерировать как повседневный трафик, так и несколько типов DDoS‑потоков (на базе TCP, UDP и ICMP). Контроллер регулярно собирал подробную статистику по каждому потоку и каждому порту коммутатора: продолжительность потоков, число пакетов и байтов, количество активных потоков и используемая пропускная способность портов. Эти измерения были преобразованы в 22 целевых признака, включая новые средние величины, отражающие, сколько данных проходит в каждом потоке. Каждая запись потока автоматически маркировалась как доброкачественная или вредоносная, что привело к получению среднего размера набора данных, специфичного для SDN, из 99 225 примеров.

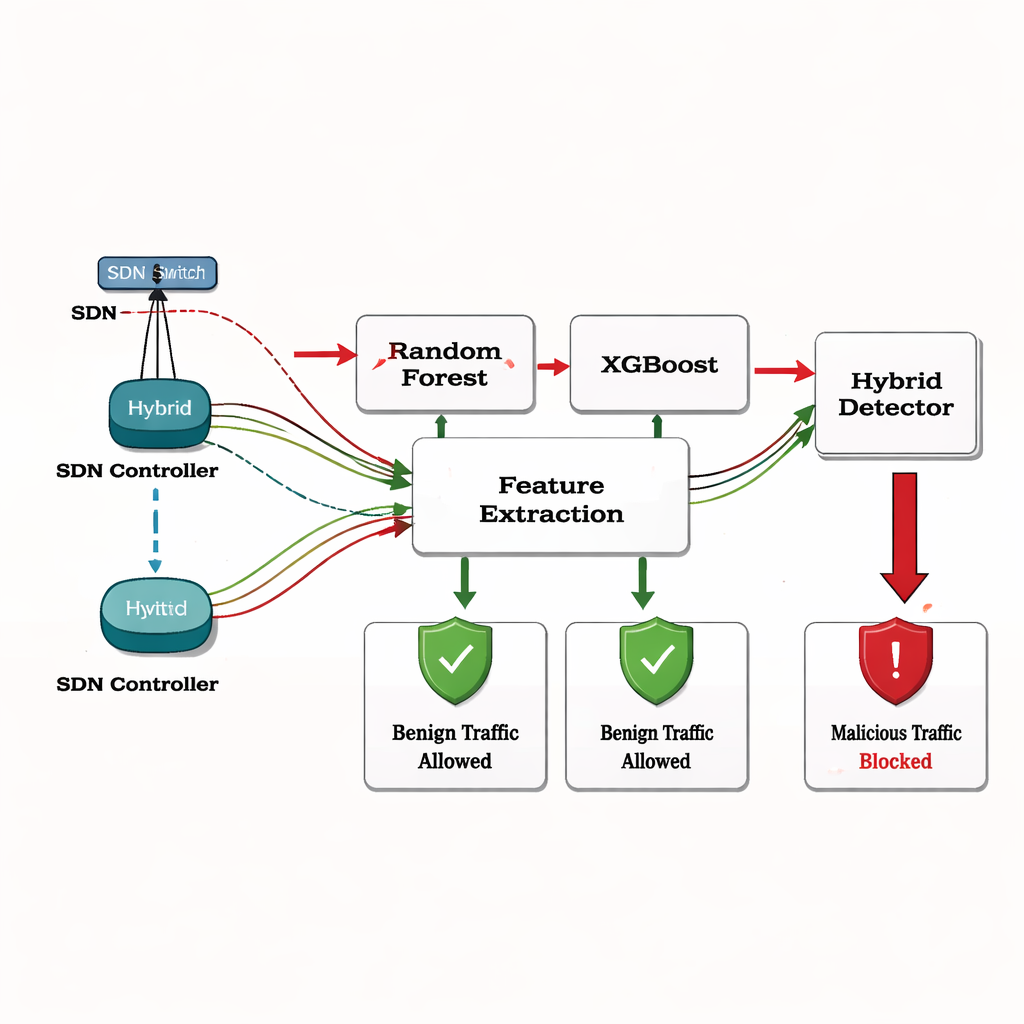

Комбинированный детектор для выявления проблем

Имея этот набор данных, команда сравнила ряд методов машинного обучения для классификации потоков как нормальных или атакующих. Они обнаружили, что простые модели, такие как логистическая регрессия или базовые деревья решений, пропускали многие тонкие закономерности, скрытые в статистике. Два ансамблевых метода на основе деревьев — Random Forest и XGBoost — проявили себя лучше, причём каждый справлялся со сложными зависимостями по‑своему. Исследователи затем объединили их в гибридную модель, которая позволяет обоим методам голосовать за итоговый результат. Этот совместный детектор достиг точности 99,36% с очень малым числом ложных тревог и почти без пропущенных атак. Тесты с использованием кривых приемник‑оператор (ROC) показали близкую к идеальной производительность, что означает, что модель способна различать атакующий и нормальный трафик в широком диапазоне настроек.

От раннего предупреждения к автоматической защите

Помимо обнаружения, авторы описывают, как такую модель можно напрямую интегрировать в контроллер SDN. По мере того как контроллер собирает живые статистические данные, он мог бы передавать их обученной модели и, если поток выглядит вредоносным, мгновенно отправлять обновлённые правила коммутаторам для отброса, замедления или блокировки этого трафика. Хотя исследование проводилось в контролируемой, однокоммутаторной среде с синтетическим трафиком, оно демонстрирует, что тщательно подобранные признаки, учитывающие особенности SDN, в сочетании с умным гибридным подходом к обучению могут надёжно выявлять DDoS‑атаки с достаточным заблаговременем для реагирования. Для неспециалистов главный вывод таков: сочетание современных сетевых архитектур с равно современными, основанными на данных средствами защиты может сделать онлайн‑сервисы, от которых мы зависим, более устойчивыми к масштабным потоковым атакам.

Цитирование: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Ключевые слова: программно-определяемые сети, DDoS-атаки, машинное обучение, сетвая безопасность, обнаружение трафика