Clear Sky Science · ru

Сочетание квантово‑ориентированного оптимизатора и сети с пирамидой признаков для обнаружения вторжений в средах Cloud‑IoT

Умнее щиты для мира подключённых устройств

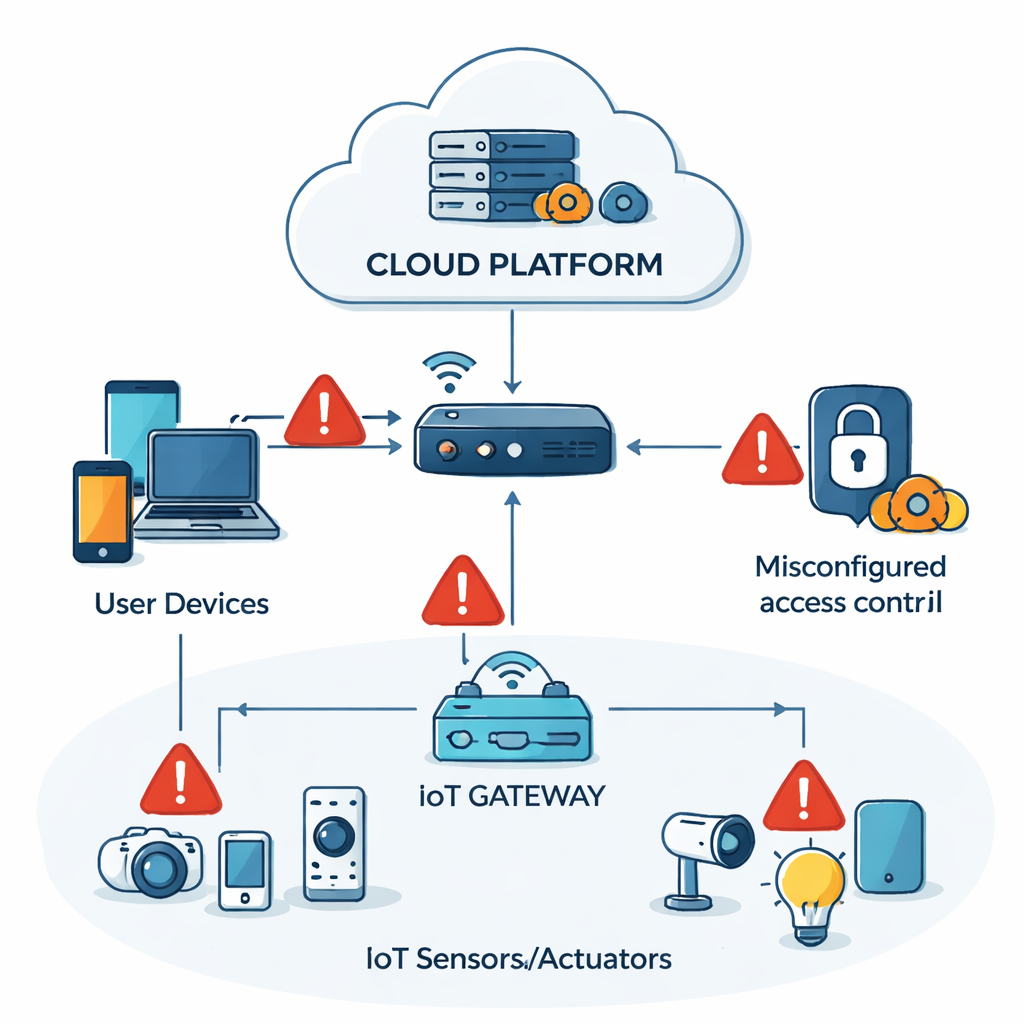

От умных замков и детских мониторов до сенсоров на заводах и медицинского оборудования — миллиарды устройств Интернета вещей (IoT) сейчас обмениваются данными с мощными облачными серверами. Такое удобство имеет скрытую цену: злоумышленники могут пробраться через небольшие устройства и распространиться по облаку, похищая данные или выводя сервисы из строя. В этой статье предлагается новая система защиты на основе ИИ, предназначенная для более точного выявления подобных вторжений и адаптации к быстро меняющимся приёмам атак в современных сетях Cloud‑IoT.

Почему обыденные «умные» устройства — лёгкая добыча

Большинство IoT‑устройств созданы дешёвыми, компактными и энергоэффективными, а не хорошо защищёнными. Они часто используют слабое шифрование и устаревшую прошивку, а облачные платформы, управляющие ими, предоставляют множество «дверей» и «коридоров», которые может использовать атакующий. В реальном примере, приведённом авторами, в 2023 году был взломан ряд смарт‑отелей: хакеры эксплуатировали уязвимые дверные замки и датчики HVAC, затем перемещались по облачной бэкенд‑инфраструктуре и нарушали работу во множестве объектов. Традиционные системы обнаружения вторжений, ориентированные либо на известные сигнатуры атак, либо на грубые аномалии, в таких условиях испытывают трудности: сетевой трафик имеет высокую размерность, сочетает числовые и категориальные поля, а схемы атак быстро эволюционируют. В результате тонкие многоступенчатые атаки часто сливаются с нормальной фоновою активностью.

Преобразование сетевых логов в изображения, которые ИИ действительно видит

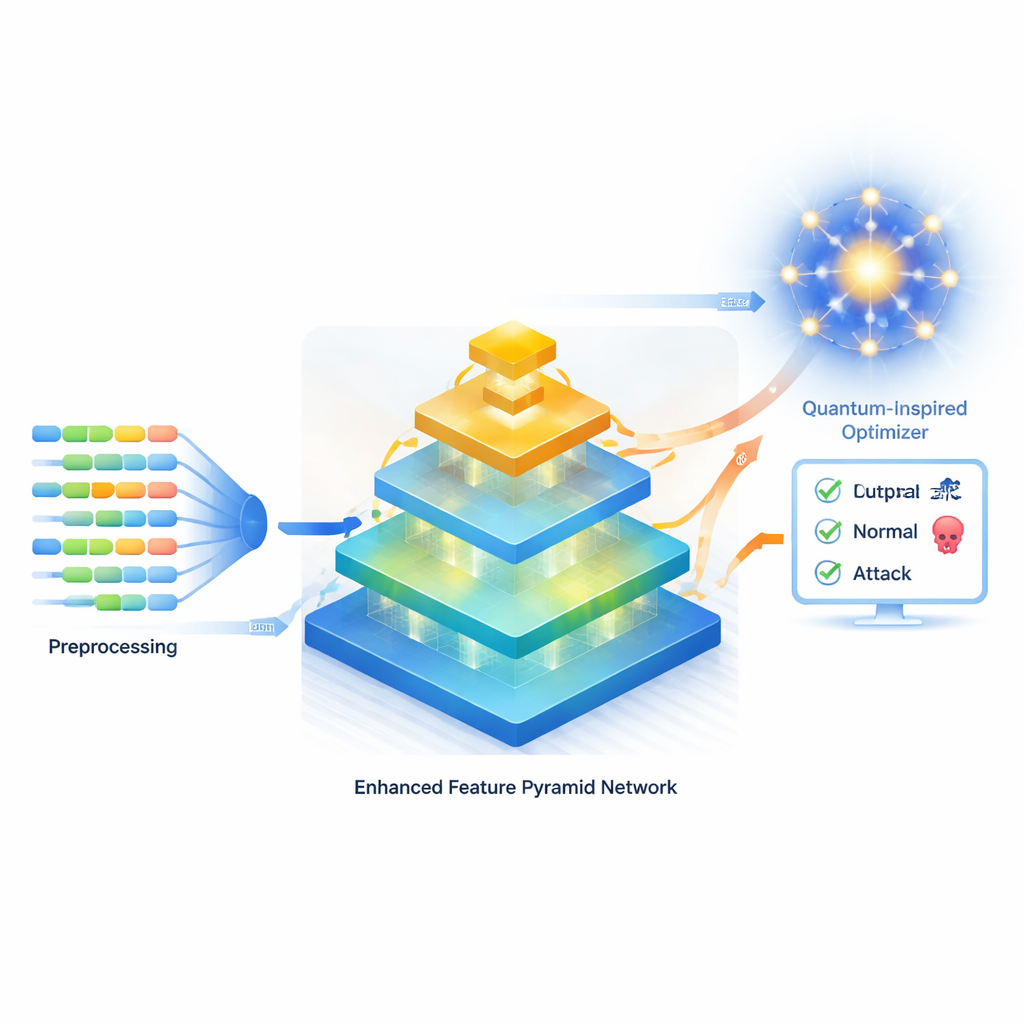

Авторы предлагают новый подход, который начинается с тщательной очистки и переконфигурации сырых сетевых логов. Категориальные поля, такие как тип протокола или имя сервиса, преобразуются в числовые векторы, а непрерывные величины — размер пакета, длительность потока — нормализуются, чтобы ни одна характеристика не доминировала в процессе обучения. Чтобы справиться с редкостью реальных атак по сравнению с нормальным трафиком, они используют метод SMOTE для генерации реалистичных синтетических примеров недопредставленных классов атак, уменьшая смещение в сторону большинства. Ключевой шаг — преобразование табличных данных в структурированные «псевдо‑изображения», что позволяет мощной нейросети в стиле компьютерного зрения, их Усиленной Сети с Пирамидой Признаков (EFPN), анализировать паттерны на нескольких масштабах, а не рассматривать каждую характеристику изолированно.

Многослойная «пирамида», читающая крупные и мелкие паттерны

EFPN вдохновлена системами распознавания изображений, умеющими находить как тонкие детали, так и крупные формы. В её основе лежит бэкенд, похожий на ResNet34, который формирует иерархию карт признаков. Путь снизу вверх захватывает всё более абстрактные паттерны, а путь сверху вниз использует деконволюцию (более умную форму увеличения разрешения), чтобы восстанавливать тонкую пространственную информацию, которую простые методы часто размывают. Модуль глубокого семантического встраивания затем объединяет низкоуровневые, богатые деталями сигналы с высокоуровневой контекстной информацией, сохраняя как «крупный план», так и «широкоугольный» вид трафика. В завершение, двухветвевой этап слияния параллельно обрабатывает глобальные паттерны и локальные нюансы — с помощью специализированных свёрток, эффективно расширяющих рецептивное поле — прежде чем объединить их в единое компактное представление для классификации.

Заимствование идей из детских набросков и квантовой физики

Проектирование сети — лишь часть задачи; настройка множества её параметров — таких как скорость обучения, размеры фильтров и число карт признаков — сильно влияет на точность. Вместо медленного перебора по сетке или стандартных оптимизаторов авторы вводят квантово‑усиленный метаэвристический алгоритм Q‑CDDO (Quantum‑Enhanced Child Drawing Development Optimizer). Он вольно вдохновлён тем, как развиваются детские рисунки: ранние каракули, имитация лучших примеров, формирование чувства пропорций (связанных с золотым сечением), креативность и запоминание успешных схем. Математически это закодировано как популяционный поиск, который исследует и уточняет кандидаты на наборы гиперпараметров. «Квантово‑усиленная» часть представляет каждый кандидат в виде строки квантовых битов в суперпозиции; применяя ротационные гейты, управляемые лучшими найденными решениями, алгоритм может шире исследовать огромное пространство поиска, одновременно сходясь к перспективным областям.

Проверка новой системы на практике

Полный фреймворк EFPN–Q‑CDDO был оценён на двух широко используемых эталонных наборах данных: CIC‑IDS‑2017, моделирующем типичную корпоративную сеть с множеством типов атак, и Bot‑IoT, фокусирующемся на трафике ботнетов в стиле IoT. После пятикратной кросс‑валидации и аккуратной работы с дисбалансом классов система достигла 96,3% точности на CIC‑IDS‑2017 и 94,6% на Bot‑IoT, превзойдя несколько сильных базовых моделей, включая продвинутые гибриды глубинного обучения и другие модели, настроенные метаэвристиками. Она также показала более высокие F1‑скор — баланс точности и полноты — что свидетельствует о меньшем числе пропущенных атак и ложных тревог. Абляционные исследования показали, что оба ключевых компонента важны: замена стандартной пирамиды признаков на усиленную улучшает результаты, а применение Q‑CDDO вместо обычных оптимизаторов дополнительно повышает производительность и обеспечивает более ровную и быструю сходимость в процессе обучения.

Что это значит для защиты связанного мира

Для неспециалистов главное — защита Cloud‑IoT систем требует не только более надёжных паролей или лучших файрволов; необходима более умная распознающая паттерны аналитика, которая способна читать сложный, шумный трафик, не захлёбывая аналитиков волной ложных срабатываний. Преобразуя сырые сетевые логи в структуры, похожие на изображения, и сочетая многомасштабную нейросетевую «пирамиду» с квантово‑вдохновленной стратегией настройки, эта работа предлагает детектор вторжений, который более точен и адаптивен, чем многие существующие системы. Хотя квантовые эффекты здесь имитируются, а не реализуются на реальном квантовом оборудовании, такие идеи помогают оптимизатору избегать узких локальных минимумов и находить лучшие настройки. По мере того как развертывания IoT продолжают расширяться в домах, городах и критической инфраструктуре, подходы вроде EFPN–Q‑CDDO могут стать мощной частью невидимой «безопасностной ткани», которая помогает этим подключённым средам оставаться устойчивыми к постоянно меняющимся киберугрозам.

Цитирование: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Ключевые слова: обнаружение вторжений, безопасность облачного IoT, глубокое обучение, квантово‑вдохновленная оптимизация, анализ сетевого трафика