Clear Sky Science · ru

Эффективная гибридная схема ранжирования признаков для обнаружения Android‑малвари в IoT

Почему вашим умным устройствам нужны более надежные телохранители

От умных дверных звонков и телевизоров до промышленных датчиков и подключенных автомобилей — миллиарды устройств сейчас работают под управлением Android. Эта удобство имеет скрытую цену: гаджеты всё чаще становятся мишенью для вредоносного ПО, которое может красть данные, шпионить за пользователями или захватывать целые сети. В статье предложен новый способ быстро и эффективно обнаруживать такие атаки даже на энергонезависимых устройствах, что прокладывает путь к более безопасным домам, больницам, городам и предприятиям.

Рост проблемы внутри повседневных устройств

Android стал стандартной ОС для многих устройств Интернета вещей (IoT), потому что он гибок, открытый и недорого адаптируется. Та же открытость привлекает и злоумышленников. Многие устройства на Android не оснащены антивирусом, полагаются на недоверенные магазины приложений и редко получают своевременные обновления безопасности. Последние угрозы — включая крупные ботнеты, запускающие атаки, перегружающие интернет, и шпионское ПО, тихо собирающее пароли, сообщения и даже биометрические данные — показывают, как быстро развивается мобильное и IoT‑малвари. Традиционные средства защиты, такие как сопоставление сигнатур и простые проверки разрешений, испытывают трудности с приходом новых приёмов злоумышленников, особенно когда те скрывают код или меняют поведение на лету.

Два взгляда на приложение одновременно

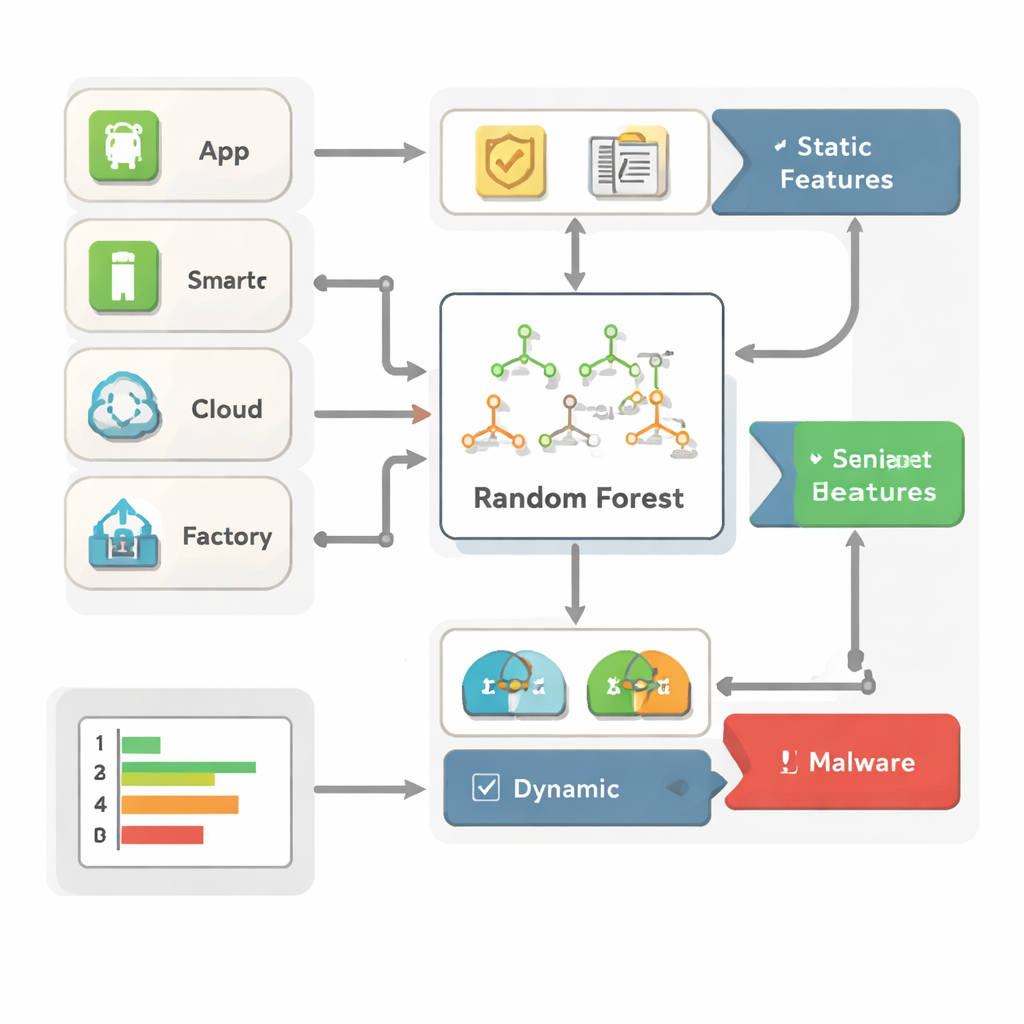

Авторы утверждают, что одного взгляда на приложение уже недостаточно. Они объединяют два дополняющих друг друга подхода. Первый, часто называемый статическим анализом, исследует, к чему запрашивает доступ приложение и как оно построено — его разрешения, используемые API и базовую метаинформацию — без запуска кода. Второй, динамический анализ, наблюдает за тем, что приложение реально делает при выполнении: как использует память и процессор, какие системные вызовы делает и как общается по сети. Слияние этих двух типов подсказок позволяет рамке выявлять как явные угрозы, так и более тонкие, изменяющиеся виды малвари, которые могут обмануть только один метод.

Обучение леса решающих деревьев распознавать плохое поведение

Чтобы превратить этот богатый набор сигналов в решения, система использует метод машинного обучения под названием Random Forest (случайный лес), который можно представить как «толпу» простых решающих деревьев, голосующих за то, является приложение доброкачественным или вредоносным. Важно, что авторы не подают в модель все сырые детали. Вместо этого они ранжируют признаки по двум метрикам полезности и оставляют только самые информативные. Этот шаг по отсечению уменьшает объём данных, которые должна обрабатывать модель, ускоряет обнаружение и проясняет, какие сигналы — например, определённые разрешения на отправку SMS, подозрительные сетевые порты или необычные паттерны использования памяти — формируют её вердикты. Поскольку случайные леса естественным образом выделяют наиболее значимые входные признаки, аналитики по безопасности могут лучше понять и доверять решениям системы.

Тестирование на разных типах атак и данных

Рамка оценивалась на четырёх известных коллекциях данных по Android и промышленному IoT. Одна (Drebin) сосредоточена на разрешениях и коде приложений, другая (TUANDROMD) включает более детальные признаки приложений, третья (CCCS‑CIC‑AndMal‑2020) отслеживает поведение приложений во время выполнения, а четвёртая (CIMD‑2024) содержит многолетние записи сетевой активности реальных промышленных устройств. На первых трёх наборах система достигает впечатляющей точности — около 99–100 процентов — с аналогично высокими показателями точности и полноты, то есть она редко пропускает малвари или неправильно маркирует чистые приложения. Она также работает быстро и с умеренными требованиями к памяти, что делает её подходящей для периферийных устройств, не способных разместить тяжёлые модели глубинного обучения. Промышленный набор данных выявляет важное ограничение: поскольку доброкачественного трафика намного больше, чем атак, простая модель может казаться точной, но при этом пропускать многие редкие, но опасные угрозы, подчёркивая необходимость специальных приёмов для работы со смещёнными данными.

Ограничения сегодня и как это можно улучшить завтра

Хотя предложенный подход демонстрирует очень хорошие результаты на ряде бенчмарков, он менее эффективен, когда вредоносный трафик редок и разнообразен, как в реальных промышленных сетях. Авторы прямо отмечают, что в таких случаях модель склонна отдавать предпочтение большинственному «безопасному» классу и игнорировать меньшие семейства малвари. Они предлагают улучшения через более умную выборку, обучение с учётом стоимости ошибок и дальнейшую работу над признаками, а также тестирование против хитро замаскированного малвари, пытающегося обмануть системы на основе обучения. Тем не менее работа показывает, что тщательно сконструированная, прозрачная модель может обеспечить защиту, близкую к современному уровню, без больших затрат, связанных с глубинным обучением, предлагая практический план защиты растущего мира устройств на базе Android.

Что это значит для повседневной безопасности

Для неспециалистов вывод прост: возможно создать оборону от малвари, которая одновременно умна и достаточно лёгка, чтобы работать на повседневных устройствах, и при этом прозрачно устроена, чтобы эксперты могли проверить её работу. Объединяя то, что приложения заявляют о себе, с тем, что они действительно делают на практике, и концентрируясь на самых показательных признаках, эта рамка делает телефоны и гаджеты на базе Android значительно менее привлекательной целью. С дальнейшей доработкой для сильно несбалансированных реальных данных подобные системы могли бы стать ключевой частью невидимой сети безопасности, защищающей наши подключённые дома, больницы, заводы и города от цифровых вторжений.

Цитирование: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Ключевые слова: Android‑малвари, безопасность IoT, машинное обучение, гибридный анализ, случайный лес