Clear Sky Science · ru

Управление идентичностью в IoT на основе блокчейна: многоуровневая защита от враждебного ИИ

Почему защита подключенных устройств теперь требует новых приёмов

Дома, больницы, заводы и города заполняются устройствами, подключёнными к интернету — от умных замков и камер до медицинских датчиков и контроллеров энергосетей. Эти устройства часто работают тихо на фоне, но если их идентичности подделать или украсть, злоумышленники — или враждебные государства — могут открыть двери, захватить оборудование или отключить сервисы. В этой статье рассматривается новый способ защиты «кто есть кто» в Интернете вещей с помощью блокчейна и современной криптографии, чтобы опережать всё более изощрённые атаки искусственного интеллекта.

Что идёт не так в современных системах доверия

Большинство подключённых устройств сегодня полагаются на центральные органы, такие как серверы сертификатов, чтобы подтвердить свою личность. Если один из этих центральных узлов взломать, атакующий может выдавать себя за огромное количество устройств одновременно. Одновременно инструменты ИИ — особенно генеративные модели — могут подделывать биометрические сигналы и поведенческие шаблоны, которые кажутся почти настоящими, обманывая сканеры лица или сердечного ритма и даже имитируя способы набора текста или движения мыши. Авторы отмечают, что более четырёх из пяти систем IoT остаются уязвимыми к таким продвинутым приёмам. Они также подчёркивают, что многие существующие «смарт‑контракты» в блокчейне — небольшие программы, автоматизирующие действия — содержат скрытые ошибки, которые могут быть использованы атакующими, управляемыми ИИ.

Построение общего, защищённого от подделки справочника устройств

Предлагаемая система заменяет единую центральную инстанцию на общий реестр на основе блокчейна. Каждое устройство IoT создаёт криптографическую пару ключей, и только односторонняя зашифрованная версия (хеш) его открытого ключа хранится в цепочке как постоянный идентификатор. Это делает запись об идентичности защищённой от подделки и чрезвычайно сложной для фальсификации. Прежде чем устройство будет принято, оно должно пройти тест на «живость» — подтвердить, что его биометрический сигнал или другой физический отпечаток действительно исходят от реального, присутствующего устройства, а не от генеративной модели — и затем доказать, сохраняя приватность, что оно владеет соответствующим приватным ключом. Комитет независимых валидаторов проверяет это доказательство и голосует за одобрение устройства, так что ни одна сторона не может втихаря внедрить поддельные устройства в систему.

Добавление смарт‑контрактов, обучения и поведения в систему защиты

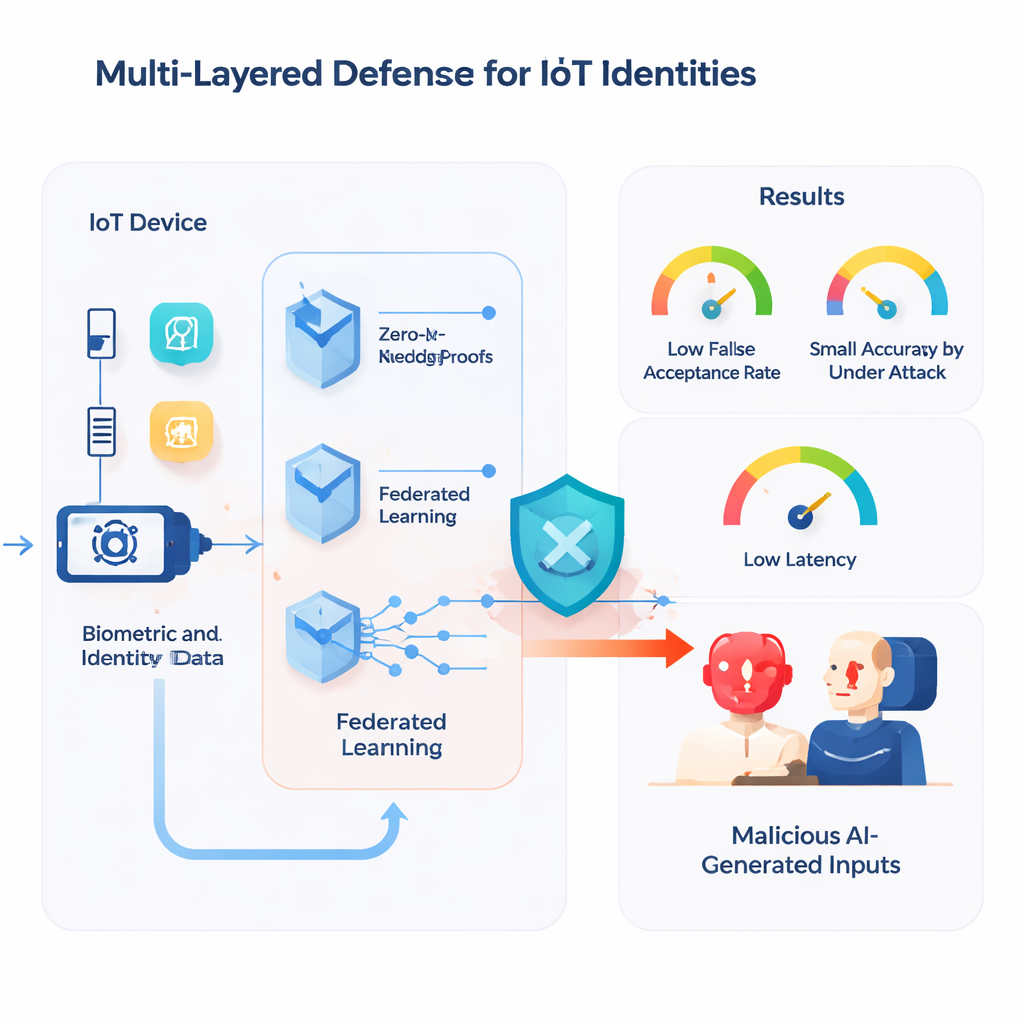

Поверх слоя идентичности размещаются смарт‑контракты, которые автоматически управляют жизненным циклом устройств: регистрацией, верификацией, отзывом и доступом. Эти контракты пишутся в соответствии со строгими, формально проверяемыми правилами, чтобы, например, устройство не могло быть зарегистрировано дважды под разными личинами. Чтобы защититься от атак ИИ, стремящихся испортить совместно используемые модели машинного обучения, система использует устойчивую форму федеративного обучения: устройства обучают модели локально и отправляют только обновления, которые затем фильтруются алгоритмом, отбрасывающим сомнительные вклады. Авторы также интегрируют поведенческую биометрию на уровне пользовательского интерфейса, изучая типичные шаблоны набора текста и движения мыши. Если поведение в реальном времени слишком сильно отклоняется от выученного профиля, система может потребовать дополнительную аутентификацию или заблокировать доступ, что помогает предотвращать фишинговые экраны на основе дипфейков.

Как сохранять честность кошельков и ПО под давлением

Поскольку пользователи взаимодействуют с системой через цифровые кошельки и веб‑интерфейсы, эти компоненты получают дополнительную защиту. Чувствительные действия, такие как отзыв критического устройства или изменение учётных данных, требуют пороговых подписей — несколько доверенных участников должны добавить частичное одобрение, прежде чем блокчейн примет транзакцию. Встроенная модель ИИ следит за необычными шаблонами комиссий или всплесков активности, которые могут сигнализировать о ботах или автоматическом мошенничестве. За кулисами авторы тестируют свои смарт‑контракты в моделируемой среде блокчейна, имитирующей реальные условия, а затем атакуют их автоматически сгенерированными «странными» входными данными, чтобы выявить редкие ошибки или уязвимости до развертывания.

Насколько многоуровневый щит противостоит атакам ИИ

Команда создала рабочий прототип с использованием инструментов Ethereum, фронтенда на React и популярных кошельков, таких как MetaMask. Затем они провели серию враждебных испытаний. Для попыток протащить поддельные устройства через регистрацию использовали сгенерированные ИИ биометрические подделки, модели машинного обучения намеренно отравляли, а составленные транзакции пытались обойти защиты кошельков. В этих экспериментах система удерживала показатель ложного принятия для подделанных биометрических данных на уровне всего 0,07%, ограничив снижение точности моделей от отравления приблизительно до 1,5%, а проверка приватных доказательств занимала примерно 142 миллисекунды на скромном периферийном оборудовании — достаточно быстро для многих приложений IoT в реальном времени. В тестовых сценариях не была принята ни одна мошенническая транзакция, а формальные инструменты подтвердили, что ключевые правила контрактов, такие как предотвращение дублированных регистраций, соблюдались во всех рассмотренных случаях.

Что это означает для повседневной подключённой жизни

Проще говоря, исследование показывает, что возможно обеспечить миллиардам недорогих устройств более надёжный «паспорт», который трудно подделать силами ИИ‑импосторов, не замедляя при этом систему до неприемлемых задержек. Сочетая совместное хранение записей в блокчейне, математические методы доказательства, скрывающие секреты, тщательную проверку автоматического кода и более умное управление поведением и обучением, авторы предлагают практический план для повышения безопасности и устойчивости экосистем IoT. По мере того как атакующие всё активнее используют ИИ, такие многоуровневые рамки идентификации могут стать краеугольным камнем защиты всего — от бытовых гаджетов до больничного оборудования и критической инфраструктуры.

Цитирование: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

Ключевые слова: Безопасность Интернета вещей, идентичность в блокчейне, враждебный ИИ, доказательства с нулевым разглашением, федеративное обучение