Clear Sky Science · ru

Цифровая встраиваемая метка для сокрытия и аутентификации данных виртуальной физически неклонируемой функции

Почему скрытые метки в данных имеют значение

Каждый день миллиарды мелких устройств — счетчики, датчики, камеры и носимые гаджеты — бесшумно отправляют данные по воздуху. Если злоумышленник может подслушать или воспроизвести перехваченные сообщения, он может выдать себя за ваше устройство и проникнуть в сеть. В этой статье рассматривается новый способ защиты таких крошечных устройств: скрыть невидимую «метку» в данных, которые они отправляют для проверки идентичности, добавив дополнительный замок на дверь без громоздкого оборудования или тяжёлых вычислений.

Цифровой отпечаток для каждого устройства

Во многих системах безопасности уже используется своего рода цифровой отпечаток, называемый физически неклонируемой функцией (PUF). PUF опирается на крошечные, неконтролируемые отклонения в электронике устройства, которые создают ответы, крайне трудные для копирования. Когда сервер отправляет вызов — своего рода вопрос — устройство отвечает откликом, сформированным его уникальной схемотехникой. Сопоставление пар «вызов–ответ» позволяет серверу отличить подлинные устройства от подделок. Но классические PUF требуют специального аппаратного обеспечения, меняются с возрастом и всё же могут быть изучены и сымитированы умелыми атаками. Чтобы обойти эти ограничения, авторы ранее создали «виртуальную PUF» (VPUF) с помощью нейронной сети: программного решения, которое обучается воспроизводить непредсказуемое поведение реальной PUF и может работать на обычном, недорогом оборудовании.

Угрозы в эфире между устройством и сервером

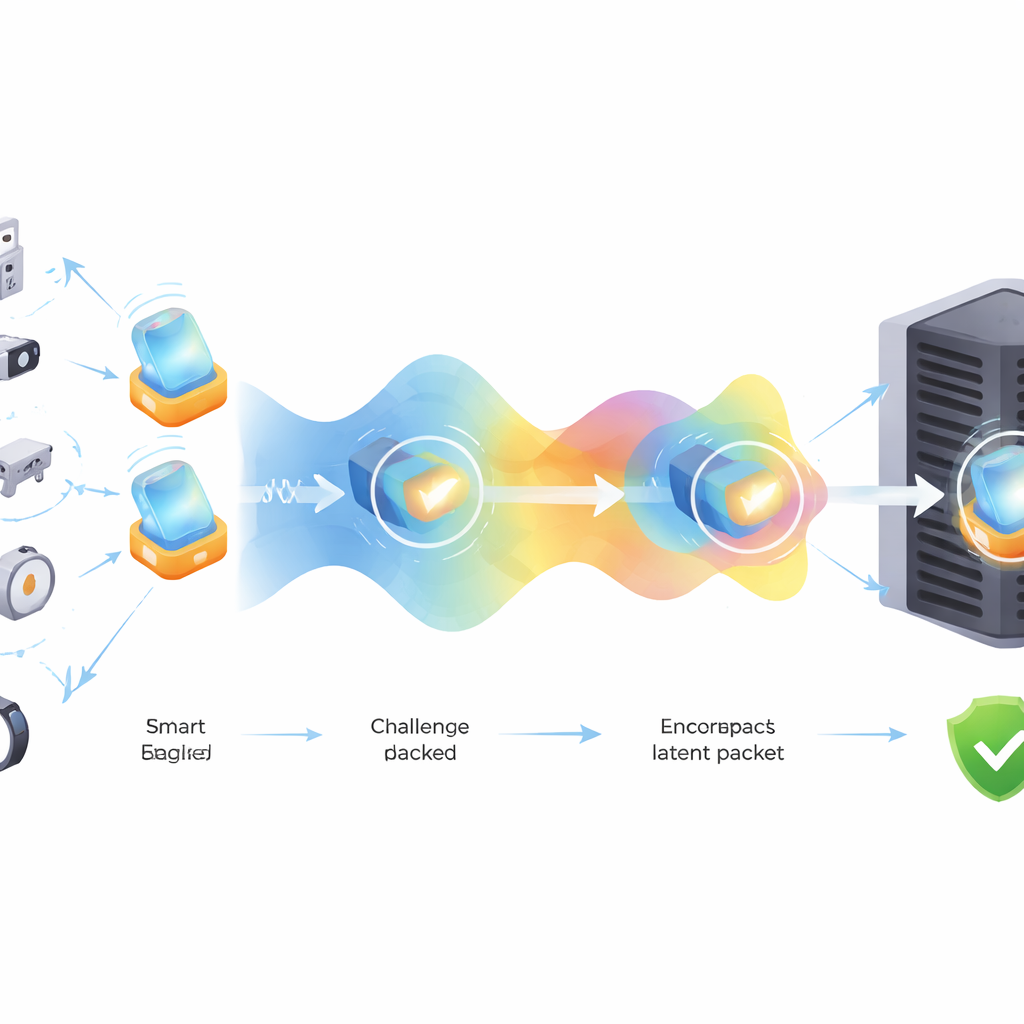

Даже с VPUF остаётся слабое место: сообщения, летящие по беспроводному каналу. В применённой здесь архитектуре с разделённым обучением кодировщик на устройстве преобразует каждый вызов в компактный внутренний код, называемый латентным представлением, и отправляет на сервер только этот код. Это уже скрывает исходные данные, но если перехватчик запишет достаточно таких кодов, он всё ещё сможет обратным путём восстановить систему или просто воспроизвести старые коды, чтобы обмануть сервер. Задача — защитить эти промежуточные коды так, чтобы перехваченные сигналы были бесполезны для посторонних, но при этом сервер мог быстро и точно аутентифицировать устройство.

Спрятать подвижный секрет внутри сигнала

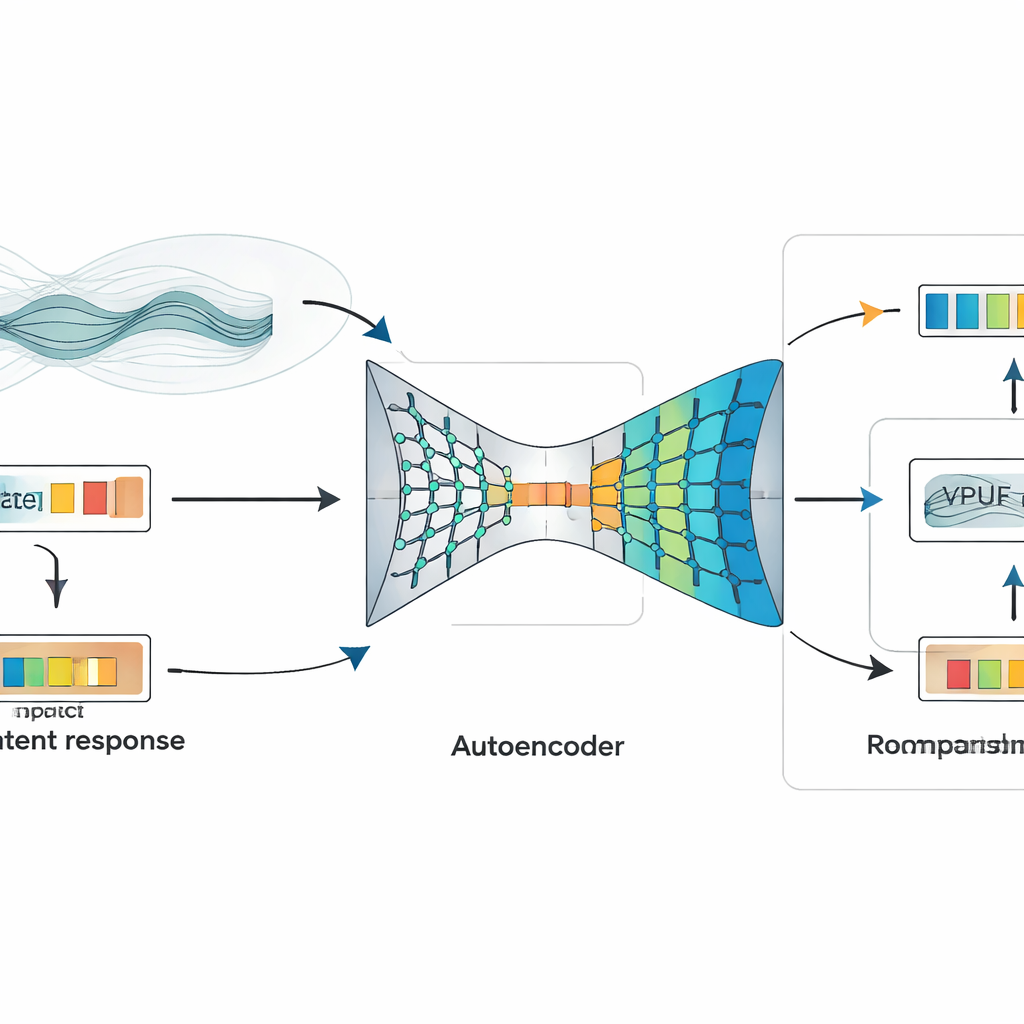

Ключевая идея работы — встроить дополнительную, осмысленную метку — цифровой водяной знак — в латентный код VPUF перед его отправкой с устройства. Вместо фиксированного, бессмысленного паттерна водяной знак формируют особенности самого радиоканала. Беспроводные сигналы отражаются, рассеиваются и затухают при распространении; инженеры моделируют это с помощью «Рэлейского затухания». Авторы имитируют такое затухание стандартной моделью и подают полученные вариации сигнала в автокодировщик — нейронную сеть, которая учится сжимать данные в компактный внутренний код. Это сжатое представление становится водяным знаком. Затем устройство объединяет этот водяной знак с латентным откликом VPUF при помощи ещё одного лёгкого автокодировщика, получая единый промаркированный код, который отправляется по воздуху.

Два замка при минимальных затратах

На стороне сервера соответствующая сеть развёртывает промаркированный код, разделяя его на предсказанное латентное представление VPUF и оценённый водяной знак. Предсказанный отклик проходит через декодер VPUF, чтобы получить ожидаемый ответ на исходный вызов. Параллельно извлечённый водяной знак сравнивают с тем, что сервер ожидает, исходя из своего видения условий канала. Только если оба элемента — отклик VPUF и водяной знак — совпадают, система принимает устройство. В тестах такая дополнительная обработка сохранила точность аутентификации примерно на уровне 99 процентов, обеспечила почти идеальное восстановление водяного знака в обычных условиях и устояла против случайных попыток подделать корректный знак даже после десяти тысяч попыток.

Баланс между прочностью, скрытностью и стоимостью

Авторы также исследуют поведение схемы при шуме, имитируя атаки, которые пытаются нарушить передачу, чтобы стереть или исказить водяной знак. Система остаётся надёжной до умеренных уровней помех, после чего восстановление водяного знака падает, тогда как общая точность аутентификации остаётся высокой. Это отражает сознательный выбор: метод настроен на низкие вычислительные затраты и надёжную проверку личности, а не на максимальную устойчивость к экстремальным помехам. Поскольку всё происходит внутри компактных нейронных сетей, работающих с малыми кодами, подход соответствует жёстким ограничениям по памяти и энергопотреблению многих устройств Интернета вещей.

Что это значит для более безопасных подключённых устройств

Проще говоря, работа показывает, что возможно встроить подвижный, зависящий от окружения секрет внутрь уже сжатых данных идентификации, которые мелкие устройства отправляют для аутентификации. Эта скрытая метка одновременно запутывает сигнал для посторонних и даёт серверу второй, независимый способ проверить, кто передаёт данные. В результате получается гибкий программный уровень безопасности, который может выполняться на скромном оборудовании и делает перехват, воспроизведение и подделку значительно более затруднительными. Хотя нужны дополнительные испытания в реальных условиях, особенно при более мощных атаках, стратегия водяных знаков в латентном пространстве указывает путь к более надёжным сетям маленьких и недорогих устройств.

Цитирование: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

Ключевые слова: Безопасность IoT, цифровая встраиваемая метка, аутентификация устройства, нейронные сети, беспроводные каналы