Clear Sky Science · ru

Набор данных, собранный в реальных промышленных системах управления для обнаружения сетевых атак

Почему скрытые атаки на промышленные сети важны для вас

Электроэнергия, чистая вода и промышленные изделия зависят от незаметных компьютеров, которые бесшумно управляют насосами, турбинами и клапанами. По мере того как эти системы промышленного управления подключаются к более широким сетям, чтобы стать «умнее» и эффективнее, они также унаследуют те же киберриски, что и офисные ПК и домашние роутеры. В этой статье представлен ICS-NAD — большой, реалистичный набор сетевых данных с реальных промышленных площадок, созданный для того, чтобы помочь исследователям обнаруживать и предотвращать кибератаки до того, как они нарушат привычную жизнь.

Современные заводы больше не изолированы

Ранее системы промышленного управления были физически изолированы и имели мало или вовсе не имели связей с интернетом. В стремлении к Индустрии 4.0 компании теперь подключают эти системы, чтобы дистанционно контролировать оборудование, анализировать производительность и применять искусственный интеллект. Обратная сторона — злоумышленники тоже получают доступ через эти цифровые каналы. По всему миру уже происходили серьёзные инциденты, затрагивающие энергетические, водоснабжающие и другие критические службы, что показывает высокие ставки. Для раннего обнаружения вторжений необходимы качественные обучающие данные для средств защиты, но существующие наборы данных часто малы, искусственны или не содержат нужных типов атак и пометок.

Построение более правдоподобной картины промышленных сетей

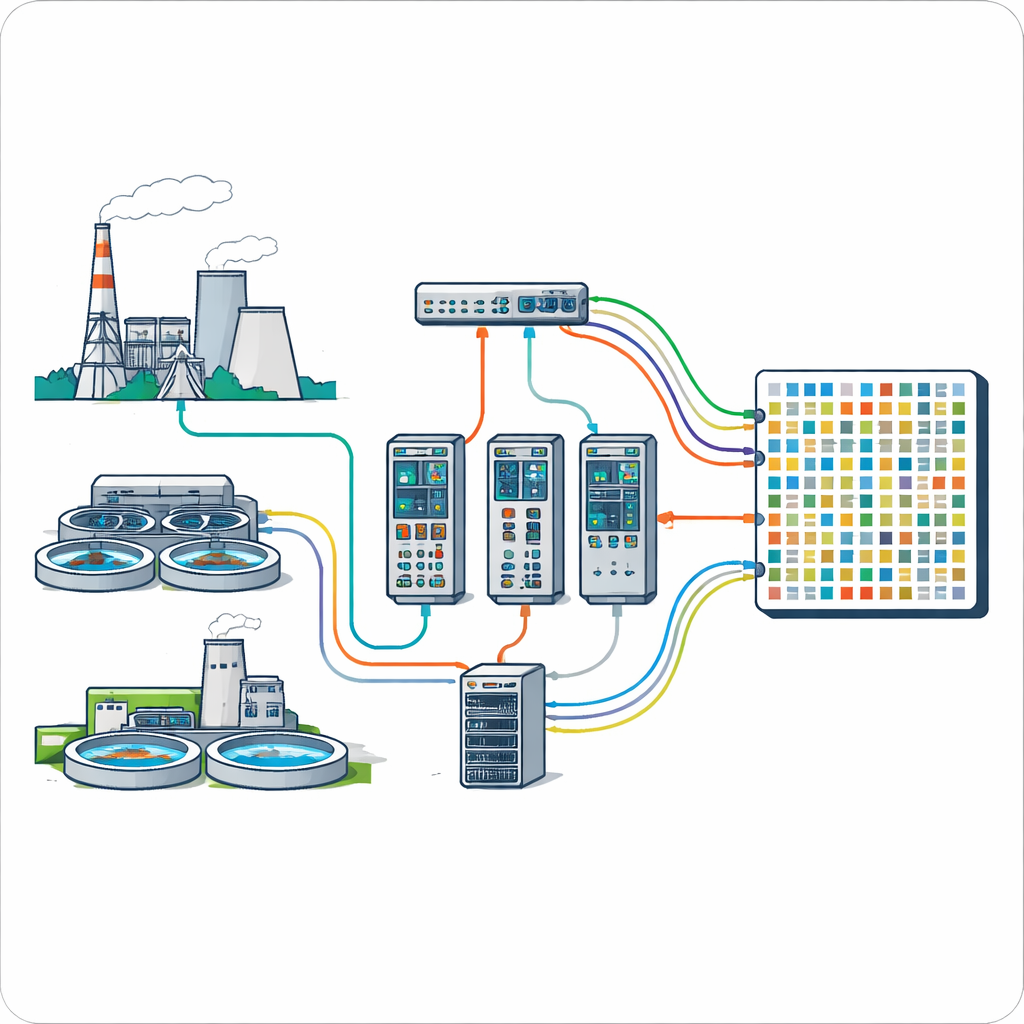

Авторы заполняют эти пробелы, создав ICS-NAD — эталонный набор данных, записанный на крупном испытательном полигоне, имитирующем реальную промышленность. Площадка включает десять брендов промышленных контроллеров и десять различных конфигураций процессов; в наборе данных они сосредоточились на трёх известных брендах, используемых в макете теплоэлектростанции и модели очистки сточных вод. Каждый бренд использует свой, широко распространённый промышленный протокол, передающий сообщения без шифрования, что позволяет исследователям наблюдать тонкие детали общения устройств. Сетевой трафик захватывается непосредственно со свитчей, когда человеко-машинные интерфейсы отправляют команды программируемым логическим контроллерам, которые, в свою очередь, приводят в действие насосы, нагреватели и другое оборудование.

Фиксация множества способов вывести систему из строя

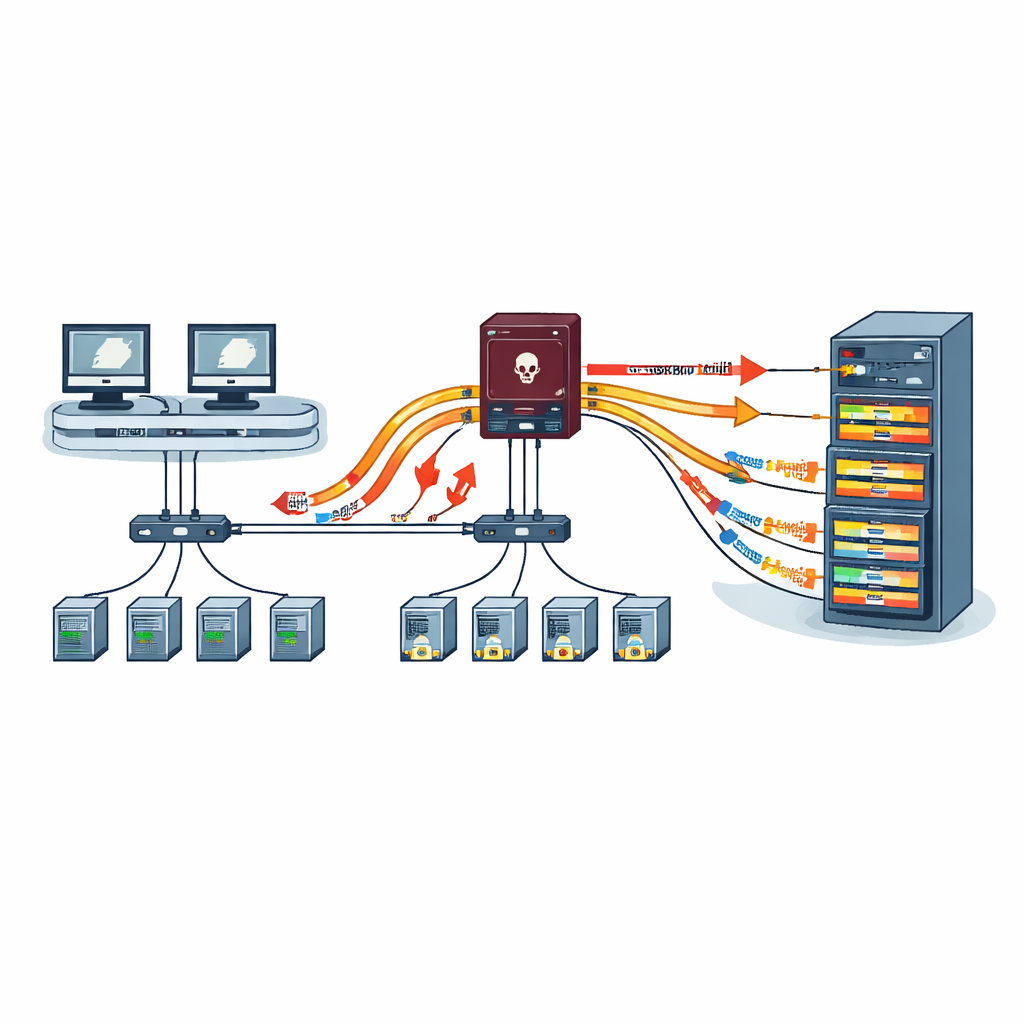

Чтобы отразить разнообразие реальных угроз, ICS-NAD включает 20 распространённых типов атак, сгруппированных в четыре семейства. Атаки разведки тихо сканируют активные устройства и открытые порты. Атаки типа отказа в обслуживании и распределённые атаки отказа в обслуживании заливают сеть пакетами, пытаясь переполнить устройства, чтобы легитимные команды задерживались или терялись. Атаки внедрения ложных данных подделывают сообщения и ответы, вводя в заблуждение контроллеры или операторов, а атаки «человек посередине» встают между устройствами и изменяют трафик в пути. Для каждого сценария исследователи записывают не только сырые пакеты, но и время начала и окончания каждой атаки, а затем применяют двухэтапный метод маркировки, который сочетает эти временные журналы с правилами, специфичными для каждой атаки. Это даёт чёткие метки, указывающие, является ли каждый наблюдаемый поток безвредным или относится к конкретной атаке.

Как выглядят шаблоны трафика до и во время атаки

Помимо простого логирования пакетов команда извлекает 60 описательных признаков из трафика, таких как количество пакетов в каждом направлении, их размер и скорость поступления. Эти признаки охватывают как грубые тенденции во времени, так и тонкие детали внутри отдельных пакетов. На примере трафика одной из систем управления они показывают, как интенсивная «флуд»-атака меняет ритм обмена: всплески пакетов становятся резче, пики выше, промежутки бездействия короче — всё это фиксируется статистическими мерами. Такое более богатое представление помогает алгоритмам отличать естественные колебания промышленной активности от подозрительных всплесков, вызванных злоумышленником.

Проверка набора данных с помощью обучающих машин

Чтобы продемонстрировать практичность ICS-NAD, авторы используют его для обучения и оценки десяти различных методов машинного и глубокого обучения — от классических деревьев решений и методов ближайших соседей до современных бустинговых деревьев и нейронных сетей. После базовой очистки и масштабирования они автоматически выбирают небольшой набор наиболее информативных признаков, в основном связанных с размером и содержимым потоков трафика. Даже при использовании всего четырёх признаков на модель большинство методов достигает высоких показателей в выявлении атак по всем четырём семействам, часто выше 90% по точности, полноте, точности прогноза и F1-мере. Это указывает на то, что ICS-NAD содержит достаточное разнообразие и реализм, чтобы исследователи могли создавать и сравнивать продвинутые средства обнаружения.

Что это значит для более безопасной инфраструктуры

Проще говоря, ICS-NAD — это как подробный бортовой регистратор для промышленных сетей: он фиксирует поведение реальных систем управления в норме и при многих типах кибератак. Благодаря тому, что он большой, разнообразный и открыт, он даёт исследователям по безопасности, инженерам и студентам общую площадку для разработки более точных сигналов тревоги для критической инфраструктуры. По мере того как коммунальные службы и заводы продолжают подключать всё больше оборудования, такие наборы данных, как ICS-NAD, будут жизненно важны для превращения сырых сетевых шумов в системы раннего предупреждения, которые помогают сохранять подачу электроэнергии, воды и бесперебойную работу производственных линий.

Цитирование: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Ключевые слова: системы промышленного управления, обнаружение кибератак, набор данных сетевых вторжений, безопасность критической инфраструктуры, безопасность машинного обучения