Clear Sky Science · pt

Hackeando distribuição de chaves quânticas de variável contínua usando o efeito fotorefrativo em guias de onda proton-exchange/annealed-proton-exchanged

Por que isso importa para a comunicação segura

Todo dia, mais dados privados trafegam por fibras ópticas: transações financeiras, prontuários médicos, até comunicações governamentais. A distribuição de chaves quânticas (QKD) é frequentemente apontada como a forma à prova do futuro para proteger esses segredos, porque se apoia nas leis da física em vez de suposições sobre poder computacional. Este artigo mostra que mesmo sistemas quânticos podem ser sabotados silenciosamente — não quebrando a física, mas desviando o hardware real de seu comportamento ideal por meio de um feixe fraco de luz visível.

Como as chaves quânticas deveriam permanecer seguras

Na distribuição de chaves quânticas de variável contínua, a informação é codificada em propriedades delicadas da luz laser e enviada por fibras ópticas. Dois usuários, convencionalmente chamados Alice e Bob, compartilham chaves aleatórias modulando a amplitude e a fase de pulsos de luz, e então medindo-os com detectores sensíveis. As provas de segurança que garantem que um intruso não pode aprender a chave assumem que os dispositivos de Alice e Bob se comportam exatamente como modelados — por exemplo, que um "atenuador óptico variável" realmente aplica a quantidade pretendida de atenuação a cada pulso de saída. Se um dispositivo real desvia desse modelo ideal, pode surgir um canal lateral oculto, abrindo uma porta traseira para um atacante.

Uma forma sutil de desviar o hardware

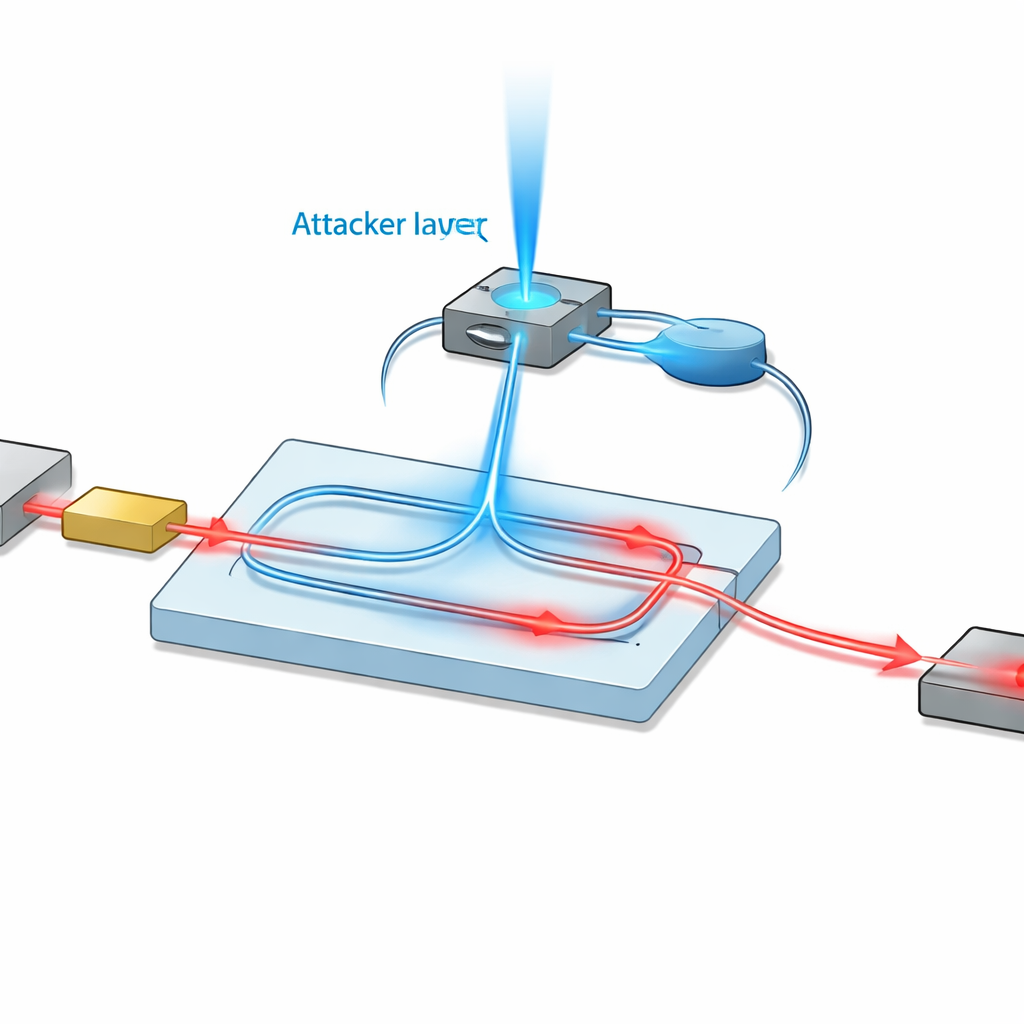

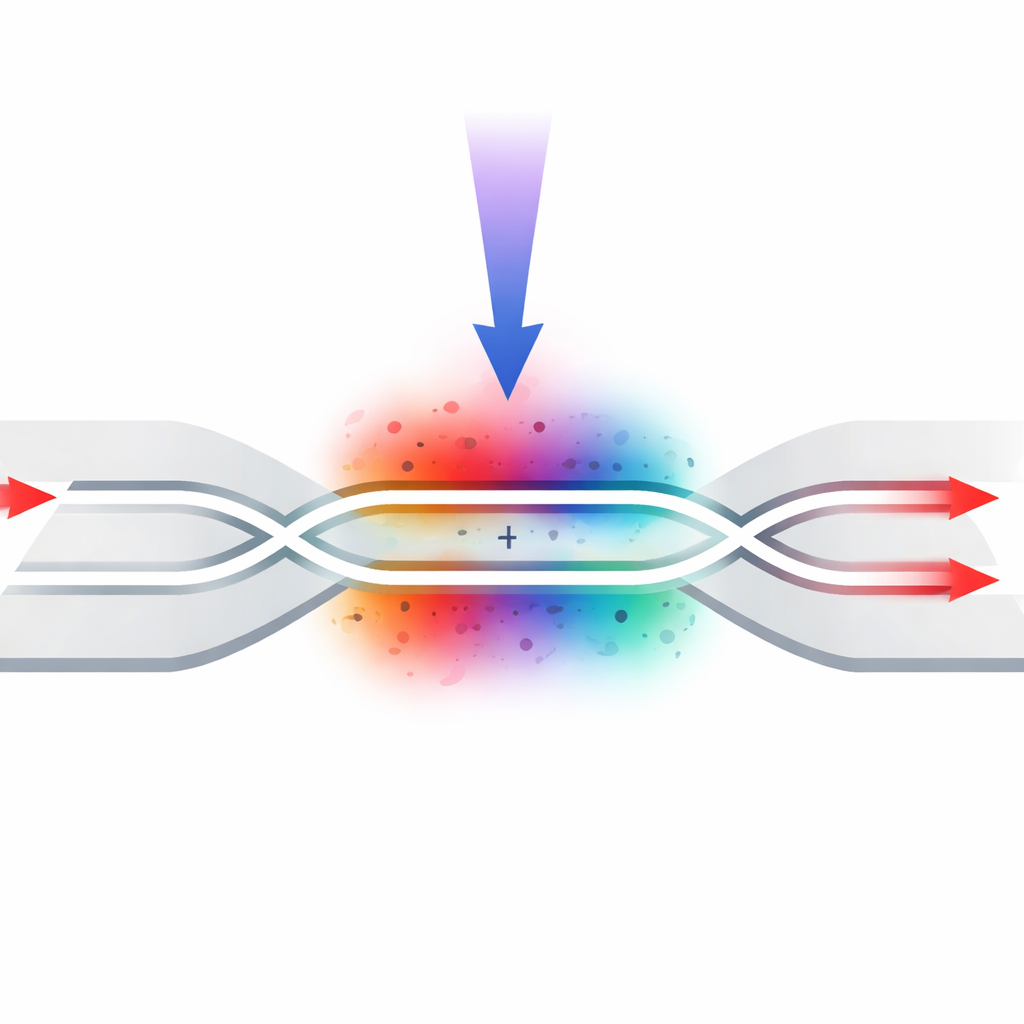

Muitos componentes em sistemas modernos de comunicação quântica são feitos de niobato de lítio, um cristal valorizado por sua capacidade de moldar e modular a luz em um chip. O niobato de lítio tem um efeito menos conhecido: quando iluminado, sua estrutura interna pode se rearranjar de modo a alterar ligeiramente como ele refrata a luz, um fenômeno chamado efeito fotorefrativo. Os autores examinam o que acontece quando uma intrusa, Eva, injeta um feixe visível muito fraco de 488 nanômetros no atenuador de niobato de lítio de Alice. Essa luz extra induz mudanças pequenas, mas duradouras, no índice de refração do cristal, o que por sua vez altera o balanço de fase dentro de um pequeno interferômetro que realiza a atenuação. O resultado líquido é que o dispositivo deixa silenciosamente de atenuar o sinal tanto quanto Alice acredita.

De mudanças minúsculas a brechas exploráveis

O estudo modela esse efeito em detalhe para duas tecnologias comuns de guias de onda de niobato de lítio, conhecidas como proton-exchanged e annealed-proton-exchanged. Relacionando a potência de luz injetada à mudança do índice do cristal e então à intensidade de saída do interferômetro, os autores mostram como até irrigações baixas — na ordem de poucos watts por centímetro quadrado, correspondendo a potência total sub-microwatt — podem reduzir a atenuação de forma perceptível. Crucialmente, Alice e Bob normalmente inferem quanto ruído e perda há no canal de comunicação comparando um subconjunto dos seus dados com um modelo teórico. Quando o atenuador foi alterado, suas estatísticas mudam de um modo que parece um canal mais limpo e menos ruidoso: eles superestimam a qualidade da fibra e subestimam a perturbação, levando-os a crer que podem extrair mais bits de chave com segurança do que realmente podem, sem nunca ver uma anomalia óbvia.

Atacando protocolos avançados no estilo “independente do dispositivo”

O trabalho vai além da QKD unidirecional básica e analisa esquemas measurement-device-independent de variável contínua (CV-MDI), projetados especificamente para fechar todas as brechas no lado do detector ao colocar as medidas mais vulneráveis em um encaminhador não confiável. Isso deixa os dispositivos de fonte como o último grande ponto fraco. Os autores mostram que as mesmas mudanças induzidas por luz em atenuadores de niobato de lítio nos lados dos usuários podem minar também a segurança do CV-MDI. Dependendo de como a etapa clássica de correção de erros é arranjada — se os dados de Alice ou de Bob são usados como referência — Eva ganha mais atacando um usuário, o outro, ou ambos. Simulações revelam que com potência injetada apenas modesta, ela pode criar uma grande discrepância entre a taxa de chave “aparente” segura que os usuários calculam e a taxa muito menor que é realmente segura.

Defesas possíveis e seus limites

Reconhecendo que redesenhar completamente o hardware é difícil, os autores discutem contramedidas práticas. Filtros e componentes seletivos por comprimento de onda podem reduzir a luz indesejada, mas o efeito fotorefrativo abrange uma ampla gama de cores, e filtros comerciais ou multiplexadores por divisão de comprimento de onda denso podem não fornecer supressão suficiente. Isoladores ópticos podem ser enfraquecidos sob iluminação intensa ou campos magnéticos, e mesmo dispositivos limitadores de potência aprimorados podem ainda deixar passar mais luz do que o ataque exige. Uma abordagem mais promissora é o monitoramento ativo: extrair uma pequena fração do sinal atenuado com um fotodiodo adicional e verificar continuamente se sua intensidade corresponde ao valor esperado. Se não corresponder, Alice pode corrigir seus dados ou interromper o protocolo, fechando a brecha criada pelas mudanças induzidas em seu dispositivo.

O que o estudo demonstra em última instância

Em termos simples, esta pesquisa demonstra que a segurança quântica pode falhar não porque a teoria quântica esteja errada, mas porque componentes reais feitos de niobato de lítio são sutilmente sensíveis à luz estranha. Ao explorar essa sensibilidade, um atacante pode inclinar o comportamento de chips críticos o suficiente para enganar verificações de segurança padrão, mesmo usando níveis de luz extremamente baixos que são difíceis de detectar. As descobertas ressaltam que construir redes quânticas verdadeiramente seguras requer não apenas protocolos sólidos e provas, mas também um entendimento profundo dos materiais e dispositivos em que essas provas se apoiam — e podem inspirar projetos e estratégias de monitoramento mais robustos para a infraestrutura de comunicação quântica futura.

Citação: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

Palavras-chave: distribuição de chaves quânticas, ataque por canal lateral, niobato de lítio, efeito fotorefrativo, criptografia de variável contínua