Clear Sky Science · pt

Autenticação segura usando um método multidimensional de criptografia biométrica retiniana

Por que seus olhos podem ser a próxima senha

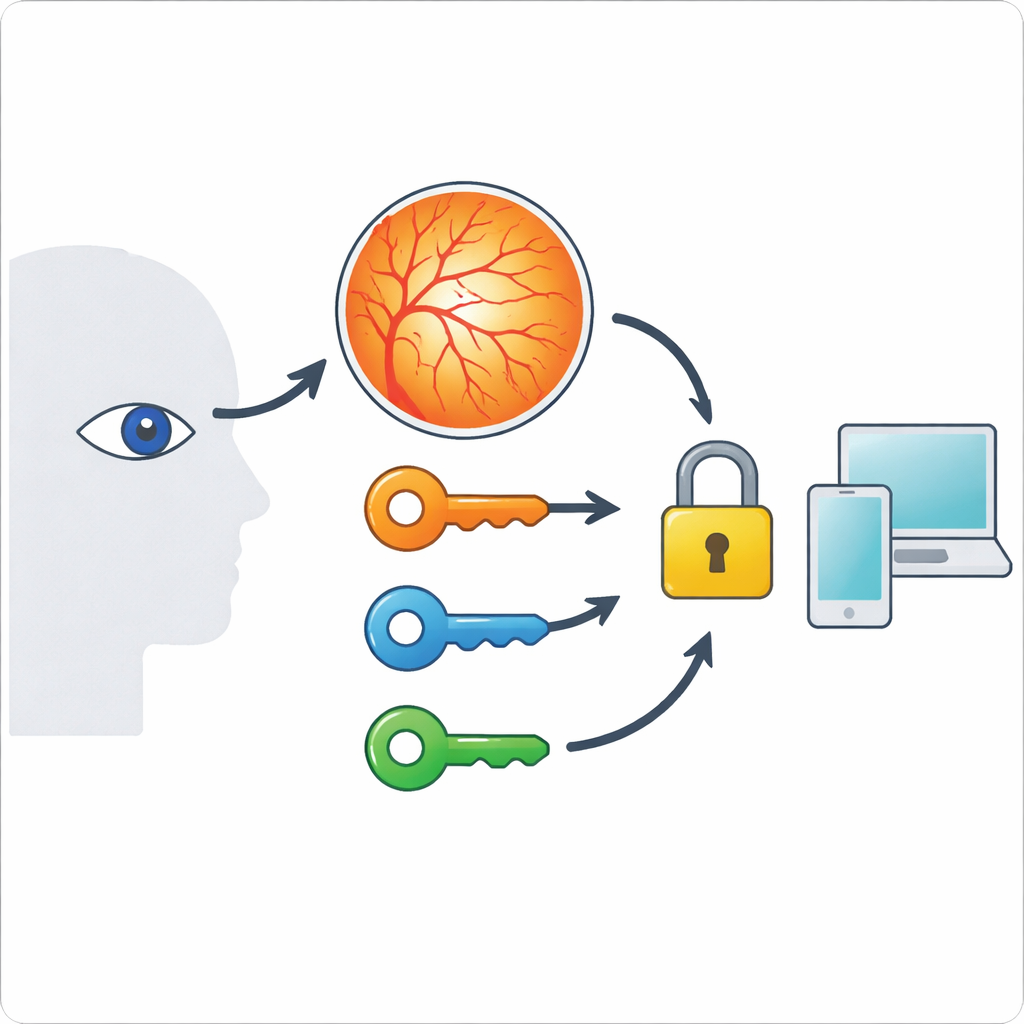

A maioria de nós lida com senhas demais, e mesmo as fortes podem ser roubadas ou adivinhadas. Este estudo explora um caminho diferente: usar o padrão único dos vasos sanguíneos na parte de trás do olho — a retina — para ajudar a travar e destravar informações digitais. Em vez de substituir ferramentas de criptografia consolidadas como o AES, os autores mostram como uma única imagem retiniana pode gerar três chaves digitais separadas ao mesmo tempo, tornando muito mais difícil para um atacante acessar o sistema por tentativa e erro.

O mapa oculto dentro do olho

A retina fica na parte de trás do bulbo ocular e é entrecruzada por uma delicada rede de vasos sanguíneos. Essa rede é praticamente impossível de ver por fora, tende a permanecer estável ao longo de muitos anos e é diferente para cada pessoa. Essas características a tornam atraente para identificação segura. Sistemas anteriores que usavam imagens retinianas normalmente extraíam apenas uma chave digital desse mapa de vasos, limitando o número de chaves possíveis e a resistência do sistema a ataques por força bruta. O novo trabalho faz uma pergunta simples: se a retina tem um padrão tão rico, por que se limitar a uma chave?

Dos vasos às chaves digitais

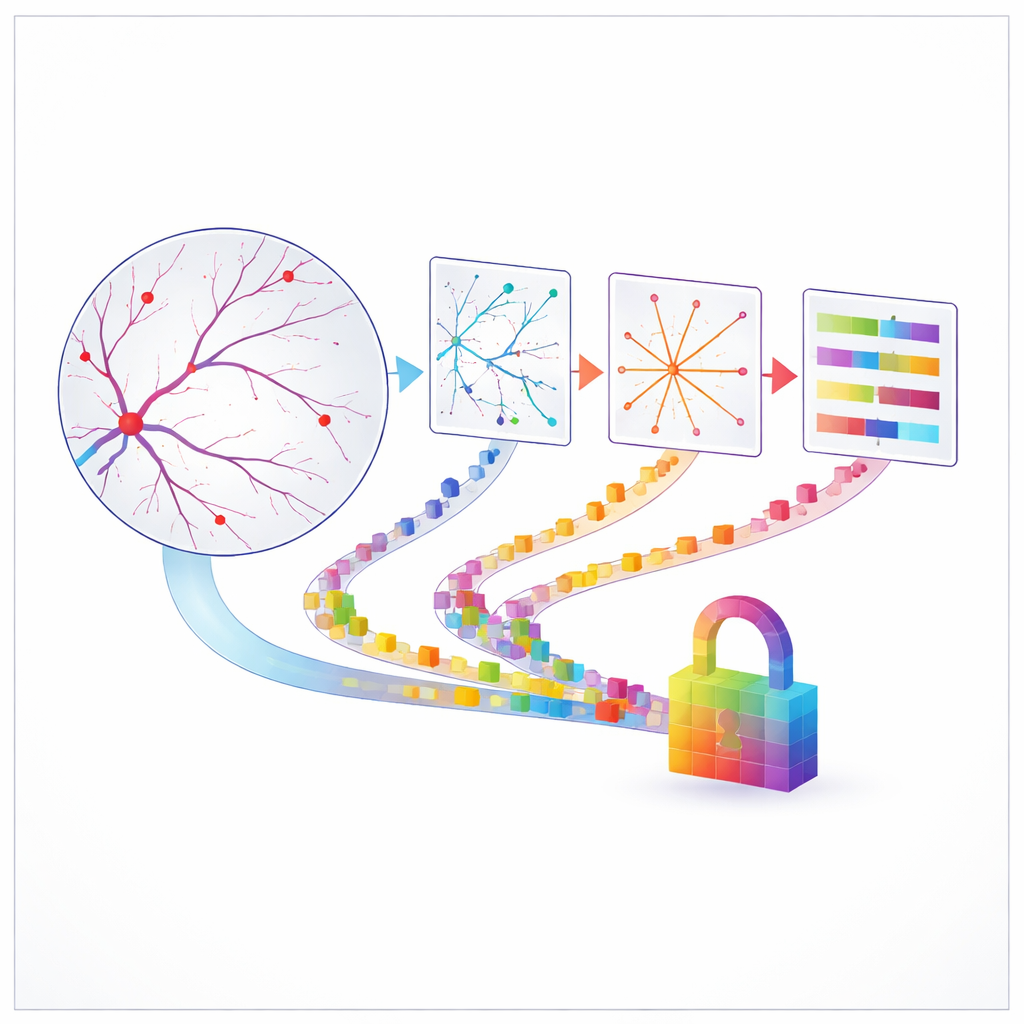

Para responder, os autores primeiro processam cada foto retiniana por um fluxo rigoroso de limpeza e rastreamento. Eles realçam o contraste, isolam o canal de cor verde onde os vasos se destacam mais, removem estruturas brilhantes que poderiam confundir o processo e então transformam os vasos em linhas esqueléticas finas. As extremidades dessas linhas — chamadas de pontos finais — atuam como marcos. Medindo a distância desses pontos finais a diferentes pontos de referência, o sistema gera três conjuntos separados de números. Cada conjunto forma uma das três chaves: uma baseada em distâncias diagonais entre pontos dos vasos, outra baseada em distâncias do centro da retina para fora e uma terceira baseada na diferença entre essas duas. Como essas medidas se apoiam na anatomia real, elas são consistentes para a mesma pessoa, mas muito diferentes entre pessoas distintas.

Transformando a geometria do olho em criptografia

Uma vez extraídas, essas três chaves numéricas são escaladas para intervalos adequados à criptografia e combinadas em padrões móveis que embaralham texto, de modo semelhante a uma abordagem moderna de cifras polialfabéticas clássicas. Os autores descrevem a matemática exata usada para converter caracteres em números, misturar valores de chave e coordenadas de pixels, e então converter de volta para símbolos, sempre permanecendo dentro de um conjunto fixo de 124 possibilidades. Eles também projetam o sistema de forma que qualquer uma das três chaves possa ser usada isoladamente, ou em conjunto, para reforçar uma senha ou ajudar a gerar chaves de sessão de curta duração durante o login. Crucialmente, o modelo de ameaça é modesto e claro: o método visa fortalecer a autenticação em cenários controlados onde os atacantes não têm acesso à varredura retiniana do usuário, não a resistir aos ataques mais avançados de atores estatais.

Isso realmente parece aleatório?

Para testar se essas chaves retinianas são realmente difíceis de prever, a equipe executa uma bateria de verificações frequentemente usadas em criptografia. Eles medem a entropia, ou imprevisibilidade, de cada fluxo de chave e encontram valores próximos ao máximo teórico. Em seguida, submetem as chaves a um conjunto padrão de testes de aleatoriedade do governo dos EUA e mostram que a maioria dos testes é aprovada confortavelmente, especialmente para chaves baseadas em distâncias diagonais e na combinação diagonal–radial. Eles também estimam quanto tempo um computador poderoso, que testa um trilhão de chaves por segundo, levaria para tentar toda chave possível: para a amostra retiniana mais rica, a resposta é um número de anos extraordinariamente grande. Experimentos adicionais mostram que chaves geradas a partir de versões ligeiramente ruidosas ou borradas do mesmo olho permanecem semelhantes, enquanto chaves de pessoas diferentes diferem nitidamente e nunca colidem quando hashadas, confirmando tanto a estabilidade quanto a distintividade.

Onde essa abordagem se encaixa — e seus limites

Os autores são cuidadosos ao enfatizar o que o sistema é e o que não é. É uma maneira de transformar a geometria refinada da retina em múltiplas chaves de alta qualidade que podem suportar login e verificações de identidade, tornando senhas roubadas ou bases de dados vazadas menos perigosas. Não se destina a substituir padrões de criptografia de nível industrial nem a defender contra atacantes capazes de falsificar um olho ou interceptar o próprio hardware. O método também depende de imagens de boa qualidade e de um rastreamento preciso de vasos minúsculos; varreduras pobres ou redes de vasos muito esparsas podem enfraquecer as chaves. Ainda assim, os resultados sugerem que o mapa silencioso dentro do seu olho pode ser um aliado poderoso para manter sua vida digital segura, especialmente quando combinado com outras salvaguardas, como checagens de vivacidade e algoritmos de criptografia estabelecidos.

Citação: Banu, Y., Rath, B.K. & Gountia, D. Secure authentication using a multidimensional retinal biometric encryption method. Sci Rep 16, 9205 (2026). https://doi.org/10.1038/s41598-026-40962-0

Palavras-chave: biometria retiniana, criptografia biométrica, autenticação segura, chaves criptográficas, testes de aleatoriedade