Clear Sky Science · pt

Detecção comportamental de intrusões em tempo real baseada em aprendizado federado usando LSTM, atenção, GANs e grandes modelos de linguagem

Por que uma defesa cibernética mais inteligente importa para todos

Todo e‑mail que você envia, foto que compartilha ou conta que paga online trafega por redes constantemente alvo de ataques. Ferramentas de segurança tradicionais têm dificuldade para identificar intrusões novas, raras ou habilmente ocultas sem invadir a privacidade dos usuários ou sobrecarregar analistas com alertas confusos. Este artigo apresenta uma nova forma de monitorar o tráfego digital que busca ser ao mesmo tempo altamente precisa e profundamente respeitosa da privacidade, além de explicar suas decisões em linguagem que as pessoas conseguem entender.

Vigilando ataques sem coletar seus dados

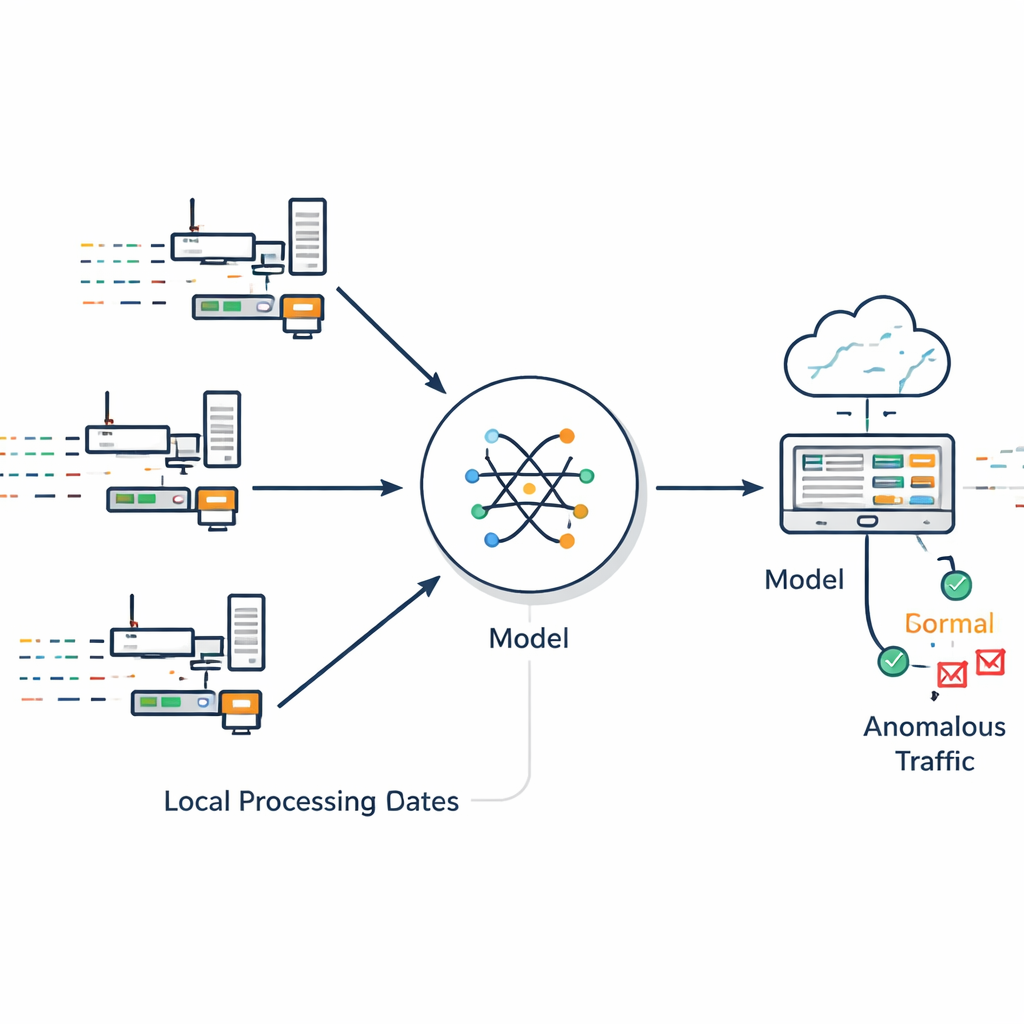

A maioria dos sistemas de detecção de intrusões funciona como um posto central: reúne dados brutos de muitos dispositivos em um único lugar e os examina em busca de problemas. Isso gera preocupações óbvias de privacidade e fica mais difícil de escalar à medida que as redes crescem. Os autores propõem uma abordagem diferente chamada Estrutura Federada de Detecção e Mitigação de Intrusões, ou FIDMF. Em vez de enviar logs de tráfego brutos a um servidor central, cada dispositivo ou site participante treina um modelo de detecção local com seus próprios dados. Apenas as atualizações aprendidas do modelo são compartilhadas e combinadas em um modelo global, que então é devolvido aos dispositivos. Dessa forma, o sistema aprende a partir de uma ampla variedade de ambientes do mundo real sem expor os dados privados subjacentes.

Aprendendo a partir do comportamento ao longo do tempo

Os ataques frequentemente se desenrolam como sequências: uma varredura, depois uma sondagem, depois uma invasão, às vezes ao longo de muitos instantes. O FIDMF se concentra nesses padrões comportamentais em vez de assinaturas simples. Ele usa uma rede neural sensível a sequências capaz de lembrar o que aconteceu anteriormente em uma conexão e um componente de “atenção” que destaca as partes mais importantes de um fluxo de tráfego. Isso ajuda o sistema a focar em características que realmente sinalizam comportamento suspeito, como explosões súbitas de tentativas de conexão ou combinações incomuns de protocolos, em vez de se distrair com variações rotineiras do uso normal.

Preenchendo lacunas com insight sintético e semântico

Redes reais incluem muito mais atividade comum do que ataques, e alguns tipos de ataque são extremamente raros. Treinar um detector com dados tão desbalanceados normalmente faz com que ele perca ameaças incomuns. O FIDMF enfrenta isso de duas maneiras. Primeiro, utiliza técnicas matemáticas para gerar exemplos extras de tipos raros de ataque para que o modelo possa aprender melhor seus padrões. Segundo, emprega modelos generativos orientados por contexto baseado em linguagem para inventar novas variações realistas de ataque que correspondam à forma como especialistas descrevem ameaças. Essa estratégia dupla fornece ao detector muito mais exemplos relevantes para aprender, tornando‑o melhor preparado para identificar intrusões desconhecidas ou “dia‑zero” que diferem de tudo visto antes.

Ensinando máquinas a entender histórias de rede

Uma inovação chave deste trabalho é trazer modelos de linguagem orientados a texto para o mundo da defesa de redes. Muitas características de rede — como nomes de serviço, tipos de protocolo e estados de conexão — carregam significados sutis que códigos numéricos simples não capturam. Os autores convertem esses detalhes categóricos em pequenas frases e as alimentam em modelos de linguagem compactos que produzem representações ricas e sensíveis ao contexto. Essas representações ajudam o detector a captar relações que seriam invisíveis de outra forma, como como certos serviços e flags tendem a aparecer juntos em situações de risco. A mesma tecnologia de linguagem também orienta o gerador de dados sintéticos, garantindo que padrões de ataque inventados permaneçam coerentes e realistas em vez de ruído aleatório.

Explicações claras para analistas humanos

Equipes de segurança têm razão em desconfiar de ferramentas “caixa‑preta” que disparam alertas sem dizer por quê. O FIDMF trata disso combinando seu detector baseado em comportamento com outro modelo de linguagem especializado em explicação. Depois que o sistema marca um evento como suspeito, ele extrai as características que mais contribuíram para a decisão — como uma explosão de conexões curtas ou uso incomum de protocolo — e as transforma em uma narrativa curta e legível. Em testes com revisores especialistas, essas explicações foram avaliadas como compreensíveis e úteis para a resposta a incidentes, ajudando analistas a confiar e agir sobre as conclusões do sistema.

O que os resultados significam para a segurança do dia a dia

Em vários conjuntos de dados de referência amplamente usados, o FIDMF alcançou precisão muito alta, identificando corretamente tráfego normal e malicioso em mais de 99 em cada 100 casos, enquanto deixava os dados brutos nos dispositivos locais. Igualmente importante, lidou muito melhor com tipos raros de ataque do que métodos anteriores e manteve desempenho robusto em diferentes tipos de redes. Para usuários cotidianos, a conclusão é que está se tornando possível construir defesas que não são apenas mais fortes e adaptáveis, mas também mais privadas e mais transparentes. Estruturas como o FIDMF apontam para um futuro em que seus dispositivos colaboram discretamente para mantê‑lo seguro online — sem entregar seus dados ou deixá‑lo no escuro sobre como as decisões são tomadas.

Citação: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

Palavras-chave: detecção de intrusões, aprendizado federado, cibersegurança, aprendizado profundo, grandes modelos de linguagem