Clear Sky Science · pt

Um esquema robusto de marcação zero e signcryption para proteção de direitos autorais de imagens e verificação de licença

Por que proteger imagens sem alterá‑las é importante

A medicina moderna e a mídia online dependem de imagens que precisam permanecer perfeitamente fiéis à realidade. Exames de radiologia orientam decisões de vida ou morte, e fotos e gráficos de alta qualidade sustentam trabalhos criativos e atividades comerciais. Ainda assim, essas imagens são copiadas, editadas e compartilhadas em redes onde a propriedade pode ser contestada e licenças facilmente abusadas. A marcação tradicional insere um sinal dentro da imagem alterando ligeiramente seus pixels, o que costuma ser inaceitável no uso médico e continua vulnerável a edições severas. Este artigo apresenta um método para provar quem possui uma imagem e quem tem permissão para usá‑la — sem alterar um único pixel — mantendo resistência mesmo quando a imagem é rotacionada, recortada, comprimida ou atacada de outras formas.

Como reivindicar propriedade sem tocar na imagem

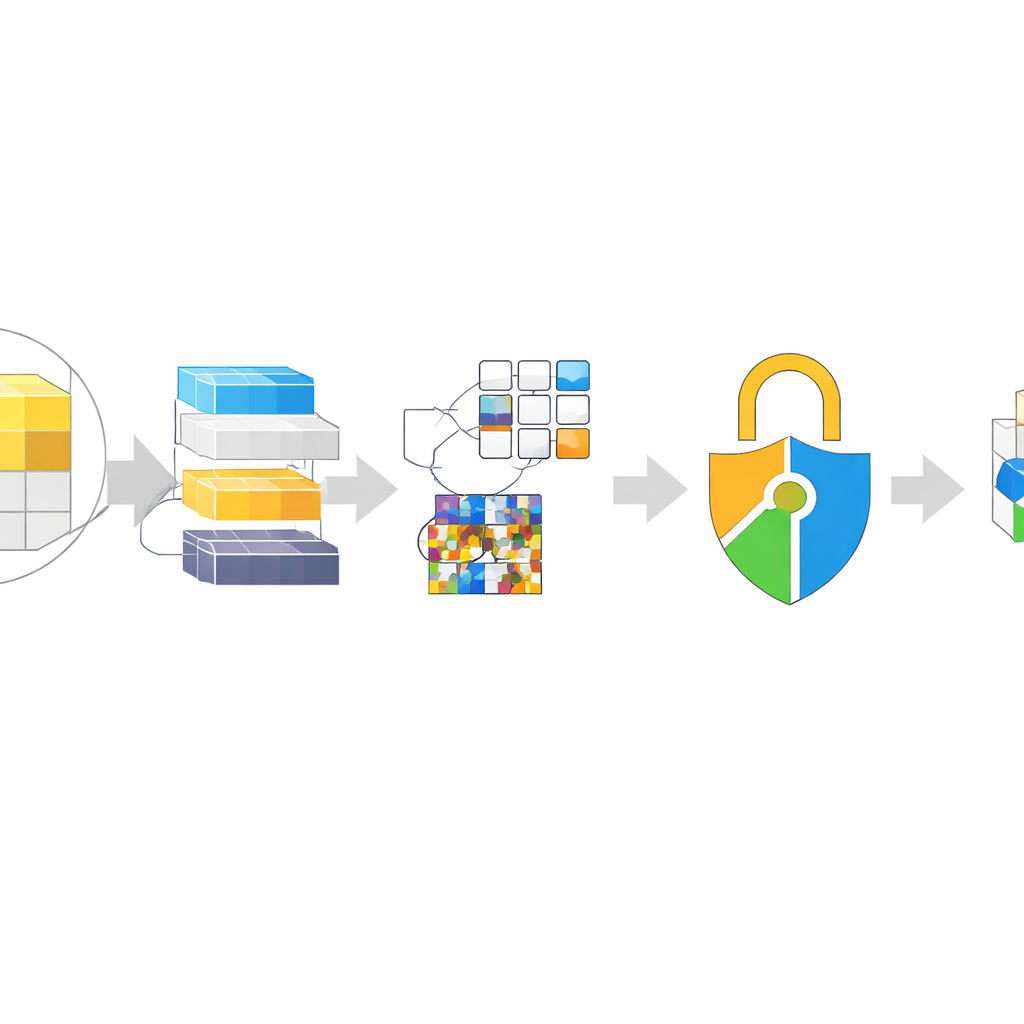

A ideia central chama‑se marcação zero (zero‑watermarking). Em vez de injetar um sinal na própria imagem, o sistema analisa a imagem e constrói uma espécie de impressão digital a partir de seus detalhes mais estáveis. Essas impressões são então combinadas matematicamente com um logotipo secreto que representa o proprietário. O resultado combinado é armazenado em um banco de dados separado gerido por uma autoridade certificadora, não dentro da imagem. Quando surge uma disputa, a autoridade pode recomputar a impressão a partir da imagem suspeita e compará‑la com o registro armazenado. Se houver correspondência, a propriedade é confirmada, enquanto a imagem original que médicos, artistas ou empresas utilizam nunca foi alterada.

Escolhendo as partes mais informativas da imagem

Um desafio importante é garantir que a impressão sobreviva a mudanças do mundo real, como rotação, redimensionamento ou ruído. Os autores tratam isso escolhendo cuidadosamente em quais partes da imagem confiar. Primeiro, um algoritmo busca pontos visualmente distintivos — pequenos cantos, bordas ou padrões que tendem a reaparecer mesmo se a imagem for ampliada ou rotacionada. Ao redor de cada ponto desses, um pequeno bloco é examinado e sua “riqueza informacional” é medida. Apenas os blocos com a estrutura mais complexa são mantidos. A partir dessas zonas selecionadas, uma análise de frequência em duas etapas destila um padrão compacto que funciona como um documento de identidade robusto para essa sub‑região. Muitos desses cartões de identificação locais são produzidos pela imagem, de modo que, mesmo que algumas áreas sejam recortadas ou desfocadas, suficientes sobrevivem para reconstruir o logotipo do proprietário.

Trancando a marca com criptografia moderna

Armazenar esses códigos de marcação zero em um banco de dados central cria outro risco: se um atacante acessar o banco, pode tentar forjar ou reverter registros de propriedade. Para combater isso, os autores envolvem cada código local em um procedimento combinado de criptografia e assinatura conhecido como signcryption. Aqui, o padrão de características e o logotipo embaralhado são fundidos e então protegidos usando um método de chave pública relacionado à criptografia ElGamal. Cada registro armazenado está vinculado não apenas à imagem, mas também às chaves do proprietário e, quando uma licença é emitida, às chaves do usuário autorizado. Mesmo se o banco de dados for comprometido, o invasor não pode ler a marca subjacente nem alterar de forma convincente quem possui ou pode usar uma imagem sem quebrar proteções criptográficas robustas.

Resistindo a ataques reais sobre imagens

Os pesquisadores testaram o esquema em uma coleção de exames médicos e fotos coloridas padrão, submetendo‑as a muitas transformações comuns: adição de ruído, compressão JPEG, desfoque por filtros, rotações por ângulos grandes, redimensionamento, deslocamento e recorte. Para cada imagem atacada, tentaram recuperar o logotipo e mediram o quão próximo ele ficou do original. Na maioria das mudanças geométricas e de processamento cotidiano, a similaridade permaneceu quase perfeita, superando claramente um método recente de ponta. A camada criptográfica extra adicionou apenas alguns milésimos de segundo por imagem — insignificante em comparação com o tempo necessário para a própria análise da imagem — sugerindo que o método é viável para sistemas hospitalares e grandes plataformas de direitos autorais.

O que isso significa para o uso cotidiano de imagens

Em termos simples, o artigo demonstra que é possível provar quem possui uma imagem e quem tem permissão para usá‑la sem nunca alterar a imagem, e manter essa prova forte mesmo quando a foto é amplamente editada. Ao combinar a seleção inteligente das regiões mais informativas da imagem com uma impressão digital matemática robusta e uma etapa integrada de criptografia mais assinatura, o esquema oferece robustez técnica e confiança compatível com requisitos legais. Embora ainda haja espaço para melhorar sua resistência a ruídos extremos e para acelerar a verificação em coleções massivas de imagens, essa abordagem aponta para sistemas futuros em que exames médicos e mídias valiosas possam circular livremente enquanto suas origens e direitos de uso permanecem firmemente ancorados.

Citação: Hung, P.T., Thanh, T.M. A robust zero-watermarking and signcryption scheme for image copyright protection and license verification. Sci Rep 16, 9103 (2026). https://doi.org/10.1038/s41598-026-38991-w

Palavras-chave: direitos autorais de imagem, segurança em imagens médicas, marca d'água digital, marca d'água zero, signcryption