Clear Sky Science · pt

Um novo mapa quadrático de Chebyshev 1D potenciadoo para criptografia de imagens usando permutação-difusão dinâmica

Por que ocultar imagens realmente importa

Enviamos fotos o tempo todo — para médicos, bancos, portais governamentais ou backups em nuvem — muitas vezes sem pensar em quem mais pode vê‑las. Mas imagens de exames médicos, instalações militares ou documentos de identificação podem ser extremamente sensíveis. Se alguém interceptá‑las ou as alterar minimamente, as consequências podem ser graves. Este artigo apresenta uma nova forma de embaralhar imagens digitais de modo tão completo que até atacantes determinados terão extrema dificuldade para inferir, analisar ou manipular o que elas contêm.

Uma nova maneira de gerar caos digital

No cerne do trabalho está uma nova receita matemática que os autores chamam de “Mapa Quadrático de Chebyshev 1D Potenciado”. Apesar do nome intimidador, trata‑se basicamente de uma fórmula compacta que, quando aplicada repetidamente, produz uma sequência de números com comportamento caótico: mudanças pequenas na inicialização crescem até gerar resultados completamente diferentes. Fórmulas caóticas clássicas já são usadas em criptografia, mas muitas têm pontos fracos: comportam‑se de forma caótica apenas em faixas estreitas de parâmetros, podem ser previsíveis em certas condições ou não reagem com força suficiente a pequenas variações. O novo mapa foi projetado para evitar esses problemas ao combinar dois ingredientes caóticos bem conhecidos de forma potenciada, ou amplificada, controlada por apenas dois parâmetros ajustáveis.

Avaliação da intensidade do caos

Para ser útil em segurança, o caos precisa ser tanto forte quanto mensurável. Os pesquisadores, portanto, submeteram o novo mapa a uma extensa série de testes dinâmicos. Eles examinaram quão rápido valores próximos divergem (exponencial de Lyapunov), como o comportamento do sistema muda quando os parâmetros variam (diagramas de bifurcação) e quão complexos seus padrões geométricos se tornam (dimensão de correlação e seções de Poincaré). Também aplicaram diagnósticos modernos de caos, como o chamado teste 0–1, além de várias noções de entropia que quantificam a aleatoriedade. Em amplas faixas de parâmetros, o novo mapa manteve grandes expoentes de Lyapunov positivos, alta entropia e padrões irregulares e não repetitivos, superando vários mapas caóticos estabelecidos. Testes de aleatoriedade usados por órgãos de padronização para avaliar geradores criptográficos de números aleatórios confirmaram que as sequências produzidas por este mapa parecem estatisticamente indistinguíveis de ruído ideal.

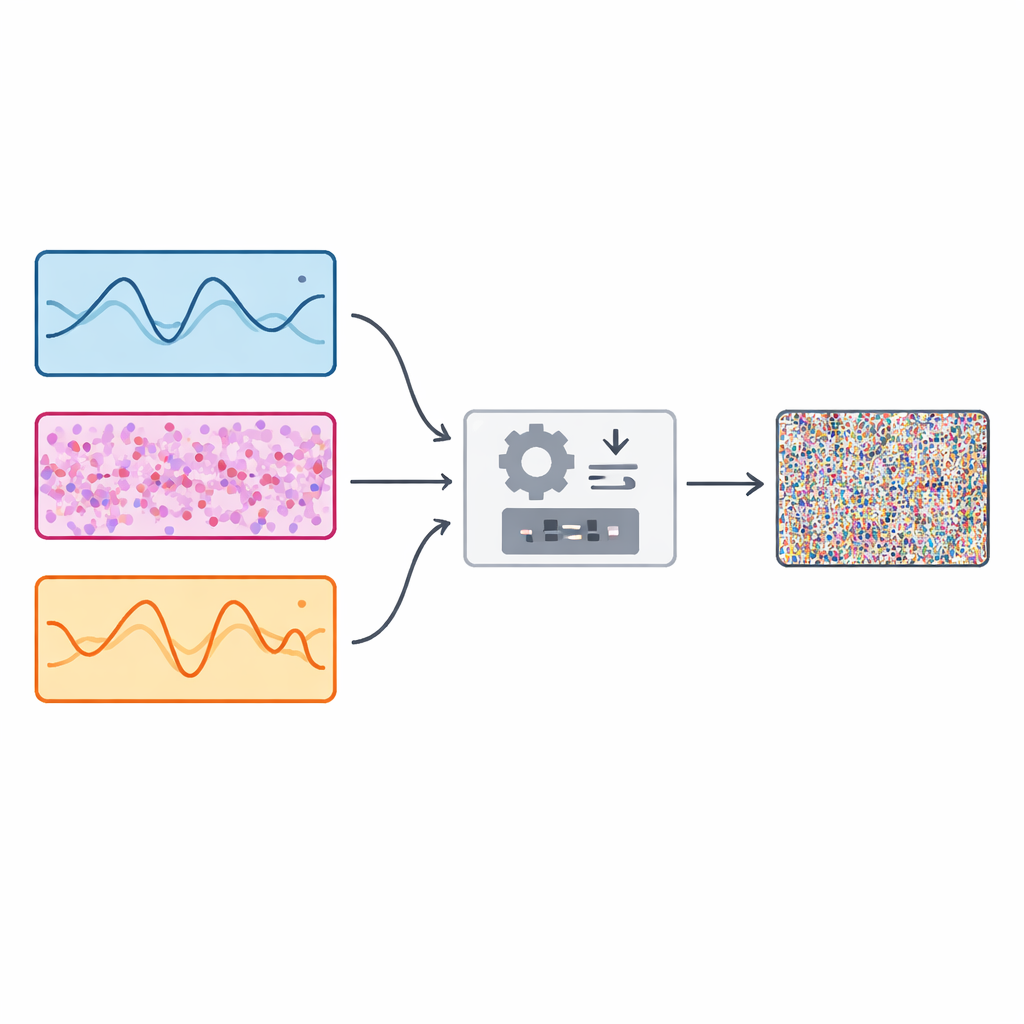

Das equações a um cadeado prático para imagens

Com base nesse motor caótico, os autores projetaram um esquema de criptografia de imagens que chamam de D3CM‑IES. Em vez de depender de uma única fonte de caos, o sistema executa três geradores caóticos diferentes em paralelo, incluindo o novo mapa e outros dois baseados em funções seno e tangente. Para cada pixel de uma imagem, o algoritmo escolhe dinamicamente uma dessas três sequências caóticas para orientar as etapas de criptografia. Primeiro, uma etapa de permutação embaralha os pixels em novas posições num padrão que parece aleatório, mas só é exatamente reproduzível se a chave secreta for conhecida. Em seguida, uma etapa de difusão altera a intensidade de cada pixel, usando números caóticos para deslocar valores quase como se ruído tivesse sido adicionado. Como a fonte caótica escolhida muda de pixel para pixel, a transformação global é altamente irregular e difícil de inverter sem a chave e os parâmetros exatos.

Submetendo o cadeado a testes

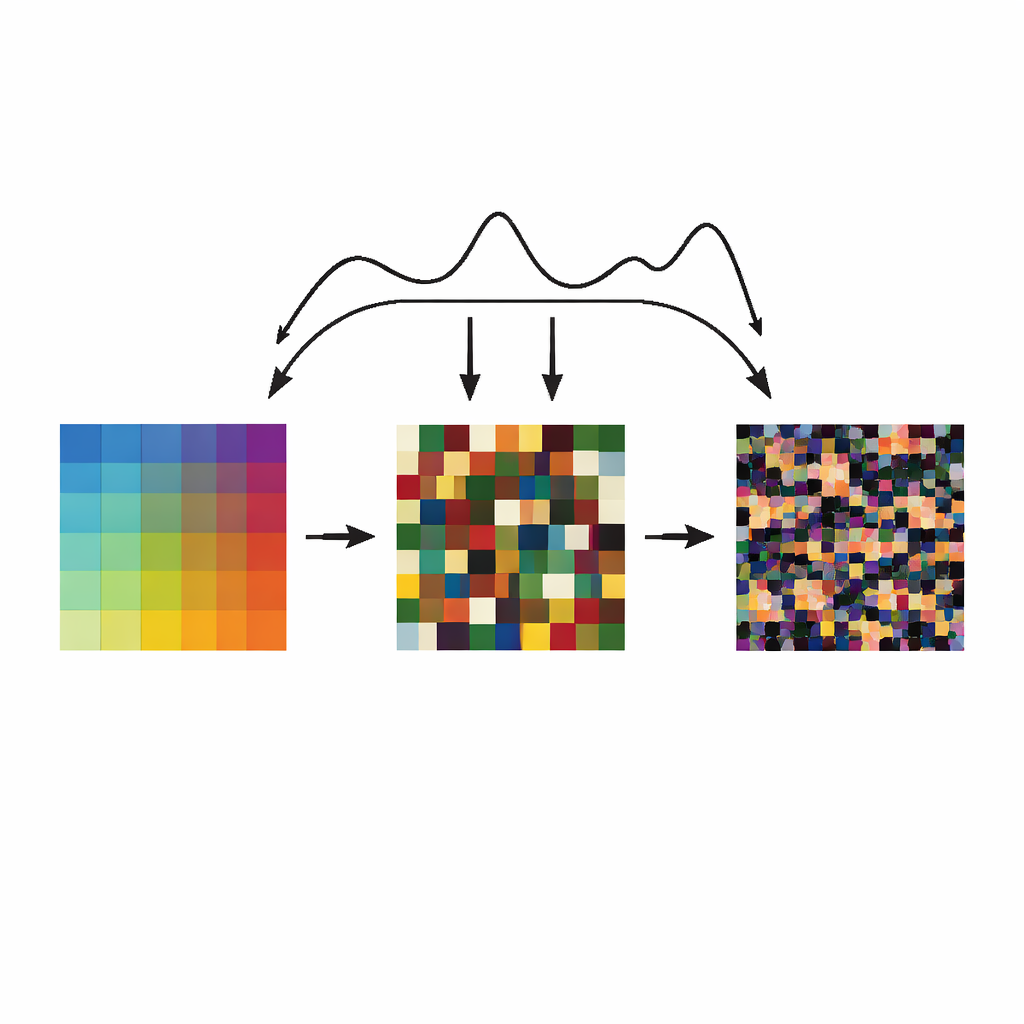

A equipe verificou se o esquema realmente oculta estrutura realizando uma bateria de avaliações de segurança e qualidade de imagem. Quando criptografam imagens de teste padrão, as imagens resultantes se assemelham a estática multicolorida pura, e medidas estatísticas mostram quase nenhuma correlação entre pixels vizinhos. Histogramas — as contagens de quão frequentemente cada nível de intensidade aparece — achatam‑se, o que significa que atacantes não podem explorar padrões visíveis. Quando alteram um único pixel na imagem original, quase todos os pixels na versão criptografada mudam, e a magnitude da mudança de intensidade pela imagem fica próxima do ideal teórico para resistir a ataques diferenciais. O método também passa por testes de texto simples escolhido, nos quais atacantes podem selecionar imagens de entrada especiais como totalmente pretas ou totalmente brancas; mesmo nesses casos, as imagens cifradas parecem aleatórias e sem relação. Ao mesmo tempo, o algoritmo permanece eficiente: com otimizações de software simples, ele pode criptografar imagens de tamanho médio em bem menos de um segundo em um laptop padrão, e suas operações se prestam a acelerações adicionais em chips gráficos ou hardware dedicado.

O que isso significa para a segurança do dia a dia

Em essência, o artigo mostra que, ao conceber e analisar cuidadosamente uma nova fórmula caótica e integrá‑la dinamicamente com outras duas, podemos construir um “cadeado” para imagens que é tanto mais forte quanto mais flexível do que muitos projetos existentes. O novo sistema transforma imagens comuns em padrões semelhantes a ruído que revelam quase nada, mesmo sob sondagens matemáticas sofisticadas, mantendo‑se leve o bastante para uso em tempo real em dispositivos e sistemas de comunicação. Para quem se preocupa com a privacidade e a integridade de dados visuais — da telemedicina e câmeras inteligentes a satélites e drones — este trabalho aponta para maneiras mais seguras de proteger o que nossas imagens revelam.

Citação: Sarra, B., Sun, H., Dua, M. et al. A novel 1D powered Chebyshev quadratic map-based image encryption using dynamic permutation-diffusion. Sci Rep 16, 9469 (2026). https://doi.org/10.1038/s41598-026-38483-x

Palavras-chave: criptografia de imagens, mapas caóticos, privacidade digital, imagens seguras, criptografia