Clear Sky Science · pt

Aprendizado de máquina em conjunto para detecção proativa de ransomware Android usando tráfego de rede

Por que o bate-papo da internet do seu telefone importa

Nossos smartphones conversam silenciosamente com a internet o dia todo. Nesse tráfego, cibercriminosos podem infiltrar um tipo perigoso de ataque chamado ransomware, que bloqueia seus arquivos ou até o aparelho inteiro até que você pague um resgate. Este artigo explora como observar com atenção esse tráfego de rede — e não os próprios aplicativos — pode expor ransomware para Android cedo, usando um conjunto de modelos de aprendizado de máquina que aprendem e se adaptam conforme os criminosos mudam suas técnicas.

Como o ransomware sequestra um telefone Android

O ransomware normalmente começa com um erro simples: instalar um app que parece inofensivo de uma loja de terceiros, clicar em um link numa mensagem ou aceitar uma atualização falsa. Uma vez no aparelho, o app solicita permissões amplas, como acesso ao armazenamento, câmera, microfone ou controles do sistema. Com essas permissões concedidas, ele criptografa silenciosamente fotos, documentos e mensagens, e pode enviar dados sensíveis para servidores remotos. Só então revela sua verdadeira natureza, exibindo uma tela de bloqueio ou uma mensagem de aviso e exigindo pagamento, muitas vezes em criptomoeda, para restaurar o acesso. Algumas variantes são projetadas para sobreviver a tentativas de remoção, tornando-as especialmente difíceis de eliminar e transformando um momento de desatenção em dias de interrupção para pessoas e empresas.

Observando o fluxo em vez dos arquivos

Ferramentas antivírus tradicionais procuram “assinaturas” de código malicioso conhecidas, o que funciona mal quando atacantes reescrevem e disfarçam constantemente seu software. Este estudo segue um caminho diferente: foca em metadados de tráfego de rede — números que descrevem como os dados entram e saem do telefone, como tamanhos de pacotes, tempo entre pacotes e padrões de conexão. Usando mais de 200.000 registros de tráfego que incluem atividade normal e dez famílias notórias de ransomware, os autores constroem um sistema que aprende o ritmo característico do ransomware: explosões súbitas de tráfego, durações de conexão incomuns ou combinações estranhas de flags técnicos que raramente aparecem no uso cotidiano. Como esse método observa o comportamento em vez do código, ele pode identificar famílias novas ou modificadas de ransomware que nunca foram catalogadas antes.

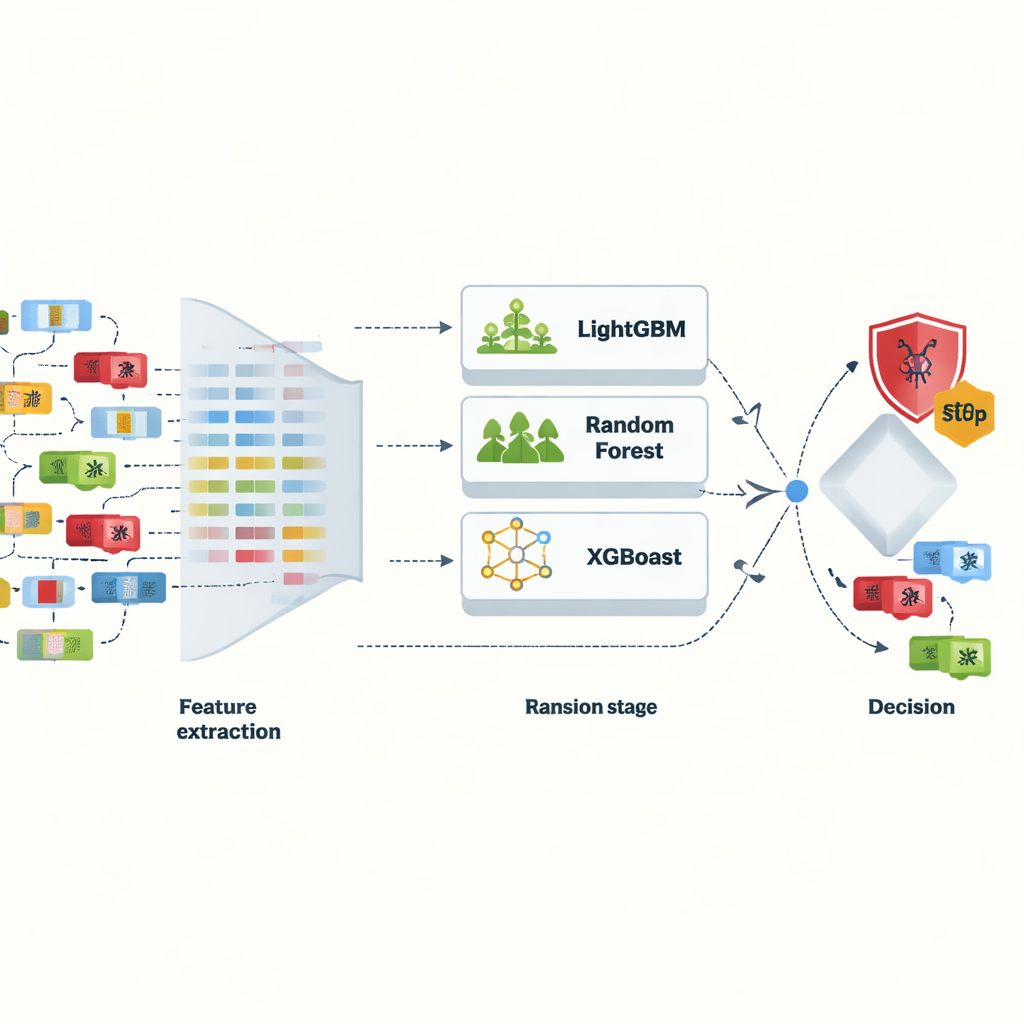

Construindo um time de “juízes” digitais

Em vez de confiar em um único modelo, os pesquisadores combinam várias abordagens de aprendizado de máquina — Light Gradient Boosting Machine, XGBoost, Random Forest e outras — em um ensemble, como consultar um painel de especialistas em vez de um revisor solitário. Eles primeiro limpam e normalizam os dados, depois selecionam as características mais informativas usando um pipeline em três etapas que filtra, testa e classifica atributos de rede. Técnicas como SMOTE são usadas para balancear o conjunto de dados para que exemplos de ransomware não se percam diante do tráfego comum. Após ajustes cuidadosos e validação cruzada em cinco partes, os modelos são comparados frente a frente. O LightGBM, em particular, entrega desempenho impressionante, distinguindo corretamente ransomware de tráfego benigno em quase todos os casos de teste, enquanto usa um conjunto relativamente pequeno e eficiente de recursos adequado para uso em tempo real em dispositivos com recursos limitados.

Abrindo a caixa-preta para analistas humanos

A alta acurácia por si só não basta para equipes de segurança, que precisam entender por que um sistema sinalizou uma conexão como perigosa. Para isso, os autores aplicam ferramentas de IA explicável chamadas SHAP e LIME. Esses métodos revelam quais padrões de tráfego mais influenciaram cada decisão — por exemplo, intervalos extremamente curtos entre pacotes que lembram criptografia em alta velocidade, ou fluxos de dados incomumente longos que sugerem exfiltração para um servidor remoto. Ao mapear tais características para táticas conhecidas de atacantes catalogadas no framework MITRE ATT&CK, os alertas do sistema deixam de ser apenas respostas sim/não; tornam-se pistas que investigadores podem seguir. Essa transparência facilita confiar no modelo, refinar regras de defesa e responder mais rapidamente quando uma nova onda de ransomware aparece.

Mantendo-se adaptável conforme os atacantes evoluem

Os cibercriminosos não ficam parados, então um modelo treinado uma única vez perderá gradualmente sua eficácia conforme o ransomware evolui. Para investigar como permanecer atualizado, os pesquisadores simulam a passagem do tempo dividindo seus dados de tráfego em cinco blocos cronológicos e atualizando um modelo LightGBM passo a passo, imitando um cenário de aprendizado online. Enquanto a acurácia de um modelo estático se deteriora nesse cenário mutável, a versão atualizada incrementalmente mantém desempenho mais forte, embora ainda perca algum terreno no bloco final. Este experimento destaca tanto o valor quanto os limites do aprendizado incremental: atualizações contínuas ajudam, mas a robustez de longo prazo ainda exigirá retreinamentos periódicos ou estratégias adaptativas mais avançadas, especialmente à medida que atacantes inventam novas formas de se esconder em ambientes de rede criptografados e ruidosos.

O que isso significa para usuários comuns

Para não-especialistas, a mensagem é tranquilizadora: ao prestar atenção em como os dados se movimentam em vez de tentar catalogar todo arquivo malicioso possível, as ferramentas de segurança podem detectar ransomware para Android de forma rápida e precisa — mesmo quando ele muda de forma. A estrutura proposta neste artigo mostra que um ensemble bem projetado de modelos de aprendizado de máquina, apoiado por tratamento cuidadoso dos dados e explicações claras, pode formar a espinha dorsal de uma proteção prática e em tempo real para dispositivos móveis. Embora mais trabalho seja necessário para endurecer esses métodos contra ameaças futuras e executá-los de forma eficiente em telefones e dispositivos de ponta, este estudo aponta para um futuro em que os padrões sutis no tráfego de rede do seu telefone sirvam como um sistema de alerta precoce, bloqueando silenciosamente o ransomware antes que ele tenha a chance de travar sua vida digital.

Citação: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Palavras-chave: Ransomware Android, análise de tráfego de rede, segurança por aprendizado de máquina, modelos em conjunto, cibersegurança móvel