Clear Sky Science · pt

Contrato inteligente impulsionado por blockchain com protocolo de troca de chaves para comunicação segura dispositivo-a-dispositivo usando estruturas K-árias de árvore Verkle

Por que gadgets conversadores precisam de melhores seguranças

Bilhões de aparelhos do dia a dia — celulares, sensores, medidores e dispositivos médicos — agora se comunicam sem fio. Frequentemente eles precisam passar por uma estação base central, que pode ser lenta, sobrecarregada ou até inviabilizada em uma catástrofe. Este artigo explora uma nova forma para dispositivos próximos se comunicarem diretamente, manter os bisbilhoteiros fora e registrar quem disse o quê usando uma forma de blockchain que economiza energia. Para o leitor, oferece um vislumbre de como as conversas invisíveis entre aparelhos em breve podem se tornar tanto mais rápidas quanto mais difíceis de invadir.

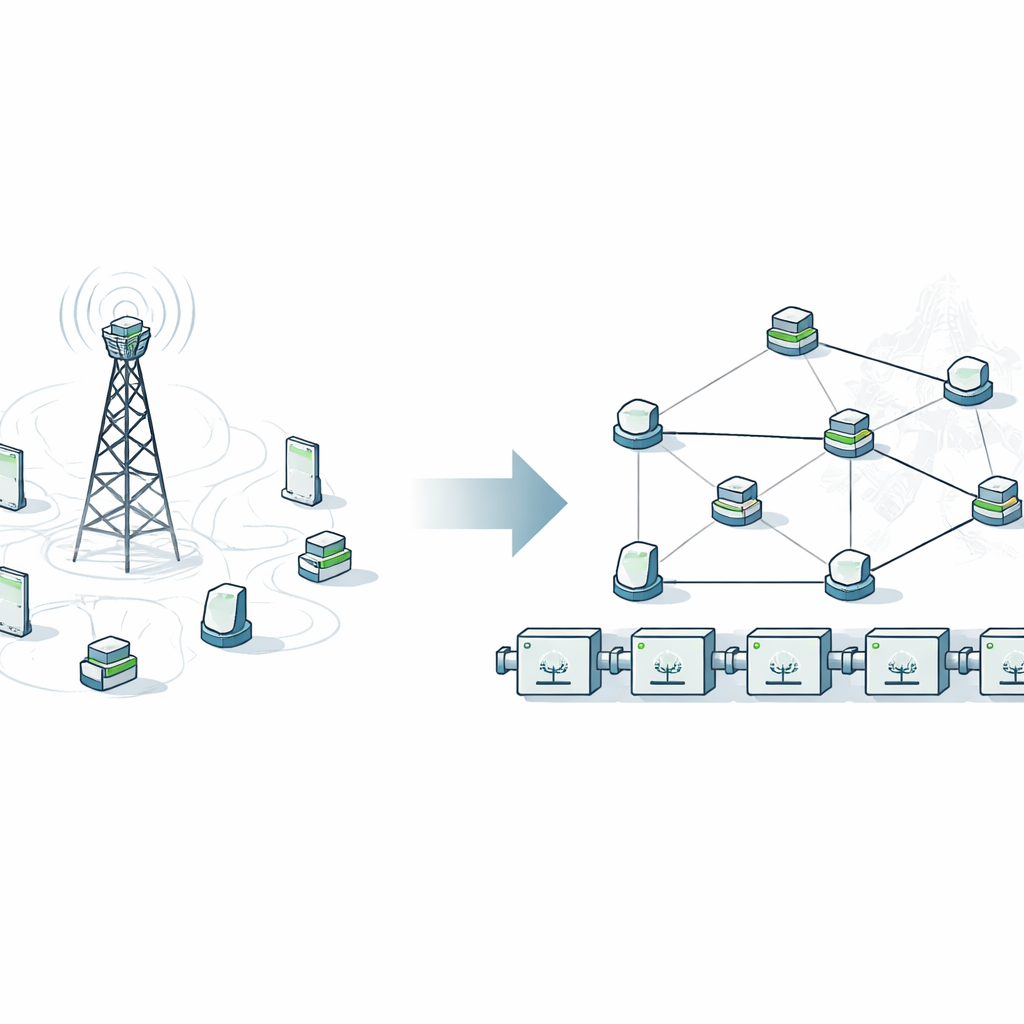

Das rodovias lotadas às ruas laterais locais

Hoje, até dois celulares sentados a poucos metros de distância tipicamente enviam suas mensagens para uma torre de celular e as recebem de volta. Esse trajeto contornante perde tempo e congestiona a rede, especialmente à medida que aplicações 5G e “além do 5G” exigem respostas instantâneas. Os autores concentram‑se na comunicação “dispositivo‑a‑dispositivo”, onde aparelhos se conectam diretamente como vizinhos conversando por cima de uma cerca. Esse atalho local pode aumentar a velocidade, economizar bateria e evitar que a rede mais ampla fique congestionada, o que é vital em emergências quando estações base podem falhar.

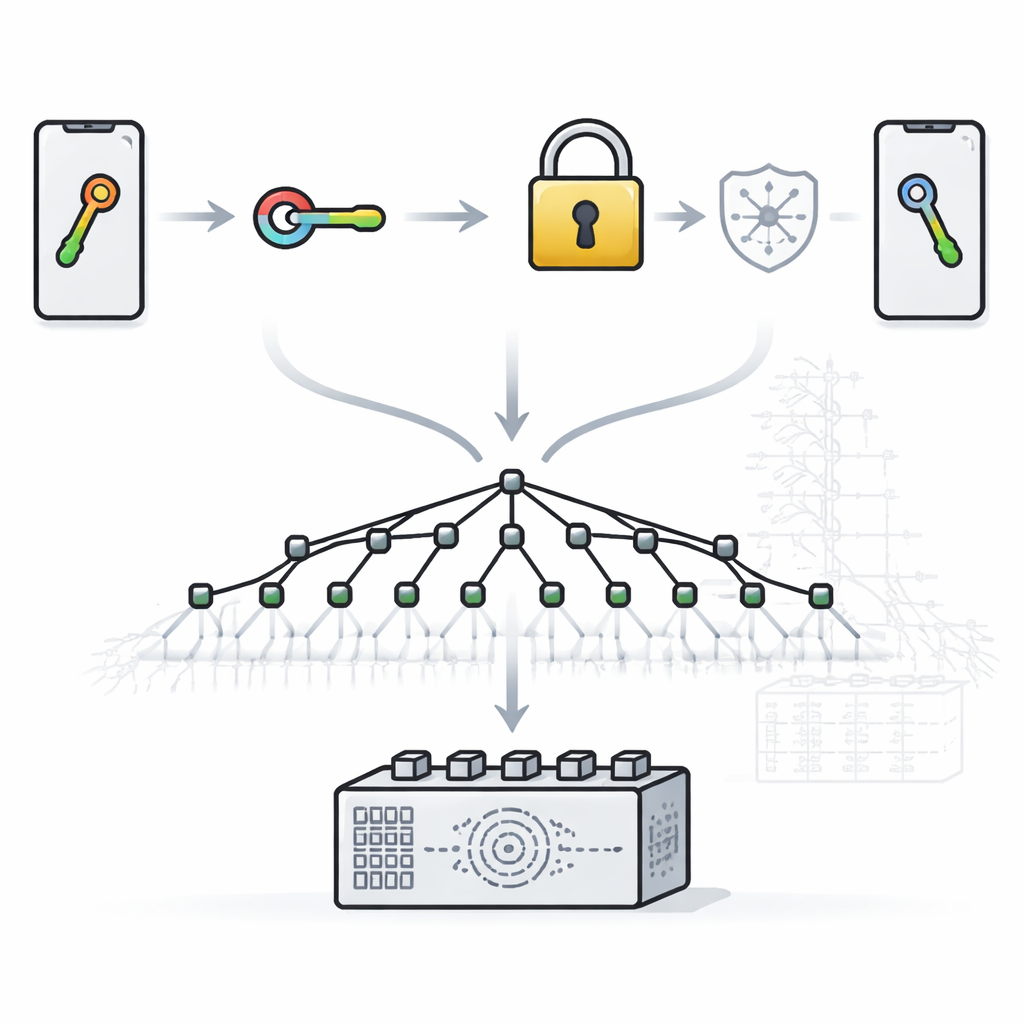

Guardando segredos em um bairro hostil

Permitir que dispositivos conversem diretamente também os torna alvos tentadores. Atacantes podem tentar intrometer‑se no meio da conversa, reproduzir mensagens antigas ou fingir ser outra pessoa. Para se defender, os pesquisadores constroem seu sistema sobre um truque matemático bem conhecido chamado Diffie–Hellman por Curvas Elípticas. Em termos simples, cada dispositivo cria seu próprio “cadeado” privado e uma “chave” pública. Ao trocar apenas as partes públicas, ambos os lados chegam independentemente ao mesmo segredo compartilhado sem nunca o revelar. Esse segredo alimenta então um método de criptografia (AES‑256) de modo que, mesmo se alguém captar o tráfego sem fio, o conteúdo permaneça ilegível.

Contratos inteligentes como árbitros imparciais

O próximo desafio é a confiança. Como um dispositivo pode ter certeza de que a chave pública de um estranho é genuína e não foi trocada por um atacante? A equipe recorre ao blockchain e a contratos inteligentes — código autoexecutável armazenado em um livro-razão compartilhado. Os dispositivos registram sua identidade e chave pública em um contrato numa rede ao estilo Ethereum. Quando dois aparelhos querem conversar, o contrato verifica se ambos são conhecidos e autorizados, os ajuda a estabelecer uma sessão segura e registra eventos-chave. Como o livro-razão é compartilhado e resistente a adulterações, torna‑se muito difícil para um atacante forjar identidades ou reescrever silenciosamente o histórico.

Enxugando o fardo do blockchain

Blockchains clássicos armazenam resumos de transações em uma estrutura chamada árvore Merkle, que prova que uma entrada dada está realmente dentro de um bloco. Embora robustas, essas árvores podem exigir “provas” grandes e tempo extra para verificar, particularmente à medida que o sistema escala a milhões ou bilhões de entradas. Os autores substituem isso por uma estrutura mais nova chamada árvore Verkle, que usa um comprometimento matemático diferente por baixo. Ao permitir que cada nó da árvore tenha muitos filhos (uma estrutura k‑ária), a árvore fica mais baixa e suas provas mais compactas. Simulações mostram que, para o mesmo nível de segurança, provas baseadas em Verkle podem ser até 33 vezes menores que as construídas a partir de árvores Merkle e validar aproximadamente duas vezes mais rápido.

Juntando as peças na prática

Para testar o projeto completo, a equipe implementou os contratos inteligentes em Solidity em um ambiente de teste privado Ethereum e executou os passos criptográficos em Python em um processador de classe Internet das Coisas. Compararam seu método de troca de chaves com padrões mais antigos como RSA e esquemas tradicionais de curva elíptica. Embora todos ofereçam segurança teórica semelhante, o RSA requer chaves muito maiores e consome mais tempo e energia. Seu arranjo Diffie–Hellman por Curva Elíptica, por contraste, usou chaves compactas, trocou‑as em poucos milésimos de segundo e consumiu menos energia. Combinado com o livro-razão em árvore Verkle, entregou baixa latência de comunicação, reduziu as necessidades de armazenamento do blockchain e ofereceu forte proteção contra uma ampla gama de ataques, incluindo man‑in‑the‑middle, replay e tentativas de personificação.

O que isso significa para a vida conectada cotidiana

Em termos práticos, o estudo mostra que nossos aparelhos podem comunicar‑se direta e seguramente sem depender tanto de torres distantes ou servidores centrais frágeis. Ao combinar criptografia eficiente, acordos automatizados em blockchain e uma forma mais enxuta de organizar os dados do livro-razão, os autores delineiam um caminho para conversas seguras, rápidas e escaláveis entre bilhões de dispositivos. No futuro, planejam reforçar ainda mais essa abordagem contra ameaças emergentes da era quântica, com o objetivo de manter os “sussurros” digitais entre dispositivos privados e confiáveis por muitos anos.

Citação: Simbu, A., Nandakumar, S. & Saravanan, K. Blockchain-driven smart contract with key exchange protocol for secure device-to-device communication using verkle tree K-ary structures. Sci Rep 16, 9470 (2026). https://doi.org/10.1038/s41598-026-38035-3

Palavras-chave: comunicação dispositivo-a-dispositivo, segurança em blockchain, contratos inteligentes, troca de chaves por curva elíptica, árvore Verkle