Clear Sky Science · pt

Pesquisa sobre estratégia de proteção de redes de infraestrutura baseada no jogo de Stackelberg bayesiano sob condições assimétricas

Por que proteger linhas vitais ocultas é importante

Energia elétrica, transporte, comunicações e sistemas de água são as linhas vitais ocultas que mantêm a sociedade moderna funcionando. Ainda assim, incidentes recentes — de apagões a ataques a pontes e usinas — mostram quão vulneráveis essas redes interconectadas podem ser. Este estudo faz uma pergunta simples, porém vital: se atacantes determinados estão sondando esses sistemas, como os defensores podem usar recursos limitados, além de um pouco de engodo inteligente, para manter as luzes acesas e os trens em operação? Valendo-se de ideias da ciência das redes e da tomada de decisão estratégica, os autores propõem uma maneira de enganar atacantes ao mesmo tempo em que planejam para adversários tanto racionais quanto impulsivos.

Ver a infraestrutura como uma teia de conexões

O artigo trata a infraestrutura crítica como uma teia de nós e ligações: estações de energia, hubs de comunicação e junções de transporte conectados por cabos, tubos e rotas. Como tanto depende desses sistemas entrelaçados, a falha de um único nó-chave pode desencadear colapsos em cascata. Métodos de proteção anteriores frequentemente supunham que os defensores simplesmente reagem depois que algo dá errado, ou que conhecem probabilidades fixas de falha para cada componente. Eles também tendiam a tratar os atacantes como jogadores perfeitamente racionais e oniscientes. Os autores argumentam que os confrontos do mundo real são mais confusos: a informação é incompleta, os atacantes têm metas e recursos distintos, e as decisões humanas podem ficar longe de uma lógica perfeita.

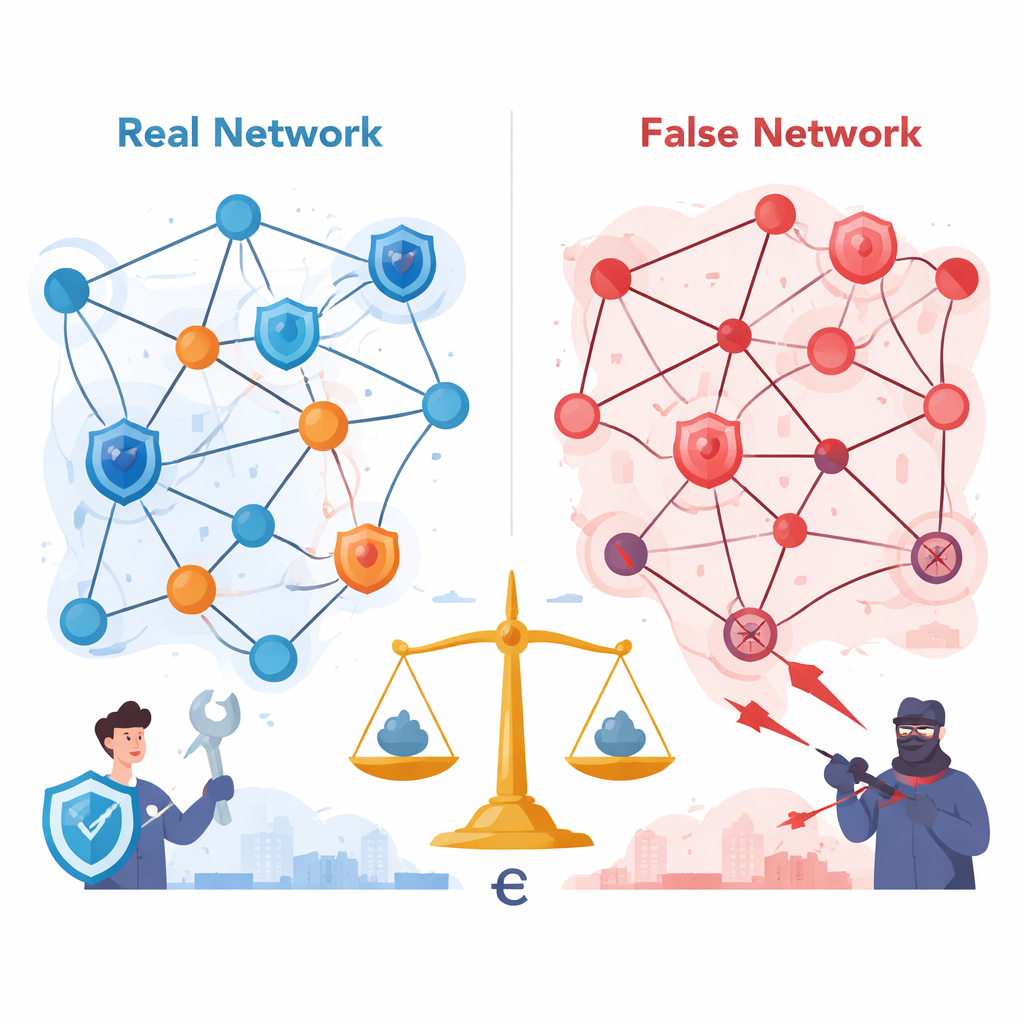

Superar atacantes com um mapa falso

Em vez de apenas reforçar pontos fracos conhecidos, os autores exploram a ideia de uma “defesa ativa”: deixar que o atacante veja uma versão ligeiramente errada da rede. Eles definem uma rede falsa, uma cópia cuidadosamente alterada do sistema real. Nessa rede camuflada, algumas conexões genuínas são ocultadas e alguns links falsos são adicionados, de modo que a rede ainda “pareça” realista, mas seus pontos aparentes de vulnerabilidade sejam deslocados para longe dos nós verdadeiramente críticos. Para projetar essa decepção sem reescrever manualmente centenas de regras, eles usam uma rede neural convolucional de grafos que aprende padrões estruturais a partir da infraestrutura real. Em seguida, ela sugere quais links adicionar ou ocultar para que o mapa falso seja convincente e direcione os atacantes a alvos menos prejudiciais.

Planejando para muitos tipos de atacantes

Sabendo que nem todos os adversários pensam da mesma forma, o estudo distingue entre atacantes de curto prazo e de longo prazo. Atacantes de curto prazo querem causar a maior interrupção imediata, como reduzir a maior parte ainda funcional da rede. Atacantes de longo prazo se preocupam mais em degradar a capacidade geral ao longo do tempo. Os autores enquadram esses comportamentos num modelo de decisão “líder–seguidor”: os defensores primeiro escolhem um padrão misto de proteção na rede, e então os atacantes escolhem a forma de ataque preferida após observar esse padrão. Como o defensor não sabe qual tipo de atacante aparecerá, eles atribuem probabilidades a cada tipo e computam estratégias que funcionam razoavelmente bem em média entre eles.

Ponderando escolhas imperfeitas e até irracionais

Atacantes reais nem sempre escolhem o movimento matematicamente ótimo — podem subestimar riscos, tomar decisões apressadas ou ser influenciados por vieses. Para refletir isso, os autores introduzem o conceito de “forte equilíbrio ε”. Aqui, ε mede o quanto a escolha do atacante pode se afastar do melhor resultado possível. O defensor então planeja para o pior caso dentro dessa faixa de respostas quase ótimas, assumindo efetivamente que o atacante pode se comportar de forma um tanto errática, mas não completamente aleatória. Usando um procedimento de otimização especializado, eles calculam estratégias de defesa que mantêm o benefício esperado mínimo do defensor relativamente alto, mesmo quando os atacantes são parcialmente irracionais. Simulações em uma rede de teste com 500 nós mostram que essas estratégias tornam os resultados do defensor mais estáveis e reduzem o risco de surpresas desastrosas.

Quão eficaz é a decepção na prática

Os autores comparam suas redes falsas aprendidas com duas maneiras mais simples de adicionar e deletar links: alterações aleatórias e mudanças baseadas apenas na importância dos nós. Seu método move um pouco menos de links que um esquema aleatório, mas produz um benefício defensivo substancialmente maior, e oferece melhor custo-benefício do que a abordagem baseada em grau. Quando nenhuma camuflagem é usada, ataques ótimos podem danificar muito o sistema assim que os recursos do atacante atingem um nível moderado. Com as redes falsas propostas e estratégias defensivas baseadas no forte equilíbrio ε, uma porção significativa do dano potencial é desviada para partes menos críticas do sistema, elevando o benefício médio do defensor e reduzindo a vulnerabilidade efetiva da rede real.

O que isso significa para a segurança do dia a dia

Para um leitor leigo, a mensagem central é que os defensores da infraestrutura crítica não precisam ser mais fortes em todos os pontos; podem ser mais inteligentes. Moldando cuidadosamente o que os atacantes veem e planejando para múltiplos tipos de atacantes que nem sempre agem logicamente, é possível deslocar ataques para longe de componentes realmente vitais e amortecer o impacto de falhas que ocorram. Embora o artigo se concentre em modelos e simulações, suas ideias apontam para ferramentas de segurança futuras que combinam decepção, probabilidade e análise de redes para manter serviços essenciais resilientes diante de ameaças imprevisíveis.

Citação: Zhang, J., Gao, Y., Kang, W. et al. Research on infrastructure network protection strategy based on bayesian stackelberg game under asymmetric conditions. Sci Rep 16, 7045 (2026). https://doi.org/10.1038/s41598-026-37843-x

Palavras-chave: infraestrutura crítica, segurança de rede, teoria dos jogos, defesa por engano, falhas em cascata