Clear Sky Science · pt

Melhorando a segurança no IoMT usando TinyGAN federado para detecção de malware leve e precisa

Por que uma segurança mais inteligente importa para dispositivos médicos conectados

De leitos hospitalares a relógios de atividade, um número crescente de aparelhos médicos está agora online, coletando discretamente frequências cardíacas, níveis de insulina e outros dados sensíveis. Essa “Internet das Coisas Médicas” (IoMT) promete cuidados melhores e mais rápidos — mas também abre novas portas para invasores. O artigo resumido aqui apresenta uma nova forma de identificar software malicioso, ou malware, nesses dispositivos que é ao mesmo tempo altamente precisa e leve para suas limitações de bateria, memória e capacidade de processamento.

O risco crescente em um mundo de dispositivos inteligentes

Bilhões de objetos do dia a dia — de bombas de infusão a aparelhos domésticos de pressão arterial — se comunicam pela internet. Por serem baratos, pequenos e fabricados por muitos fornecedores diferentes, eles frequentemente carecem de segurança forte e uniforme. Um malware que infecta mesmo um único dispositivo pode se espalhar rapidamente por uma rede hospitalar ou doméstica, roubar dados privados ou lançar ataques disruptivos como o infame botnet Mirai, que já derrubou grandes sites. Defesas tradicionais frequentemente dependem de servidores centrais que coletam dados brutos de cada dispositivo, os analisam e enviam decisões de volta. Embora eficaz, essa abordagem pode sobrecarregar dispositivos frágeis, introduzir atrasos e criar alvos atraentes para atacantes que precisam apenas comprometer o banco de dados central para acessar tudo.

Uma nova forma de aprender com os dispositivos sem expor seus dados

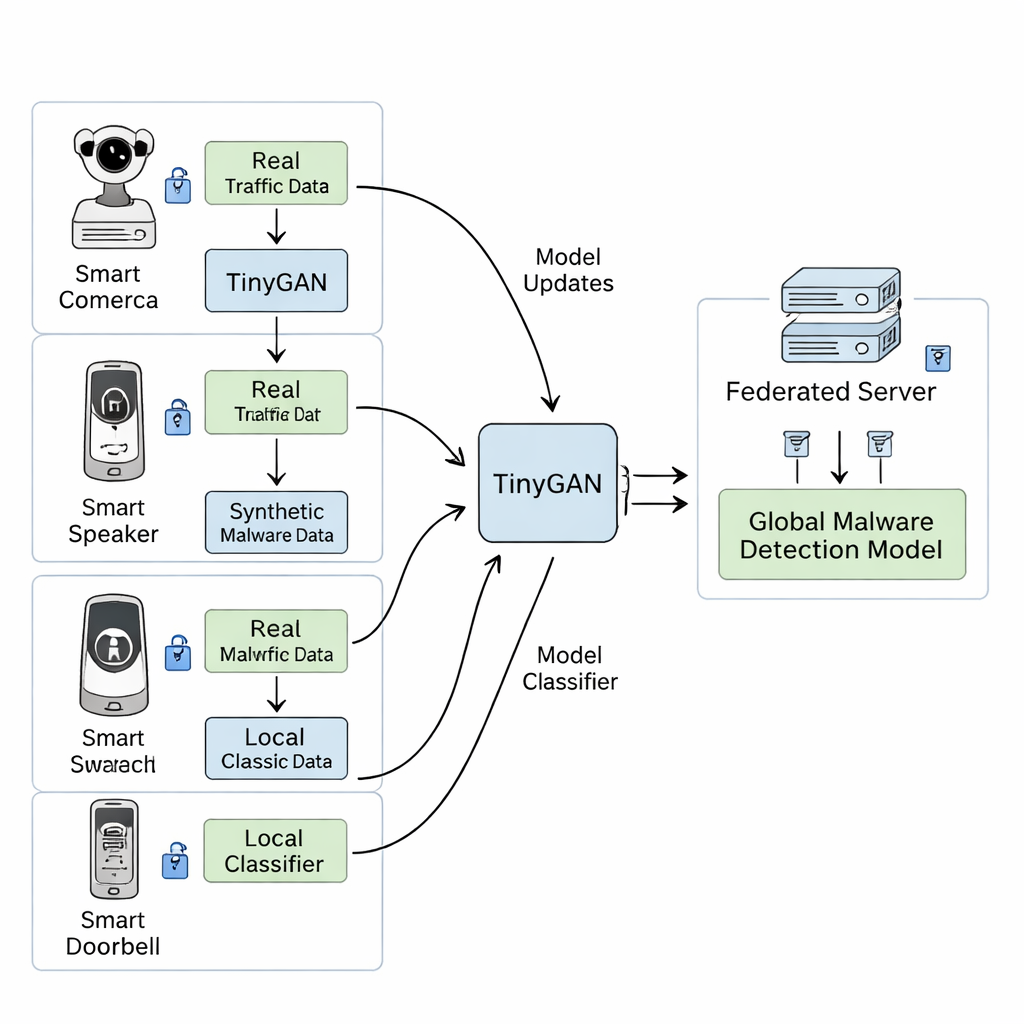

Os autores propõem uma estratégia diferente baseada em uma técnica chamada aprendizado federado. Em vez de enviar dados brutos a um servidor central, cada dispositivo treina localmente seu próprio modelo de detecção pequeno usando seus próprios registros de tráfego. Periodicamente, os dispositivos enviam apenas atualizações de modelo anonimizadas — como “regras de bolso” refinadas — para um servidor central, que as agrega numa versão compartilhada mais forte e devolve essa versão aprimorada. Nenhum dado pessoal ou médico sai dos dispositivos. Esse desenho reduz o uso de largura de banda, respeita leis de privacidade e a confiança dos pacientes, e pode se adaptar conforme novos padrões de ataque surgem em campo.

Ensinando o sistema sobre ataques raros e novos

Um desafio chave em segurança é identificar malwares raros ou nunca vistos antes (os chamados “zero‑day”). Conjuntos de dados do mundo real costumam ser desbalanceados: ataques comuns aparecem por toda parte, enquanto algumas variantes perigosas ocorrem poucas vezes. Para enfrentar isso, a estrutura adiciona um gerador compacto de dados sintéticos chamado TinyGAN. Em cada dispositivo, o TinyGAN aprende a “forma” estatística dos fluxos de rede maliciosos e então cria exemplos falsos realistas que se assemelham a malwares difíceis de encontrar. Essas amostras sintéticas são misturadas ao tráfego real para treinar o detector local, dando a ele uma noção mais rica do que comportamento malicioso pode parecer sem precisar coletar grandes quantidades de dados reais de ataque.

Submetendo o sistema a testes com tráfego de rede real

Os pesquisadores testaram sua abordagem no IoT‑23, um grande conjunto público de tráfego de internet que inclui muitas famílias conhecidas de malware para IoT, como Mirai e Hajime. Eles implantaram o sistema em dois dispositivos de borda modestos — um Raspberry Pi e um NVIDIA Jetson Nano — conectados a um servidor central, imitando uma configuração IoMT pequena mas realista. Compararam três opções: uma rede neural simples (MLP), um modelo mais profundo que mistura camadas feedforward e baseadas em memória (FNN/LSTM), e seu design federado com TinyGAN. Enquanto o FNN/LSTM mais pesado atingiu precisão muito alta em uma tarefa simples de duas classes (malicioso vs. benigno), ele teve dificuldade quando solicitado a distinguir entre muitos tipos de malware e exigiu mais tempo e recursos. O MLP simples rodou facilmente em dispositivos pequenos, mas falhou em generalizar entre os dados muito diferentes que cada dispositivo observava. Em contraste, o sistema federado TinyGAN convergiu rapidamente — em cerca de 20 rodadas de treinamento — e entregou precisão de 99,30%, recall perfeito de 100% e uma pontuação F1 geral próxima de 99,5%, tudo mantendo o tamanho do modelo e o uso de memória baixos o suficiente para hardware real de IoT.

Proteção robusta e privada para a internet médica

Além da precisão bruta, os autores examinaram como o sistema se comporta sob estresse. Demonstraram que mesmo se um dispositivo na pequena rede for comprometido e rotular dados deliberadamente de forma errada, ou se o canal de comunicação for ruidoso, o desempenho do modelo global se degrada apenas ligeiramente e continua a melhorar ao longo do tempo. Análises dos dados sintéticos confirmaram que o TinyGAN produz exemplos variados e realistas de malware em vez de apenas copiar o conjunto de treinamento, ajudando o modelo a evitar overfitting e a lidar melhor com ataques desconhecidos. No geral, o estudo conclui que combinar aprendizado federado com um gerador de dados sintéticos leve oferece uma maneira prática e preservadora de privacidade para fortalecer dispositivos médicos e outros dispositivos IoT contra malwares em evolução, sem exigir hardware pesado ou expor informações sensíveis dos pacientes.

Citação: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Palavras-chave: segurança IoT, dispositivos médicos, detecção de malware, aprendizado federado, dados sintéticos