Clear Sky Science · pt

Aplicações inteligentes de IoT para detecção múltipla de ataques usando a abordagem Cluster F1MI

Por que seus dispositivos conectados precisam de proteção mais inteligente

De campainhas e câmeras inteligentes a sensores médicos e máquinas de fábrica, a Internet das Coisas (IoT) hoje opera discretamente grande parte da vida cotidiana. Mas esses dispositivos conectados frequentemente têm proteção frágil e são alvos fáceis para hackers que podem nos espionar, interromper serviços ou roubar dados. Este artigo apresenta um sistema de defesa automatizado e de baixo custo que monitora o tráfego de rede, detecta vários tipos de ataques em tempo real e soa o alarme antes que danos sérios ocorram.

Uma vigilância de bairro digital para dispositivos inteligentes

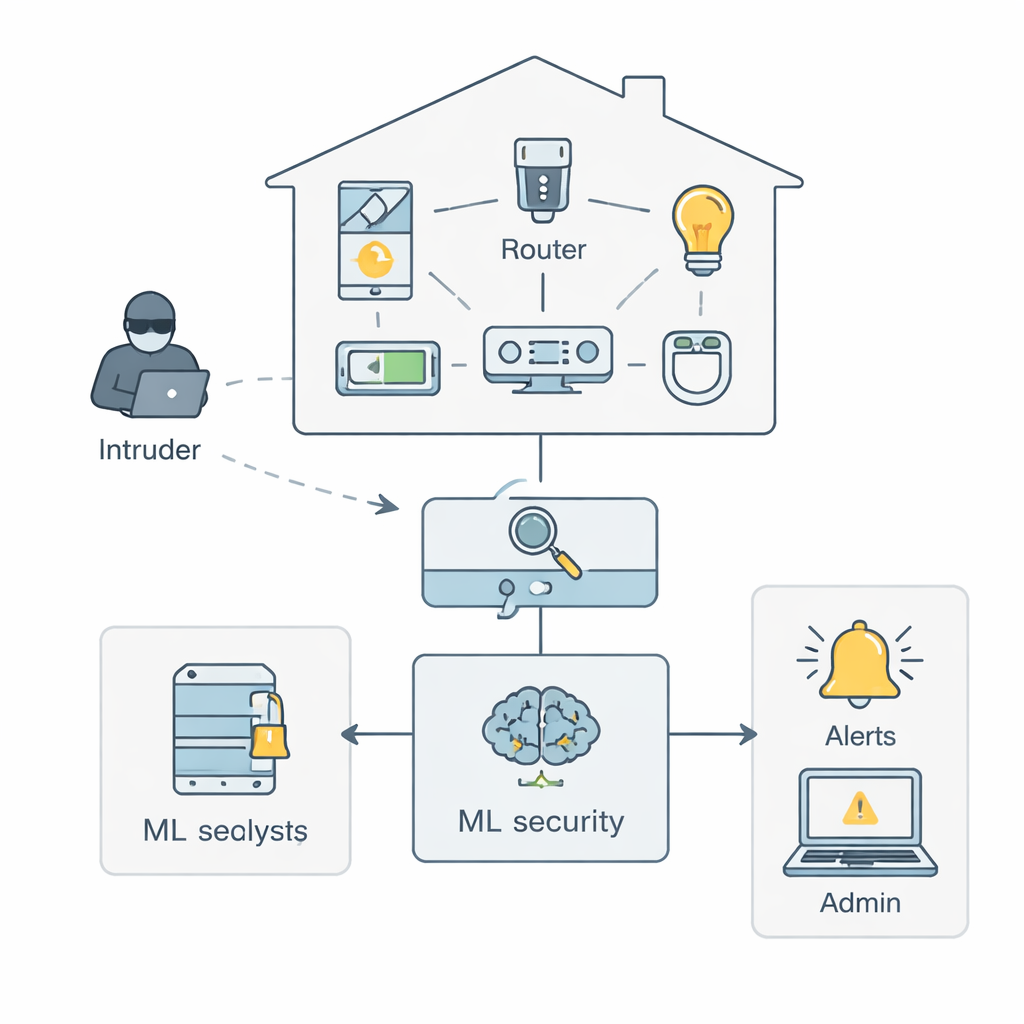

Imagine sua casa ou local de trabalho cheio de dispositivos inteligentes que todos se comunicam por um roteador comum. No cenário descrito pelos autores, um invasor tenta se infiltrar nessa conversa, inundando a rede com tráfego malicioso ou silenciosamente extraindo dados. Uma ferramenta de monitoramento captura primeiro todos os pacotes que passam pelo roteador e os transforma em um conjunto de dados estruturado. Um módulo de segurança por aprendizado de máquina então estuda esses dados para distinguir comportamentos normais de padrões suspeitos e, quando detecta problemas, alerta os administradores e pode disparar alarmes. Essa configuração atua como uma espécie de vigilância de bairro para seus dispositivos, escaneando continuamente em busca de comportamento anômalo sem precisar que um humano vigie painéis o dia todo.

Ensinando as máquinas a focar nos sinais de alerta certos

Dados brutos de rede são bagunçados: contêm milhões de registros e dezenas de medições técnicas por conexão, muitas repetitivas ou pouco úteis. Os autores propõem um Smart Secured IoT Framework (SSIF) que primeiro limpa e padroniza esses dados, depois os balanceia para que ataques raros, porém perigosos, não sejam ofuscados pelo tráfego cotidiano. Em seguida vem o cerne do método: um esquema de engenharia de atributos chamado Cluster F1–MI. Em termos simples, o sistema aprende quais medições carregam as pistas mais úteis sobre ataques — como a duração de uma comunicação, quantos pacotes são enviados em uma direção ou quão irregular é o tempo entre pacotes. Ele classifica essas medições de acordo com o quão bem ajudam a separar ataques do tráfego normal, remove as que agregam pouco valor e agrupa as semelhantes em clusters para manter apenas um representante de cada grupo.

Transformando padrões de tráfego em rótulos de ataque

Uma vez que o framework reduz os dados a um conjunto compacto de sinais fortes, ele treina uma gama de modelos de aprendizado de máquina para reconhecer diferentes ameaças. Os modelos são treinados usando o conjunto de dados BoT‑IoT, uma coleção grande e realista de tráfego de dispositivos IoT simulados que inclui tanto atividade normal quanto numerosos ataques. Esses ataques se enquadram em três famílias amplas: coleta de inteligência (como varredura de rede e identificação de tipos de dispositivos), interrupção de serviço (incluindo inundações de tráfego falso que sobrecarregam um dispositivo) e exfiltração de dados (furto de senhas, digitação ou outras informações sensíveis). Os autores testam vários algoritmos populares — Support Vector Machines, Random Forests, métodos de Gradient Boosting, XGBoost e Redes Neurais — usando validação cruzada rigorosa e ajuste de parâmetros para evitar resultados excessivamente otimistas.

Quão bem o framework funciona na prática?

O conjunto refinado de atributos e os modelos ajustados mostram-se altamente eficazes. Em 11 tipos de ataque diferentes, o modelo com melhor desempenho, Random Forest, alcança precisão acima de 97%, com métricas de precisão, recall e F1 igualmente fortes. Na prática, isso significa que o sistema não apenas detecta a maioria dos ataques, mas também mantém baixo o número de falsos positivos. Mesmo para ameaças sutis, como roubo de credenciais ou vazamento de dados, que aparecem com muito menos frequência nos dados, o framework mantém altas pontuações de detecção. Em comparação com abordagens anteriores de detecção de intrusão que usavam ou pouquíssimos atributos ou um número excessivo deles, o SSIF encontra um equilíbrio: reduz o número de medições que os modelos precisam considerar ao mesmo tempo em que melhora a qualidade da detecção e mantém os custos computacionais baixos o suficiente para ambientes IoT com recursos limitados.

Do framework de laboratório ao escudo do dia a dia

Para não especialistas, a principal conclusão é que é possível construir uma camada de segurança automatizada e sempre ativa que proteja grandes frotas de dispositivos inteligentes sem exigir hardware caro ou supervisão humana constante. Ao permitir que algoritmos aprendam quais padrões no tráfego dos dispositivos realmente importam e ao verificar continuamente três tipos principais de comportamento malicioso — reconhecimento, perturbação e roubo de dados — o Smart Secured IoT Framework pode fornecer alertas precoces por e‑mail e alarmes sempre que atividade anômala for detectada. Embora trabalhos futuros expandam para conjuntos de dados do mundo real mais ricos e variados, este estudo mostra um caminho claro para transformar as casas, hospitais e indústrias inteligentes hoje vulneráveis em sistemas conectados muito mais resilientes.

Citação: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Palavras-chave: segurança IoT, detecção de anomalias, aprendizado de máquina, ataques de rede, detecção de intrusões