Clear Sky Science · pt

Estrutura de cibersegurança habilitada por IA para futuras infraestruturas sem fio 5G

Por que proteger o 5G importa no cotidiano

Redes sem fio de quinta geração (5G) prometem downloads ultravelozes, chamadas de vídeo mais fluidas, cidades inteligentes, cirurgias remotas e carros autônomos. Mas as mesmas características que tornam o 5G poderoso — conectar um grande número de dispositivos, levar poder de computação para as bordas da rede e fatiar uma única rede física em várias virtuais — também abrem novas portas para ciberataques. Este artigo explora como proteger essas redes futuras para que os serviços dos quais as pessoas dependem diariamente permaneçam seguros, confiáveis e disponíveis.

Novas forças, novos pontos fracos

Redes móveis anteriores focavam principalmente em internet mais rápida e chamadas mais claras. Em contraste, o 5G é projetado como uma espinha dorsal digital flexível para tudo, desde sensores domésticos até robôs industriais. Ele usa técnicas como fatiamento de rede (múltiplas redes virtuais em hardware compartilhado), computação de borda (processamento de dados próximo ao local de geração) e implantações densas de pequenas estações base. Esses avanços aumentam muito a velocidade e a capacidade de resposta, mas também multiplicam os pontos em que atacantes podem entrar. Dispositivos de baixo custo inseguros, interfaces de software expostas e ligações complexas entre dispositivos, torres de rádio, servidores de borda e data centers centrais criam juntos uma superfície de ataque muito maior do que no 4G.

Como atacantes poderiam explorar o 5G

Os autores delineiam um amplo panorama de ameaças que abrange tanto o mundo físico quanto o digital. Equipamentos físicos, como antenas e caixas à beira da estrada, podem ser vandalizados ou adulterados. Links de rádio podem ser bloqueados (jamming) ou falsificados (spoofing), fazendo com que telefones e sensores se conectem a estações base falsas. Dentro da rede, o uso intensivo de software e virtualização significa que um único programa de controle comprometido poderia redirecionar tráfego, espionar usuários ou interromper serviços. Fatias de rede destinadas a propósitos diferentes — por exemplo, streaming de entretenimento e cirurgia remota — poderiam vazar entre si se o isolamento falhar. Bilhões de dispositivos de Internet das Coisas baratos e mal protegidos podem ser sequestrados em botnets que inundam a rede com tráfego malicioso. Além disso, grupos bem financiados patrocinados por Estados podem se infiltrar silenciosamente na infraestrutura 5G, esperando o momento certo para roubar dados ou causar falhas em larga escala.

Defesas mais inteligentes por camadas e aprendizado

Para responder, o artigo propõe uma estrutura de segurança em várias camadas que trata o 5G como um empilhamento de zonas interconectadas em vez de um único perímetro a ser protegido. Na base, cada dispositivo deve provar que é confiável antes de se conectar, usando verificações de hardware seguras, software verificado e uma “pontuação de confiança” dinâmica que é atualizada à medida que seu comportamento é observado ao longo do tempo. No meio, cada fatia de rede recebe suas próprias regras de segurança sob medida e separação rigorosa das demais, limitando até onde um intruso pode se mover. Uma camada de controle especial vigia como as funções de rede virtuais se comunicam entre si; qualquer conexão inesperada entre componentes de software é sinalizada e pode ser encerrada automaticamente. No topo, inteligência artificial avançada escaneia padrões de tráfego em tempo real, procurando sinais sutis de ataque que ferramentas mais antigas poderiam não detectar.

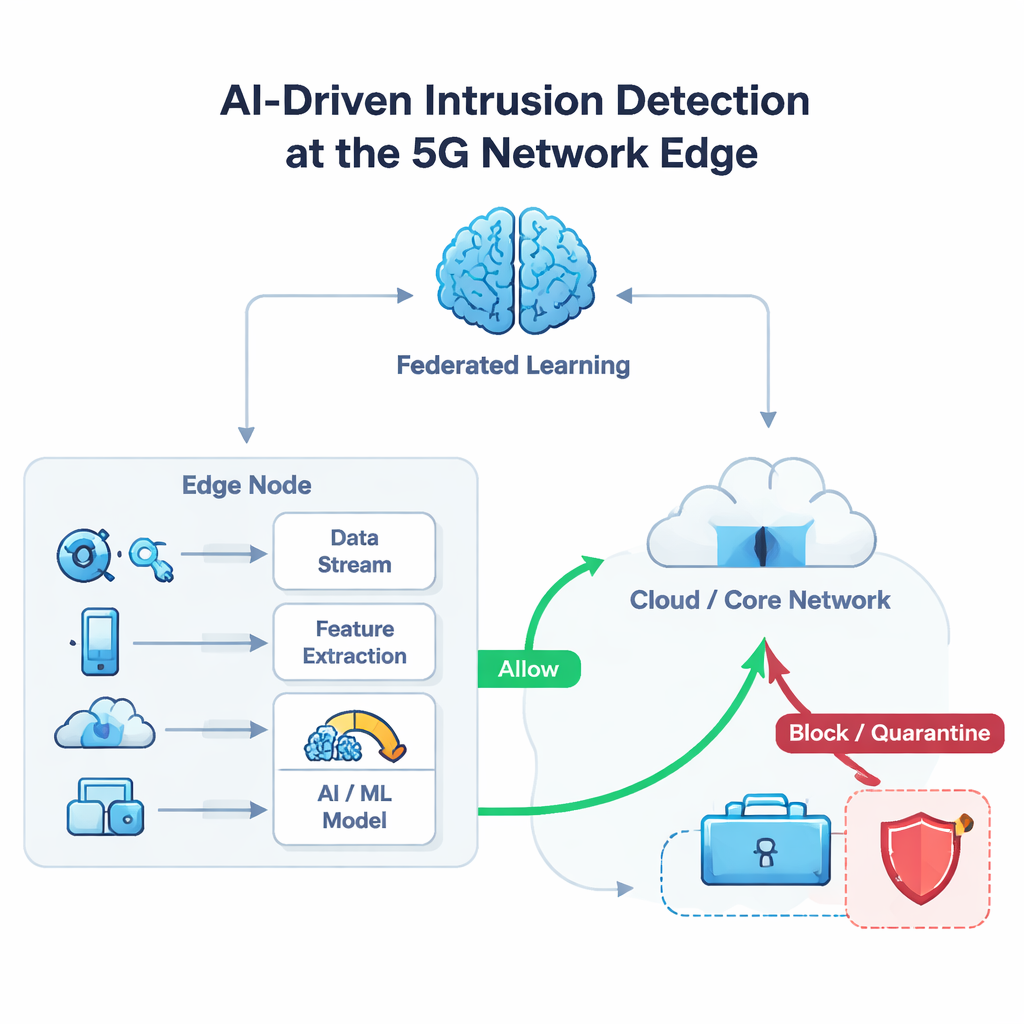

IA vigiando a partir da borda

Uma ideia central na estrutura é levar a inteligência para a borda da rede, onde os dados são gerados inicialmente. Servidores de borda executam modelos de aprendizado de máquina que examinam fluxos de pacotes de dispositivos próximos e atribuem a cada fluxo uma probabilidade de ser maliciosa. Se o risco parecer alto, o nó de borda pode bloquear instantaneamente esse dispositivo, colocar seu tráfego em quarentena ou redirecioná‑lo, interrompendo muitos ataques antes que alcancem o núcleo da rede. Para treinar esses modelos sem copiar informações sensíveis para um banco de dados central, o sistema usa aprendizado federado: os nós de borda aprendem a partir de dados locais e compartilham apenas atualizações abstratas do modelo, não registros brutos. Em testes usando um ambiente 5G emulado com até um milhão de dispositivos simulados e uma mistura de tráfego normal e malicioso, essa abordagem detectou ameaças com cerca de 97,6% de precisão enquanto mantinha atrasos tão baixos quanto 6,5 milissegundos mesmo sob ataque ativo.

O que isso significa para o futuro da conectividade

Para não especialistas, a principal mensagem é que manter o 5G seguro não dependerá de um único escudo mágico, mas de muitas camadas coordenadas que medem constantemente a confiança, vigiam comportamentos incomuns e reagem automaticamente em frações de segundo. O estudo mostra que misturar ideias tradicionais de segurança com IA e um projeto cuidadoso da rede pode tornar os sistemas sem fio futuros ao mesmo tempo rápidos e resilientes, mesmo quando servem milhões de dispositivos simultaneamente. Os autores argumentam que defesas proativas aprimoradas por IA serão essenciais não apenas para as implantações de 5G de hoje, mas também para as redes 6G de amanhã, que talvez precisem proteger aplicações ainda mais exigentes, como reuniões holográficas e controle em tempo real de máquinas ao redor do globo.

Citação: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

Palavras-chave: cibersegurança 5G, detecção de ameaças orientada por IA, segurança de fatiamento de rede, segurança de computação de borda, segurança de IoT