Clear Sky Science · pt

Detecção de intrusões energeticamente eficiente com um modelo híbrido transformador–espinhoso consciente de protocolo

Por que uma defesa cibernética mais inteligente e enxuta importa

À medida que nossas casas, escritórios e cidades se enchem de dispositivos conectados, as redes que os interligam tornaram‑se ao mesmo tempo indispensáveis e vulneráveis. Sistemas de detecção de intrusões monitoram esse tráfego digital em busca de sinais de ataque, mas muitas ferramentas atuais são ou muito consumidores de energia para dispositivos pequenos ou deixam passar invasões raras e sutis que causam os maiores danos. Este artigo apresenta um novo tipo de detector de intrusões que toma emprestado ideias tanto de modelos de linguagem quanto da computação inspirada no cérebro, para identificar ameaças com mais precisão usando menos energia, tornando‑o mais adequado à próxima geração de hardware sempre conectado e com recursos limitados.

As defesas atuais batem em um teto

A detecção de intrusões convencional dependia inicialmente de assinaturas fixas, como procurar impressões digitais conhecidas de malware. Essa abordagem falha quando atacantes mudam de tática ou inventam novos artifícios. Aprendizado de máquina e, mais recentemente, aprendizado profundo melhoraram a situação ao aprender padrões diretamente dos dados de rede. No entanto, esses modelos ainda tropeçam em três áreas cruciais: exigem computação e energia substanciais; frequentemente se comportam como caixas‑pretas difíceis de interpretar; e tendem a negligenciar tipos de ataque raros, mas perigosos, enterrados em tráfego majoritariamente normal. Modelos transformer, a mesma família de algoritmos que alimenta muitas ferramentas avançadas de linguagem, aumentaram a acurácia ao capturar padrões de longo alcance nas conexões de rede. Ainda assim, são computacionalmente pesados, o que os torna pouco adequados para sensores de baixo consumo e dispositivos de borda na Internet das Coisas.

Uma abordagem híbrida inspirada no cérebro

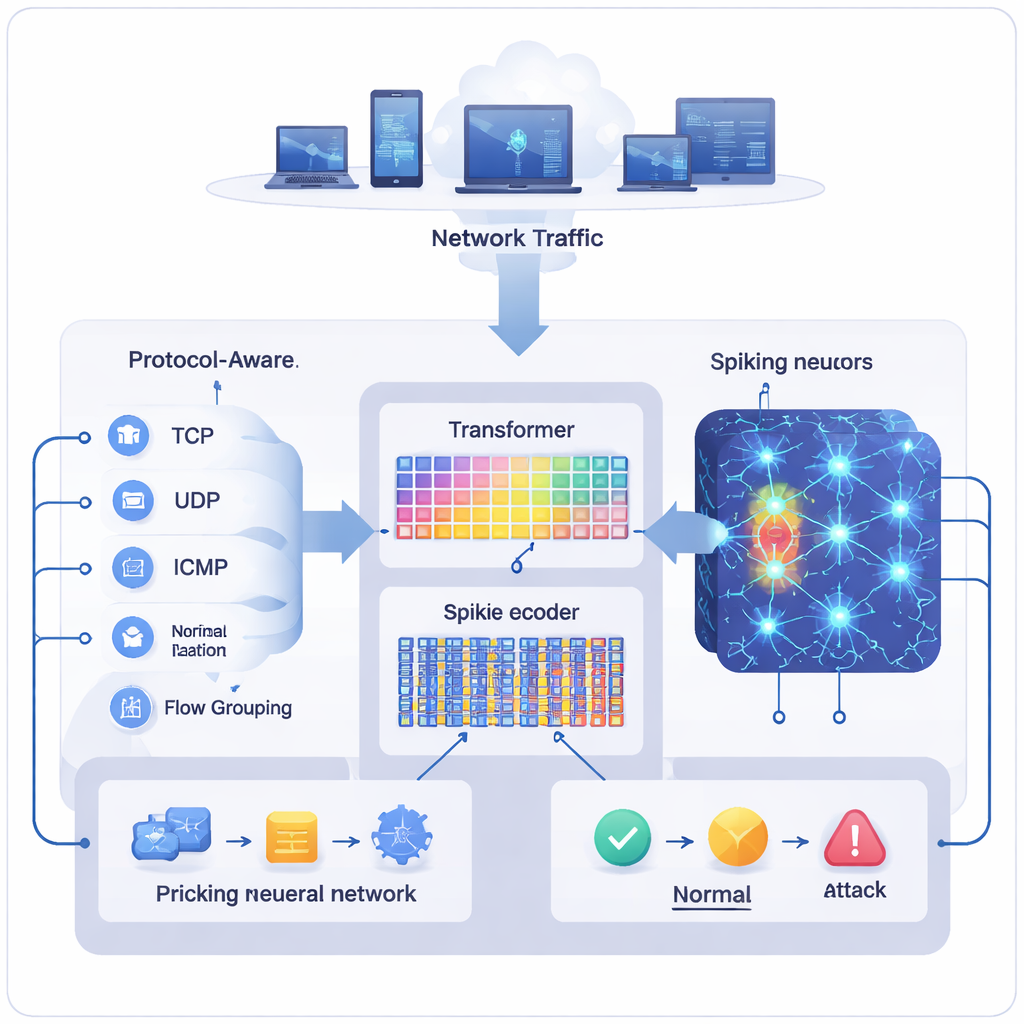

Os autores propõem um modelo híbrido chamado Transformer‑Augmented Spiking Neural Network (TASNN) que combina um transformer compacto com uma rede neural pulsante, uma classe de modelos que processam informação como breves pulsos elétricos, semelhante a neurônios biológicos. A parte transformer se especializa em entender o contexto: como o protocolo de uma conexão, o serviço e a atividade recente se relacionam entre si ao longo de curtos “pseudo‑fluxos” de tráfego. A parte pulsante se destaca por computação orientada a eventos e energeticamente eficiente, despertando apenas quando ocorrem mudanças significativas. Entre elas, o sistema usa pré‑processamento especializado para tratar protocolos de rede de forma justa, reconstrói padrões curtos de interação mesmo a partir de dados tabulares de logs e codifica atributos em trens de pulsos esparsos para que a maioria dos neurônios permaneça silenciosa, a menos que algo suspeito apareça.

Ensinando ao modelo o que realmente importa

Muito da força do TASNN vem de como ele prepara e filtra os dados antes de tomar uma decisão. Em vez de normalizar todo o tráfego de uma só vez, ajusta atributos separadamente para registros TCP, UDP e ICMP, para que um protocolo não domine o processo de aprendizado. Também agrupa registros relacionados em sequências curtas, parecidas com fluxos, capturando sinais como mudanças súbitas na contagem de bytes ou rajadas de flags incomuns que frequentemente acompanham varreduras ou tentativas de invasão. Esses indícios projetados são então transformados em pulsos que disparam apenas quando os valores mudam o suficiente para serem notáveis. Um mecanismo de atenção dentro do transformer destaca quais campos — como duração, tipo de protocolo ou papéis de porta — são mais influentes, enquanto um mecanismo de gating usa essa atenção para decidir quanta atividade pulsante permitir. Uma etapa de seleção de atributos confronta a atenção do transformer com o número de pulsos que um atributo desencadeia, podando entradas que aumentam o custo sem melhorar as decisões.

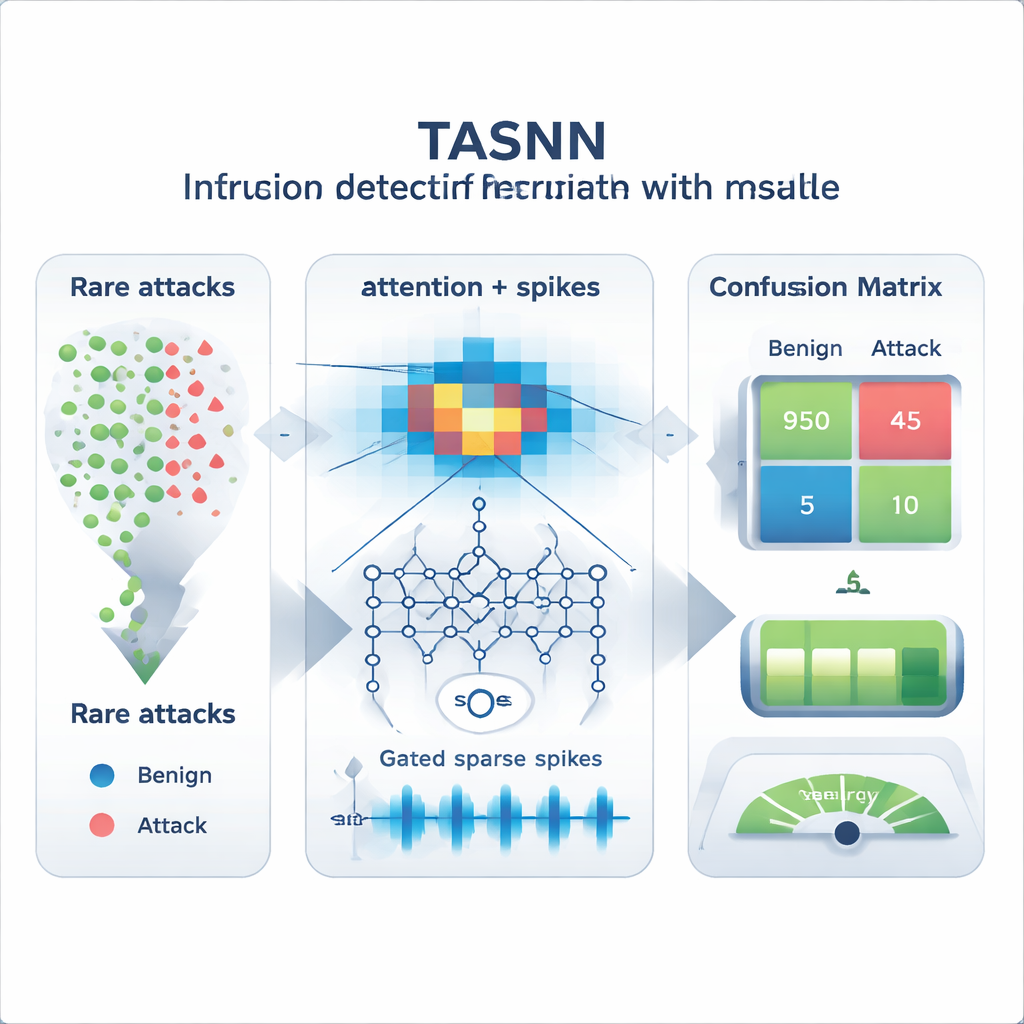

Melhor em capturar o raro e fazer mais com menos

Os pesquisadores avaliaram o TASNN em vários conjuntos de dados padrão de intrusão, incluindo NSL‑KDD, sua divisão mais difícil KDDTest+21, e porções do CICIDS‑2017. Em diferentes formas de separar os dados em conjuntos de treino e teste, o modelo híbrido alcançou consistentemente maior acurácia geral e melhores pontuações macro‑averaged do que aprendizado de máquina tradicional, redes convolucionais e linhas de base apenas com transformer. Em termos simples, manteve boa classificação do tráfego comum enquanto melhorava de forma marcante a detecção de ataques raros que sistemas anteriores frequentemente rotulavam como normais. Ao mesmo tempo, simulações da atividade pulsante mostraram que os neurônios disparam em média apenas cerca de um a dois pulsos por amostra, com decisões alcançadas em poucos milissegundos. Em comparação com um modelo similar sem pulsos, isso se traduziu em aproximadamente 22% a menos consumo de energia, um sinal promissor para hardware alimentado por bateria ou neuromórfico.

O que isso significa para a segurança de redes do dia a dia

Para não especialistas, a conclusão principal é que o TASNN atua como um guarda de segurança digital mais atento e econômico. Ele presta atenção aos detalhes certos para cada tipo de tráfego, lembra rajadas curtas de comportamento incomum e reage apenas quando mudanças realmente importam, em vez de operar constantemente no máximo. O resultado é um detector de intrusões que é melhor em capturar ataques comuns e raros enquanto conserva recursos computacionais, aproximando a defesa cibernética de alto nível dos pequenos dispositivos com restrição de energia que agora ancoram nossas vidas digitais.

Citação: Karthik, M.G., Keerthika, V., Mantena, S.V. et al. Energy-efficient intrusion detection with a protocol-aware transformer–spiking hybrid model. Sci Rep 16, 7095 (2026). https://doi.org/10.1038/s41598-026-37367-4

Palavras-chave: detecção de intrusões, cibersegurança, redes neurais pulsantes, modelos transformer, IA energeticamente eficiente