Clear Sky Science · pt

Moldura categórica para segurança de IA sem confiança e resistente a computadores quânticos

Por que proteger a IA precisa de um novo tipo de trava

À medida que a inteligência artificial se espalha por hospitais, fábricas e lares, os modelos que alimentam esses sistemas tornam-se alvos privilegiados para invasores. Ao mesmo tempo, computadores quânticos futuros ameaçam quebrar muitos dos esquemas de criptografia que protegem os dados hoje. Este artigo apresenta uma nova forma de blindar modelos de IA projetada para resistir tanto a atacantes humanos sofisticados quanto às máquinas quânticas do futuro, ao mesmo tempo em que roda em dispositivos pequenos e de baixo custo.

Construindo uma fortaleza “nunca confie” em torno da IA

Os autores partem de uma filosofia de segurança chamada “zero trust”. Em vez de assumir que qualquer coisa dentro da rede de uma empresa é segura, o zero trust trata toda tentativa de acesso como suspeita. No desenho proposto, clientes externos devem passar por um broker baseado em ESP32 e depois por um agente de segurança, também baseado em ESP32, antes de alcançarem os modelos de IA em uma rede local protegida. Cada solicitação é verificada quanto a quem está pedindo, qual modelo desejam, quando estão pedindo e de onde. O acesso é restrito, limitado no tempo e vinculado a papéis específicos, de modo que, mesmo se uma parte do sistema for comprometida, atacantes não podem se mover livremente lateralmente para outros modelos ou dados.

Trancas que sobrevivem aos computadores quânticos

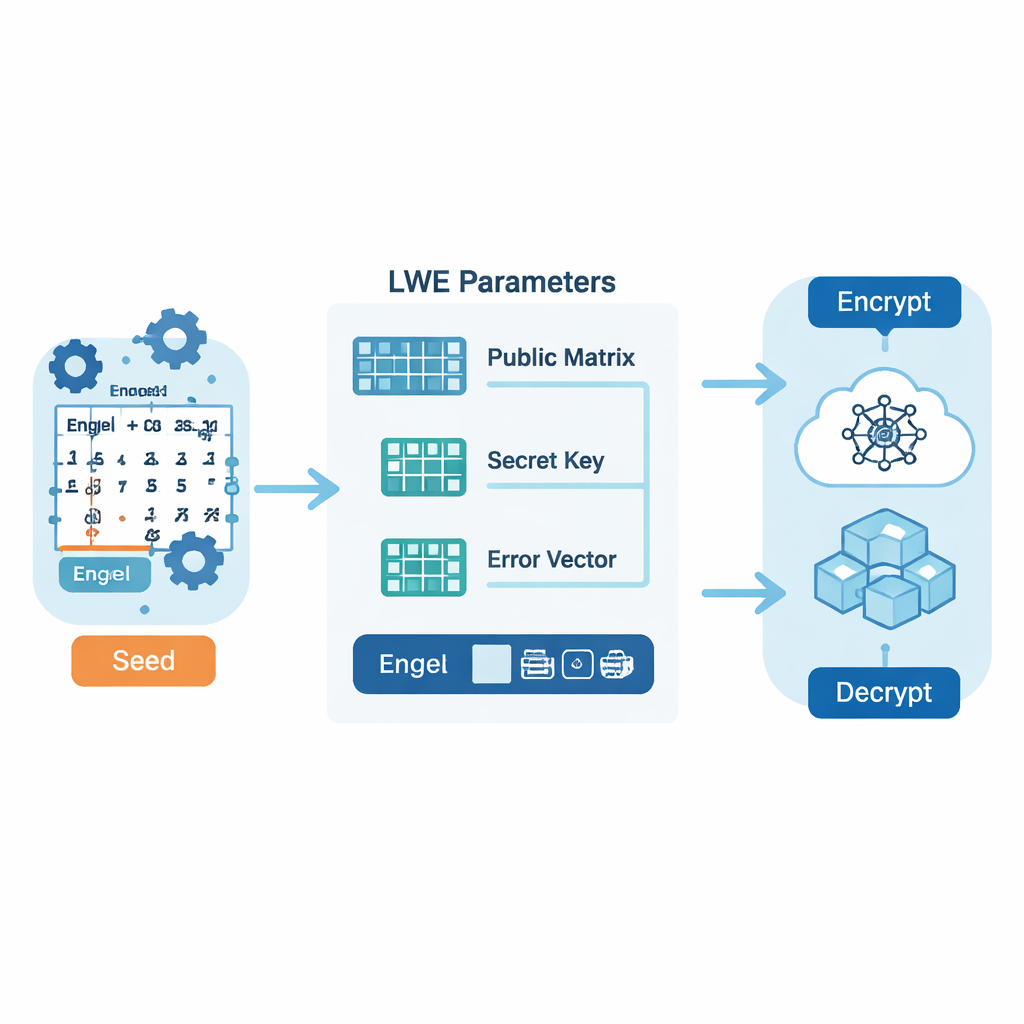

Para proteger as mensagens que fluem por esse gateway de zero trust, o sistema se apoia numa família de técnicas conhecidas como criptografia pós‑quântica baseada em reticulados. Em vez dos puzzles da teoria dos números familiares hoje, esses esquemas escondem informação em grades de números de alta dimensionalidade que se acredita serem difíceis de resolver mesmo para máquinas quânticas. Uma reviravolta técnica chave neste trabalho é como os autores geram os números “com aparência aleatória” que movem a criptografia. Em vez de usar um gerador convencional de números aleatórios, eles partem de um número real secreto e o expandem em uma longa sequência de dígitos usando um método chamado expansão de Engel, e então o agitam adicionalmente com um mapa caótico. Isso produz um fluxo de valores que é estruturado o suficiente para ser armazenado e reproduzido eficientemente, e ainda assim imprevisível o bastante para resistir a ataques conhecidos.

Transformando matemática avançada em um roteiro de segurança

O que distingue essa estrutura é o uso de um ramo da matemática chamado teoria das categorias para descrever todo o fluxo de trabalho de segurança. Em vez de focar no código de baixo nível, a teoria das categorias trata cada operação criptográfica — como geração de chaves, criptografia ou embaralhamento de sequências aleatórias — como um tipo de seta entre objetos abstratos, e vê as políticas de segurança como mapeamentos de nível mais alto entre essas setas. Ao organizar o sistema dessa maneira, os autores podem expressar garantias importantes — como “descriptografar após criptografar devolve a mensagem original” ou “mudar um parâmetro não enfraquece silenciosamente a segurança” — como regras simples de diagrama. Isso fornece uma lista de verificação rigorosa que ajuda a assegurar que o desenho permaneça sólido mesmo quando componentes são trocados ou atualizados.

Fazendo segurança robusta funcionar em hardware minúsculo

Além da teoria, o artigo relata uma implementação completa em microcontroladores ESP32 de baixo custo atuando como broker e agente na frente dos serviços de IA. Apesar de executar criptografia resistente a computadores quânticos, os dispositivos mostram alta eficiência: a criptografia leva cerca de 11 milissegundos, a descriptografia menos de 3 milissegundos, e o uso de memória deixa mais de 90% do heap livre disponível após operações criptográficas. Medições de energia mostram uma linha de base estável em torno de 300 miliwatts com picos breves abaixo de 500 miliwatts durante computações intensivas em reticulados, níveis adequados para sensores alimentados por bateria. Em testes, o sistema bloqueou 100% de mais de 1.000 tentativas de acesso não autorizadas enquanto adicionava menos de um segundo ao tempo total de resposta da IA, a maior parte do qual foi gasta nos próprios modelos e não na criptografia.

Preparando atualizações futuras sem comprometer a segurança

A mesma estrutura matemática também dá suporte à “cripto‑agilidade”: a capacidade de trocar um bloco criptográfico por outro — por exemplo, substituir o esquema de reticulado atual por um padrão futuro — sem redesenhar o restante do sistema do zero. Na visão categórica, cada algoritmo criptográfico é um módulo plugável, e transições seguras entre eles são expressas como mapeamentos estruturados que preservam objetivos de segurança como confidencialidade e integridade. Isso reduz a quantidade de código que precisa mudar e o volume de retestes necessários quando novos padrões pós‑quânticos ou otimizações de hardware chegam.

O que isso significa para usuários comuns

Para quem não é especialista, a mensagem prática é que segurança forte e à prova do futuro para IA não precisa ficar restrita a grandes centros de dados. Ao combinar verificações de zero trust, matemática resistente a quântica e raciocínio cuidadoso sobre como todas as peças se encaixam, os autores mostram que até chips pequenos e baratos podem atuar como porteiros confiáveis para modelos de IA potentes. O protótipo rejeita todas as solicitações não autorizadas, mantém os atrasos baixos e pode evoluir conforme mudam as melhores práticas criptográficas. Se amplamente adotadas, abordagens como essa podem ajudar a garantir que os serviços de IA em que as pessoas confiam — da agricultura inteligente ao monitoramento médico — permaneçam seguros mesmo com o aumento da sofisticação de atacantes e da tecnologia de computação.

Citação: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Palavras-chave: criptografia pós-quântica, arquitetura de zero trust, segurança de modelos de IA, criptografia baseada em reticulados, segurança embarcada em IoT