Clear Sky Science · pt

Método de triagem multinível para alarmes de segurança de rede baseado no algoritmo DBSCAN e inferência de regras Rete

Por que alarmes mais inteligentes importam

Toda organização moderna depende hoje de redes que nunca param, de hospitais e bancos a provedores de nuvem e infraestrutura urbana. Essas redes são monitoradas por ferramentas de segurança que geram milhares de alertas por dia — muito mais do que analistas humanos podem examinar realisticamente. Enterrados nesse fluxo estão alguns alarmes que sinalizam invasões reais ou vulnerabilidades sérias. Este artigo apresenta uma nova maneira de separar esses sinais cruciais do ruído, reduzindo falsos positivos enquanto detecta mais ataques genuínos e fazendo isso com muito baixo consumo de recurso computacional.

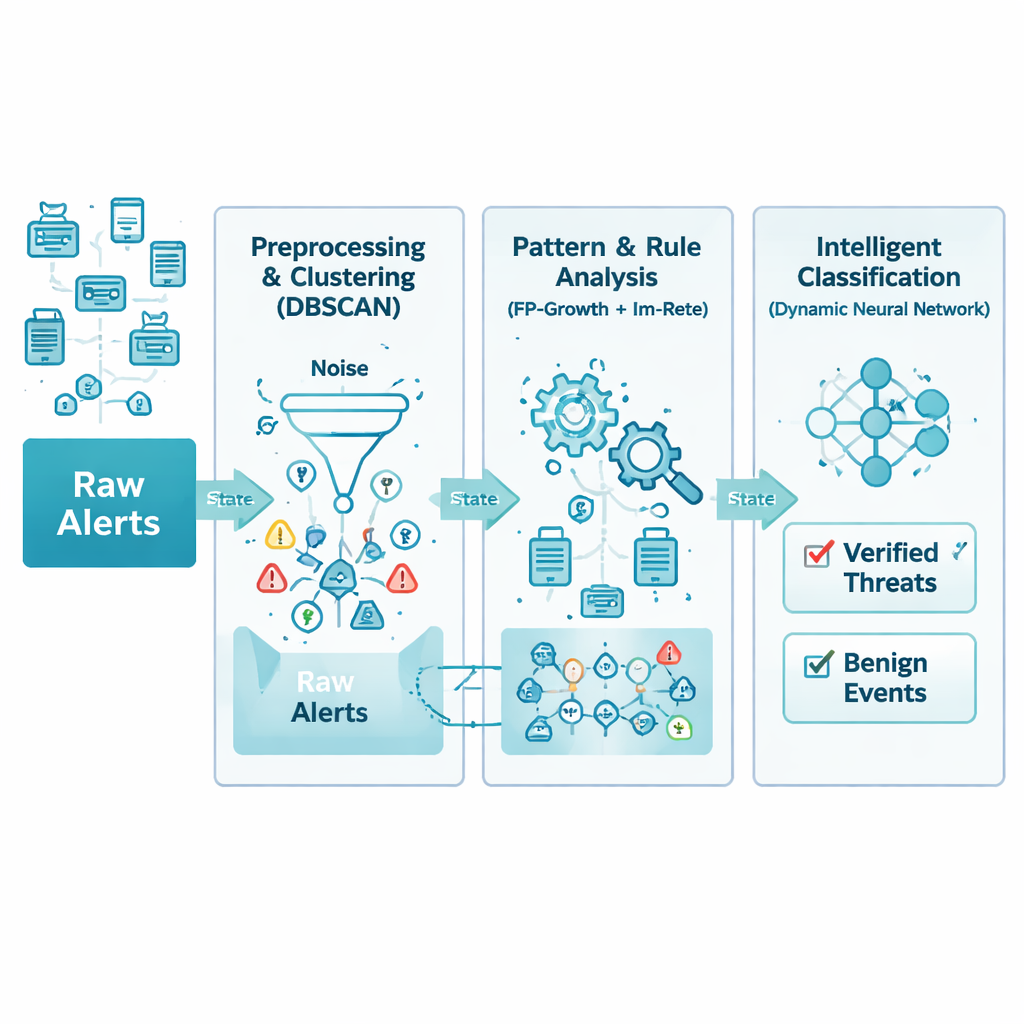

De logs desorganizados a dados limpos e utilizáveis

Os alarmes de rede chegam de muitos dispositivos e fornecedores diferentes, cada um com seu formato e nível de detalhe. Os autores primeiro enfrentam esse caos com uma etapa cuidadosa de limpeza e padronização. Todos os alertas recebidos são traduzidos para uma estrutura comum e livres de duplicatas, campos faltantes e erros óbvios. Por exemplo, avisos repetidos de vários dispositivos sobre o mesmo ataque em poucos segundos são mesclados em um único registro mais rico. O resultado é um banco de dados de alertas otimizado que preserva o que mais importa — o que aconteceu, quando aconteceu e quais sistemas foram envolvidos — enquanto remove a desordem que apenas retardaria análises posteriores.

Deixar padrões no tempo revelar problemas reais

Mesmo dados limpos podem ser excessivos, então a próxima camada procura agrupamentos naturais no tempo. O método se apoia em uma técnica chamada clustering baseado em densidade, que essencialmente busca períodos em que alarmes relacionados aparecem próximos entre si, tratando alertas isolados ou aleatórios como ruído. Isso evita ter que adivinhar antecipadamente quantos tipos de incidentes existem. O sistema também usa janelas de tempo deslizantes que se sobrepõem, para que ataques rápidos não sejam acidentalmente divididos em lotes diferentes. Calibrada com cuidado, essa etapa preserva os surtos de atividade mais informativos enquanto descarta até um terço do ruído de fundo enganoso nas sequências brutas.

Ensinando regras a lidar com peças faltantes

Redes do mundo real são imperfeitas: pacotes são perdidos, dispositivos falham e alguns alarmes nunca chegam. Motores de regras tradicionais esperam informações completas e simplesmente falham se uma peça está ausente. Aqui, os autores redesenham o clássico sistema de regras Rete para que cada condição numa regra possua um peso, refletindo sua importância. Em vez de exigir que todos os detalhes coincidam perfeitamente, o mecanismo verifica se peças suficientes e importantes se alinham ao longo do tempo. Essa abordagem "difusa" permite que o sistema ainda reconheça um padrão de ataque mesmo se, por exemplo, uma sondagem inicial ou um alerta secundário de sensor não tiver sido registrado. Ao mesmo tempo, ramos de regras raramente usados ou há muito inativos são podados para manter o uso de memória baixo.

Rede neural que se remodela

Depois que padrões e regras transformam os alertas em características mais significativas, uma etapa final usa uma rede neural para decidir quais eventos são ameaças reais e quais são benignos. Diferentemente de muitos modelos de aprendizado de máquina que são fixos após projetados, essa rede pode aumentar ou reduzir suas camadas ocultas durante o treinamento. Ela começa pequena, adiciona unidades quando isso melhora claramente o desempenho e aparar partes que não estão contribuindo. Esse desenho adaptativo ajuda o modelo a se ajustar a conjuntos de dados simples e complexos sem adivinhação, reduzindo o risco de sobreajuste e encurtando o tempo de treinamento, mantendo alta a precisão.

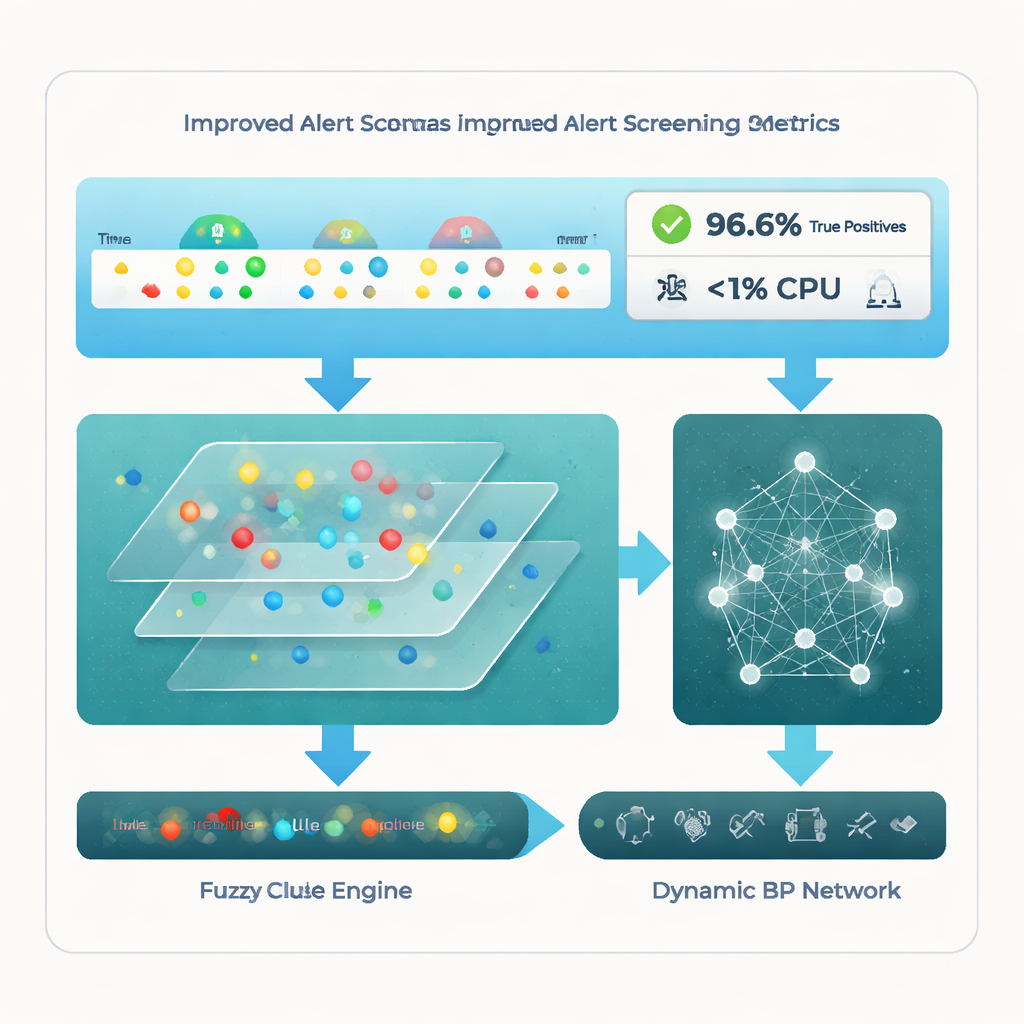

O que os testes mostram na prática

A equipe avalia seu framework em conjuntos de dados públicos de intrusão bem conhecidos e em uma grande coleção real de alertas corporativos. Em comparação com quatro métodos avançados recentes — incluindo clustering puro, sistemas de alerta especializados para IoT e redes neurais ajustadas — o novo pipeline multinível se destaca. Ele alcança uma taxa de verdadeiros positivos em torno de 96,6%, o que significa que sinaliza corretamente quase todas as ocorrências reais de ataque, mantendo alertas ruidosos ou irrelevantes em cerca de 18,7%. Igualmente notável, faz isso com menos de 1% de uso de CPU, muito abaixo das abordagens concorrentes. Testes estatísticos confirmam que esses ganhos não são por acaso, mas se devem à maneira como o método combina clustering, raciocínio por regras e aprendizado adaptativo.

O que isso significa para equipes de segurança do dia a dia

Para analistas de segurança que se afogam diariamente em alertas, este trabalho aponta para ferramentas que são tanto mais precisas quanto mais econômicas em hardware limitado. Ao limpar dados, agrupá-los inteligentemente ao longo do tempo, tolerar peças faltantes e usar uma rede neural autoajustável, o framework ajuda a destacar o conjunto relativamente pequeno de alertas que realmente merecem atenção. Isso significa resposta mais rápida a ataques reais, menos horas desperdiçadas em pistas falsas e melhor aproveitamento do equipamento existente. À medida que as redes crescem em tamanho e complexidade, essa triagem multinível pode ser um ingrediente chave para manter a infraestrutura digital segura sem sobrecarregar as pessoas que a defendem.

Citação: Ni, L., Zhang, S., Huang, K. et al. Multi-level screening method for network security alarms based on DBSCAN algorithm and rete rule inference. Sci Rep 16, 5632 (2026). https://doi.org/10.1038/s41598-026-36369-6

Palavras-chave: segurança de rede, detecção de intrusão, filtragem de alertas, aprendizado de máquina, detecção de ataques cibernéticos