Clear Sky Science · pt

Uma estrutura AES integrada a reticulados para proteção biométrica ultra-segura em dispositivos de borda com recursos limitados

Por que sua impressão digital precisa de proteção extra

Muitos de nós já desbloqueamos telefones, pagamos contas ou entramos em aplicativos com a ponta do dedo em vez de usar uma senha. Isso é conveniente e tecnológico, mas oculta um problema sério: se alguém roubar uma cópia digital da sua impressão, você não pode trocá‑la como troca uma senha. Este artigo apresenta uma nova forma de proteger dados de impressões digitais em aparelhos do dia a dia de modo que, mesmo que invasores consigam acessar um dispositivo, ainda não possam reutilizar nem reverter sua impressão digital.

De um código de desbloqueio simples a um tesouro digital

Nossos telefones e outros “dispositivos de borda” coletam constantemente informações sensíveis — o que compramos, onde vamos e como interagimos online. Impressões digitais tornaram‑se um método popular para proteger esses dados porque são únicas e fáceis de usar. Mas os sistemas atuais frequentemente armazenam um “template” processado da impressão que, se copiado, pode ser reproduzido ou usado para enganar outros dispositivos. Ferramentas de criptografia mais antigas, como RSA, ElGamal ou RC5, podem proteger esses templates, mas tendem a ser lentas e exigentes em consumo de energia em aparelhos pequenos como smartphones ou fechaduras inteligentes, além de ainda deixarem brechas que atacantes habilidosos podem explorar.

Transformando uma impressão digital em uma chave inquebrável

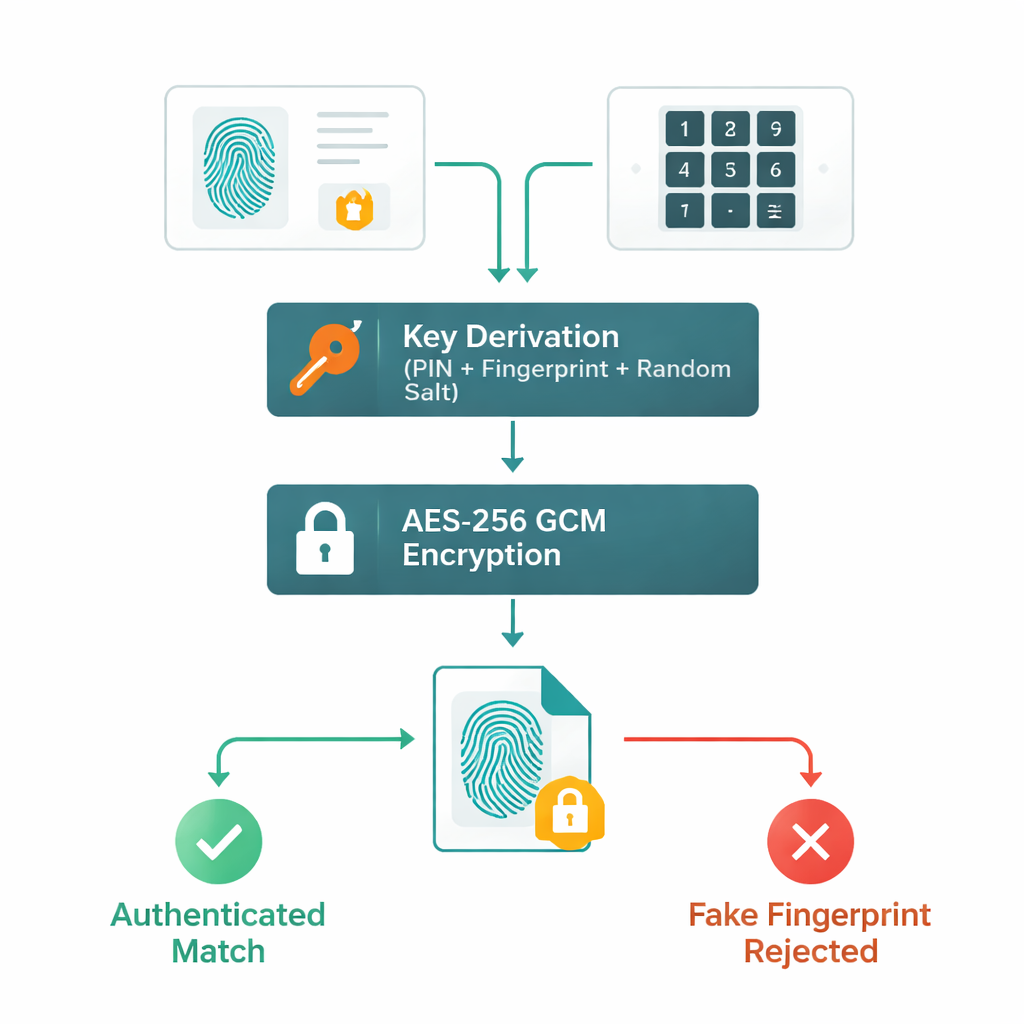

Os autores propõem uma estrutura que trata sua impressão não apenas como identificação, mas como parte de uma chave criptográfica única e extremamente forte. Primeiro, a imagem da impressão é limpa e aprimorada para que suas minúcias — as pequenas cristas chamadas minutiae — possam ser capturadas em um template digital compacto. Esse template é então combinado com seu PIN pessoal, mas não de forma simples. O PIN passa por um processo pesado de hashing (SHA‑512) e por uma rotina de derivação de chave que repete cálculos muitas milhares de vezes. Ao mesmo tempo, um gerador de números aleatórios especial, inspirado em matemática de reticulados e em uma técnica conhecida como “learning with errors”, produz valores de sal (salt) imprevisíveis e nonces únicos. Todos esses ingredientes — características da impressão, PIN e aleatoriedade baseada em reticulados — são mesclados em uma chave de 256 bits usada pelo algoritmo de criptografia AES‑256 no modo Galois/Counter (GCM).

Tranca e chave rápidas em dispositivos pequenos

Uma vez criada essa chave, o próprio template da impressão é criptografado em um pequeno bloco de dados embaralhado com menos de um quilobyte. Quando você desbloqueia o dispositivo mais tarde, o sistema faz uma nova leitura da impressão, regenera a chave a partir do novo escaneamento e do PIN, e tenta descriptografar o bloco armazenado. Se algo tiver sido alterado, a verificação de integridade embutida do AES‑GCM falha e o acesso é negado. Como o sal aleatório é produzido por um gerador leve baseado em reticulados em vez de um sistema pós‑quântico pesado completo, todo o processo roda em menos de um décimo de segundo em hardware de classe telefônica padrão, mantendo a experiência ágil enquanto ainda resiste a ataques de força bruta, tentativas de reprodução e muitas técnicas de canal lateral que tentam ler chaves indiretamente.

Colocando o sistema à prova

Para avaliar a eficácia do projeto, os pesquisadores usaram coleções públicas de impressões digitais, incluindo os conjuntos amplamente usados FVC2002 e SOCOFing, além de impressões sintéticas criadas para imitar padrões reais de cristas. Eles mediram quão bem o sistema distinguia usuários legítimos de impostores e quanto tempo demoravam a criptografia e a descriptografia. A nova estrutura detectou corretamente impressões falsas ou incompatíveis em 98,69% dos casos — melhor que vários esquemas concorrentes — e criptografou ou descriptografou templates em cerca de 20 milissegundos cada. Análises adicionais mostraram que os templates criptografados se assemelhavam essencialmente a ruído aleatório, sem estrutura visível para atacantes explorarem, mas ainda assim podiam ser restaurados perfeitamente durante uso autorizado.

O que isso significa para usuários do dia a dia

Em termos simples, este trabalho mostra uma forma de tornar logins por impressão digital muito mais seguros sem deixar seu telefone ou dispositivo inteligente lento. Sua impressão nunca fica no aparelho como uma imagem legível ou um template simples; em vez disso, ela ajuda a criar uma trava de uso único que apenas sua combinação de dedo, PIN e aleatoriedade incorporada pode abrir. Mesmo que atacantes copiem os dados criptografados, não podem revertê‑los para reconstruir sua impressão nem reutilizá‑la em outros locais. À medida que dispositivos do futuro se espalhem por casas inteligentes, carros e cidades, abordagens como esta poderão nos permitir confiar nas biométricas com maior segurança de que nossas assinaturas corporais “imutáveis” permanecerão privadas.

Citação: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

Palavras-chave: segurança de impressões digitais, autenticação biométrica, criptografia AES-256, dispositivos de borda, criptografia baseada em reticulados