Clear Sky Science · pt

Novo modelo baseado em Transformer para Deteção de Intrusão de Rede em ambiente de computação em névoa

Por que defesas mais inteligentes na borda da rede importam

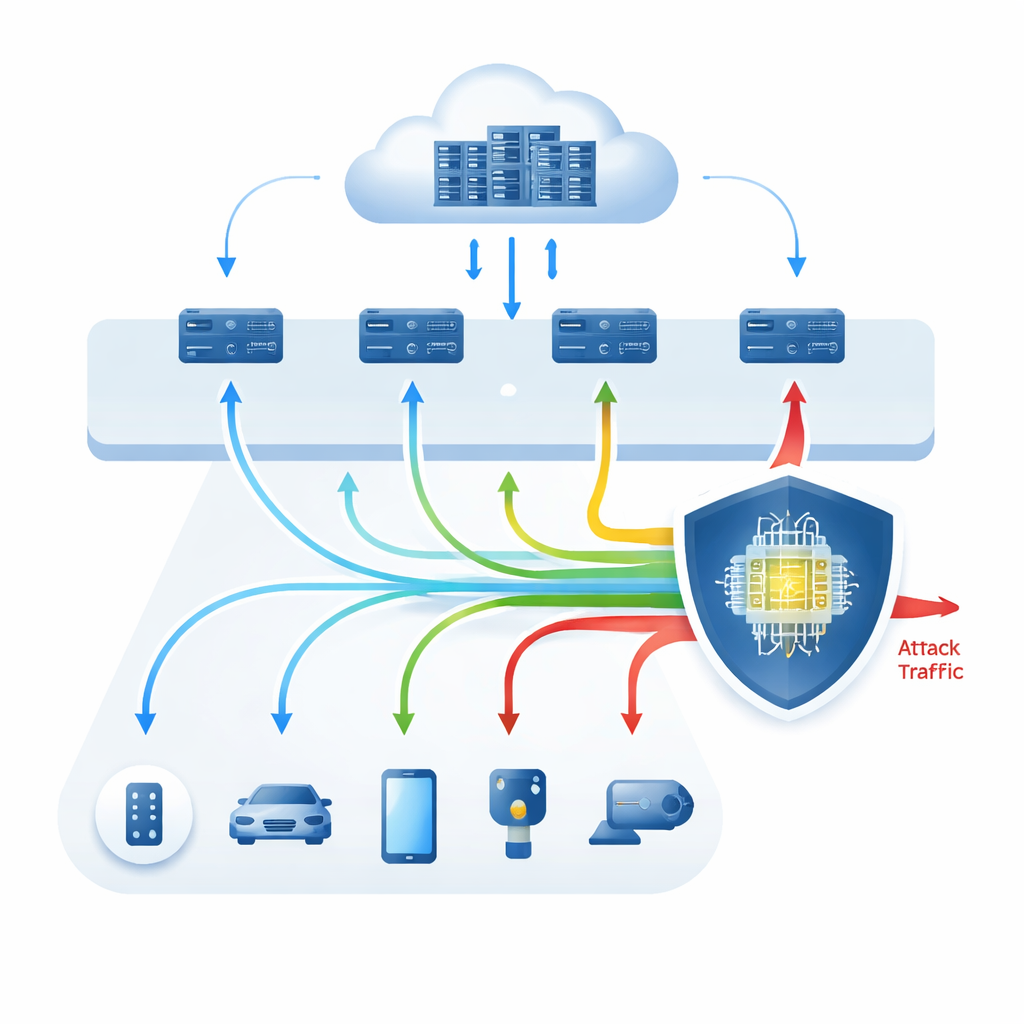

Nossas casas, carros, fábricas e cidades dependem agora de inúmeros dispositivos pequenos que conversam continuamente entre si e com a nuvem. Para manter as latências baixas, grande parte dessa comunicação digital é tratada em uma camada intermediária chamada “computação em névoa”, composta por gateways locais e mini–data centers próximos aos usuários. Mas essa mesma conveniência abre novas portas para invasores. Este artigo explora como um novo tipo de modelo de inteligência artificial, conhecido como Transformer, pode atuar como um cão de guarda excepcionalmente afiado nessa camada de névoa, identificando atividades perigosas no tráfego de rede antes que alcancem sistemas críticos.

Computadores entre você e a nuvem

A computação em névoa fica entre os dispositivos minúsculos na borda (como sensores, telefones e eletrodomésticos inteligentes) e os potentes data centers em nuvem. Em vez de enviar todos os dados diretamente para servidores distantes, grande parte é brevemente processada ou filtrada em nós de névoa nas proximidades. Esse arranjo reduz o atraso e economiza largura de banda, mas também significa que as verificações de segurança devem ser realizadas rapidamente e com recursos limitados. Sistemas de detecção de intrusão de rede são ferramentas que monitoram o tráfego em busca de sinais de ataques, como inundações de negação de serviço, varreduras de sondagem ou tentativas furtivas de assumir contas. Sistemas tradicionais dependem de regras fixas ou assinaturas de ataques conhecidos e frequentemente deixam passar ameaças novas ou em evolução, especialmente em meio ao enorme e variado tráfego gerado pelos dispositivos modernos da Internet das Coisas (IoT).

De algoritmos clássicos ao deep learning e além

Os autores começam revisando como os métodos existentes tentam detectar intrusões nesse cenário exigente. Abordagens clássicas de machine learning aprendem como é o tráfego “normal” e sinalizam desvios, usando algoritmos como k-vizinhos mais próximos, árvores de decisão, florestas aleatórias e redes neurais simples. Métodos de deep learning, incluindo redes recorrentes e suas variantes (RNN, LSTM, GRU), avançam ao descobrir automaticamente padrões complexos em tráfego bruto e podem identificar ataques nunca vistos antes. Contudo, esses modelos profundos normalmente exigem grandes quantidades de dados rotulados, são caros para executar e frequentemente se comportam como caixas-pretas, oferecendo pouca clareza sobre o motivo de um alarme. Essas limitações são especialmente problemáticas na computação em névoa, onde o hardware é modesto e os analistas de segurança precisam de alertas compreensíveis.

Uma nova forma de ler o tráfego de rede

Para superar essas questões, o artigo propõe uma estrutura baseada em Transformer adaptada à detecção de intrusão de rede em ambientes de névoa. Em vez de tratar cada registro de tráfego como uma lista plana de números, o modelo considera cada característica como um “token” em uma sequência curta, permitindo que seu mecanismo de atenção aprenda como as características se relacionam ao longo do registro inteiro. Os autores exploram três variantes: um estilo somente decoder semelhante ao GPT, um estilo somente encoder semelhante ao BERT e um Transformer completo encoder–decoder. Todos são treinados e testados em um conjunto de referência amplamente usado (NSL-KDD) e em um conjunto mais moderno focado em IoT (IoT-20). Preparação cuidadosa dos dados, validação cruzada e técnicas para lidar com tipos de ataque raros são usadas para reduzir viés e overfitting.

Desempenho quase perfeito e decisões mais transparentes

Os resultados são impressionantes. No benchmark NSL-KDD, o modelo Transformer completo alcança 100% de acurácia, precisão, recall e F1-score tanto para decisões simples de “ataque vs. normal” quanto para distinguir entre múltiplas categorias de ataque. No conjunto IoT-20, que reflete melhor o tráfego variado de IoT atual, o modelo ainda obtém pontuações muito altas: cerca de 99,6% de acurácia para classificação binária e mais de 95% para múltiplos tipos de ataque. Os autores também comparam seu sistema com muitos métodos de ponta em machine learning e deep learning e constataram que o Transformer geralmente iguala ou supera esses métodos, permanecendo rápido o suficiente para implantação em nós de névoa. Para tornar seu comportamento mais transparente, o estudo usa ferramentas de IA explicável que ranqueiam quais características do tráfego mais influenciam cada decisão, e testa a robustez criando exemplos deliberadamente perturbados — “adversariais”. O Transformer mantém forte desempenho mesmo sob tais ataques e mostra em quais características mais se apoia.

Do sucesso em laboratório à proteção no mundo real

Em termos simples, este trabalho demonstra que a mesma tecnologia que impulsiona modelos de linguagem modernos pode ser adaptada para um guardião de segurança altamente capaz e mais interpretável para redes de névoa. Ao aprender como diferentes partes dos dados de rede interagem, o sistema baseado em Transformer pode detectar intrusões tanto comuns quanto raras com notável precisão, ao mesmo tempo em que roda rápido o suficiente para ser prático próximo à borda da rede. Os autores observam que são necessários mais testes em tráfego vivo e em constante mudança, e que trabalhos futuros devem focar em escalar a abordagem, lidar com padrões de ataque mutáveis e proteger a privacidade em muitos nós de névoa distribuídos. Ainda assim, o estudo sugere que modelos no estilo Transformer podem se tornar uma pedra angular na defesa das redes extensas e ricas em dispositivos que sustentam nossa vida cotidiana.

Citação: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Palavras-chave: segurança em fog computing, detecção de intrusão de rede, modelos Transformer, ciberataques em IoT, IA de borda