Clear Sky Science · pt

Identificação em tempo real de ataques de phishing por meio de extensões de navegador aprimoradas com aprendizado de máquina

Por que sites falsos são problema de todos

Todos os dias, pessoas recebem mensagens que parecem vir do banco, de uma transportadora ou do trabalho — mas algumas dessas mensagens são armadilhas cuidadosamente elaboradas. Golpes de phishing usam e‑mails e sites que imitam os originais para roubar senhas, números de cartão de crédito e outros dados pessoais. À medida que criminosos ficam mais habilidosos em imitar sites reais, listas de bloqueio simples e o instinto não são mais suficientes. Este artigo descreve uma nova extensão de navegador que monitora discretamente as páginas que você visita e usa aprendizado de máquina para sinalizar sites perigosos em tempo real, com o objetivo de oferecer proteção robusta ao usuário comum sem exigir que ele se torne um especialista em segurança.

Como ataques modernos de phishing nos enganam

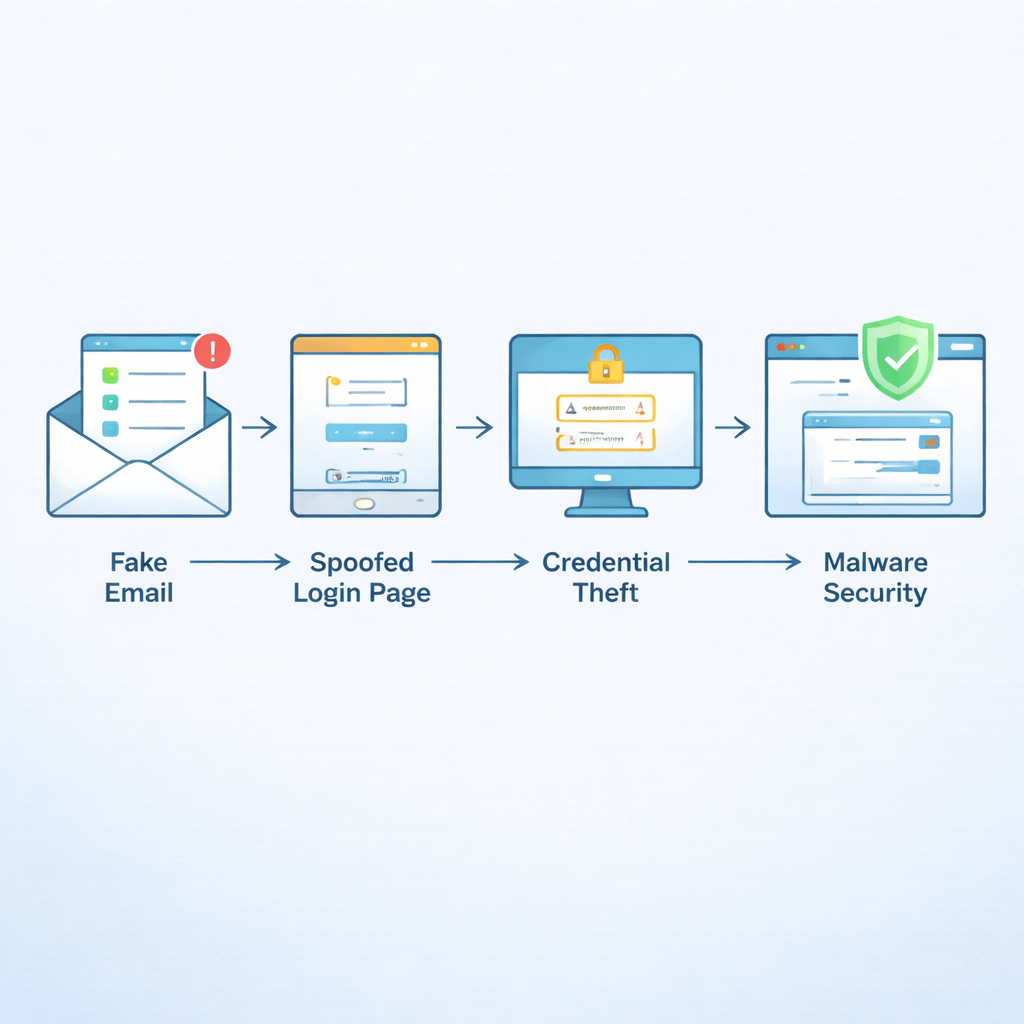

O phishing cresceu e se tornou um dos crimes online mais comuns no mundo, responsável por grande parte dos incidentes cibernéticos relatados e das perdas financeiras. Atacantes enviam e‑mails persuasivos que exigem ação rápida — “verifique sua conta”, “atualize seu pagamento”, “rastreie seu pacote” — e direcionam as vítimas a sites falsos que se assemelham muito a páginas reais de bancos, comércio ou serviços em nuvem. Muitos desses sites hoje usam certificados HTTPS válidos e designs polidos, portanto avisos antigos como “sem ícone de cadeado” ou “página feia” já não funcionam. Pesquisas e relatórios policiais mostram que adultos entre 20 e 40 anos são fortemente visados, e equipes de segurança continuam muito preocupadas com golpes por e‑mail que passam pelos filtros.

Um olhar mais inteligente sobre endereços web e aparência das páginas

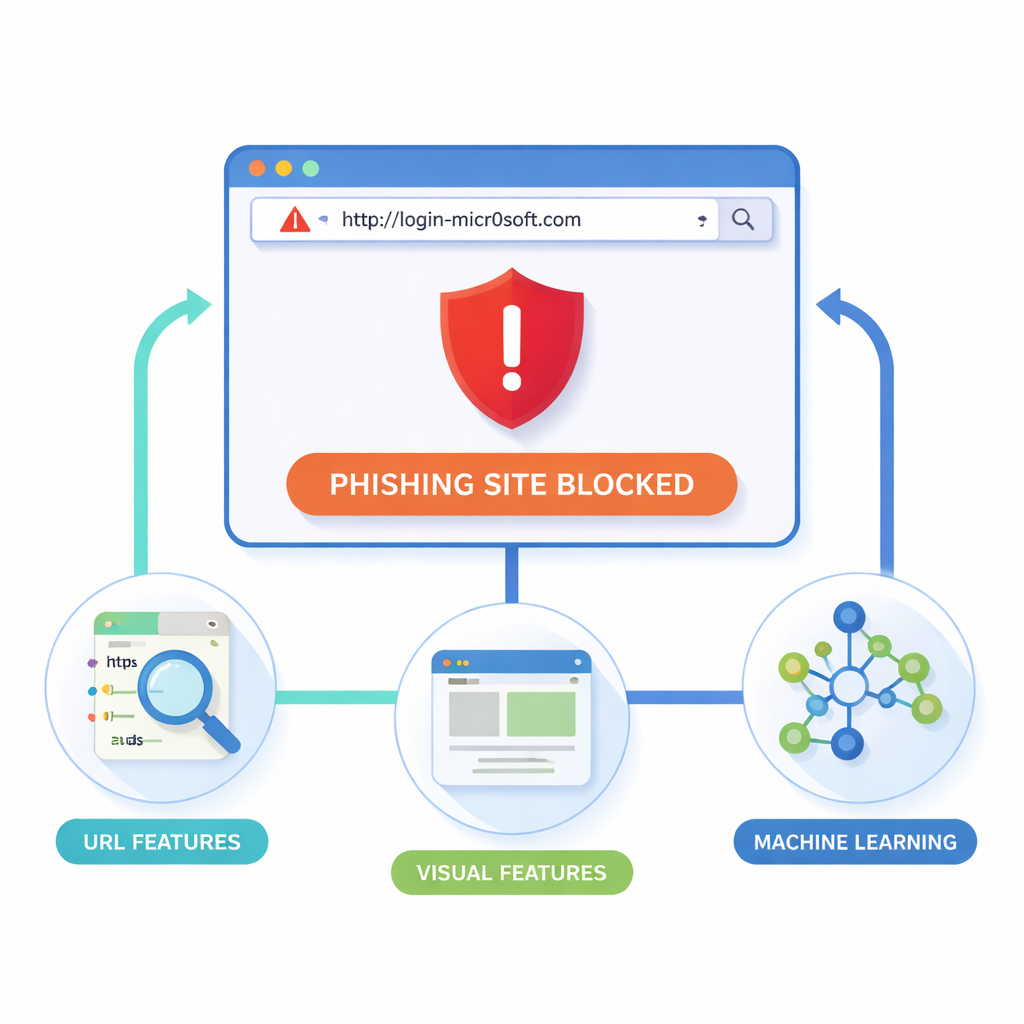

Os pesquisadores argumentam que o local mais seguro para interromper o phishing é dentro do próprio navegador, no momento em que a página é carregada. Sua extensão para Google Chrome (e navegadores compatíveis) examina duas pistas principais: o próprio endereço web e a aparência da página. De cada site ela coleta detalhes “lexicais” da URL, como comprimento, símbolos incomuns ou subdomínios suspeitos; detalhes “estruturais” e do domínio, como tráfego e dados de registro; e sinais “visuais” como blocos de layout, cores e logotipos. Um navegador sem interface renderiza cada página de forma controlada, divide‑a em regiões retangulares e registra onde aparecem formulários, logotipos e barras de navegação. Em seguida compara essa impressão visual com as de sites confiáveis, procurando cópias próximas que possam ser fraudes.

Usando ‘lobos’ digitais para escolher as pistas mais reveladoras

Como o sistema reúne dezenas de medições de cada site, é preciso decidir quais realmente ajudam a separar golpes de páginas seguras. Para isso, os autores utilizam um algoritmo inspirado em como lobos‐cinzentos caçam. Nesse “Otimizador Lobo Cinzento”, muitos conjuntos candidatos de características competem, e o algoritmo converge gradualmente para um subconjunto compacto que oferece o melhor equilíbrio entre detectar sites de phishing e evitar falsos positivos. Essas características selecionadas são então alimentadas em três modelos de aprendizado de máquina — Máquina de Vetores de Suporte, Árvore de Decisão e, especialmente, Random Forest, que combina muitas árvores de decisão em um forte conjunto. O treinamento usa 80.000 sites extraídos de coleções públicas como PhishTank e arquivos acadêmicos, com técnicas adicionais para lidar com o desbalanceamento entre sites legítimos e maliciosos.

Transformando modelos de laboratório em uma ferramenta útil no navegador

O modelo Random Forest otimizado alcançou cerca de 98–99% de acurácia e um Coeficiente de Correlação de Matthews próximo a 0,96, uma medida rigorosa que leva em conta tanto ataques não detectados quanto alarmes falsos. Em testes ao vivo com uma extensão para Chrome, o sistema analisou cada URL em cerca de 200 milissegundos, tempo suficiente para que os usuários não percebessem atrasos. Quando uma página arriscada era detectada, o add‑on exibia um aviso claro e permitia que o usuário voltasse ou prosseguisse por sua conta e risco. Comparado a ferramentas populares como o Google Safe Browsing e extensões anti‑phishing existentes, o novo sistema mostrou maiores taxas de detecção, menos alertas equivocados e a capacidade de identificar endereços enganosos — mesmo quando eram encurtados, levemente ofuscados ou recém‑criados.

O que isso significa para a navegação cotidiana

Para não especialistas, a conclusão principal é que a defesa contra phishing não precisa mais depender apenas de palpites ou listas negras manuais. Ao combinar como um link é escrito com a aparência de uma página, e ao selecionar automaticamente os sinais mais informativos, a extensão proposta pode reconhecer muitos golpes na primeira vez em que aparecem, e não apenas depois que alguém os reporta. Os autores reconhecem que os atacantes continuarão evoluindo e que os modelos precisarão ser retreinados e estendidos para celulares e outros navegadores. Ainda assim, o trabalho mostra que um add‑on inteligente e preservador de privacidade, executado no seu próprio dispositivo, pode agir como um segundo par de olhos incansável — verificando silenciosamente cada site que você visita e intervindo quando algo parece errado, muito antes que um clique apressado se transforme em um erro dispendioso.

Citação: Dandotiya, M., Goyal, N., Khunteta, A. et al. Real time identification of phishing attacks through machine learning enhanced browser extensions. Sci Rep 16, 6612 (2026). https://doi.org/10.1038/s41598-026-35655-7

Palavras-chave: detecção de phishing, extensão de navegador, aprendizado de máquina, cibersegurança, sites falsos