Clear Sky Science · pt

Uma abordagem híbrida de aprendizagem de máquina para detectar ataques DDoS em redes definidas por software

Por que bloquear inundações de tráfego na internet é importante

Quando você assiste a um filme online, faz compras ou usa aplicativos em nuvem, seus dados viajam por redes que precisam permanecer rápidas e confiáveis. Uma forma cada vez mais usada de operar essas redes, chamada redes definidas por software (SDN), oferece às empresas mais controle e flexibilidade — mas também abre espaço para ataques cibernéticos poderosos conhecidos como ataques de negação de serviço distribuída (DDoS). Esses ataques sobrecarregam sistemas com tráfego inútil até que usuários reais fiquem bloqueados. Este estudo mostra como uma forma ajustada de aprendizagem de máquina pode identificar essas inundações de tráfego de forma precoce e precisa, ajudando a manter serviços online disponíveis quando mais precisamos.

Um novo tipo de rede, com novos pontos fracos

Redes tradicionais dependem de dispositivos como roteadores que tanto decidem para onde enviar dados quanto os encaminham. A SDN separa essas funções: um “cérebro” central chamado controlador decide como o tráfego deve fluir, enquanto switches mais simples apenas seguem suas instruções. Essa separação torna as redes mais fáceis de gerenciar, mais baratas de construir e mais adaptáveis para usos de alta demanda, como data centers, plataformas em nuvem, 5G e Internet das Coisas. Mas há um custo. Como tanto poder fica concentrado no controlador e é exposto por interfaces de software abertas, atacantes podem concentrar seus esforços ali. Se conseguirem afogar o controlador em requisições falsas, podem paralisar a rede inteira de uma vez.

Como atacantes transformam recursos úteis em armas

Os ataques DDoS recrutam exércitos de dispositivos invadidos — desde computadores domésticos até câmeras sem proteção — para enviar ondas de tráfego indesejado a um alvo. Na SDN, esse alvo costuma ser o controlador ou os switches que se reportam a ele. Cada novo fluxo ou fluxo incomum pode forçar o controlador a tomar uma decisão e atualizar regras nos switches. Durante uma inundação DDoS, o número de fluxos e mensagens de controle pode disparar, entupindo os recursos do controlador e bloqueando usuários normais. Ferramentas de detecção anteriores frequentemente se apoiavam em dados legados não específicos de SDN ou em limites fixos, o que as tornava ineficazes contra ataques mais novos e sorrateiros e contra os padrões variáveis do tráfego moderno.

Construindo um retrato realista do ataque e da operação normal

Para preencher essas lacunas, os pesquisadores montaram seu próprio ambiente de teste SDN em vez de reaproveitar conjuntos de dados legados. Usando um controlador SDN de código aberto amplamente usado (Ryu) e um switch virtual, criaram uma rede simples, porém cuidadosamente controlada, na qual puderam gerar tanto tráfego cotidiano quanto vários tipos de inundações DDoS (baseadas em TCP, UDP e ICMP). O controlador coletou regularmente estatísticas detalhadas sobre cada fluxo de dados e cada porta do switch, como duração dos fluxos, número de pacotes e bytes transmitidos, quantos fluxos estavam ativos e quanta largura de banda cada porta consumia. Essas medições foram transformadas em 22 características focadas, incluindo novas médias que capturam quanto dado cada fluxo transporta. Cada registro de fluxo foi rotulado automaticamente como benigno ou malicioso, resultando em um conjunto de dados de porte médio, específico para SDN, com 99.225 exemplos.

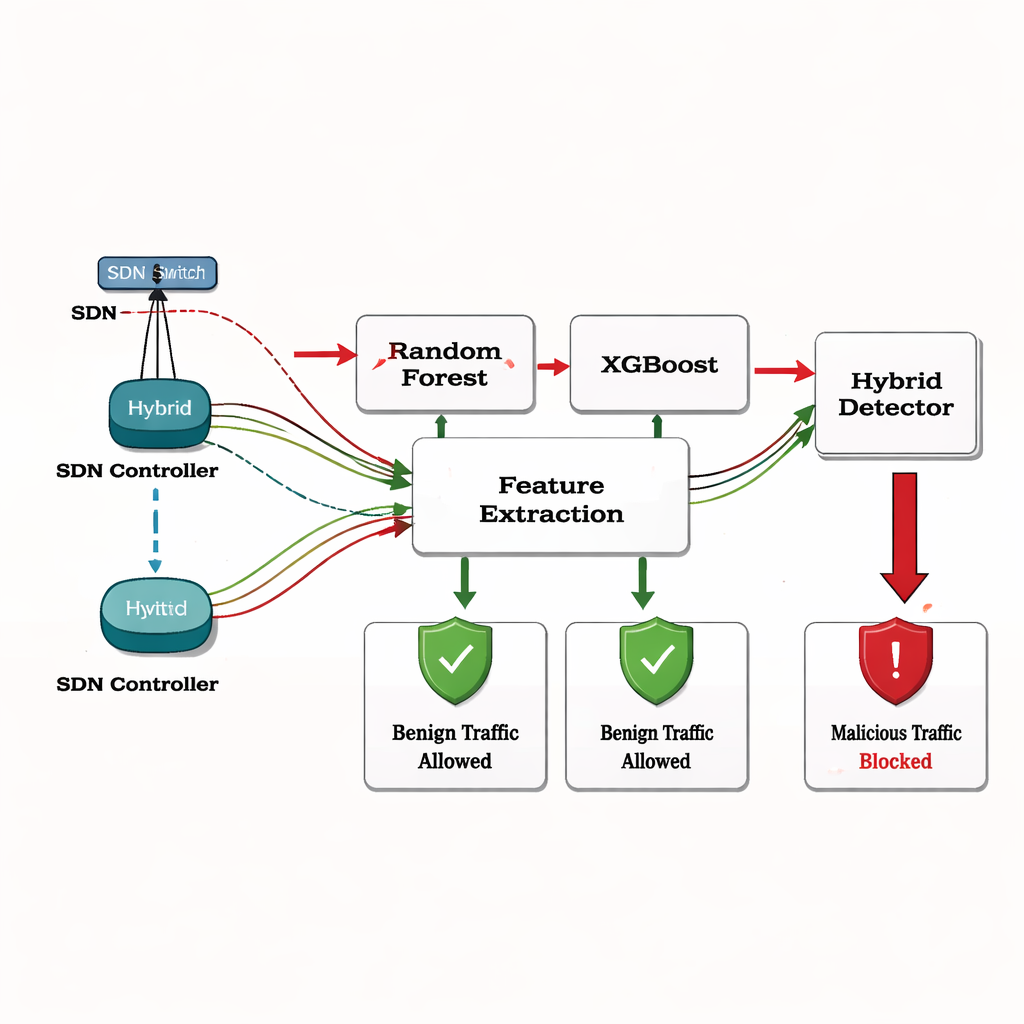

Um motor de aprendizagem em equipe para detectar problemas

Com esse conjunto de dados, a equipe comparou uma série de métodos de aprendizagem de máquina para classificar fluxos como tráfego normal ou de ataque. Eles descobriram que modelos simples, como regressão logística ou árvores de decisão básicas, perderam muitos dos padrões sutis ocultos nas estatísticas. Dois métodos em “ensemble” baseados em árvores — Random Forest e XGBoost — se destacaram, cada um lidando com relações complexas de maneiras diferentes. Os pesquisadores então os combinaram em um modelo híbrido que permite que ambos votem no resultado. Esse detector em equipe alcançou uma acurácia de 99,36%, com pouquíssimos falsos positivos e quase nenhum ataque não detectado. Testes usando curvas de característica de operação do receptor (ROC) mostraram desempenho próximo do perfeito, indicando que o modelo pode distinguir tráfego de ataque de tráfego normal em uma ampla gama de configurações.

Do alerta precoce à defesa automática

Além da detecção, os autores descrevem como esse modelo poderia ser ligado diretamente a um controlador SDN. À medida que o controlador coleta estatísticas em tempo real, ele poderia alimentá-las no modelo treinado e, quando um fluxo parecesse malicioso, aplicar instantaneamente novas regras nos switches para descartar, retardar ou bloquear esse tráfego. Embora este estudo tenha sido testado apenas em um ambiente controlado com um único switch e tráfego sintético, ele demonstra que características específicas e conscientes de SDN, combinadas com uma abordagem híbrida de aprendizagem inteligente, podem identificar ataques DDoS a tempo de reagir. Para não especialistas, a mensagem central é que parear designs de rede modernos com defesas igualmente modernas e orientadas por dados pode tornar os serviços online de que dependemos mais resistentes contra inundações de tráfego em larga escala.

Citação: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Palavras-chave: redes definidas por software, ataques DDoS, aprendizagem de máquina, segurança de rede, detecção de tráfego