Clear Sky Science · pt

Combinação de otimizador inspirado em computação quântica e rede de pirâmide de recursos para detecção de intrusões em ambientes Cloud‑IoT

Escudos mais inteligentes para um mundo de dispositivos conectados

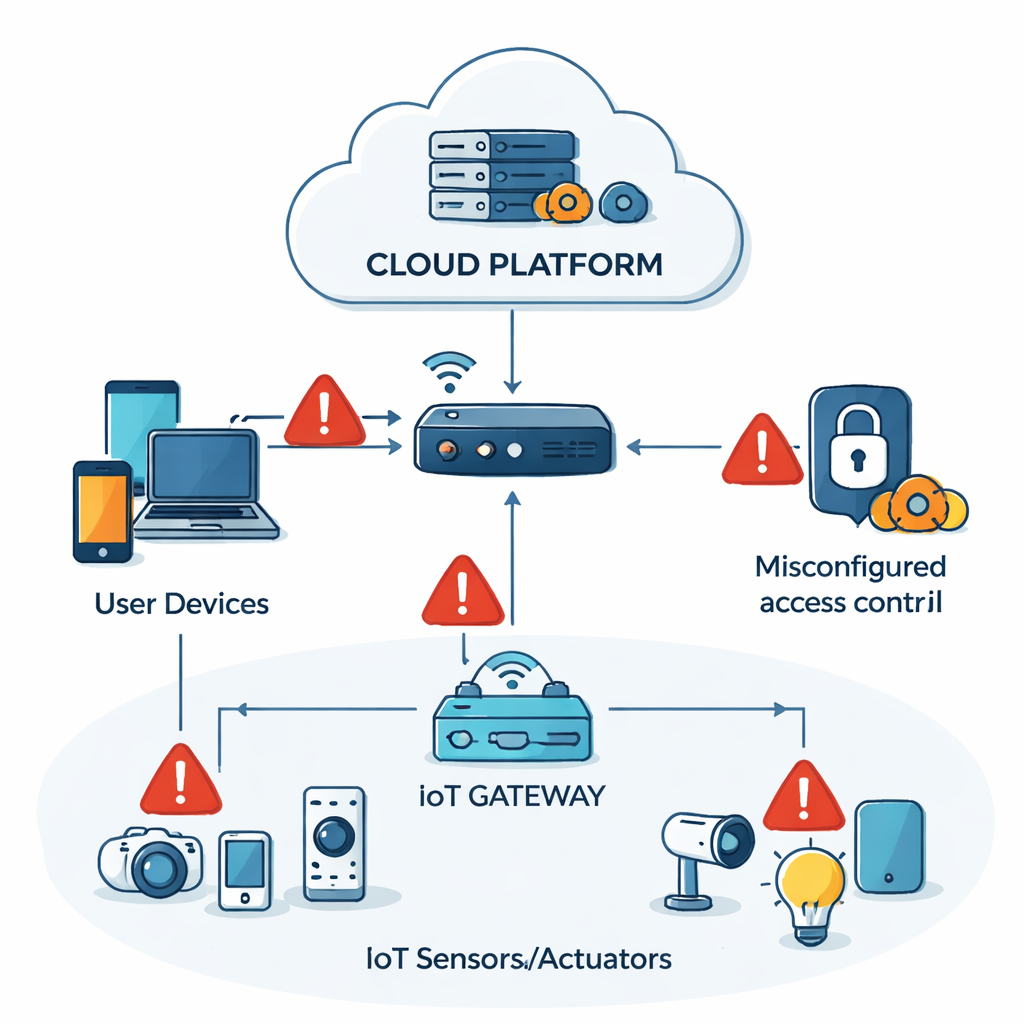

De fechaduras inteligentes e monitores de bebê a sensores industriais e equipamentos hospitalares, bilhões de dispositivos da Internet das Coisas (IoT) agora se comunicam com servidores robustos em nuvem. Essa conveniência traz um custo oculto: invasores podem entrar por dispositivos pequenos e se espalhar pela nuvem, roubando dados ou derrubando serviços. Este artigo apresenta um novo sistema de defesa orientado por IA, projetado para detectar essas intrusões com maior precisão e se adaptar às técnicas de ataque que mudam rapidamente em redes Cloud‑IoT modernas.

Por que dispositivos do dia a dia são alvos fáceis

A maioria dos dispositivos IoT é projetada para ser barata, pequena e energeticamente eficiente, não fortificada. Frequentemente usam criptografia fraca e firmware desatualizado, enquanto as plataformas na nuvem que os gerenciam apresentam muitas portas e corredores que um invasor pode explorar. Um exemplo do mundo real citado pelos autores envolve uma violação em 2023 de uma cadeia de hotéis inteligentes, onde hackers exploraram fechaduras e sensores de HVAC vulneráveis e, em seguida, se moveram pelo backend na nuvem para atrapalhar operações em dezenas de propriedades. Sistemas tradicionais de detecção de intrusão, que procuram assinaturas de ataque conhecidas ou anomalias grosseiras, têm dificuldade nesse cenário: o tráfego de rede é de alta dimensionalidade, mistura muitos campos numéricos e categóricos, e os padrões de ataque evoluem rapidamente. Como resultado, ataques sutis e em múltiplas etapas muitas vezes se confundem com a atividade normal de fundo.

Transformando logs de rede em imagens que a IA realmente consegue ver

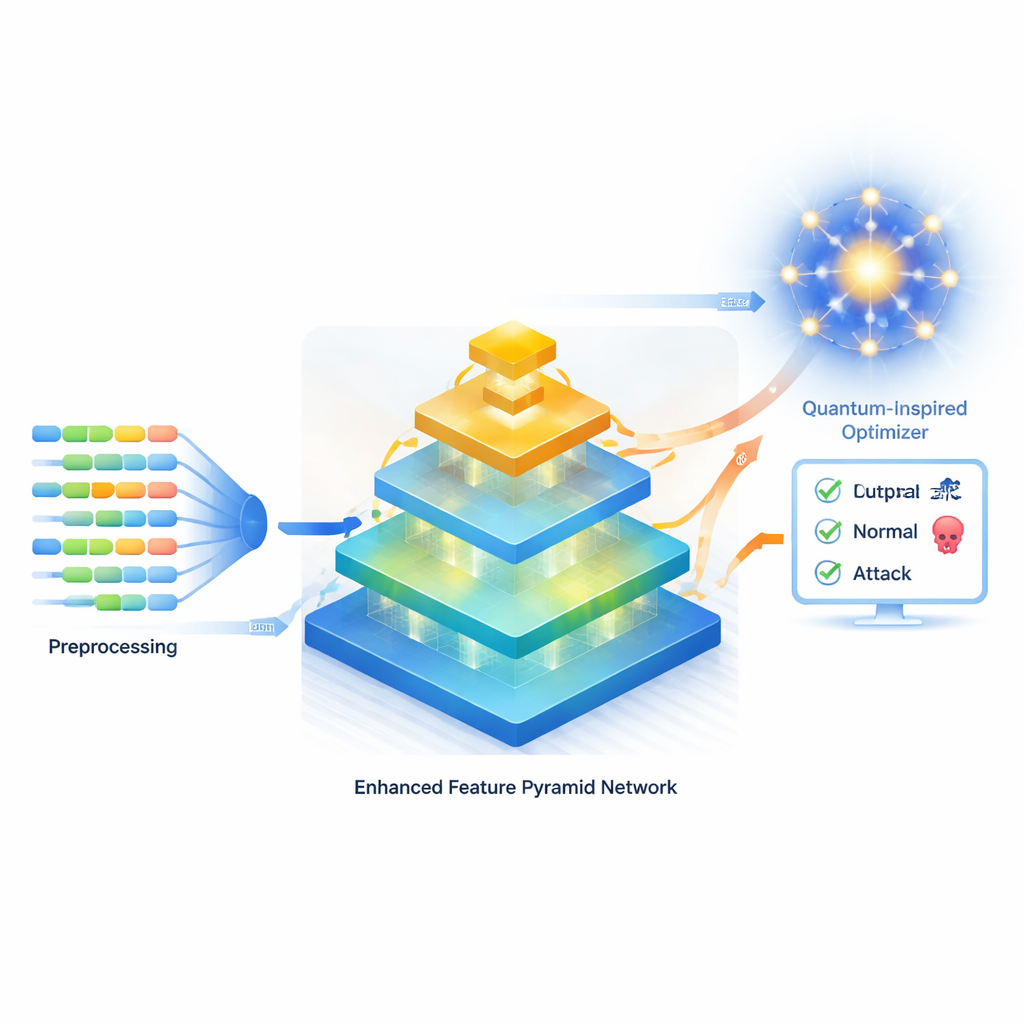

Os autores propõem uma abordagem nova que começa pela limpeza cuidadosa e reformatamento dos logs brutos de rede. Campos categóricos, como tipo de protocolo ou nome de serviço, são transformados em vetores numéricos, enquanto quantidades contínuas, como tamanho de pacote e duração de fluxo, são normalizadas para que nenhuma delas domine o processo de aprendizagem. Para lidar com o fato de que ataques reais são raros em comparação ao tráfego normal, usam uma técnica chamada SMOTE para gerar exemplos sintéticos realistas das classes de ataque subrepresentadas, reduzindo o viés em favor da classe majoritária. Crucialmente, em seguida reorganizam esses dados tabulares em “pseudo‑imagens” estruturadas, permitindo que uma rede neural no estilo de visão, sua Enhanced Feature Pyramid Network (EFPN), analise padrões em múltiplas escalas em vez de tratar cada recurso isoladamente.

Uma “pirâmide” multilayer que lê padrões grandes e pequenos

A EFPN é inspirada em sistemas de reconhecimento de imagens que se destacam em identificar tanto detalhes finos quanto formas amplas. No núcleo está uma espinha dorsal similar à ResNet34, que constrói uma hierarquia de mapas de características. Um caminho bottom‑up captura padrões cada vez mais abstratos, enquanto um caminho top‑down usa deconvolução (uma forma mais inteligente de upsampling) para recuperar detalhes espaciais finos que métodos mais simples frequentemente borram. Um módulo de Embedding Semântico Profundo então mistura sinais de baixo nível, ricos em detalhes, com sinais de alto nível, conscientes do contexto, preservando tanto a visão “close‑up” quanto a visão “wide‑angle” do tráfego. Finalmente, uma etapa de fusão de dois ramos processa em paralelo padrões globais e nuances locais — usando convoluções especializadas que ampliam efetivamente o campo receptivo — antes de uni‑los em uma representação única e compacta usada para classificação.

Tomando emprestado ideias de desenhos infantis e da física quântica

Projetar a rede é apenas metade da batalha; ajustar seus muitos parâmetros — como taxa de aprendizado, tamanhos de filtro e número de mapas de características — afeta fortemente a acurácia. Em vez de depender de busca em grade lenta ou otimizadores padrão, os autores introduzem uma meta‑heurística aprimorada por conceitos quânticos chamada Q‑CDDO (Quantum‑Enhanced Child Drawing Development Optimizer). Ela é vagamente inspirada em como desenhos de crianças evoluem: rabiscos iniciais, imitação de exemplos melhores, um senso emergente de proporção (relacionado à razão áurea), criatividade e memória de padrões bem‑sucedidos. Matematicamente, isso é codificado em uma busca baseada em população que explora e refina conjuntos candidatos de hiperparâmetros. A parte “aprimorada por quântica” representa cada candidato como uma cadeia de qubits em superposição; aplicando portas de rotação guiadas pelas melhores soluções encontradas até então, o algoritmo pode explorar o vasto espaço de busca de forma mais ampla enquanto ainda converge para regiões promissoras.

Colocando a nova defesa à prova

O framework completo EFPN–Q‑CDDO foi avaliado em dois conjuntos de dados de referência amplamente usados: CIC‑IDS‑2017, que simula uma rede empresarial convencional com múltiplos tipos de ataque, e Bot‑IoT, que foca em tráfego de botnet no estilo IoT. Após validação cruzada em cinco dobras e tratamento cuidadoso do desbalanceamento de classes, o sistema alcançou 96,3% de acurácia no CIC‑IDS‑2017 e 94,6% no Bot‑IoT, superando vários fortes baselines, incluindo híbridos avançados de aprendizado profundo e outros modelos ajustados por meta‑heurísticas. Também mostrou maiores pontuações F1 — um equilíbrio entre precisão e recall — indicando menos ataques perdidos e menos falsos positivos. Estudos de ablação demonstraram que ambos os ingredientes principais importam: atualizar uma pirâmide de recursos padrão para a versão aprimorada melhora os resultados, e substituir otimizadores convencionais pelo Q‑CDDO aumenta ainda mais o desempenho e resulta em convergência mais suave e rápida durante o treinamento.

O que isso significa para proteger o mundo conectado

Para não especialistas, a principal conclusão é que defender sistemas Cloud‑IoT não se resume a senhas mais fortes ou firewalls melhores; é preciso reconhecimento de padrões mais inteligente que consiga ler tráfego complexo e ruidoso sem afogar analistas em falsos alarmes. Ao converter logs brutos de rede em estruturas semelhantes a imagens e combinar uma “pirâmide” neural multiescala com uma estratégia de ajuste inspirada em quântica, este trabalho entrega um detector de intrusão que é tanto mais preciso quanto mais adaptável do que muitos sistemas existentes. Embora os efeitos quânticos aqui sejam simulados em vez de dependerem de hardware quântico real, as ideias ajudam o otimizador a escapar de soluções locais estreitas e encontrar configurações melhores. À medida que as implantações de IoT continuam se expandindo em residências, cidades e infraestrutura crítica, abordagens como EFPN–Q‑CDDO podem formar parte poderosa do tecido invisível de segurança que mantém esses ambientes conectados resilientes contra ameaças cibernéticas em constante evolução.

Citação: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Palavras-chave: detecção de intrusão, segurança Cloud IoT, aprendizado profundo, otimização inspirada em quântica, análise de tráfego de rede