Clear Sky Science · pt

Estrutura híbrida eficiente com recursos ranqueados para detecção de malware em Android IoT

Por que seus aparelhos inteligentes precisam de melhores guarda-costas

De campainhas e TVs inteligentes a sensores industriais e carros conectados, bilhões de dispositivos hoje rodam Android. Essa conveniência tem um custo oculto: esses aparelhos são cada vez mais alvos de malware que pode roubar dados, espionar usuários ou sequestrar redes inteiras. Este artigo apresenta uma nova forma de identificar esses ataques de maneira rápida e eficiente, mesmo em dispositivos de baixo consumo, oferecendo um caminho para casas, hospitais, cidades e indústrias mais seguras.

O problema crescente dentro de aparelhos do dia a dia

O Android se tornou o sistema operacional padrão para muitos dispositivos da Internet das Coisas (IoT) por ser flexível, aberto e barato de adaptar. Essa mesma abertura o torna atraente para criminosos. Muitos dispositivos baseados em Android não têm proteção antivírus, dependem de lojas de apps não confiáveis e raramente recebem atualizações de segurança em tempo hábil. Ameaças recentes — incluindo grandes botnets que lançam ataques que congestionam a internet e spyware que coleta silenciosamente senhas, mensagens e até biometria — mostram o quão rapidamente o malware móvel e de IoT vem evoluindo. Defesas tradicionais, como correspondência por assinatura e verificações simples de permissões, têm dificuldade em acompanhar, especialmente quando atacantes escondem seu código ou mudam seu comportamento dinamicamente.

Olhando para apps de dois ângulos ao mesmo tempo

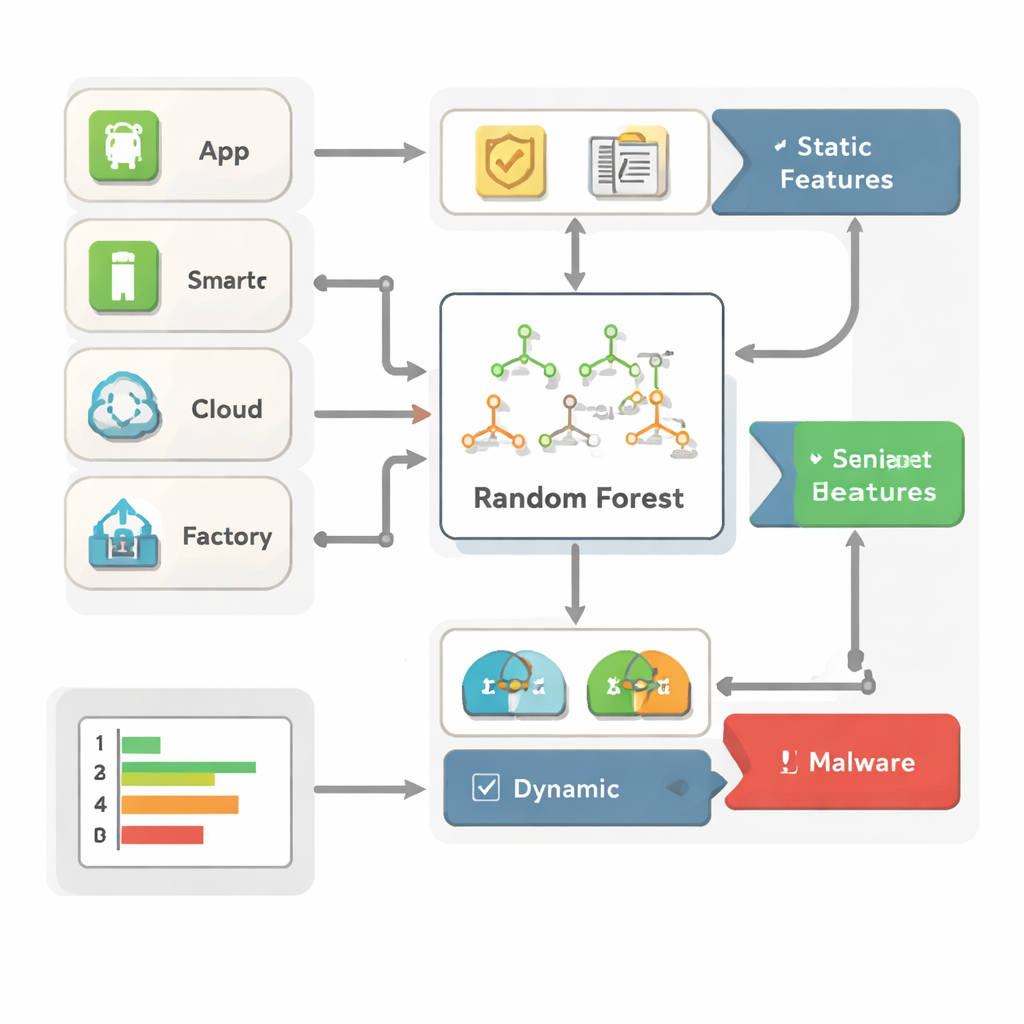

Os autores argumentam que uma única visão do app não é mais suficiente. Em vez disso, combinam duas visões complementares. A primeira, chamada análise estática, inspeciona o que um app solicita e como é construído — suas permissões, as interfaces de programação que toca e metadados básicos — sem executá‑lo. A segunda, análise dinâmica, observa o que o app realmente faz quando roda: como usa memória e processador, quais chamadas de sistema faz e como se comunica pela rede. Ao fundir esses dois tipos de pistas, a estrutura consegue capturar tanto ameaças óbvias quanto malwares mais sutis e mutantes que poderiam enganar um único método.

Ensinando uma floresta de árvores de decisão a identificar comportamento malicioso

Para transformar essa mistura rica de pistas em decisões, o sistema usa um método de aprendizado de máquina chamado Random Forest, que pode ser visto como uma multidão de árvores de decisão simples que votam se um app é benigno ou malicioso. Crucialmente, os autores não alimentam todos os detalhes brutos nesse modelo. Em vez disso, classificam os recursos usando duas medidas de utilidade e mantêm apenas os mais informativos. Essa etapa de poda reduz o tamanho dos dados que o modelo precisa processar, acelera a detecção e torna mais claro quais sinais — como certas permissões de SMS, portas de rede suspeitas ou padrões estranhos de memória — estão guiando seus veredictos. Como Random Forests naturalmente destacam quais entradas importam mais, analistas de segurança podem entender e confiar melhor nas escolhas do sistema.

Testando contra diferentes tipos de ataques e dados

A estrutura é avaliada em quatro coleções conhecidas de dados de Android e IoT industrial. Uma (Drebin) foca em permissões e código de apps, outra (TUANDROMD) inclui traços de app mais detalhados, uma terceira (CCCS‑CIC‑AndMal‑2020) acompanha o comportamento de apps em tempo de execução, e uma quarta (CIMD‑2024) registra anos de atividade de rede de dispositivos industriais reais. Nas três primeiras, o sistema alcança acurácia impressionantemente alta — cerca de 99 a 100 por cento — com precisão e recall igualmente fortes, o que significa que raramente perde malware ou rotula incorretamente apps limpos. Também roda rapidamente e com necessidades de memória moderadas, tornando‑o adequado para dispositivos de borda que não podem hospedar modelos pesados de deep learning. O conjunto industrial revela uma limitação importante: como o tráfego benigno supera em muito os ataques, um modelo simples pode parecer preciso enquanto ainda perde muitas ameaças raras porém perigosas, ressaltando a necessidade de técnicas específicas para lidar com dados desbalanceados.

Limites hoje e como isso pode melhorar amanhã

Embora a abordagem proposta tenha desempenho extremamente bom em vários benchmarks, ela é menos eficaz quando o tráfego malicioso é raro e variado, como em redes industriais reais. Os autores observam abertamente que, nesses casos, o modelo tende a favorecer a classe majoritária “segura” e negligencia famílias menores de malware. Eles sugerem melhorar isso com amostragem mais inteligente, treinamento sensível ao custo e contínua engenharia de recursos, além de testes contra malwares disfarçados que tentem enganar sistemas baseados em aprendizado. Mesmo assim, o trabalho mostra que um modelo cuidadosamente elaborado e transparente pode oferecer proteção próxima ao estado da arte sem os custos pesados do deep learning, oferecendo um roteiro prático para defender o universo crescente de coisas movidas a Android.

O que isso significa para a segurança do dia a dia

Para não especialistas, a conclusão é simples: é possível construir defesas contra malware que sejam ao mesmo tempo inteligentes e leves o suficiente para rodar em dispositivos cotidianos, e claras o bastante para que especialistas humanos possam auditar seu funcionamento. Ao combinar o que os apps afirmam que farão com o que realmente fazem na prática, e ao focar nos sinais de alerta mais reveladores, essa estrutura torna telefones e aparelhos baseados em Android alvos muito menos convidativos. Com refinamentos adicionais para dados do mundo real altamente desbalanceados, sistemas semelhantes poderiam se tornar parte chave da rede invisível de proteção que protege nossas casas conectadas, hospitais, fábricas e cidades contra intrusões digitais.

Citação: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Palavras-chave: Malware Android, Segurança IoT, aprendizado de máquina, análise híbrida, random forest