Clear Sky Science · pt

Construção de sistemas caóticos multi‑estáveis e aplicações à criptografia de imagens

Por que embaralhar imagens importa para sua privacidade

Fotos e vídeos circulam constantemente por telefones, nuvens e redes sociais, tornando vital protegê‑los de olhares indesejados. Ferramentas de criptografia convencionais, como AES, funcionam bem para texto e arquivos pequenos, mas podem ser lentas ou ineficientes para as imagens grandes e coloridas que dominam o tráfego de dados moderno. Este artigo explora uma abordagem diferente: usar a imprevisibilidade natural de sistemas caóticos — modelos matemáticos que se comportam como turbulência ou o tempo — para projetar bloqueios de imagem mais rápidos e mais difíceis de quebrar.

Uma nova maneira de agitar o caos digital

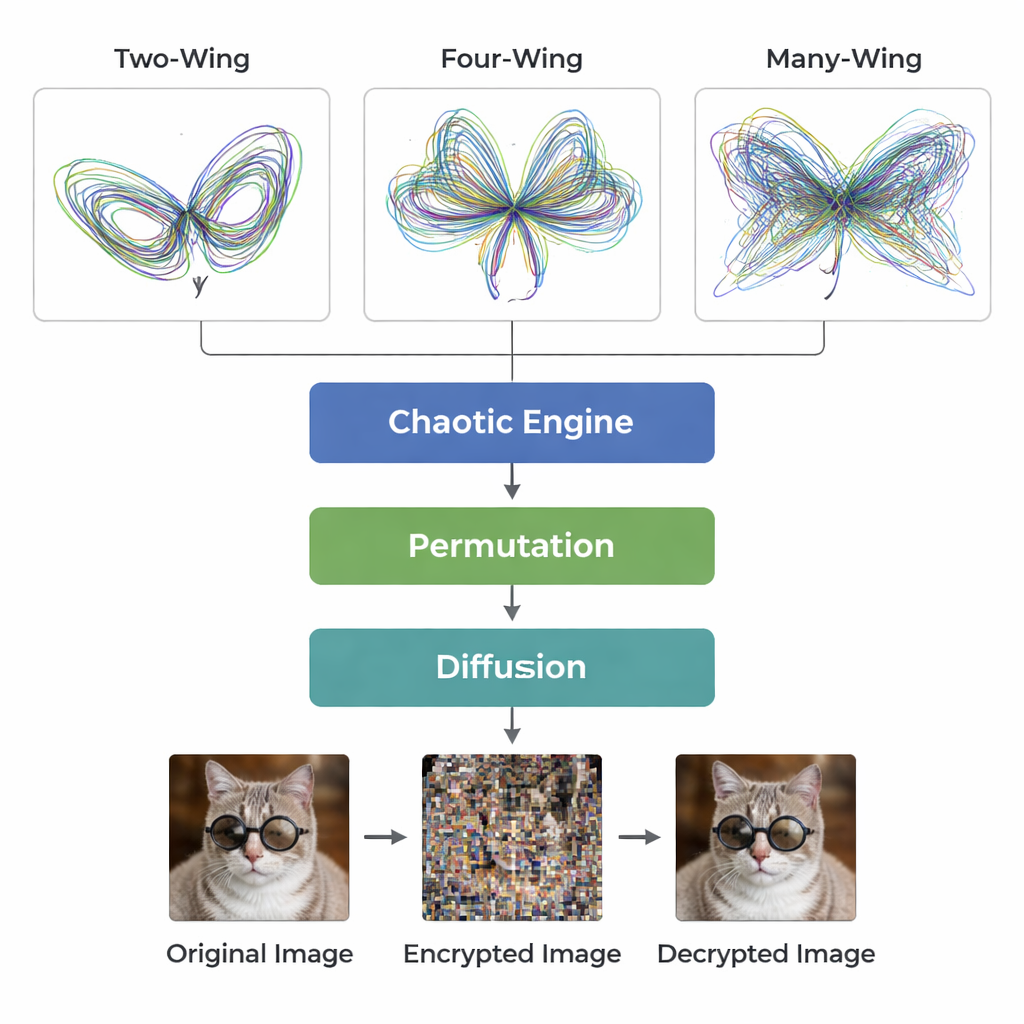

Os autores partem de uma pergunta simples: é possível construir um caos mais forte sem inventar equações totalmente novas, mas ajustando cuidadosamente o que já conhecemos? Eles se concentram no clássico sistema de Lorenz, um modelo de três equações famoso por seu atrator em forma de borboleta, e mostram que seu comportamento selvagem pode ser enriquecido ajustando dois elementos. Primeiro, elevam cada variável interna a potências diferentes, o que remodela sutilmente a evolução temporal do sistema. Segundo, adicionam pequenos deslocamentos constantes — “pequenos parâmetros” — a essas variáveis. Embora essas mudanças pareçam modestas no papel, simulações revelam que elas alteram significativamente o movimento do sistema, mantendo‑o ainda em um estado totalmente caótico.

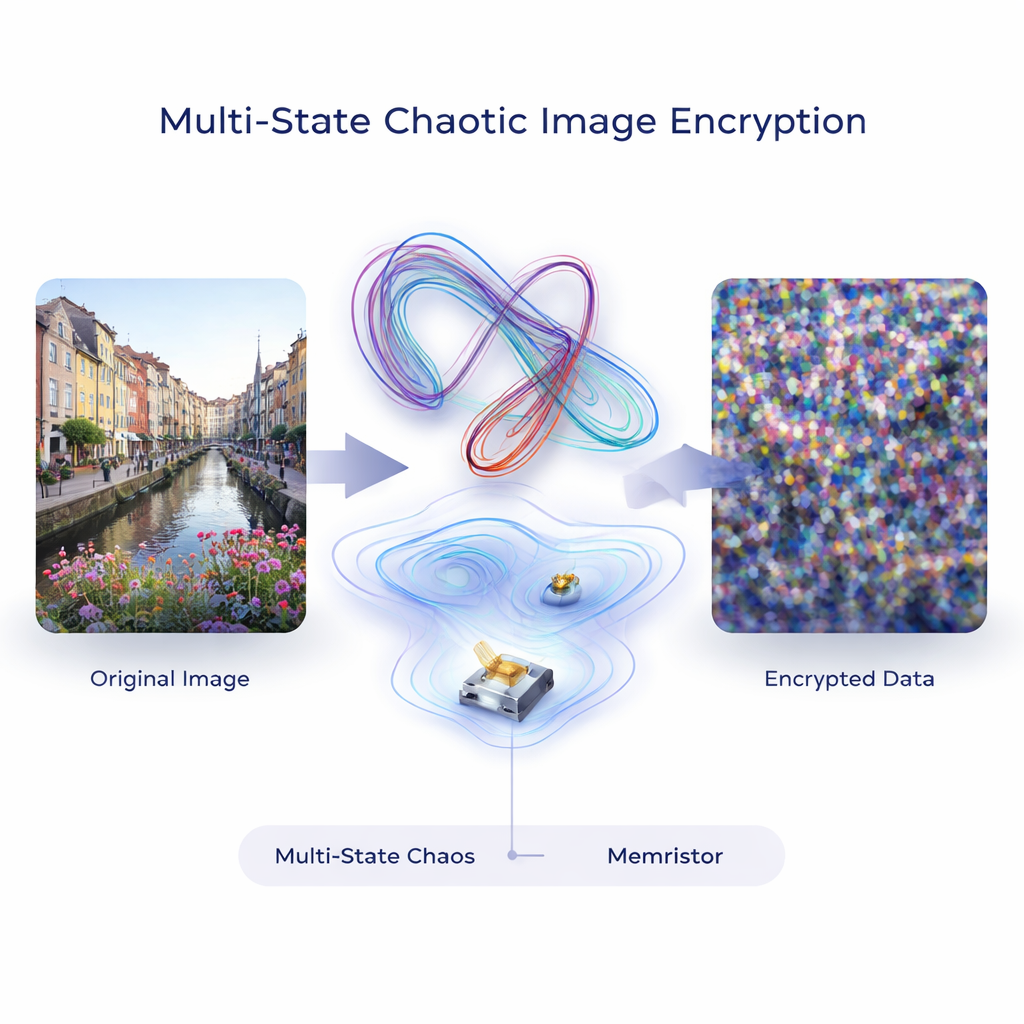

Adicionar memória ao caos com “tinta” eletrônica

Para levar essa ideia adiante, a equipe conecta o modelo caótico a um memristor, um componente eletrônico cuja resistência depende de seu passado — como um fio que lembra as correntes que já passaram por ele. Ao realimentar o comportamento temporal do memristor nas equações, as trajetórias do sistema desdobram‑se em padrões multi‑asa: em vez da clássica “borboleta” de dois lóbulos, o modelo pode exibir quatro, oito ou até dezesseis asas, dependendo de quão forte é o acoplamento do memristor. Mudar condições iniciais ou parâmetros remodela essas asas, mas não destrói o caos subjacente. Testes usando expoentes de Lyapunov e um diagnóstico chamado SALI confirmam que, em muitas configurações, o sistema permanece altamente sensível e imprevisível, dois traços essenciais de uma boa aleatoriedade criptográfica.

Garantindo que a receita funcione em muitos contextos

Sinais do mundo real frequentemente têm memória e efeitos de longo alcance, então os autores verificam se sua construção ainda funciona quando vão além do cálculo comum para o cálculo fracionário, que permite derivadas de ordem não inteira. Reescrevendo suas equações nesse arcabouço e simulando‑as com métodos numéricos especializados, eles novamente observam movimento caótico multi‑asa robusto. Eles também aplicam a mesma estratégia de projeto a outros dois modelos bem conhecidos, o sistema T e o sistema Liu. Em cada caso, combinar remodelagem das variáveis de estado, pequenos parâmetros e termos tipo memristor produz atratores caóticos ricos. Isso sugere que o método não está preso a uma equação particular, mas oferece uma receita geral para engenheirar caos complexo.

Da matemática turbulenta a bloqueios de imagem mais fortes

Com base nesse motor caótico, os autores projetam um esquema completo de criptografia de imagens. O sistema caótico gera longas sequências de números aparentemente aleatórios, que são transformadas em mapas bidimensionais que embaralham as linhas e colunas de uma imagem (permutação) e então alteram os valores dos pixels (difusão). Porque pequenas variações nas condições iniciais mudam drasticamente a sequência caótica, o espaço de chaves efetivo é enorme — da ordem de 2^172 chaves possíveis — muito além do alcance de uma busca por força bruta. Testes em fotografias coloridas padrão mostram que as imagens criptografadas parecem ruído uniforme, com histogramas planos, alta entropia de informação próxima ao máximo teórico e quase nenhuma correlação entre pixels vizinhos.

Resistindo a ruído e ataques

A equipe também investiga como o sistema se comporta sob abusos realistas. Quando ruído aleatório do tipo “sal e pimenta” ou grandes regiões totalmente pretas são inseridos nas imagens criptografadas, os resultados da descriptografia ainda preservam conteúdo reconhecível, e as pontuações de qualidade degradam de forma gradual em vez de colapsar. Testes estatísticos, como análise qui‑quadrado, e medidas de quanto o texto cifrado muda quando um único pixel na imagem original é modificado, apontam para forte resistência contra estratégias criptoanalíticas comuns. Em suma, o esquema é sensível o bastante a mudanças para frustrar atacantes e robusto o bastante para tolerar perda de dados e interferência.

O que isso significa para a segurança do dia a dia

Para não especialistas, a mensagem principal é que o mesmo tipo de caos delicado do efeito borboleta, que molda previsões meteorológicas, também pode ser projetado e aproveitado para proteger imagens digitais. Ao ajustar sistematicamente modelos caóticos existentes com pequenos deslocamentos de parâmetros, remodelagem de variáveis e componentes com memória, os autores criam uma família flexível de geradores caóticos e mostram como transformar um deles em um cifra de imagem eficiente. Seus testes indicam que essa abordagem pode esconder informações visuais extremamente bem, ao mesmo tempo em que permanece rápida o suficiente para uso prático, indicando um caminho promissor para futuras ferramentas de criptografia adaptadas aos massivos fluxos de imagens da era digital.

Citação: Wang, X., Wu, H., Yan, A. et al. Construction of multi-state chaotic systems and applications to image encryption. Sci Rep 16, 5518 (2026). https://doi.org/10.1038/s41598-026-35222-0

Palavras-chave: criptografia caótica de imagens, atrator multi‑asa, memristor, caos de ordem fracionária, segurança da informação