Clear Sky Science · pt

Gerenciamento de identidade com blockchain para IoT: uma defesa em múltiplas camadas contra IA adversarial

Por que proteger dispositivos conectados agora exige novos truques

Casas, hospitais, fábricas e cidades estão se enchendo de dispositivos conectados à internet, desde fechaduras inteligentes e câmeras até sensores médicos e controladores da rede elétrica. Esses aparelhos frequentemente operam discretamente em segundo plano, mas se suas identidades forem falsificadas ou roubadas, criminosos — ou estados hostis — podem abrir portas, sequestrar equipamentos ou derrubar serviços. Este artigo explora uma nova forma de proteger o "quem é quem" da Internet das Coisas (IoT) usando blockchain e criptografia avançada para se manter à frente de ataques de inteligência artificial (IA) cada vez mais sofisticados.

O que dá errado nos sistemas de confiança atuais

A maioria dos dispositivos conectados hoje depende de autoridades centrais, como servidores de certificados, para provar sua identidade. Se um desses hubs centrais for invadido, um atacante pode se passar por um grande número de dispositivos de uma vez. Ao mesmo tempo, ferramentas de IA — especialmente modelos generativos — podem forjar sinais biométricos e padrões comportamentais que parecem quase reais, enganando scanners de face ou de batimentos cardíacos e até imitando como você digita ou movimenta o mouse. Os autores observam que mais de quatro em cada cinco sistemas de IoT permanecem vulneráveis a esses truques avançados. Eles também destacam que muitos "smart contracts" existentes em blockchain, os pequenos programas que automatizam ações em uma cadeia, contêm bugs ocultos que atacantes movidos a IA poderiam explorar.

Construindo uma lista telefônica compartilhada e à prova de adulterações para dispositivos

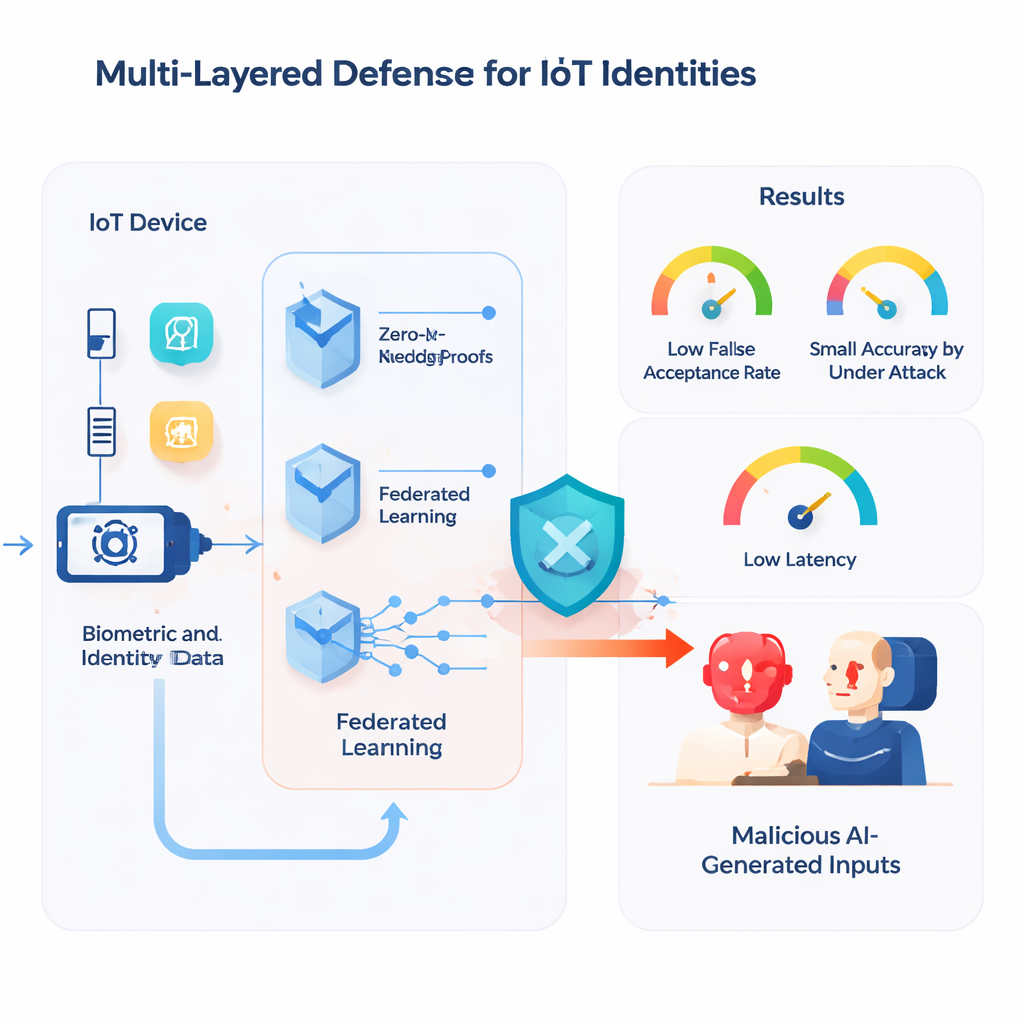

O sistema proposto substitui a autoridade central única por um livro-razão compartilhado baseado em tecnologia blockchain. Cada dispositivo IoT cria um par de chaves criptográficas, e apenas uma versão embaralhada unidirecional (um hash) de sua chave pública é armazenada na cadeia como sua ID permanente. Isso torna o registro de identidade resistente a adulterações e extremamente difícil de forjar. Antes de um dispositivo ser aceito, ele deve passar por um teste de vivacidade — demonstrando que seu sinal biométrico ou outra assinatura física realmente vem de um dispositivo real e presente, e não de um modelo gerativo — e então provar, de forma a preservar a privacidade, que possui a chave privada correspondente. Um comitê de validadores independentes verifica essa prova e vota se aprova o dispositivo, de modo que nenhuma única parte possa inserir silenciosamente dispositivos falsos no sistema.

Adicionando contratos inteligentes, aprendizado e comportamento à defesa

Sobre essa camada de identidade ficam contratos inteligentes que gerenciam automaticamente o ciclo de vida dos dispositivos: registro, verificação, revogação e controle de acesso. Esses contratos são escritos para seguir regras estritas e formalmente verificadas para que, por exemplo, um dispositivo não possa ser registrado duas vezes sob disfarces diferentes. Para se proteger contra ataques de IA que tentam corromper modelos de aprendizado de máquina compartilhados, o sistema usa uma forma robusta de aprendizado federado: dispositivos treinam modelos localmente e enviam apenas atualizações, que são então filtradas por um algoritmo que descarta contribuições suspeitas. Os autores também incorporam biometria comportamental no nível da interface do usuário, aprendendo os padrões típicos de digitação e uso do mouse de uma pessoa. Se o comportamento ao vivo divergir demais do perfil aprendido, o sistema pode exigir autenticação extra ou bloquear o acesso, ajudando a frustrar telas de phishing baseadas em deepfakes.

Mantendo carteiras e softwares honestos sob pressão

Como os usuários interagem com o sistema por meio de carteiras digitais e interfaces web, esses componentes também recebem proteção adicional. Ações sensíveis, como revogar um dispositivo crítico ou alterar credenciais, requerem assinaturas por limiar — várias partes confiáveis devem adicionar cada uma uma aprovação parcial antes que a blockchain aceite a transação. Um modelo de IA embutido observa padrões incomuns em taxas de transação ou picos de atividade que possam sinalizar bots ou fraudes automatizadas. Nos bastidores, os autores testam seus contratos inteligentes em um ambiente de blockchain simulado que imita condições do mundo real e então os bombardeiam com entradas "estranhas" geradas automaticamente projetadas para expor bugs ou vulnerabilidades raras antes do lançamento.

Quão bem o escudo em camadas resiste a atacantes com IA

A equipe construiu um protótipo funcional usando ferramentas do Ethereum, uma interface front-end baseada em React e carteiras populares como MetaMask. Em seguida, realizaram uma série de testes adversariais. Falsificações biométricas geradas por IA foram usadas para tentar passar dispositivos falsos pelo registro, modelos de aprendizado de máquina foram intencionalmente envenenados, e transações forjadas tentaram contornar as proteções das carteiras. Nesses experimentos, o sistema manteve a taxa de aceitação falsa para biometria falsificada em apenas 0,07%, limitou a perda de acurácia dos modelos sob envenenamento a cerca de 1,5% e verificou provas preservadoras de privacidade em aproximadamente 142 milissegundos em hardware de borda modesto — rápido o suficiente para muitos usos de IoT em tempo real. Nenhuma transação fraudulenta foi aceita em seus cenários de teste, e ferramentas formais confirmaram que regras-chave dos contratos, como a prevenção de registros duplicados, se mantiveram em todos os casos explorados.

O que isso significa para a vida conectada do dia a dia

Em termos simples, o estudo mostra que é possível dar a bilhões de dispositivos de baixo custo um "passaporte" mais confiável, difícil de falsificar por impostores movidos a IA, sem desacelerar o sistema a ponto de torná-lo impraticável. Ao combinar o registro compartilhado do blockchain, técnicas matemáticas de prova que escondem segredos, triagem cuidadosa de código automatizado e um tratamento mais inteligente do comportamento e do aprendizado, os autores delineiam um roteiro prático para tornar os ecossistemas de IoT mais seguros e resilientes. À medida que os atacantes se apoiam mais em IA, defesas como essa estrutura de identidade em múltiplas camadas podem se tornar uma pedra angular para proteger desde gadgets domésticos até equipamentos hospitalares e infraestrutura nacional.

Citação: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

Palavras-chave: Segurança da Internet das Coisas, identidade em blockchain, IA adversarial, provas de conhecimento zero, aprendizado federado